Wie gut erkennt Ihr Phishing Mails?

Derzeit kursieren wieder besonders viele Phishing-Mails, die nur ein Ziel verfolgen: an Eure Zugangsdaten zu kommen. Leider werden diese Phishing-Methoden immer besser – deshalb solltet Ihr wachsam sein!

Derzeit kursieren wieder besonders viele Phishing-Mails, die nur ein Ziel verfolgen: an Eure Zugangsdaten zu kommen. Leider werden diese Phishing-Methoden immer besser – deshalb solltet Ihr wachsam sein!

Passwörter, überall. Kein Wunder, dass es sich viele Menschen einfach machen – und überall dasselbe Passwort verwenden. Darum sagt das BSI: Lieber weniger komplexe Passwörter, aber dafür garantiert überall ein anderes. Und das sollte man vorher auf Sicherheit überprüft haben.

Kompliziert und möglichst lang: Das waren lange die wichtigsten Regeln für Passwörter. Doch nach den neuen Richtlinien des BSI gelten nun neue Regeln. Die wichtigste: Passwörter sollen vor allem einzigartig sein. Wir können und sollten also alle umdenken – und die eigenen Passwörter mal auf den Prüfstand stellen.

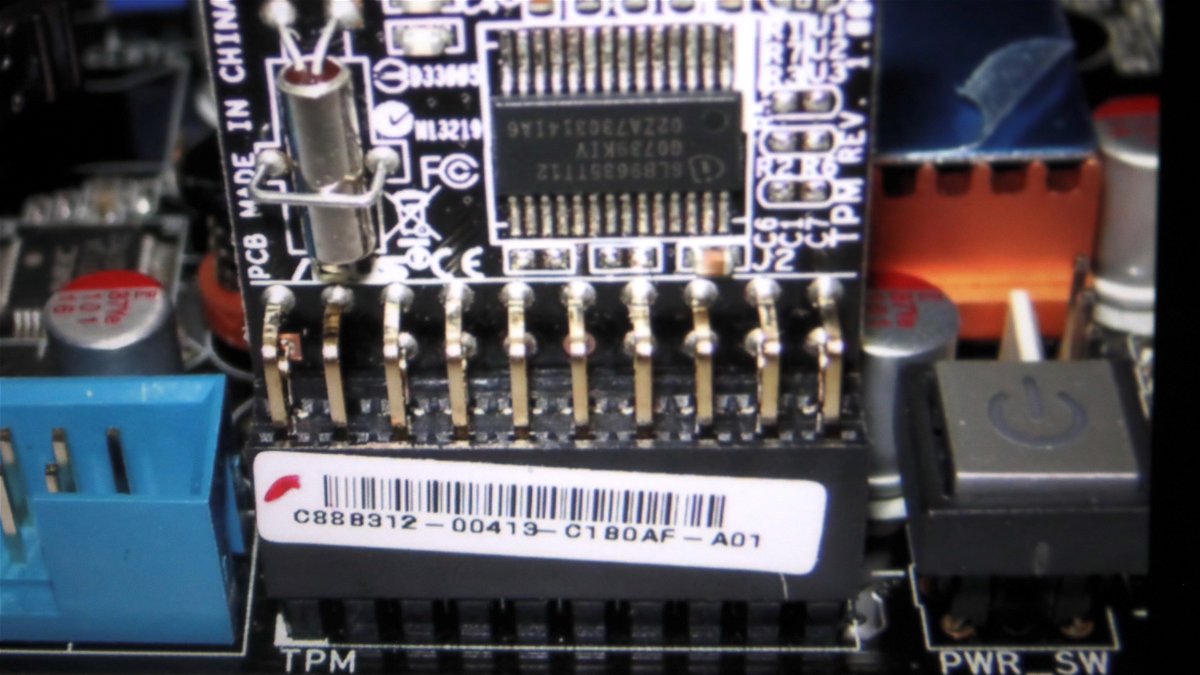

Viele Sicherheitsfunktionen eines PC basieren auf einem TPM, dem Trusted Platform Module oder Sicherheitschip. Wir zeigen Euch, wie Ihr herausfindet, ob in Eurem Rechner einer verbaut ist.

eBay Kleinanzeigen erfreut sich immer größerer Beliebtheit. Was aber, wenn plötzlich eine Sicherheitswarnung in den Posteingang flattert? Reagieren solltet Ihr in jedem Fall!

Seit der Pandemie gehören Videokonferenzen zum Alltag vieler Menschen. Wie Recherchen des Bayerischen Rundfunks zeigen, sollte man die Anwendungen sorgfältig auswählen – und auch im Blick behalten. Denn sie könnten jederzeit unbemerkt die Kamera einschalten und spionieren.

Virenscanner und Sicherheitssoftware warnen gerne mal vor Gefahren, und das ist gut so. Müsst Ihr aber reagieren? Das kommt darauf an!

Trend Micro, einer der weltweit führenden Anbieter von Cybersicherheitslösungen, veröffentlicht einen neuen Forschungsbericht zum Thema Kryptowährungs-Mining. Der Report legt dar, wie Cyberkriminelle die Cloud-Infrastrukturen von Unternehmen kompromittieren und für ihre Zwecke missbrauchen. Immer wieder kämpfen dabei sogar verschiedene Gruppen um die Kontrolle über betroffene Systeme.