29.11.2016 | Linux

Kritische IT-Strukturen können leicht zum Ziel von Hacker-Attacken werden. Das zeigt der Angriff auf die Telekom und ihre Router nur zu deutlich. Dabei sind nicht nur die großen Anbieter in der Pflicht. Tatsächlich kann jeder Einzelne etwas zur Verbesserung der Sicherheit beitragen. So haben Hacker keine Chance.

Wer Sicherheits-Lücken direkt bei Verfügbarkeit eines Updates schließt, indem dieses Update installiert wird, ist schon mal auf einem guten Weg. Dazu am besten im verwendeten System – ob Windows, Linux oder macOS, spielt dabei keine Rolle – die Funktion für automatische Updates aktivieren und auch selbst manuell regelmäßig nach verfügbaren Aktualisierungen suchen.

Die zweite Säule einer hohen Sicherheit besteht in der erfolgreichen Abwehr von Attacken. Das geht besonders einfach mit einer aktiven Firewall, die optimal auf die eingehenden und ausgehenden Anfragen des Computers, Netzwerks oder Serves abgestimmt ist.

Schließlich müssen auch die Nutzer des jeweiligen Systems mit den Anforderungen an eine hohe Sicherheit vertraut sein. Dazu gehört unter anderem, dass Freigaben auf Dateien oder Ordner nicht unbedacht erstellt werden und nach einiger Zeit wieder ablaufen sollten. Zudem sollte jeder ein starkes Kennwort und möglichst noch einen zweiten Faktor zur Authentifizierung nutzen.

10.08.2015 | Android

In Android-Handys wurde eine fiese Sicherheitslücke entdeckt, die fast eine Milliarde Geräte betrifft, die Android 2.2 oder neuer ausführen. Wir zeigen, wie man sich effektiv vor einem Angriff per Stagefright schützt.

Bei dem Bug handelt es sich eigentlich um eine Gruppe ähnlicher Fehler, die allesamt Lücken im Multimedia-Code von Android nutzen. Jemand könnte das Handy also durch Zusenden einer Multimedia-Nachricht angreifen. Wird Google Hangouts genutzt, muss die App dazu nicht einmal offen sein.

Google hat zwar einen Patch, aber jeder Handy-Hersteller muss ihn für seine Nutzer aufbereiten. Wer bis dahin auf der sicheren Seite sein will, öffnet die Nachrichten-App, greift auf das Menü zu und wählt dort „Einstellungen, Multimedia“. Hier wird der Haken bei „Automatisch empfangen“ entfernt. Ähnlich lässt sich die Einstellung auch in der Hangouts-App anpassen.

07.03.2015 | Tipps

Auch diese Woche gab es mal wieder eine Sicherheitswarnung, die Internetbenutzer aufgeschreckt hat. Experten haben herausgefunden, dass die sog. sichere Datenübertragung zwischen Browser und Webservern teilweise nicht ausreichend geschützt sind. Mit etwas Aufwand lassen sich die Daten mitlesen, die da übertragen werden. Die als „Freak“ bekannt gewordene Sicherheitslücke hat nach und nach immer größere

Ausmaße angenommen. War man anfangs davon ausgegangen, dass nur wenige Browser betroffen sind, wurde nach und nach klar: Es sind doch viele betroffen.

(mehr …)

02.02.2015 | Tipps

Kaum zu glauben, aber wahr: Nur wenige Tage, nachdem Experten eine ernsthafte Sicherheitslücke im Flash-Player von Adobe entdeckt haben, der zum massenweisen Abschalten des Player geführt hat, wurde jetzt schon wieder ein kritisches Sicherheitsleck entdeckt. Auch mit dem neuen Problem ist nicht zu spaßen. Erneut empfehlen Experten, den Adobe Player abzuschalten.

(mehr …)

29.09.2014 | Tipps

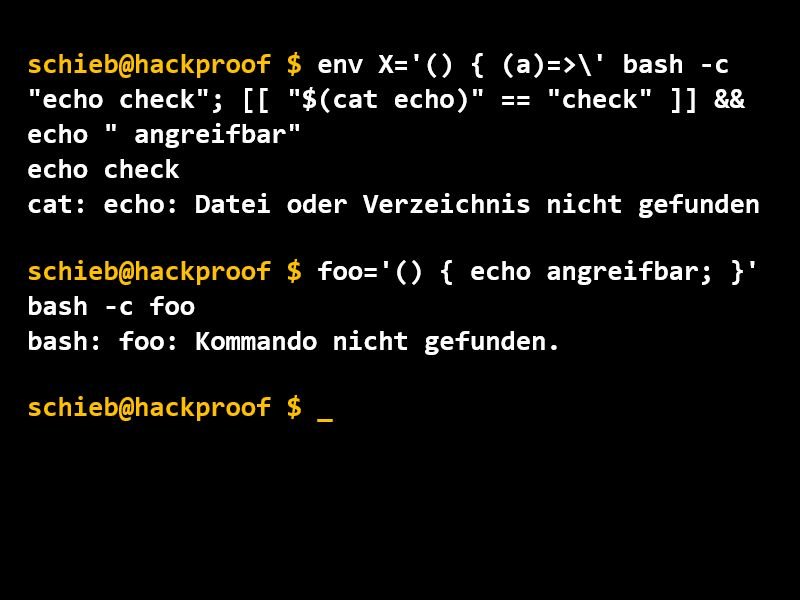

Kaum vergeht mehr ein Tag, ohne dass eine neue Sicherheitslücke bekannt wird. Dieser Tage trifft es die viel genutzte Linux-Kommandozeile Bash, die auf fast allen Linux-PCs installiert ist. Vier verschiedene Probleme wurden hier auf einen Schlag bekannt. Über einen präparierten Befehl kann ein Angreifer potenziell die volle Kontrolle über das System bekommen. Ist Ihr Computer oder Server betroffen und somit angreifbar?

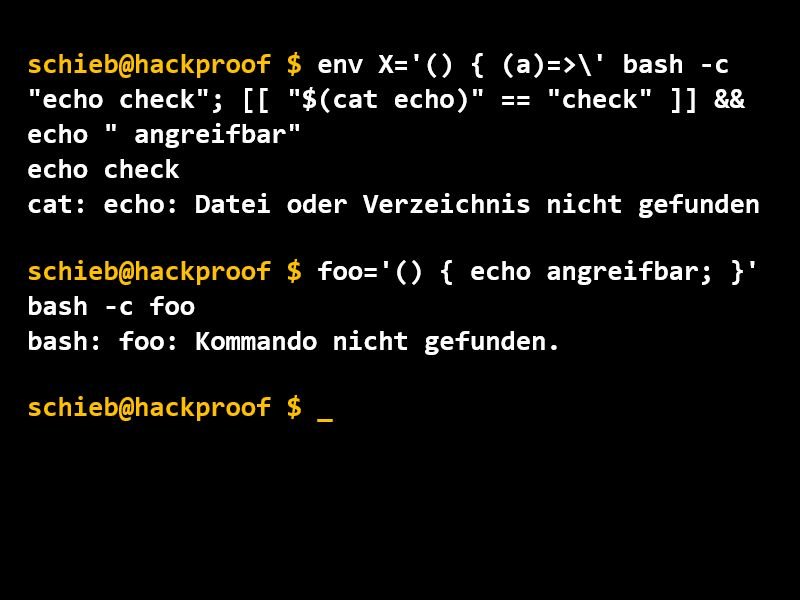

Um herauszufinden, ob ein untersuchtes Linux-System auf der sicheren Seite ist oder nicht, öffnen Sie zunächst einen Bash-Prompt (meist über Terminal), kopieren dann die folgenden beiden Befehle und fügen sie dort ein:

env X='() { (a)=>\‘ bash -c „echo echo check“; [[ „$(cat echo)“ == „check“ ]] && echo “ angreifbar“

foo='() { echo angreifbar; }‘ bash -c foo

In der Ausgabe der beiden Befehle darf jeweils nicht das Wort „angreifbar“ zu lesen sein, andere Fehlermeldungen sind normal. Ist Ihr System angreifbar, sollten Sie unbedingt Updates einspielen. Bei Ubuntu klappt das über den Befehl:

sudo apt-get update && sudo apt-get upgrade

Ist (noch) kein Update verfügbar, wiederholen Sie die Suche nach ein paar Stunden.

03.05.2014 | Tipps

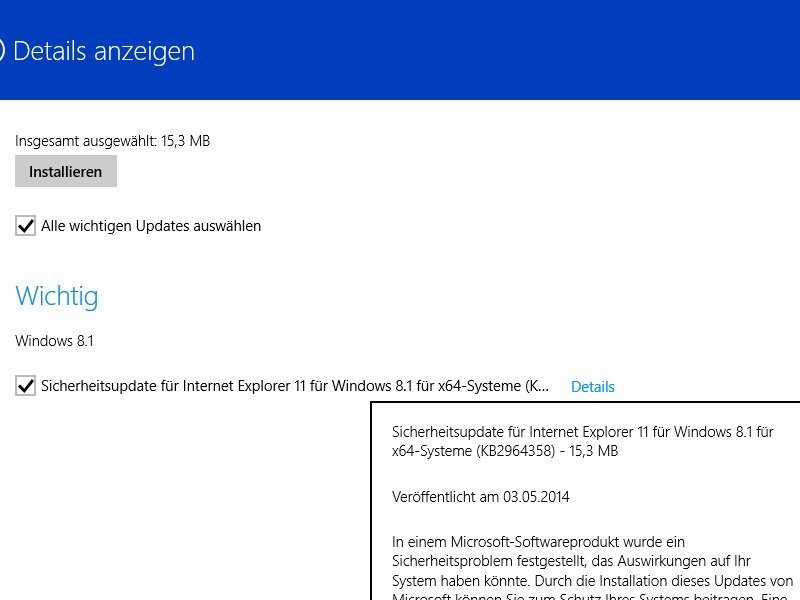

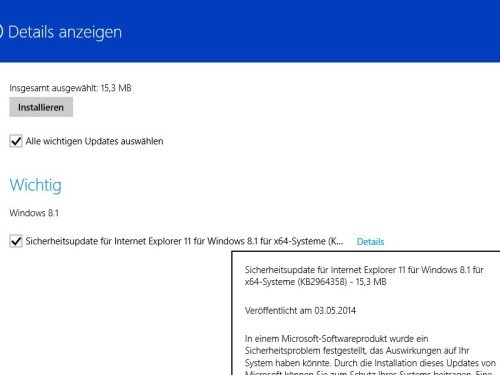

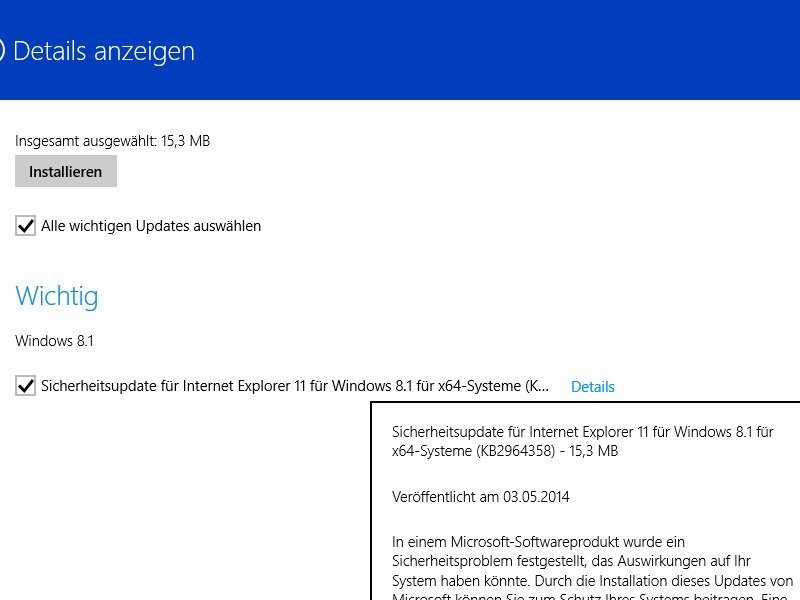

Außer der Reihe hat Microsoft jetzt eine Lücke im IE-Browser geschlossen. Überraschenderweise gibt’s das Update nicht nur für Windows 8.1, 8, 7 und Vista, sondern auch für Windows XP.

Damit ist klar: In besonders kritischen und begründeten Fällen wird Microsoft wohl auch in Zukunft Löcher im Betriebssystem-Veteran XP stopfen, auch wenn der Support und damit das Anbieten von Updates eigentlich seit 8. April 2014 eingestellt ist. Verschiedentlich waren Sicherheits-Experten bereits davon ausgegangen, dass die neue IE-Lücke für Windows XP ungepatcht bleiben würde.

Letzten Samstag (26.04.14) war bekannt geworden, dass alle Internet-Explorer-Versionen von 6 bis 11 ein Problem mit einer Erweiterung zur Darstellung von 3D-Daten haben, das von einem Angreifer dazu verwendet werden könnte, die Kontrolle über Ihren PC zu übernehmen.

Das Update steht nicht erst am Patch-Day zur Verfügung (diesen Monat am 13. Mai), sondern lässt sich ab sofort über die Funktion „Automatische Updates“ für Ihren Computer einspielen. In Windows 8.1 drücken Sie dazu [Windows] + [I], tippen oder klicken dann auf „PC-Einstellungen ändern“, wechseln sodann links zum Bereich „Update/Wiederherstellung“ und spielen die Aktualisierung dann ein.

20.04.2014 | Tipps

Letzte Woche wurde eine schwere Sicherheitslücke in SSL-Verbindungen bekannt. Da der Fehler in einer weit verbreiteten Bibliothek enthalten war, sind viele Webseiten betroffen. Bei welchen Seiten sollten Sie Ihr Kennwort sofort ändern, um sicher zu bleiben?

Ändern Sie das jeweilige Kennwort, wenn Sie einen Account bei einer der folgenden Webseiten haben:

- Facebook

„Wir haben OpenSSL bei Facebook gesichert, bevor der Fehler öffentlich bekannt wurde. Zeichen für verdächtige Konto-Aktivität wurden nicht gefunden, wir raten Nutzern aber zur Änderung des Kennworts.“

- Instagram

„Unser Sicherheitsteam hat schnell an einem Fix gearbeitet, und wir haben keine Beweise, dass Account betroffen sind. Da dieser Vorfall viele Webdienste betrifft, raten wir Ihnen, Ihr Instagram-Passwort zu ändern, besonders wenn Sie das gleiche Kennwort bei mehreren Seiten nutzen.“

- Pinterest

„Wir haben das Problem bei Pinterest.com behoben, und haben keinen Beweis für Missbrauch gefunden. Um auf Nummer sicher zu gehen, haben wir betroffene Nutzer per E-Mail angeschrieben und ihnen geraten, ihr Kennwort zu ändern.“

- Tumblr

„Wir haben keine Beweise für einen Einbruch und unser Team hat, wie die meisten anderen Netzwerke, sofort Schritte zur Behebung des Problems unternommen.“

- Google

„Wir haben die SSL-Lücke untersucht und Patches bei wichtigen Google-Diensten eingespielt.“ Suche, Gmail, YouTube, Wallet, Play, Apps und App Engine waren betroffen, Google Chrome und Chrome OS waren nicht betroffen.

- Yahoo

„Sobald uns das Problem bekannt wurde, haben wir an der Lösung gearbeitet… und arbeiten weiterhin daran, das Loch bei unseren restlichen Seiten zu stopfen.“

- Dropbox

„Wir haben alle unsere für Nutzer sichtbaren Dienste gepatcht und arbeiten weiterhin daran, dass Ihre Daten immer sicher bleiben.“

- WordPress

„Auf WordPress.com wurde die betroffene OpenSSL-Version ausgeführt. Wir haben alle unsere Server binnen weniger Stunden nach Bekanntwerden der Lücke korrigiert.“

13.04.2014 | Tipps

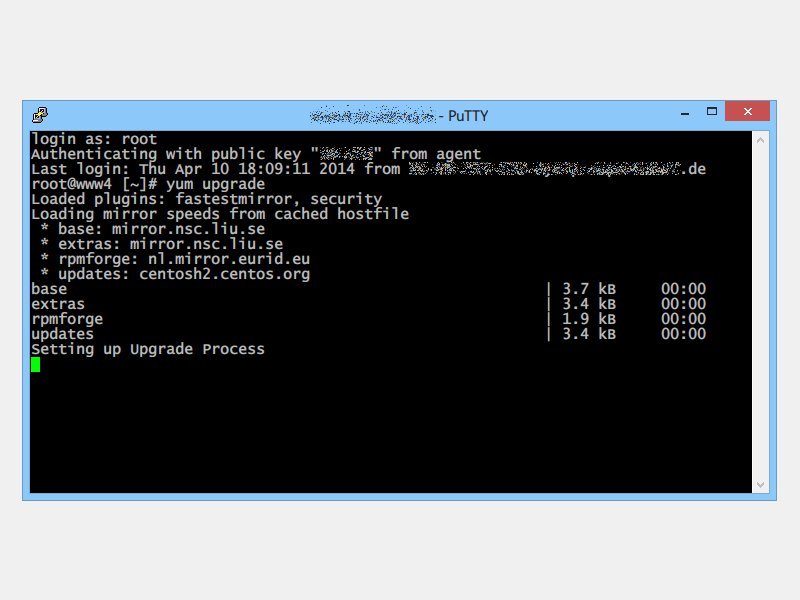

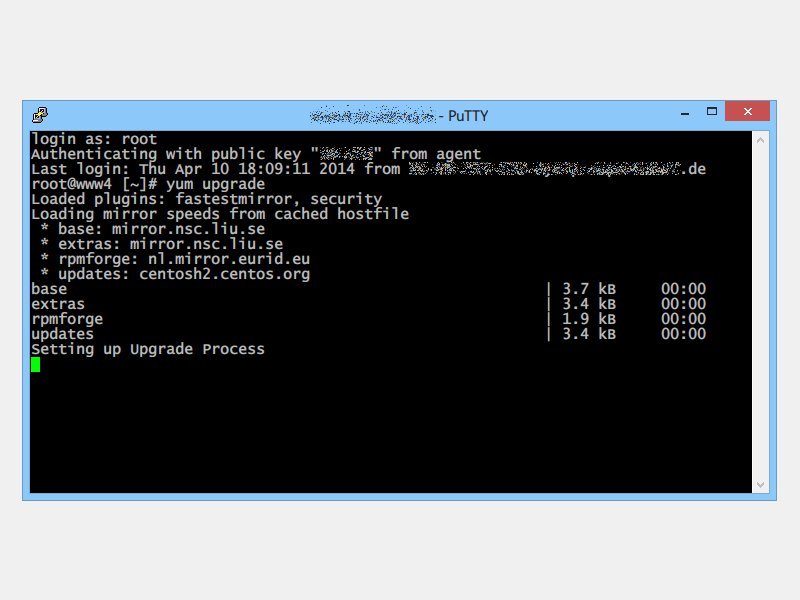

Diese Woche hat eine schwerwiegende Sicherheitslücke in der OpenSSL-Bibliothek Schlagzeilen gemacht. Tausende Webseiten und Server waren betroffen und mussten nicht nur die Lücke schließen, sondern auch ihre Sicherheits-Zertifikate neu ausstellen lassen. Ob Ihr Server auch verwundbar ist, klärt ein Schnelltest.

Unter der Adresse https://filippo.io/Heartbleed/ finden Sie den Sicherheitstest. Mit ihm testen Sie einen beliebigen Webserver, ob die Sicherheitslücke dort vorhanden ist. Geben Sie zu Testzwecken doch mal die Adresse Ihrer Bank (ohne „https://“) oder Ihres eigenen Webservers ein und sehen sich das Ergebnis an. Wird der Bug dort gefunden, muss der Betreiber schnellstmöglich Maßnahmen ergreifen.

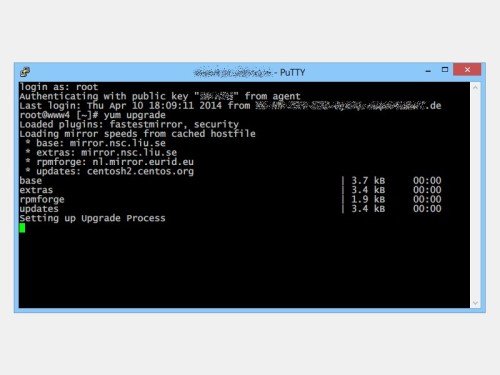

Nutzen Sie einen Linux-Server, lässt sich der Heartbleed-Bug mit den automatischen Updates Ihrer Distribution schließen. Je nach System rufen Sie dazu in einer Kommandozeile (etwa per SSH) den Befehl yum upgrade (CentOS) oder apt-get update; apt-get upgrade (Debian, Ubuntu) auf. Anschließend das Neu-Erzeugen der SSL-Zertifikate nicht vergessen.