Alle vier Jahre gibt es ein viel beachtetes Hackertreffen in Deutschland, das Chaos Communication Camp (CCC). Seit Donnerstag ist es wieder so weit – bis Montag geht’s noch.

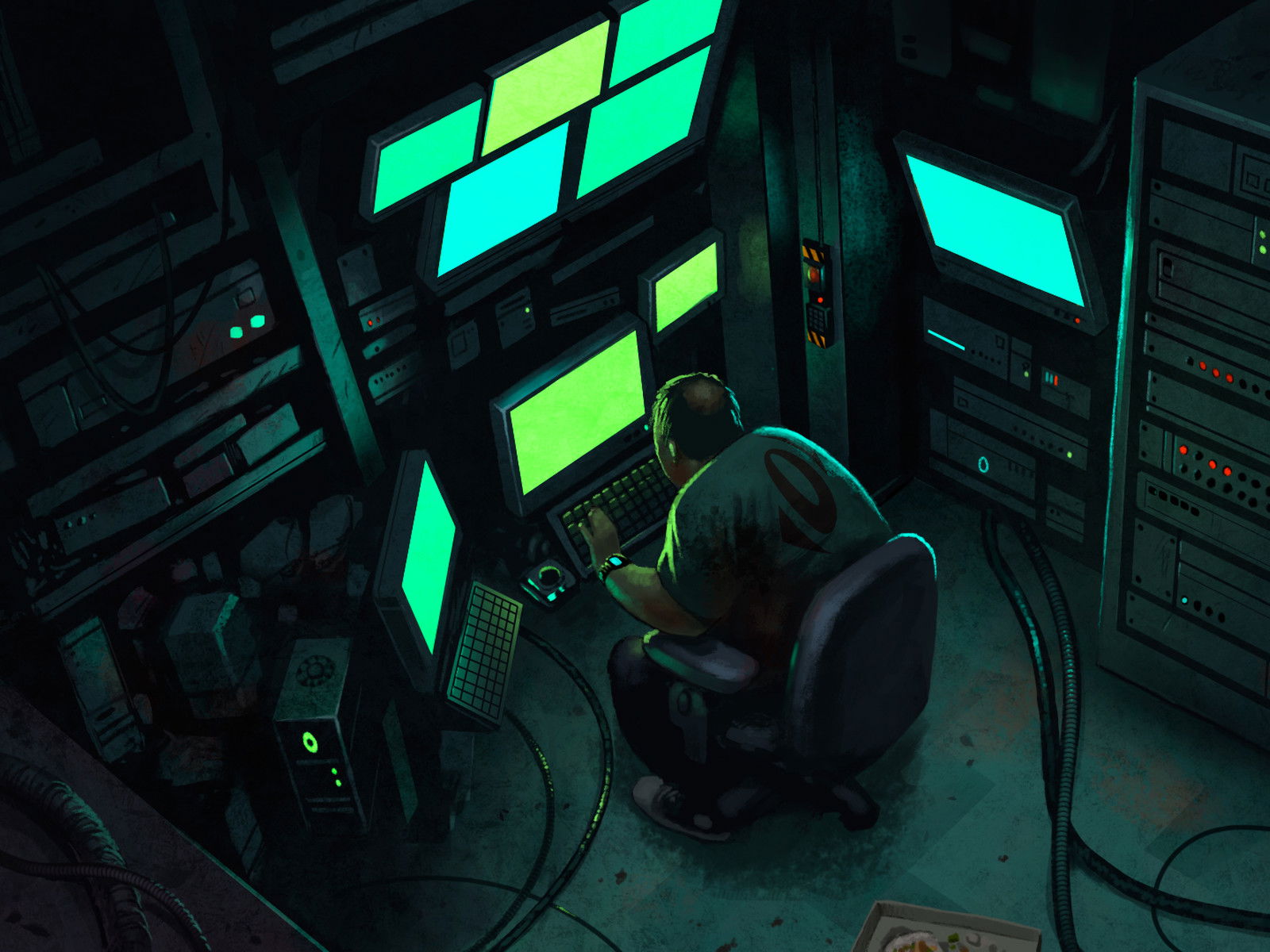

Fünf Tage im Ziegeleipark Mildenberg in Brandenburg, mit rund 4500 Teilnehmern. Organisiert vom Chaos Computer Club, der auch den jährlichen Chaos Communication Congress ausrichtet. Im Camp geht es noch etwas gelassener zu als auf dem Kongress. Urlaubsstimmung. Aber worüber so – wo man sich als nächstes reinhacken kann?

Worum geht es beim Chaos Communication Camp eigentlich? Kleiner Schnack: Wo hast Du gestern gehackt?

Es ist schon ein absolutes Insidertreffen, das aber Leute aus dem In- und Ausland anzieht. Das Chaos Communication Camp bietet deutsch- und englischsprachige Informationsveranstaltungen zu technischen und gesellschaftlichen Themen wie z. B. Datenschutz, Informationsfreiheit und Datensicherheit. Hier wird leidenschaftlich und fachkundig diskutiert.

Darüber hinaus gibt es jede Menge Workshops mit sehr ausgefallenen Themen, die aber für Insider sehr interessant sind. Es geht dabei auch, aber nicht nur um technische Themen, also wie man hackt oder Daten sichert – es geht eben auch im gesellschaftliche Themen, die die Informationsfreiheit betreffen. Den meisten Anwesenden geht es darum, die vernetzte Welt sicherer zu machen. Sie wollen Risiken aufzeigen und ausräumen, um die Chancen besser nutzen zu können. Sie wollen Missbrauch verhindern.

Auch die beiden Gründer von netzpolitik.org sind in Brandenburg, gegen die einige Tage wegen des Verdachts auf Landesverrat ermittelt wurde. Wie wurden sie im Camp empfangen?

Es war natürlich ein Heimspiel für Markus Beckedahl und André Meister. Die beiden waren einige Tage Thema in allen Zeitungen und Nachrichtensendungen, weil der Generalbundesanwalt gegen sie ermittelt hat. Mit dem bekannten Ergebnis: Verfahren eingestellt. Und mit dem bekannten politischen Schaden.

Die beiden haben am ersten Tag im Camp berichtet, wie das alles für sie gewesen ist. Sie wurden mit lang anhaltendem Applaus begrüßt, wie Rockstars. Die beiden kündigten an, in der Sache keine Ruhe geben zu wollen. Sie wollen genauer wissen, wie es überhaupt zu den Ermittlungen gekommen ist, sie wollen wissen, ob sie überwacht wurden – und diesmal eben nicht von der NSA. Die beiden beklagen einen Ausbau der Überwachung des Internet durch die Behörden, insbesondere durch den Verfassungsschutz.

Die beiden sind jetzt keine Hacker, sondern Blogger, Internetaktivisten, Journalisten. Aber es sind ja auch jede Menge Hacker vor Ort. Wir reden ja immer einfach nur vom Hacker, etwa dann, wenn mal wieder Millionen Passwörter geklaut wurden – doch das hören die Besucher des Camps gar nicht gerne. Sie unterscheiden fein in diverse Kategorien. Welche?

Das ist ein wirklich sensibles Thema. In der Öffentlichkeit wird immer von Hackern gesprochen, wenn irgendwo eingebrochen wird. Doch man unterscheidet schon mal zwischen White Hat und Black Hat. Die White Hats, weiße Hüte, haben eine Ethik und bewegen sich in aller Regel im Rahmen der Gesetze. Sie versuchen durch ihre Arbeit der Allgemeinheit zu helfen.

Wenn sie Sicherheitslecks entdecken, dann versuchen sie die Hersteller zu bewegen, diese zu stopfen – oder sie diskutieren ganz prinzipiell über die Problematik. Sie erpressen aber niemanden, sie klauen auch keine Daten oder manipulieren Systeme, sie bringen niemanden in Gefahr. All das machen Black Hats, die mit den schwarzen Hüten. Die wenden dieselben Techniken an, haben aber komplett andere Motive. Sie wollen Geld verdienen, berühmt werden, Schaden anrichten. Sie arbeiten mit krimineller Energie.

Dann gibt es da noch die Grey Hats, die grauen Hüte. Die wollen sich nicht selbst bereichern, sondern einer Sache dienen, etwa Occupy, knacken dafür aber auch schon mal Systeme und verstoßen gegen Regeln. Die absoluten Insider unterscheiden auch noch detaillierter zwischen Hacker, Cracker, Skriptkiddies und Phreaker, je nach Fähigkeiten.

Was sind denn so die aktuellen Themen, die die guten Hacker interessieren und bewegen

Beispielsweise die dramatisch schlechte Sicherheit im Auto oder im medizinischen Bereich. Vor einigen Wochen wurde ein Ford Cherokee gehackt – die Angreifer konnten fast alles mit dem Auto machen, ohne es anfassen zu müssen. Komplette Fernsteuerung. Gerade erst wurde belegt: Die Corvette lässt sich per SMS hacken.

Fakt ist: Die Kommunikationssysteme in den mit immer mehr IT-Systemen ausgestatteten Autos sind nicht ausreichend vor Angriffen geschützt. Hier muss dringend etwas passieren. Ein anderes Thema sind medizinische Geräte, auch hier gibt es mitunter besorgniserregende Schwächen in den Systemen.

Viele Geräte lassen sich viel zu einfach kapern. Die Industrie muss aufwachen. Natürlich geht es auch immer um die Frage: Wie kann man möglichst sicher kommunizieren, Daten in der Cloud verschlüsseln und vieles andere mehr. Am Ende profitieren wir alle von diesen Diskussionen.