Eine E-Mail weiterleiten ist keine große Kunst. Klicken Sie sie an, dann auf Weiterleiten und schon haben Sie Text und Anhänge in einer neuen E-Mail. Allerdings fehlen Ihnen dann die gesamten Verwaltungsinformationen über den Absender und die Server. Die sind wichtig, wenn Sie eine SPAM- oder Virus-E-Mail analysieren lassen wollen. Wir zeigen Ihnen, wie Sie alle Informationen weiterleiten können.

Viel von dem, was Sie von einer E-Mail im Posteingang sehen, ist aufbereitet. Die Informationen wie der Absendername und der Betreff lassen sich leicht verfälschen. Gerade bei SPAM-, Phishing- und Malware-E-Mails wollt ihr aber ganz genau wissen, wo eine solche E-Mail herkam und welchen Weg sie durch die Server genommen hat.

E-Mails mit vollständigen Headern weiterleiten

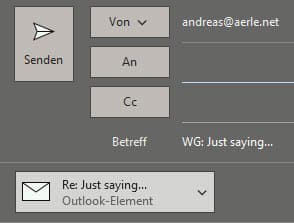

Dazu müsst ihr die E-Mail unverändert und komplett (nicht nur als Textzitat) weiterleiten. In Outlook klickt ihr die verdächtige E-Mail im Posteingang an und drückt dann gleichzeitig die Tasten Strg + Alt + F. Outlook erzeugt eine neue E-Mail, die die vorher markierte als Dateianhang (*.eml-Datei) enthält. Der Empfänger kann diese dann öffnen, als wäre sie direkt an ihn gegangen.

Diese Methode funktioniert sowohl in der Desktop-Version von Outlook als auch in Outlook 365. Bei der Web-Version von Outlook geht ihr über das Drei-Punkte-Menü bei der geöffneten E-Mail und wählt „Als Anhang weiterleiten“.

Warum sind vollständige E-Mail-Header wichtig?

Die Header einer E-Mail enthalten kritische Informationen für die Analyse:

- Ursprungsserver: Von welchem Server wurde die E-Mail tatsächlich gesendet?

- Routing-Pfad: Welchen Weg hat die E-Mail durch verschiedene Mail-Server genommen?

- Authentifizierung: SPF-, DKIM- und DMARC-Informationen zeigen, ob die E-Mail legitim ist

- IP-Adressen: Echte Absender-IPs, die bei der Verfolgung helfen

- Zeitstempel: Genaue Zeiten der Übertragung zwischen Servern

Bei normaler Weiterleitung gehen diese Informationen verloren, weil nur der sichtbare Inhalt übertragen wird.

Alternative Methoden für verschiedene E-Mail-Clients

Gmail: Öffnet die E-Mail, klickt auf die drei Punkte oben rechts und wählt „Nachricht weiterleiten“ → „Als Anhang“. Oder nutzt die Tastenkombination Strg + Shift + F.

Thunderbird: Markiert die E-Mail und geht zu „Nachricht“ → „Weiterleiten als“ → „Anhang“. Alternativ: Strg + Shift + L.

Apple Mail: Wählt die E-Mail aus und geht zu „Nachricht“ → „Als Anhang weiterleiten“ oder drückt Shift + Cmd + F.

Wann solltet ihr E-Mails komplett weiterleiten?

- Phishing-Verdacht: Bei verdächtigen E-Mails von Banken, Online-Shops oder Behörden

- Malware-Anhänge: E-Mails mit verdächtigen Dateianhängen

- Spoofing: Wenn der Absender gefälscht wirkt

- Forensische Analyse: Für IT-Security-Teams oder Behörden

- SPAM-Meldung: An euren E-Mail-Provider oder Anti-SPAM-Organisationen

Was Sicherheitsexperten aus den Headern lesen

Professionelle Analysten können aus den vollständigen E-Mail-Headern folgende Informationen extrahieren:

- Geografische Herkunft anhand der IP-Adressen

- Verwendete E-Mail-Software und -versionen

- Zeitzonenanalyse für Täterprofile

- Botnet-Zugehörigkeit bei SPAM-Kampagnen

- Authentifizierungsfehler, die auf Fälschungen hinweisen

Vorsichtsmaßnahmen beim Weiterleiten

Achtet darauf, dass ihr beim Weiterleiten verdächtiger E-Mails:

- Den Empfänger vorher informiert, dass es sich um potentiell gefährlichen Inhalt handelt

- Niemals Anhänge aus verdächtigen E-Mails öffnet oder ausführt

- Die E-Mail nicht an private Adressen weiterleitet, sondern nur an qualifizierte Stellen

- Bei Malware-Verdacht den eigenen Rechner vorher auf Befall prüft

Moderne Bedrohungen erkennen

2024 und 2025 haben neue Formen von KI-generierten Phishing-E-Mails zugenommen. Diese sind oft perfekt formuliert und schwer zu erkennen. Die Header-Analyse bleibt aber weiterhin ein zuverlässiges Mittel zur Authentifizierung, da KI-Tools die technischen Routing-Informationen nicht fälschen können.

Besonders bei Business E-Mail Compromise (BEC) Angriffen, die sich gegen Unternehmen richten, ist die vollständige Header-Analyse oft der einzige Weg, um die wahre Herkunft kompromittierter E-Mails zu ermitteln.

Mit dieser Methode seid ihr bestens gerüstet, um verdächtige E-Mails kompetent an die richtigen Stellen weiterzuleiten und zur Aufklärung von Cyber-Kriminalität beizutragen.

Zuletzt aktualisiert am 25.02.2026