VPN-Verbindungen sind heute unverzichtbar für sicheres Surfen – besonders in öffentlichen WLANs. Doch viele Nutzer übersehen ein kritisches Sicherheitsleck: Während euer IPv4-Traffic sicher durch den VPN-Tunnel läuft, kann IPv6-Verkehr ungeschützt an der VPN-Verbindung vorbei direkt ins Internet geleitet werden. Dieses IPv6-Leak macht euch angreifbar und hebelt den VPN-Schutz aus.

Das Problem ist weit verbreitet: Etwa 40% aller VPN-Anbieter haben noch immer Schwierigkeiten mit einer vollständigen IPv6-Abschirmung. Während die großen Provider wie NordVPN, ExpressVPN und Surfshark mittlerweile IPv6-Leak-Protection standardmäßig aktiviert haben, bieten viele günstige oder ältere VPN-Dienste diese Funktion nicht. Das Resultat: Eure echte IPv6-Adresse wird preisgegeben, obwohl ihr glaubt, anonym unterwegs zu sein.

So testet ihr euren VPN-Schutz

Verbindet euch zunächst mit eurem VPN-Server. Öffnet dann die Webseite www.wieistmeineip.de oder nutzt modernere Test-Tools wie ipleak.net oder dnsleaktest.com. Diese Seiten zeigen sowohl eure IPv4- als auch IPv6-Adresse an.

Ist der VPN-Schutz vollständig aktiv, solltet ihr nur die IPv4-Adresse des VPN-Servers sehen. Erscheint zusätzlich eure echte IPv6-Adresse vom Internetprovider, habt ihr ein IPv6-Leak. Das bedeutet: Ein Teil eures Datenverkehrs läuft ungeschützt am VPN vorbei.

Moderne Lösungsansätze für IPv6-Leaks

Die beste Lösung ist ein VPN-Anbieter mit integrierter IPv6-Leak-Protection. Diese Funktion blockiert automatisch alle IPv6-Verbindungen, die nicht durch den VPN-Tunnel laufen. Anbieter wie Mullvad, ProtonVPN und CyberGhost haben diese Technologie perfektioniert und bieten standardmäßig Dual-Stack-Unterstützung für IPv4 und IPv6.

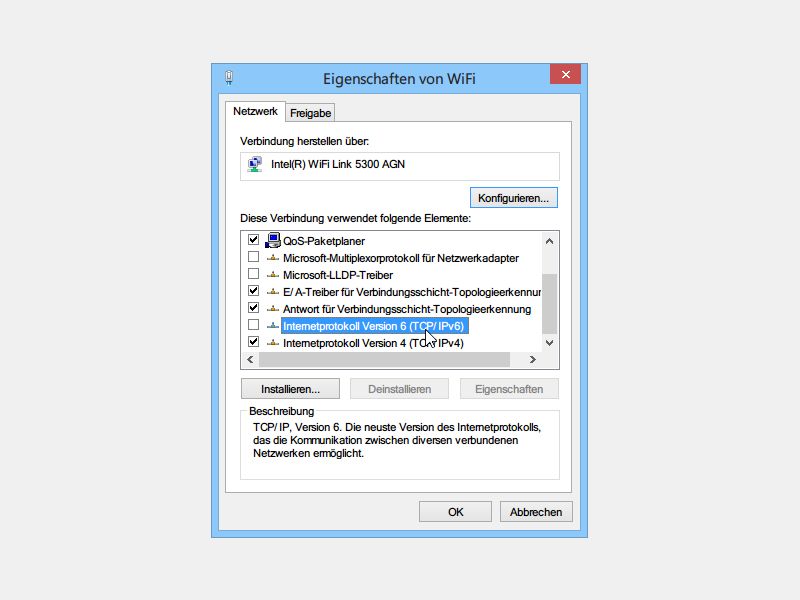

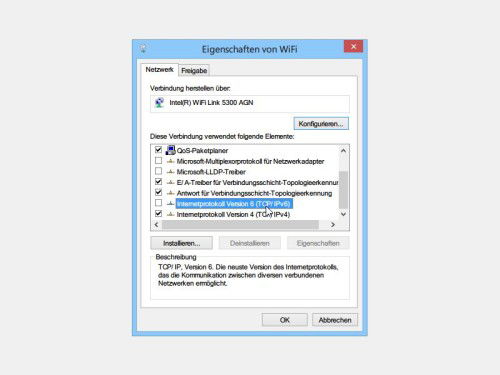

Falls euer aktueller VPN-Provider keine IPv6-Protection bietet, könnt ihr das Problem manuell lösen. In Windows 11 und Windows 10 deaktiviert ihr IPv6 über die Netzwerkeinstellungen: Geht zu „Einstellungen“ > „Netzwerk und Internet“ > „Erweiterte Netzwerkeinstellungen“ > „Adapteroptionen ändern“. Macht einen Rechtsklick auf eure Internetverbindung (nicht die VPN-Verbindung!) und wählt „Eigenschaften“. Entfernt den Haken bei „Internetprotokoll Version 6 (TCP/IPv6)“ und bestätigt mit „OK“.

Alternative Schutzmaßnahmen

MacOS-Nutzer können IPv6 über das Terminal deaktivieren: Öffnet das Terminal und gebt „sudo networksetup -setv6off Wi-Fi“ ein (bei WLAN-Verbindungen). Für Ethernet verwendet ihr „sudo networksetup -setv6off Ethernet“.

Linux-User können IPv6 systemweit in der /etc/sysctl.conf deaktivieren, indem sie „net.ipv6.conf.all.disable_ipv6 = 1“ hinzufügen.

Eine weniger drastische Alternative ist die Konfiguration eurer Firewall. Programme wie pfSense oder OPNsense können IPv6-Traffic gezielt blockieren, wenn keine VPN-Verbindung aktiv ist. Das verhindert IPv6-Leaks, ohne die Funktionalität komplett zu deaktivieren.

Zukünftige Entwicklungen

Die VPN-Branche arbeitet an besseren IPv6-Lösungen. WireGuard, das moderne VPN-Protokoll, unterstützt IPv4 und IPv6 nativ und wird von immer mehr Anbietern implementiert. Auch das neue QUIC-Protokoll, das Google entwickelt hat, verspricht bessere Dual-Stack-Unterstützung.

Regelmäßige Sicherheitschecks

Testet euren VPN-Schutz regelmäßig, besonders nach Updates oder Provider-Wechseln. Neben IPv6-Leaks solltet ihr auch DNS-Leaks im Blick behalten. Tools wie dnsleaktest.com zeigen, ob eure DNS-Anfragen über die VPN-Server oder direkt über euren Provider laufen.

Fazit: IPv6-Sicherheit ist kein Nice-to-Have, sondern essentiell für echten VPN-Schutz. Mit den richtigen Einstellungen und einem modernen VPN-Anbieter surft ihr wirklich anonym – auch im IPv6-Zeitalter.

Zuletzt aktualisiert am 17.04.2026