Wer einen Linux-Computer oder Server aus der Ferne warten möchte, kann sich mit dessen SSH-Server verbinden und sieht dann die Konsole so, als wäre er direkt vor Ort. Der Standard-Port 22 für SSH ist jedoch ein beliebtes Angriffsziel für Bots und Hacker. Deshalb solltet ihr den SSH-Port auf einen anderen Wert ändern – das reduziert automatisierte Angriffe erheblich und verbessert die Sicherheit eures Servers.

Warum den SSH-Port ändern?

Port 22 ist weltweit bekannt als Standard für SSH-Verbindungen. Cyberkriminelle scannen massenhaft Server auf offene Port-22-Verbindungen und versuchen dann mit Brute-Force-Attacken Zugang zu erlangen. Durch das Verlegen auf einen ungewöhnlichen Port zwischen 1024 und 65535 macht ihr euren Server für automatisierte Angriffe praktisch unsichtbar.

Moderne Sicherheitsexperten empfehlen zusätzlich zum Port-Wechsel auch key-basierte Authentifizierung statt Passwörtern, Fail2ban zur Angriffserkennung und regelmäßige Updates. Aber der Port-Wechsel ist der einfachste erste Schritt.

Schritt-für-Schritt-Anleitung

- Zunächst verbindet ihr euch mit dem Server über den bisherigen SSH-Port, also meist 22. Nutzt dazu etwa den Befehl ssh user@example.com [Enter].

- Jetzt sichergehen, dass der anvisierte neue Port für den SSH-Server in der Firewall freigeschaltet ist. Bei Ubuntu-Servern geht das etwa mit ufw allow 10088/tcp [Enter], wenn ab sofort Port 10088 genutzt werden soll. Bei RHEL/CentOS/Rocky Linux nutzt ihr firewall-cmd –permanent –add-port=10088/tcp && firewall-cmd –reload.

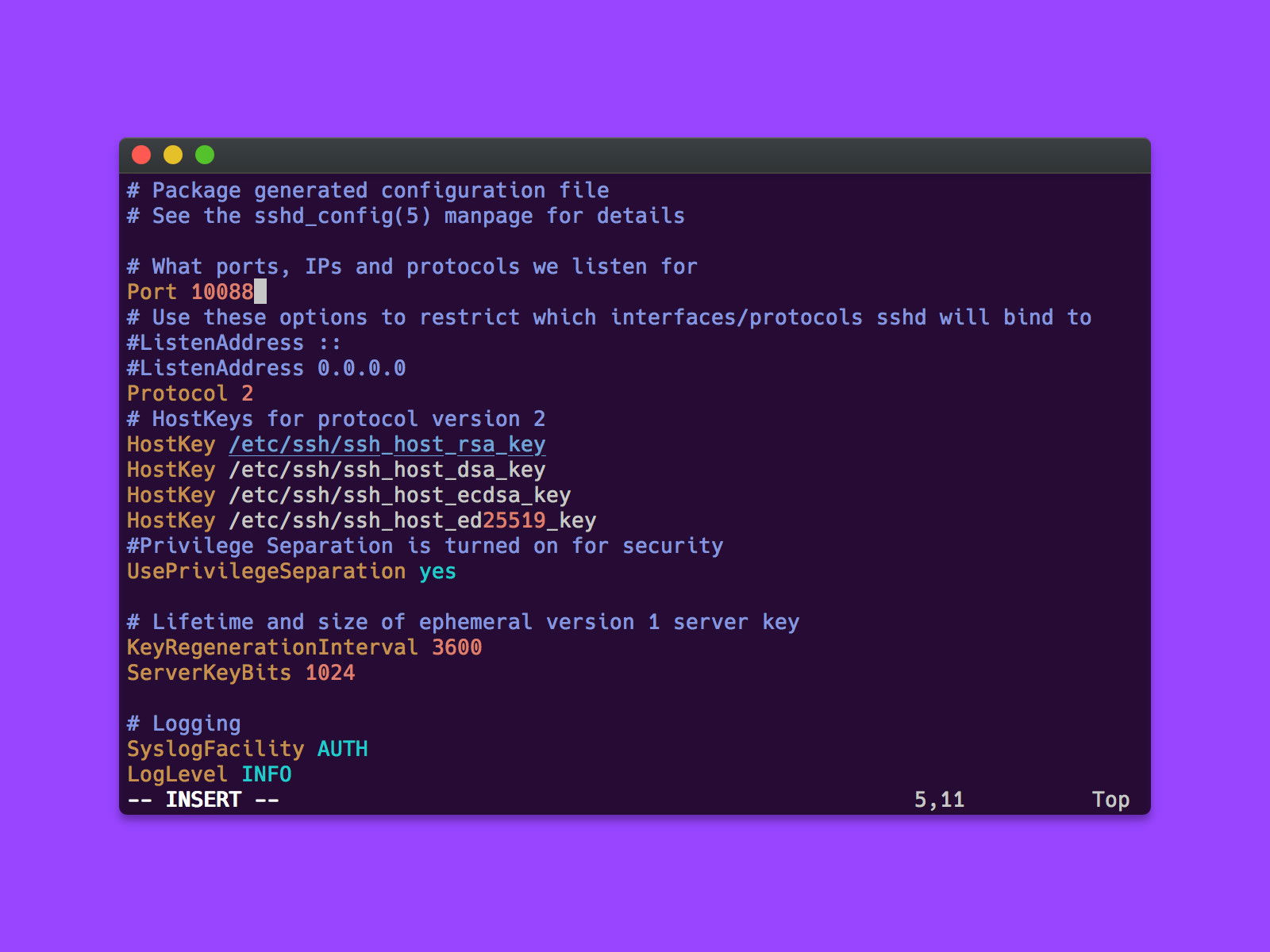

- Jetzt den neuen Port zusätzlich in die Konfiguration eintragen. Dazu die Datei /etc/ssh/sshd_config als root auf dem Server bearbeiten, zum Beispiel mit sudo und dem nano– oder vim-Editor. Hier unter der Zeile Port 22 eine neue Zeile mit Port 10088 einfügen. Dann die Datei speichern.

- Nun wird der SSH-Server neu gestartet. Bei Ubuntu/Debian: sudo systemctl restart ssh. Bei RHEL/CentOS/Rocky: sudo systemctl restart sshd.

- Jetzt die SSH-Verbindung mit exit beenden.

Könnt ihr euch jetzt erfolgreich über ssh user@example.com -p10088 mit dem Server verbinden, könnt ihr die Schritte 3 und 4 wiederholen und dabei die Zeile Port 22 entfernen. Ab dann hört der SSH-Server nur noch auf den neuen Port.

Wichtige Sicherheitshinweise

Bevor ihr den alten Port 22 komplett deaktiviert, testet unbedingt mehrfach die Verbindung über den neuen Port. Wenn etwas schiefgeht und ihr keinen physischen Zugang zum Server habt, sperrt ihr euch sonst selbst aus.

Notiert euch den neuen Port gut und teilt ihn nur mit berechtigten Personen. Wählt keine „offensichtlichen“ Ports wie 2222 oder 22222 – diese werden von Angreifern auch häufig getestet.

Moderne Alternativen und Ergänzungen

2026 gibt es neben dem klassischen OpenSSH auch moderne Alternativen wie Teleport oder Boundary für Zero-Trust-SSH-Zugriff. Diese Tools bieten zusätzliche Sicherheitsfeatures wie Session-Recording und erweiterte Zugriffskontrollen.

Für noch mehr Sicherheit könnt ihr SSH zusätzlich hinter einem VPN verstecken oder einen SSH-Bastion-Host verwenden. Cloud-Provider wie AWS, Google Cloud und Azure bieten mittlerweile auch managed SSH-Services mit integrierter Multi-Faktor-Authentifizierung.

Troubleshooting

Falls die Verbindung nicht funktioniert, prüft mit sudo ss -tlnp | grep :10088, ob der SSH-Service wirklich auf dem neuen Port lauscht. Bei Problemen hilft auch ein Blick in die Logs: sudo journalctl -u ssh -f (Ubuntu) oder sudo journalctl -u sshd -f (RHEL/CentOS).

Wenn ihr einen Cloud-Server nutzt, vergewissert euch, dass auch die Cloud-Firewall (Security Groups bei AWS, Network Security Groups bei Azure) den neuen Port freigibt.

Der Port-Wechsel ist eine einfache aber effektive Maßnahme für mehr Server-Sicherheit. In Kombination mit anderen Best Practices macht ihr euren Server zu einem deutlich schwierigeren Ziel für Angreifer.

Zuletzt aktualisiert am 06.03.2026