Über die PowerShell lässt sich das gesamte Windows-System kontrollieren und einrichten. Das gilt besonders für moderne Windows-Server-Editionen und die Verwaltung von Windows 11-Systemen, die stark auf PowerShell-Automatisierung setzen. Damit euer System sicher bleibt und trotzdem flexibel konfigurierbar ist, solltet ihr die Execution Policy für PowerShell-Skripte korrekt einstellen.

Was ist die PowerShell Execution Policy?

Die Execution Policy ist ein Sicherheitsmechanismus, der bestimmt, welche PowerShell-Skripte auf eurem System ausgeführt werden dürfen. Sie schützt vor versehentlicher Ausführung schädlicher Skripte, ist aber kein vollständiges Sicherheitssystem – erfahrene Angreifer können sie umgehen.

PowerShell-Richtlinie ändern: So geht’s

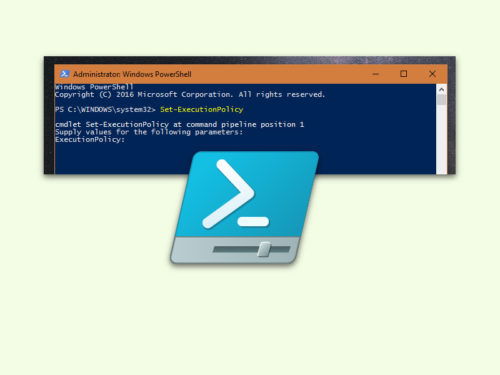

Zuerst müsst ihr euch als Administrator anmelden. Dann öffnet ihr die PowerShell mit Administrator-Rechten. Unter Windows 11 geht das am schnellsten über das Kontextmenü des Start-Buttons (Windows-Taste + X) oder ihr sucht nach „PowerShell“ und wählt „Als Administrator ausführen“.

Jetzt tippt ihr das Kommando Set-ExecutionPolicy ein und bestätigt mit [Enter]. Die PowerShell fragt dann nach einem Parameter – hier sind eure Optionen:

Die verschiedenen Execution Policy Levels

Restricted – Die restriktivste Einstellung. Verhindert die Ausführung aller Skripte, erlaubt nur interaktive Befehle. Standard auf Windows-Client-Systemen.

AllSigned – Führt nur digital signierte Skripte von vertrauenswürdigen Herausgebern aus. Fragt bei unbekannten Zertifikaten nach Bestätigung.

RemoteSigned – Lokale Skripte laufen ohne Signatur, aus dem Internet heruntergeladene müssen signiert sein. Gute Balance zwischen Sicherheit und Usability.

Unrestricted – Keinerlei Einschränkungen, aber Warnung bei unsignierten Skripten aus dem Internet.

Bypass – Keine Beschränkungen und keine Warnungen. Sollte nur temporär für spezielle Anwendungsfälle genutzt werden.

Undefined – Entfernt die aktuell zugewiesene Execution Policy. Das System fällt auf die übergeordnete Policy zurück.

Empfohlene Einstellungen für verschiedene Szenarien

Für Entwickler und Power-User: RemoteSigned ist meist die beste Wahl. Ihr könnt eigene Skripte ausführen, seid aber vor schädlichen Downloads geschützt.

Für Produktionsserver: AllSigned bietet maximale Sicherheit, erfordert aber eine funktionierende Code-Signing-Infrastruktur.

Für Testumgebungen: Unrestricted oder Bypass können sinnvoll sein, sollten aber nie dauerhaft in produktiven Umgebungen verwendet werden.

Scope-spezifische Einstellungen

Seit PowerShell 2.0 könnt ihr die Execution Policy für verschiedene Bereiche separat festlegen:

- MachinePolicy: Durch Gruppenrichtlinien gesetzt

- UserPolicy: Durch Gruppenrichtlinien für den User

- Process: Nur für die aktuelle PowerShell-Session

- CurrentUser: Nur für den aktuellen Benutzer

- LocalMachine: Für alle Benutzer des Computers

Beispiel: Set-ExecutionPolicy -ExecutionPolicy RemoteSigned -Scope CurrentUser

Aktuelle Einstellung prüfen

Mit Get-ExecutionPolicy seht ihr die aktuell aktive Policy. Der Parameter -List zeigt alle Scope-spezifischen Einstellungen an.

Moderne Alternativen und Best Practices

In modernen Umgebungen solltet ihr zusätzlich auf Windows PowerShell Constrained Language Mode und Just Enough Administration (JEA) setzen. Diese Technologien bieten granularere Sicherheitskontrollen als die klassische Execution Policy.

Für Unternehmen empfiehlt sich die Verwaltung über Gruppenrichtlinien, damit zentrale Sicherheitsstandards durchgesetzt werden können. PowerShell 7+ unterstützt zudem erweiterte Logging-Features, die bei der Überwachung von Skript-Aktivitäten helfen.

Troubleshooting häufiger Probleme

Falls ihr Fehlermeldungen wie „cannot be loaded because running scripts is disabled“ erhaltet, liegt das meist an einer zu restriktiven Execution Policy. Prüft zunächst mit Get-ExecutionPolicy -List alle aktiven Policies – oft überschreibt eine Gruppenrichtlinie eure lokalen Einstellungen.

Bei signierten Skripten können Zertifikatsprobleme auftreten. Stellt sicher, dass die Zertifikatskette vollständig und vertrauenswürdig ist.

Die PowerShell Execution Policy bleibt ein wichtiger Baustein der Windows-Sicherheit. Mit den richtigen Einstellungen schafft ihr eine sichere, aber flexible Arbeitsumgebung für die Systemadministration.

Zuletzt aktualisiert am 04.04.2026