10.09.2014 | Tipps

Dass Ihr PC ständig mit dem Internet verbunden ist, ist kein Freibrief für alle Programme, auch Zugriff aufs Netz haben zu dürfen. Sie wollen verhindern, dass ein bestimmtes Programm Daten ins Netz sendet oder welche empfängt? Die Windows-Firewall hilft Ihnen da weiter.

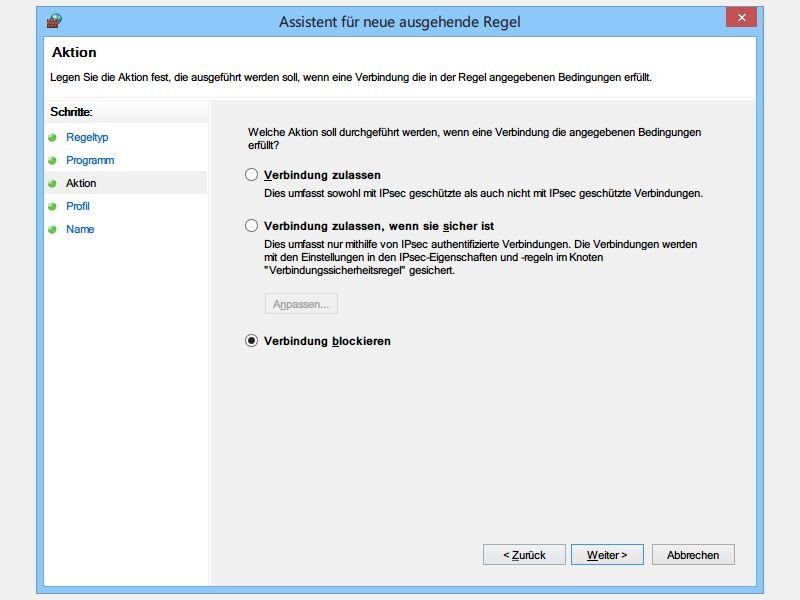

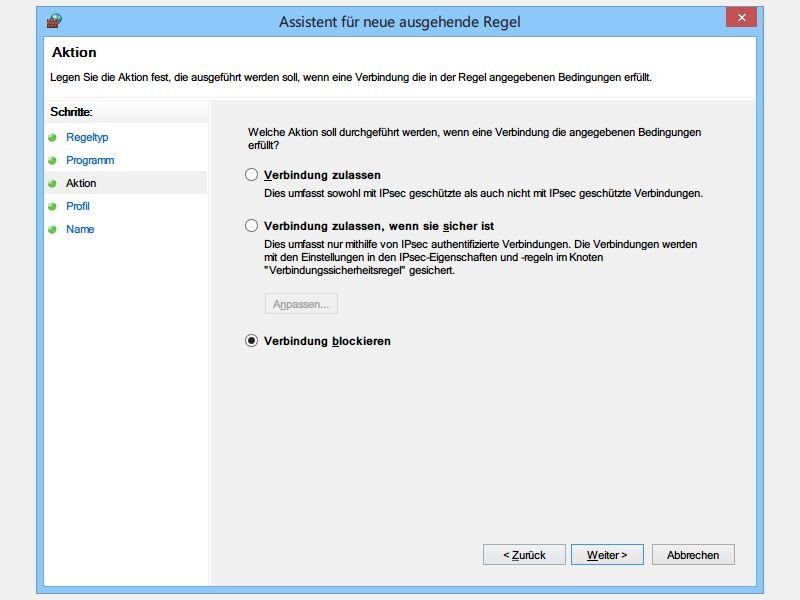

Führen Sie in Windows 8.1 die folgenden Schritte aus, um einer bestimmten Anwendung den Zugriff aufs Internet zu verbieten:

- Klicken Sie als Erstes mit der rechten Maustaste auf den Start-Knopf, und wählen Sie „Systemsteuerung“.

- Jetzt folgen Klicks auf die Überschriften „System und Sicherheit, Windows-Firewall“.

- In der linken Randspalte klicken Sie dann auf „Erweiterte Einstellungen“.

- Markieren Sie auf der linken Seite den Eintrag „Ausgehende Regeln“.

- In der rechten Spalte klicken Sie jetzt auf „Neue Regel…“.

- Die Einstellung „Programm“ lassen Sie so, wie sie ist, und klicken auf „Weiter >“.

- Nach einem Klick auf „Durchsuchen…“ stellen Sie den Pfad zur ausführbaren Programmdatei *.exe ein, und klicken erneut auf „Weiter >“.

- Die Option „Verbindung blockieren“ übernehmen Sie, indem Sie auf „Weiter >“ klicken.

- Lassen Sie im nächsten Schritt alle drei Haken „Domäne“, „Privat“ und „Öffentlich“ gesetzt, und klicken Sie wieder auf „Weiter >“.

- Nun hinterlegen Sie noch einen Namen für die neue Blockier-Regel, und erstellen Sie per Klick auf „Fertig stellen“.

Ab sofort darf das angegebene Programm nicht mehr mit dem Internet kommunizieren.

13.08.2014 | Tipps

Kürzlich hatte Microsoft angekündigt, dass veraltete Browser-Plug-Ins für den Internet Explorer ab dem 12. August blockiert werden – zum Beispiel alte Java-Versionen. Jetzt gibt man den Entwicklern mehr Zeit: Die Änderung wird erst im September-Patch-Day umgesetzt.

Diese Gnadenfrist basiert auf Kundenwünschen, so Microsoft. Sie sollen „Zeit zum Testen und Verwalten ihrer Nutzungs-Umgebung“ haben. Sobald die Blockierfunktion für ActiveX-Steuerelemente eingeführt wird, können die Gruppenrichtlinien verwendet werden, um ActiveX-Objekte für eine bestimmte Domain oder generell zu blockieren.

Technisch basiert die ActiveX-Blockade auf einer Datei „versionlist.xml“, die von Microsoft bereitgestellt wird und nach der der IE-Browser entscheidet, ob ein ActiveX-Objekt ausgeführt werden darf. So können verwundbare Plug-Ins, wie alte Java-Ausgaben, automatisch geblockt werden. Die Änderung kommt nun am 9. September 2014.

15.05.2014 | Tipps

Wer intensiv twittert, der kennt das: Manche Menschen sind sehr mitteilsam, einige sogar nervig. Sie twittern arg viel Werbung, schreiben nur dumme Kommentare oder bringen einen einfach auf die Palme. In solchen Fällen können Twitter-Benutzer sich von solchen Usern „entfolgen“, die Verbindung wird aufgelöst. Nachteil: Der andere User bekommt es mit, außerdem lassen sich auch keine Direktnachrichten mehr verschicken oder empfangen.

Deshalb führt Twitter jetzt einen diskreten Filter ein, der es erlaubt, störende User stumm zu schalten. Tweets, Retweets oder Antworten dieses Users erscheinen dann nicht mehr in der Timeline. Der Betroffene merkt davon aber nichts. Natürlich lässt sich die digitale Verbannung bei Bedarf auch wieder aufheben. Twitter führt die neue Stumm-Funktion nach und nach auf der Webseite und in den Apps ein.

08.05.2014 | Tipps

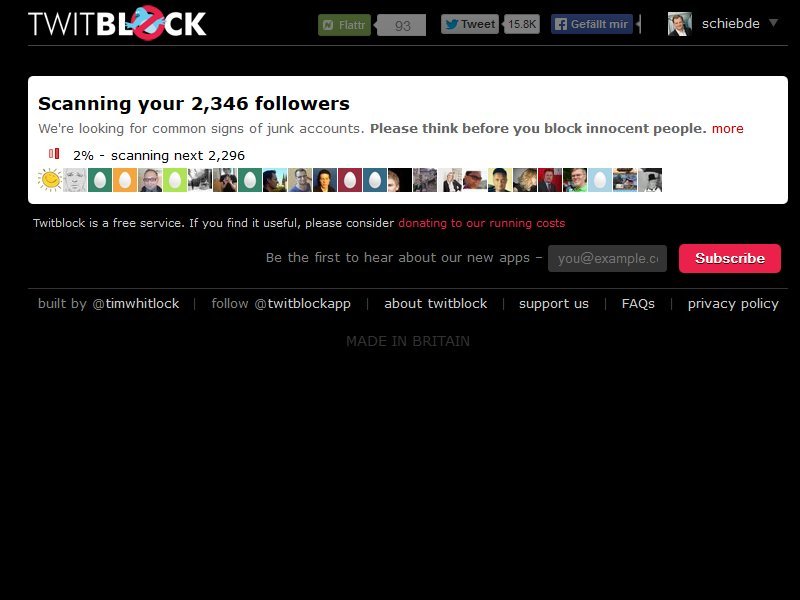

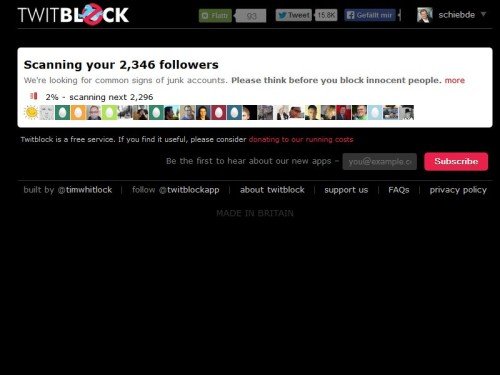

Bei Twitter gibt’s nicht nur „echte“ Nutzer, sondern auch Roboter, die sich nur aus einem Grund registrieren: Um Werbung zu machen, zu stören oder andere zu nerven. Diese Spam-Accounts können Sie aber leicht wieder loswerden, wenn welche Ihnen folgen.

Um die Störenfriede wieder aus der Liste Ihrer Twitter-Follower zu verbannen, blockieren Sie die Accounts und melden sie auch gleich an das Twitter-Team. Besonders einfach geht das mit dem Dienst TwitBlock (www.twitblock.org). Klicken Sie auf dieser Webseite einfach auf „Scan for spam“, und erlauben Sie dann den Zugriff auf Ihren Twitter Account. Dann heißt es warten, bis Ihre Follower überprüft wurden.

Hat der Dienst dann bösartige Accounts gefunden, die Ihnen folgen, können Sie sie sofort blocken und melden. So haben Sie Ruhe vor Spammern, die Ihnen folgen wollen, es aber jetzt nicht mehr können.

18.02.2014 | Netzwerk

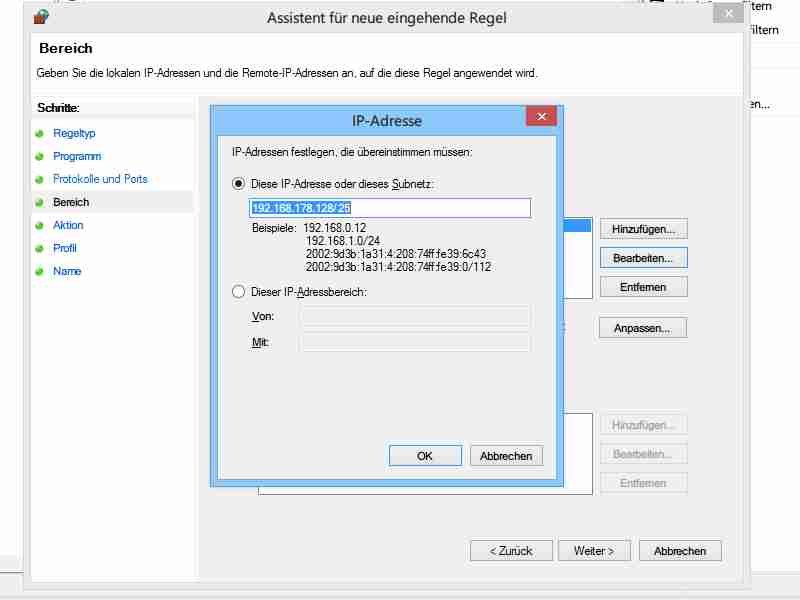

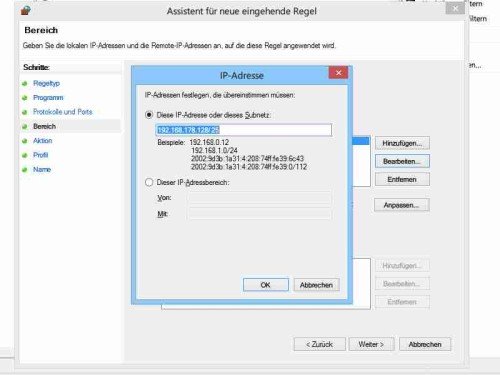

Auf Windows-PCs dient die Windows-Firewall standardmäßig zum Überwachen, welche Daten gesendet und empfangen werden dürfen. Weniger bekannt ist, dass sich nicht nur einzelne IP-Adressen, sondern auch ganze Bereiche sperren oder freischalten lassen. Das kann beispielsweise im Firmen-Intranet interessant sein.

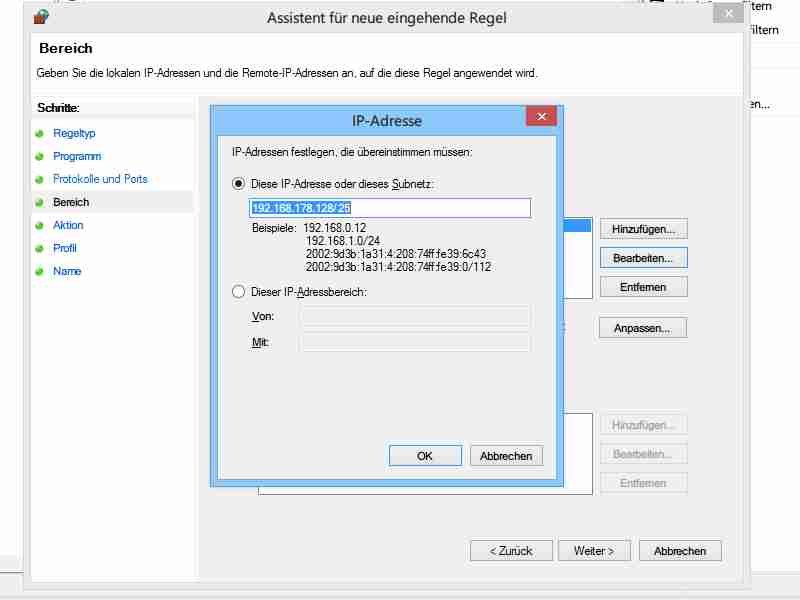

Um auf die Einstellungen der Windows-Firewall zuzugreifen, drücken Sie als Erstes [Windows] + [R], geben dann wf.msc ein und klicken auf „OK“. Bestätigen Sie jetzt, falls nötig, die Administratorrechte. Auf der linken Seite markieren Sie nun den Ordner „Eingehende Regeln“. Ganz rechts folgt ein Klick auf „Neue Regel“. Im Assistent wählen Sie dann „Benutzerdefiniert“ und klicken drei Mal auf „Weiter >“.

Nun markieren Sie die Option „Diese IP-Adressen, Hinzufügen…“, und geben dann den betreffenden IP-Bereich in der CIDR-Notation ein, etwa 192.168.178.128/25. Sie können sowohl IPv4- als auch IPv6-Adressen angeben. Auf der nächsten Seite des Assistenten markieren Sie dann, je nach Einsatzzweck, entweder „Verbindung zulassen“ oder „Verbindung blockieren“. Zum Schluss vergeben Sie noch einen Namen für Ihre neue Firewall-Regel, wonach sie automatisch aktiviert wird.

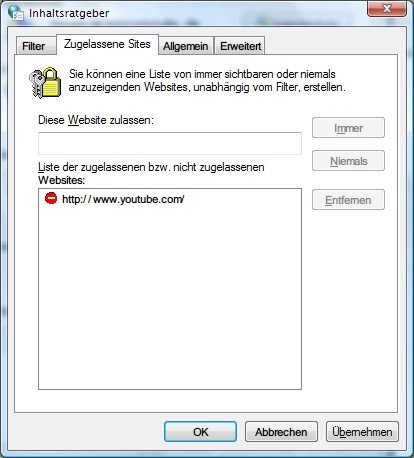

25.01.2013 | Tipps

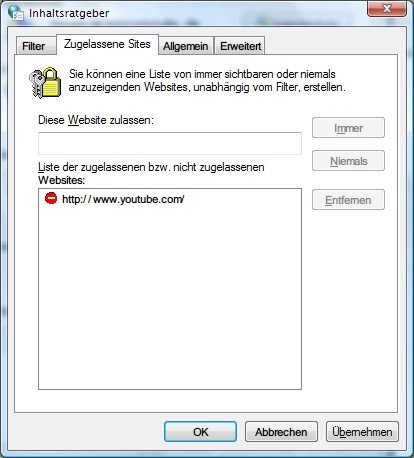

Sie möchten verhindern, dass Ihr Browser eine bestimmte Webseite aufrufen kann? Mit Internet Explorer ist das kein Problem. Denn dafür gibt’s hier den Inhaltsratgeber. Hier die nötigen Schritte, um eine Internetadresse für den Zugriff mit IE zu sperren. (mehr …)

16.08.2011 | Tipps

Wird der Rechner von mehreren Personen benutzt, weiß man nie, was die anderen so alles installieren. Jeder Benutzer kann munter neue Software und Programme installieren. Wer das nicht möchte, kann bei der Ultimate- und Enterprise-Version von Windows 7 Neuinstallationen blockieren.

Möglich macht’s die kaum bekannte Funktion „AppLocker“. So funktioniert’s: In der Systemsteuerung auf „System und Sicherheit“ und „Verwaltung“ klicken. Dann doppelt auf „Lokale Sicherheitsrichtlinie“ klicken, die Warnung mit „Ja“ bestätigen und den Baum „Anwendungssteuerungsrichtlinien | AppLocker“ öffnen.

Im folgenden Fenster lassen sich Neuinstallation in zwei Bereichen sperren: Über „Ausführbare Regeln“ können bestimmte EXE-Dateien und Installationsprogramme blockiert werden. Mit „Windows Installer-Regeln“ wird die Installation bestimmter Programme verhindert. Um eine neue Regel anzulegen, zum Beispiel den Eintrag „Windows Installer-Regeln“ markieren, den Befehl „Aktion | Neue Regel erstellen“ aufrufen und dann mithilfe des Regel-Assistenten die gewünschte AppLocker-Regel aktivieren.

24.06.2011 | Tipps

Profis werfen gerne einen Blick in den Task-Manager ([Strg][Shift/Umschalten][Esc]), um unter die Motorhaube von Windows zu schauen. Allerdings sind Informationen des Standard-Taskmanagers recht spärlich. Wer mehr Infos braucht, sollte zum Ressourcenmonitor von Windows 7 greifen.

Der Ressourcenmonitor von Windows 7 ist der bessere Task-Manager. Gestartet wird er über den Befehl „Start | Alle Programme | Zubehör | Systemprogramme | Ressourcenmonitor“ oder ganz einfach mit [Windows-Taste][R] und dem Kürzel „resmon“.

Im Ressourcenmonitor lässt sich über die Registerkarte „CPU“ blitzschnell herausfinden, welcher Prozess den Zugriff auf eine Datei blockiert. Hierzu ein Häkchen in den Spaltenkopf „Abbild“ setzen, um alle Prozesse anzukreuzen, und dann auf „Zugeordnete Handles“ klicken. Anschließend im Suchfeld „Handles durchsuchen“ nach dem Dateinamen der gesperrten Datei suchen. Die Trefferliste zeigt alle Prozesse, die auf diese Datei zugreifen.