18.11.2013 | Tipps

Seit einer Weile ist bekannt, dass der amerikanische Geheimdienst NSA auch die Daten abhört, die Onlinekonzerne wie Yahoo, Google oder Microsoft zwischen ihren Rechenzentren austauschen. Auf diese Weise sind die Geheimdienste an unfassbar große Datenmengen gelangt. Yahoo-Chefin Marissa Meyer will dem jetzt ein Ende bereiten. Im offiziellen Tumblr-Blog des Unternehmens erklärt Meyer, dass dieses Abhören der internen Datenübertragung ohne Wissen und Zustimmung von Yahoo erfolgt ist.

Um solche Schnüffeleien künftig zu unterbinden, werden bis Ende März 2014 ausnahmslos alle zwischen den Rechenzentren übertragenen Daten mit einem 2048-Bit-starken SSL-Zertifikat verschlüsselt. Auch alle Yahoo-Benutzer sollen die Möglichkeit haben, einen derart starken Schlüssel zur Kommunikation mit den Servern zu verwenden. Das Knacken eines solchen Schlüssels ist mit vertretbarem Aufwand derzeit unmöglich.

22.10.2013 | Tipps

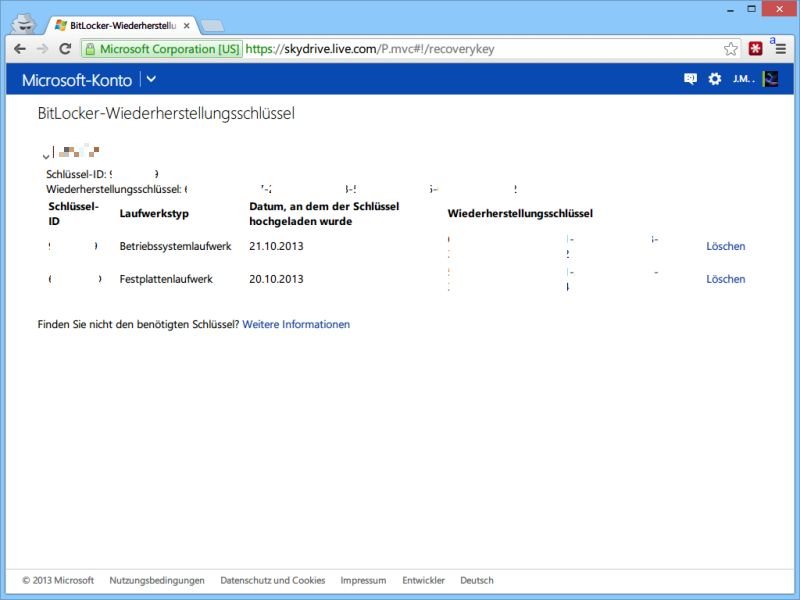

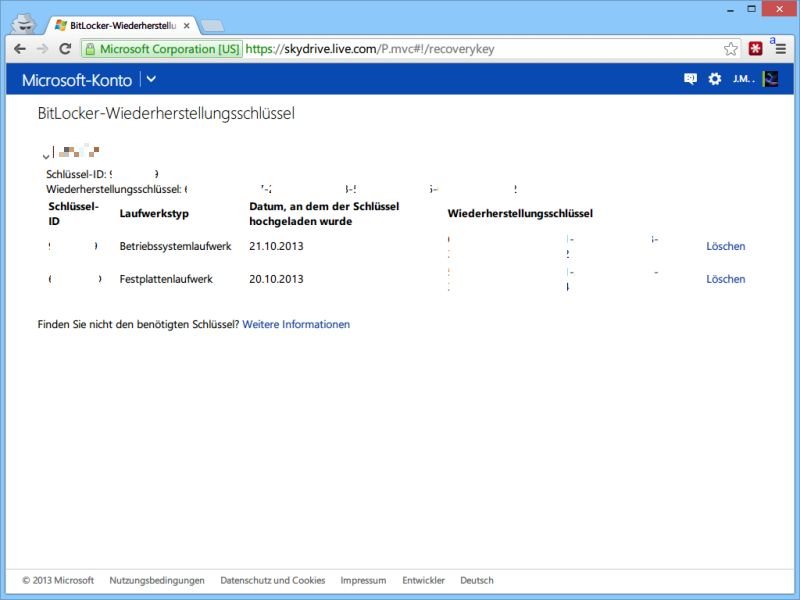

Der sicherste Schutz für Ihre Daten ist immer die Verschlüsselung. In der Pro-Version von Windows ist deswegen die Verschlüsselung Ihrer Festplatte schon eingebaut. In Windows 8.1 haben Sie bei der Einrichtung von BitLocker die Option, den Wiederherstellungs-Schlüssel in Ihrem Microsoft-Konto zu hinterlegen. Wie kommen Sie im Notfall an diesen Schlüssel? (mehr …)

15.10.2013 | Tipps

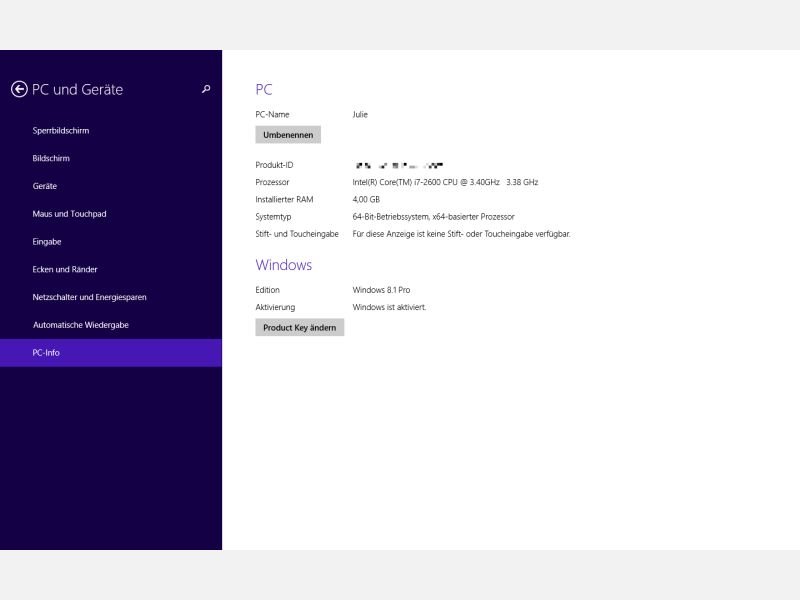

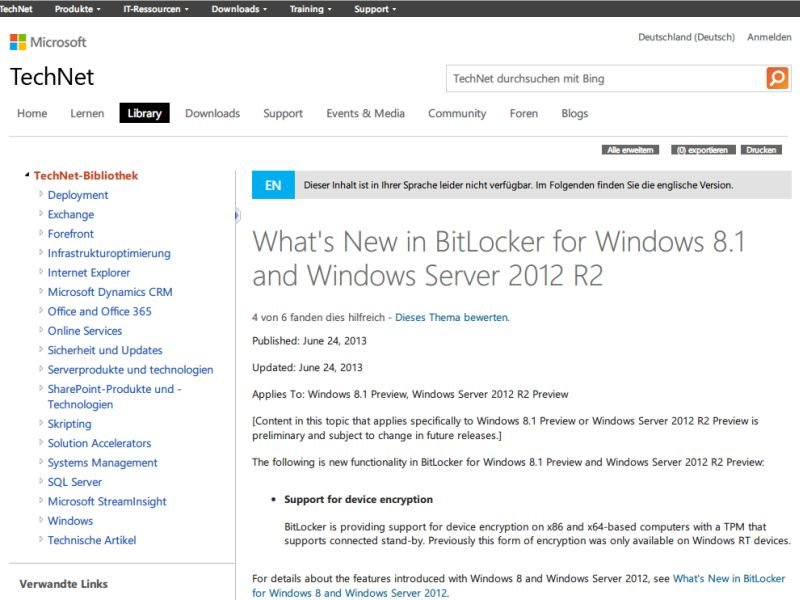

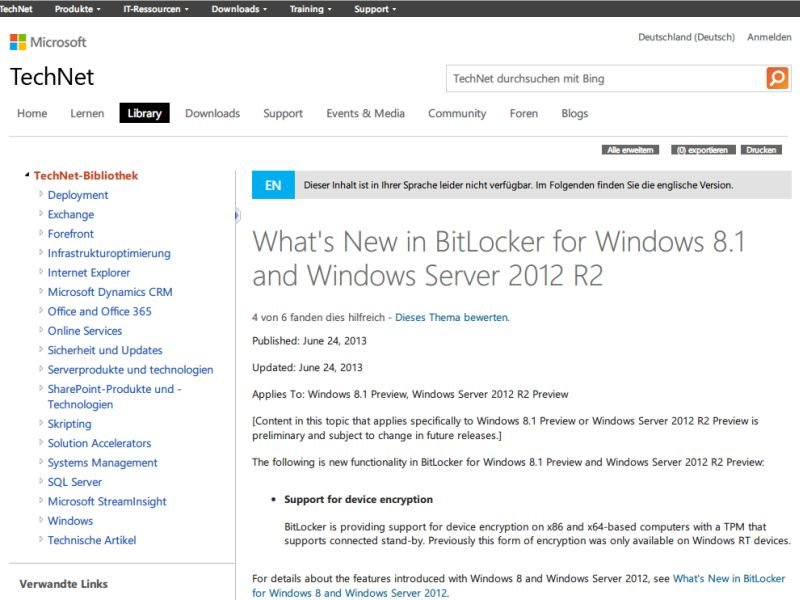

Eine nützliche Funktion von Windows 8.1 ist die Sicherung Ihrer privaten Daten durch Verschlüsselung. Doch was, wenn Sie die Funktion nicht nutzen wollen und deswegen abschalten möchten? Und wie schalten Sie die Funktion nach einem Upgrade von Windows 8 manuell ein? (mehr …)

15.10.2013 | Tipps

Wie berichtet, wird die Festplatte eines PCs mit Windows 8.1 zur Verbesserung der Datensicherheit automatisch verschlüsselt. Was können Sie tun, um im Crash-Fall wieder an Ihre Daten zu gelangen? (mehr …)

14.10.2013 | Tipps

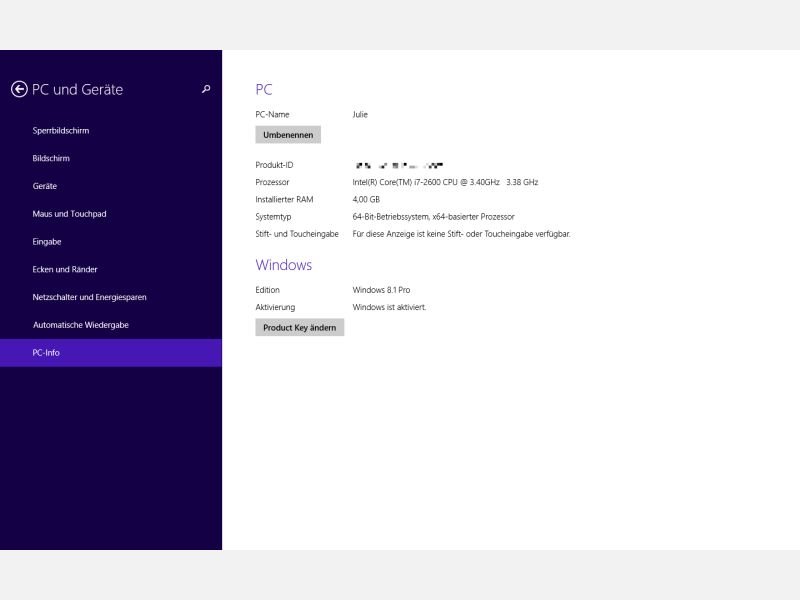

In Windows 8.1 wird die Festplatte von modernen Computern automatisch verschlüsselt. Damit sind Ihre privaten Daten besser vor Dieben geschützt, falls ihr Gerät gestohlen wird. Wann wird Ihr Laufwerk verschlüsselt, und mit welcher Technik? (mehr …)

13.09.2013 | Netzwerk

Wer im Internet unterwegs ist, hinterlässt jede Menge Spuren. Anonymität? Fehlanzeige. Jeder Rechner hat zum Beispiel eine eindeutige IP-Adresse. Und jede Webseite, jeder Server, jeder E-Mail-Dienst kann sie sehen und speichern. So lassen sich Profile anfertigen und beispielsweise passende Werbung präsentieren. Internetbenutzer können relativ leicht überwacht und belauscht werden. (mehr …)

19.08.2013 | Tipps

Daten, die unverschlüsselt durchs Internet geschickt werden, kann jeder mitlesen – nicht nur Geheimdienste und Behörden, sondern auch Hacker und Datendiebe. Egal ob Dokumente, E-Mails oder Daten ganz allgemein: Alles liegt im Klartext vor – ungeschützt.

Wer seine Daten verschlüsselt, erschwert das Mitlesen. Mit Hilfe eines mathematischen Verfahrens wird aus dem Klartext, den eigentlichen Daten, ein unleserlicher Zeichensalat. Ein einfaches Prinzip: Der Absender verschlüsselt die Daten – der Empfänger entschlüsselt sie. Als Schlüssel kommt ein Passwort oder eine geheime Zeichenfolge zum Einsatz. Ohne den passenden Schlüssel kommt man nicht an die eigentlichen Daten heran.

Es sei denn, man versucht den Schlüssel zu knacken, etwa durch Ausprobieren. Doch je komplexer das Verschlüsselungsverfahren, je länger der Schlüssel, desto schwieriger ist es, eine verschlüsselte Nachricht zu entschlüsseln, den Code zu knacken.

Es gibt verschiedene Arten Daten zu verschlüsseln. Bei der einfachen Methode verwenden Absender und Empfänger einen gemeinsamen Schlüssel. Vorteil: Die Handhabung ist einfach. Klarer Nachteil: Geht ein Schlüssel verloren oder wird er ausspioniert, ist der Schutz dahin. Die Daten lassen sich dann lesen.

Viel besser ist eine andere, deutlich sicherere Methode der Verschlüsselung. Hier hat jeder Benutzer zwei Schlüssel: Einen öffentlichen, den sogenannten Public Key, zum Verschlüsseln von Daten. Und einen privaten, den Private Key, zum Entschlüsseln.

Möchte man mit jemandem Daten austauschen, gibt man den Public Key heraus. Den darf jeder kennen. Damit lassen sich Daten und Nachrichten sicher verschlüsseln. Daten entschlüsseln geht damit nicht. Deswegen macht es auch nichts, wenn jeder den Public Key kennt. Zum Entschlüsseln verwendet der Empfänger seinen privaten Schlüssel. Niemand bekommt den privaten Schlüssel zu sehen, der ist strikt geheim.

Mit dieser Methode lassen sich Daten jeder Art zuverlässig schützen, ob Dateien, Dokumente oder E-Mails.

18.08.2013 | Tipps

Es ist noch nicht allzu lange her, da waren Macs für Viren-Autoren schlicht uninteressant. Mit steigenden Marktanteilen hat sich das geändert. Wer heute einen Mac nutzt, muss genau wie bei Windows etwas für die Sicherheit des eigenen Computers tun. Hier 10 Tipps, mit denen Sie Ihren Mac schützen. (mehr …)