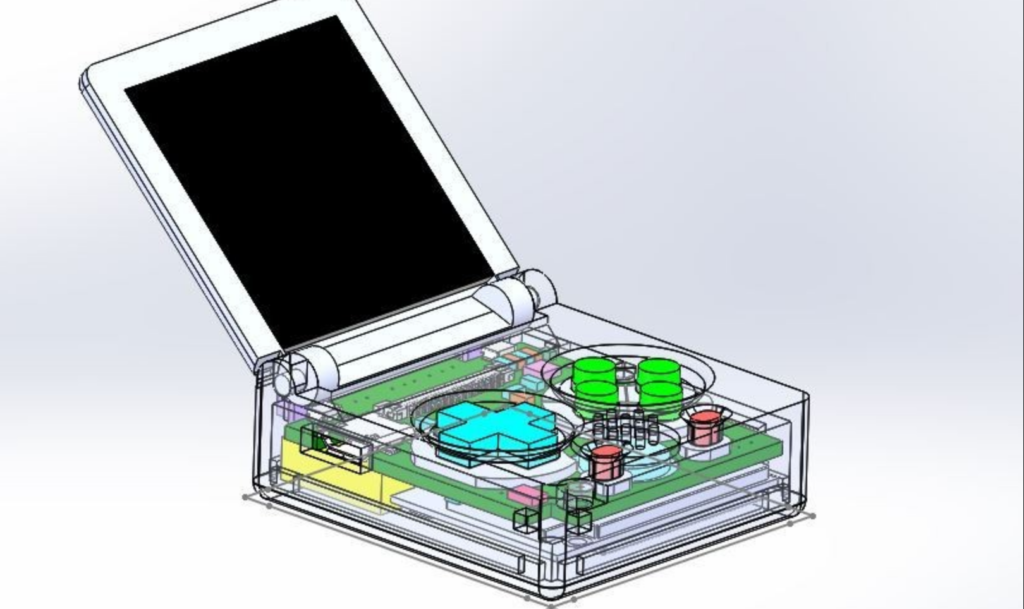

Micro-Konsolen: Gaming im Schlüsselanhänger-Format

Hardware-Bastler erschaffen heute wahre Wunderwerke in Miniaturformat. Eine neue Generation von Micro-Konsolen zeigt, wie weit die Technologie inzwischen gekommen ist – und was in einem schlüsselanhängergroßen Gehäuse alles möglich ist. Diese DIY-Projekte...

Microsoft 365: Geht überall – mit KI-Power und Cloud-Komfort

Microsoft 365 (früher Office 365) läuft in der Cloud – aber nicht ausschließlich. Ihr könnt mit Anwendungen und Apps arbeiten, auch ohne Onlineverbindung. Wer die Web-Apps benutzt, kann Word, Excel, PowerPoint und Co. auf jedem Rechner nutzen, egal ob Windows,...

Stock Fotos 2026: Kostenlose und günstige Bilder legal nutzen

Ein Bild sagt mehr als Tausend Worte. Wissen wir alle. Deshalb machen wir mit unseren Smartphones auch so viele Fotos und drehen Videos. Doch die Fotos landen heute in der Regel im Netz – und lassen sich dann nicht mehr kontrollieren. Das kann ganz schön problematisch...

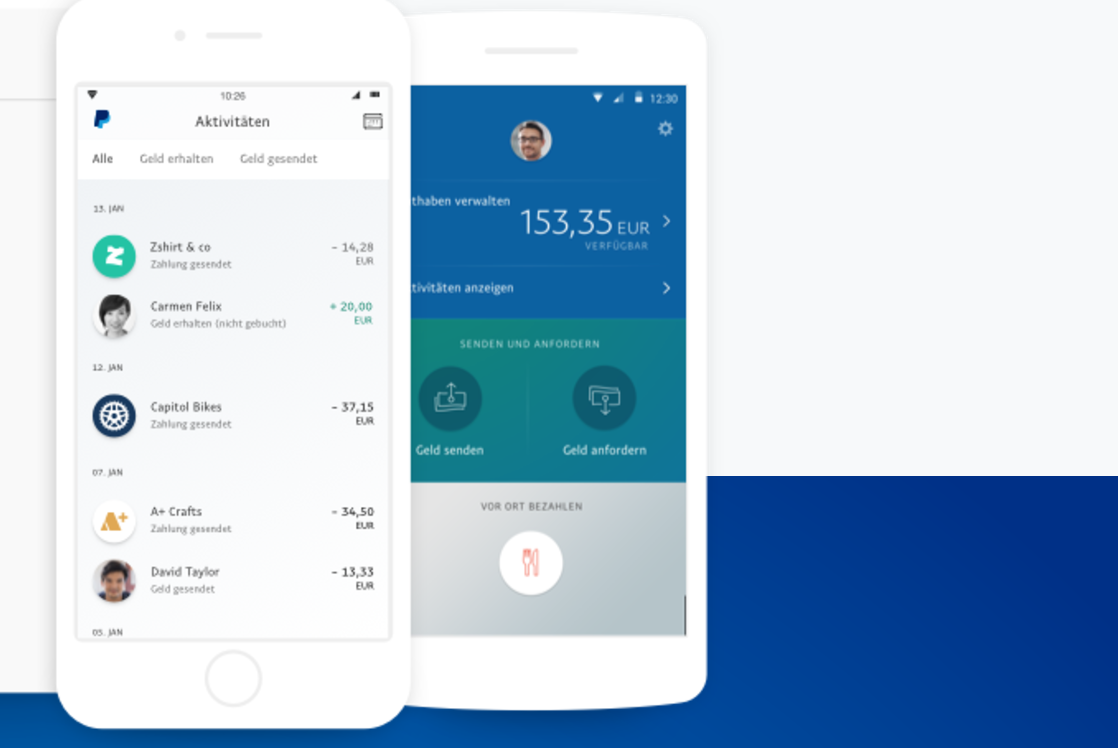

Mit PayPal im App Store und bei iTunes bezahlen

Apple erweitert kontinuierlich die Palette der Zahlungsmöglichkeiten: Deutsche Nutzer können ihre Apps, Musik, Filme und Services schon seit Jahren nicht mehr nur mit Kreditkarte, sondern auch mit PayPal bezahlen. Mittlerweile gehört PayPal zu den...

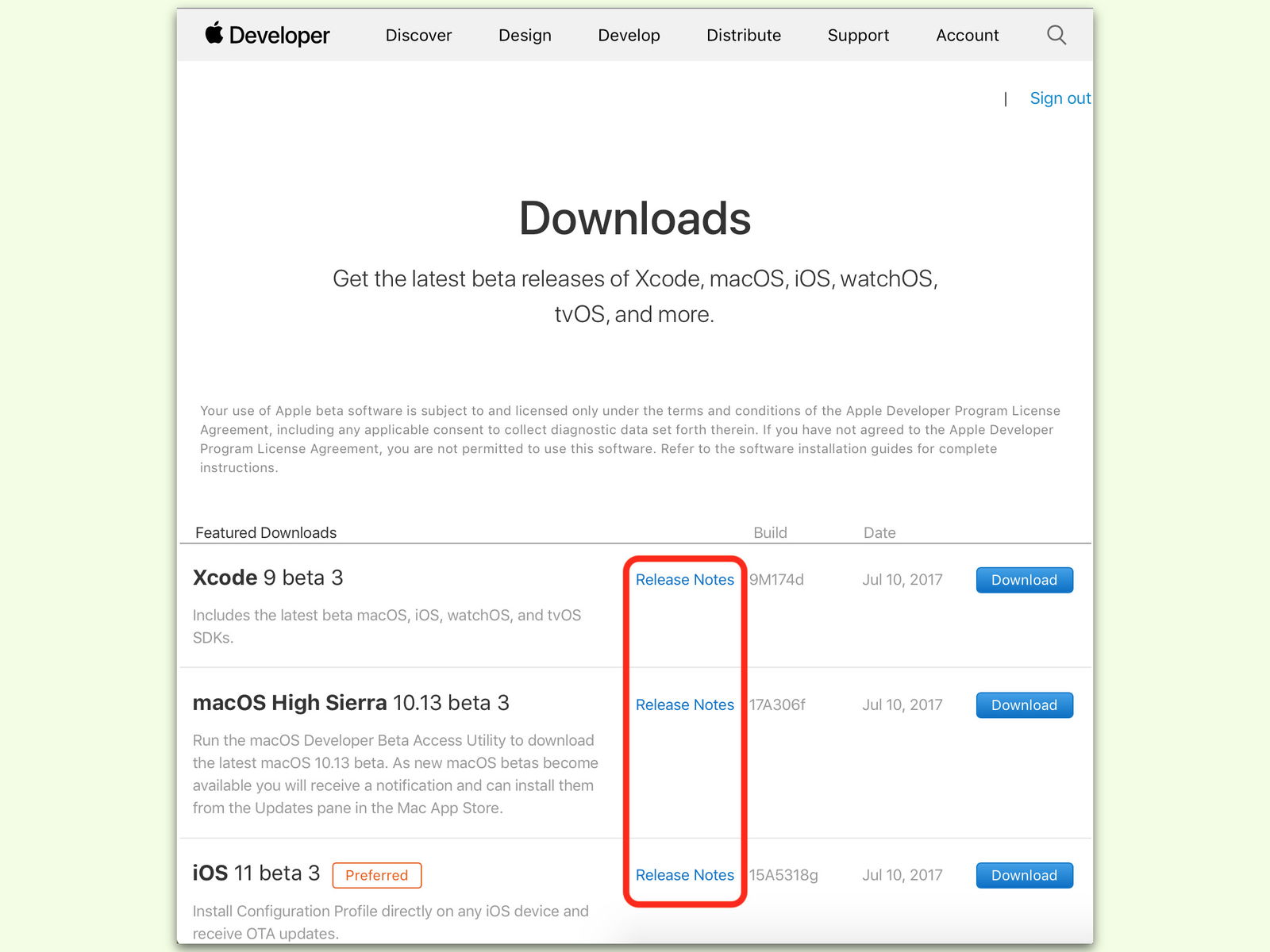

Beta Release Notes von macOS und iOS finden und richtig nutzen

Von Zeit zu Zeit veröffentlicht Apple für die Mitglieder des Entwickler-Programms neue Vorschau-Versionen von macOS zum Testen. Dabei wird allerdings nicht angegeben, was geändert, behoben oder ergänzt wurde. Diese Notizen stellt Apple auf einer eigenen Webseite bereit.

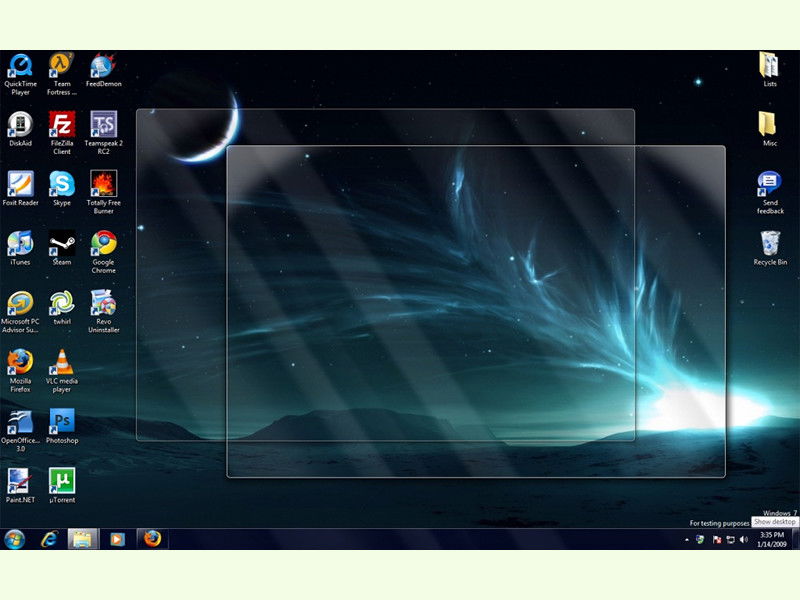

Fenster transparent anpinnen

Viele Programme unterstützen für ihre Fenster auf dem Desktop keine Transparenz. Wer also möchte, dass bei einem bestimmten Programm dahinter liegende Inhalte, wie etwa andere Anwendungen, durchscheinen, muss einen Trick anwenden.

Mittlere Maustaste umstellen und individuell konfigurieren

Durch Drücken auf das Rad an der Maus lassen sich bei vielen modernen Mäusen besondere Funktionen zur Navigation aufrufen. Wer eine andere Aktion häufiger braucht, programmiert die mittlere Maustaste einfach um.