Eine E-Mail weiterleiten ist keine große Kunst. Dabei die Quellinformationen wie den tatsächlichen Absender und Server zu erhalten, schon. Unser Hack hilft Euch dabei!

Normalerweise klickt Ihr eine E-Mail an, dann auf Weiterleiten und schon habt Ihr Text und Anhänge in einer neuen E-Mail. Allerdings fehlen dann die gesamten Verwaltungsinformationen. Die sind wichtig, wenn Ihr eine SPAM- oder Virus-E-Mail analysieren lassen wollt.

Viel von dem, was von einer E-Mail im Posteingang angezeigt wird, ist aufbereitet. Die Informationen wie der Absendername und der Betreff lassen sich leicht verfälschen. Gerade bei SPAM- und Phishing-E-Mails ist das ein Problem – und die werden immer raffinierter.

Warum normale Weiterleitung nicht ausreicht

Bei einer normalen Weiterleitung kopiert Outlook nur den sichtbaren Inhalt der E-Mail. Die Header-Informationen, die den kompletten Weg der E-Mail durch verschiedene Mail-Server dokumentieren, gehen dabei verloren. Diese Metadaten sind aber entscheidend, wenn Ihr eine verdächtige E-Mail an euren IT-Support, Anti-Virus-Hersteller oder an Melde-Stellen wie die Verbraucherzentrale weiterleiten wollt.

Dazu müsst Ihr diese unverändert komplett (und nicht nur als Textzitat) weiterleiten.

So leitet Ihr E-Mails vollständig weiter

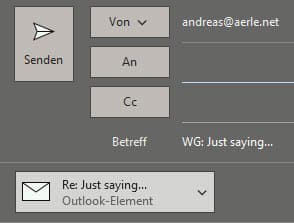

- Dazu klickt sie im Posteingang von Outlook an und drücken dann gleichzeitig die Tasten Strg + Alt + F.

- Outlook erzeugt eine neue E-Mail, die die vorher markierte als Dateianhang enthält.

- Der Empfänger kann diese dann öffnen, als wäre sie direkt an ihn gegangen.

Alternativ funktioniert das auch über das Menü: Markiert die E-Mail und geht auf Start > Weiterleiten > Als Anlage weiterleiten. Das Ergebnis ist identisch.

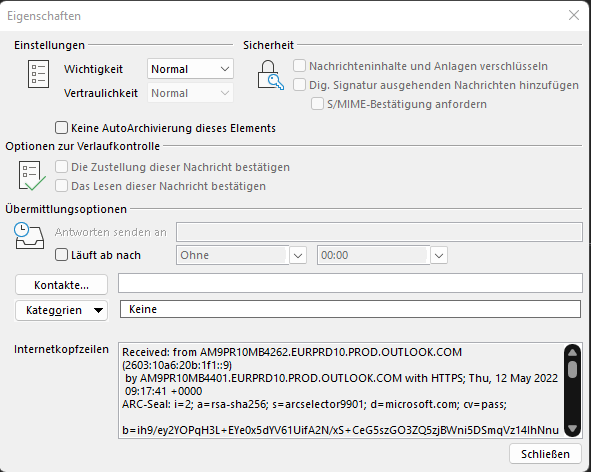

E-Mail-Header analysieren: So geht’s

Um die Verwaltungsinformationen zu sehen, öffnet die E-Mail aus dem Posteingang durch einen Doppelklick, dann klickt auf Datei > Eigenschaften. Im Detailfenster seht Ihr unten unter Internetkopfzeilen all die Metainformationen, die die E-Mail auf ihrem Weg zu Euch mitbekommen hat. Die enthalten die echten Absender und Server, was Euch bei der Analyse helfen kann.

Was die Header-Informationen verraten

In den Internetkopfzeilen findet Ihr wertvolle Informationen:

- Received-From: Zeigt den tatsächlichen Absende-Server

- Return-Path: Die echte Rücksendeadresse

- X-Originating-IP: Die IP-Adresse des ursprünglichen Absenders

- Authentication-Results: Ergebnisse von SPF, DKIM und DMARC-Prüfungen

- Message-ID: Eindeutige Kennung der E-Mail

Besonders bei Phishing-Versuchen ist oft erkennbar, dass die angegebene Absenderadresse nicht mit dem tatsächlichen Server übereinstimmt.

Weitere Optionen in Outlook

Seit den neueren Outlook-Versionen gibt es auch erweiterte Sicherheitsfeatures. Das Sicherheits-Dashboard in Outlook zeigt automatisch verdächtige E-Mails an. Ihr findet es unter Start > Junk-E-Mail > Sicherheit.

Für Unternehmen bietet Microsoft 365 zusätzlich Advanced Threat Protection, das automatisch Links und Anhänge in einer sicheren Umgebung prüft, bevor sie beim Empfänger ankommen.

Mobile Geräte: Auch unterwegs vollständig weiterleiten

Auch in der Outlook-App für Android und iOS könnt Ihr E-Mails als Anhang weiterleiten. Tippt auf die drei Punkte neben einer E-Mail und wählt Weiterleiten als Anhang. Die Funktion ist etwas versteckt, aber vorhanden.

Wann Ihr das Feature nutzen solltet

Diese vollständige Weiterleitung ist besonders wichtig bei:

- Verdächtigen E-Mails zur Analyse

- Phishing-Versuchen, die Ihr melden wollt

- E-Mails mit Malware-Verdacht

- Rechtlichen Auseinandersetzungen, wo die komplette E-Mail als Beweis dient

- IT-Support-Anfragen bei E-Mail-Problemen

Mit diesem Wissen seid Ihr bestens gerüstet, um verdächtige E-Mails richtig weiterzuleiten und zur Analyse freizugeben. Der kleine Shortcut Strg + Alt + F kann im Ernstfall sehr wertvoll sein.

Zuletzt aktualisiert am 21.02.2026