Apple vs FBI: Warum Backdoors in Smartphones unmöglich sind

Das Smartphone weiß heute mehr über uns als je zuvor. Kein Wunder, dass Menschen ihre Daten verschlüsseln wollen – damit weder Diebe noch Geheimdienste einfach darauf zugreifen können. Der legendäre Streit zwischen Apple und dem FBI um das iPhone des San...Im großen Stil PDFs erstellen: Cloud-Services und KI-Tools

PDFs zu erzeugen ist heute keine besonders schwierige Aufgabe mehr: Selbst Standardanwendungen sind in der Lage, auf Knopfdruck PDFs zu erstellen. Wer jedoch PDF-Dokumente im großen Stil erstellen muss, braucht eine anspruchsvollere Lösung. Wer noch nie mit einem...

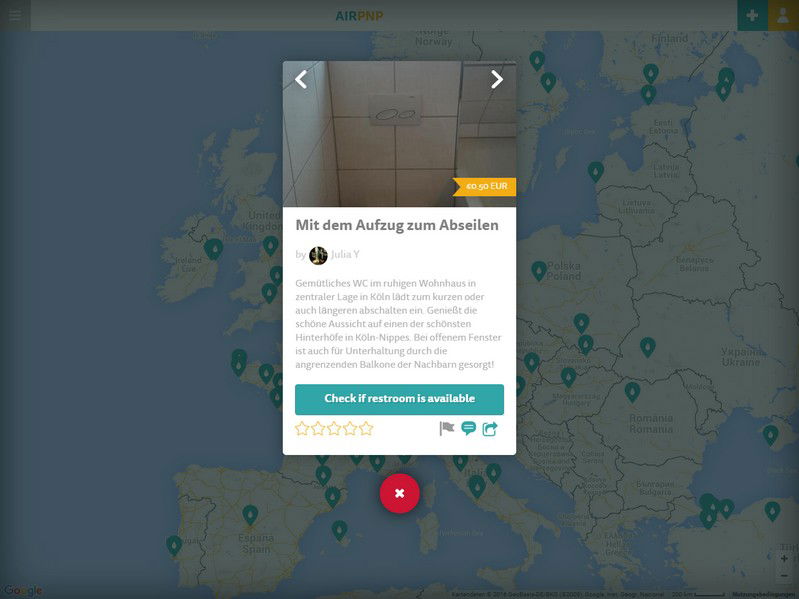

Private Toiletten-Apps: Sharing Economy für das stille Örtchen

Wenn die Natur ruft und das nächste öffentliche WC meilenweit entfernt ist, kann das schnell zum Problem werden. Die Sharing Economy hat längst auch dieses alltägliche Bedürfnis erreicht: Private Toiletten-Vermietung über Apps und Plattformen boomt weltweit – und wird...

Apple Mac aufräumen und schneller machen

Wer einen Mac auf dem Schreibtisch stehen hat oder ein MacBook (Pro) im Einsatz hat, kennt das Problem: Mit der Zeit wird der Rechner spürbar langsamer. Ein Phänomen, das es auf nahezu jedem Rechnersystem gibt. Schuld sind meist Dateileichen und unaufgeräumte...

Mehr Sicherheit im Netz: Schutz vor KI-Angriffen

Diese Woche war ja Safer Internet Day. Ihr wisst schon: An dem Tag sollen wir Computer- und Internetnutzer mal intensiver darüber nachdenken, was wir alles unternehmen können, um uns im Netz besser zu schützen. Da lauern ja durchaus einige Gefahren – und die werden...

Glasfaser als Überhol-Spur nutzen

Glasfaser hat eine Übertragungs-Bandbreite, der weder VDSL noch TV-Kabel, nicht WLAN oder UMTS und auch kein LTE das Wasser reichen können. Selbst die Basis-Stationen von LTE werden per Glasfaser angebunden. Doch wie lohnenswert ist der Einsatz im Büro?

Safer Internet Day 2026: KI-Bedrohungen und neue Cyber-Gefahren

Das Internet bietet unendliche Möglichkeiten – aber auch erhebliche Gefahren. Cyberkriminelle haben ihre Methoden seit 2024 drastisch verfeinert: KI-gestützte Phishing-Attacken, ausgeklügelte Deepfake-Betrügereien und Ransomware-Angriffe auf kritische...

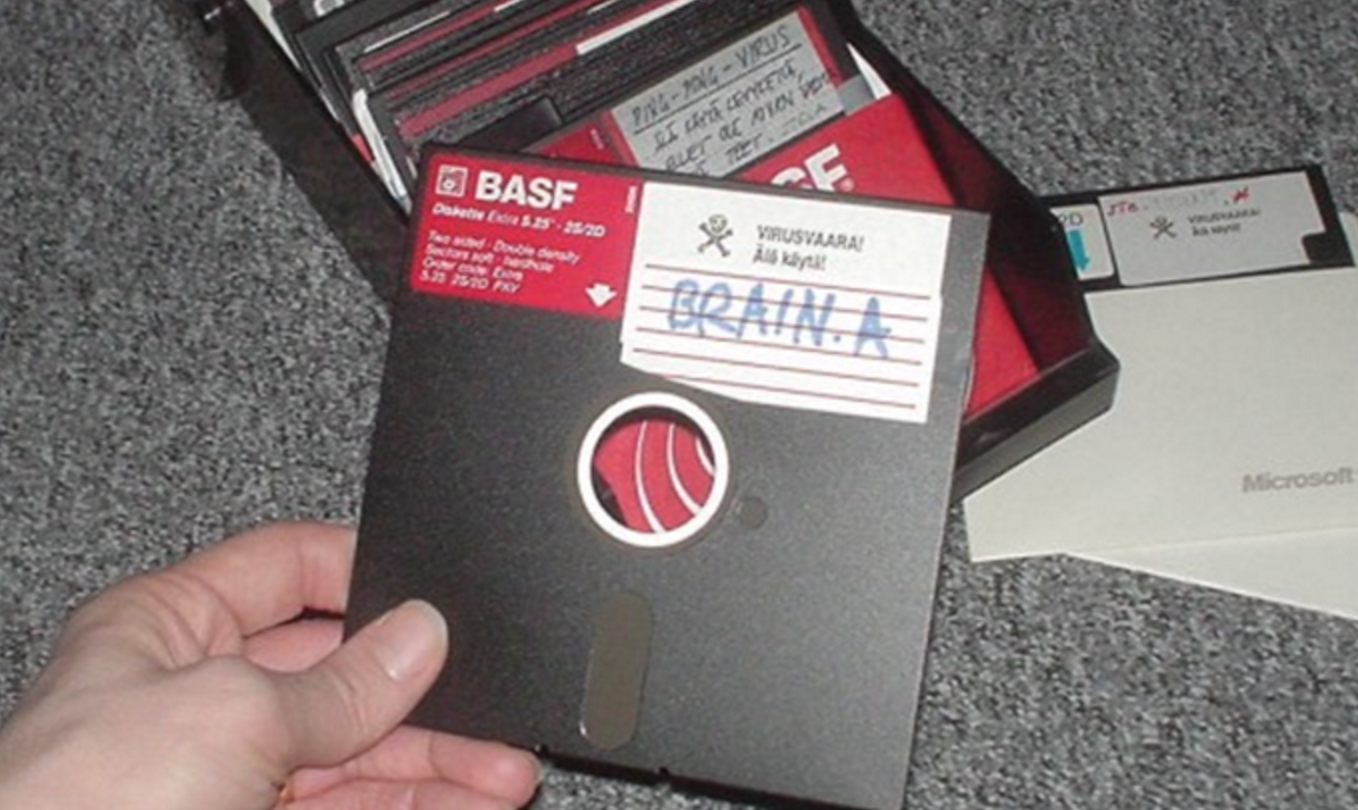

T9000-Trojaner: Wie Skype-Malware die moderne Bedrohungslandschaft prägte

Die Bedrohungslandschaft für Kommunikationsplattformen hat sich seit 2016 dramatisch weiterentwickelt. Was damals mit dem T9000 Backdoor-Trojaner begann, der gezielt Skype-Nutzer ins Visier nahm, ist heute zu einem komplexen Ökosystem moderner Malware geworden, das...