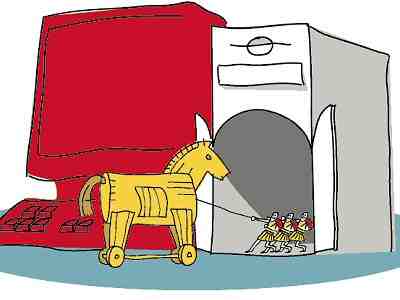

Die Bedrohungslandschaft für Kommunikationsplattformen hat sich seit 2016 dramatisch weiterentwickelt. Was damals mit dem T9000 Backdoor-Trojaner begann, der gezielt Skype-Nutzer ins Visier nahm, ist heute zu einem komplexen Ökosystem moderner Malware geworden, das sämtliche Chat- und Videokonferenz-Tools bedroht.

Der ursprünglich von Palo Alto Networks entdeckte T9000-Trojaner war seiner Zeit voraus. Diese neuere Variante der T5000-Malware-Familie (auch als „Plat1“ bekannt) demonstrierte bereits fortschrittliche Techniken, die heute Standard bei modernen Bedrohungen sind: mehrstufige Installationsprozesse, Anti-Analyse-Techniken und spezialisierte Funktionen zur Datenexfiltration.

Was T9000 besonders machte, war seine Fähigkeit, 24 verschiedene Sicherheitsprodukte zu identifizieren und den Installationsmechanismus entsprechend anzupassen. Diese adaptive Evasion-Technik ist mittlerweile zum Goldstandard für moderne Malware-Familien geworden.

Die Evolution der Kommunikations-Malware

Seit dem T9000-Vorfall haben sich die Angriffsvektoren auf Kommunikationsplattformen erheblich weiterentwickelt. Während Skype damals das Hauptziel war, konzentrieren sich heutige Angreifer auf ein viel breiteres Spektrum:

- Microsoft Teams: Als dominante Business-Plattform steht Teams im Fokus von APT-Gruppen und Ransomware-Banden

- Discord: Wird zunehmend für Command & Control-Infrastrukturen missbraucht

- Zoom: Bleibt ein beliebtes Ziel für Credential-Stealing und Session-Hijacking

- Telegram: Dient oft als Exfiltrations-Kanal für gestohlene Daten

- WhatsApp: Ziel für Social Engineering und Phishing-Kampagnen

Moderne Bedrohungslandschaft 2026

Die Nachfolger des T9000 sind deutlich raffinierter geworden. Aktuelle Malware-Familien wie Raccoon Stealer v2, RedLine Stealer und Vidar haben die Funktionalitäten von T9000 übernommen und erweitert:

- KI-gestützte Evasion: Machine Learning wird eingesetzt, um Sicherheitslösungen zu umgehen

- Living-off-the-Land: Nutzung legitimer Tools wie PowerShell und WMI

- Cloud-Integration: Exfiltration über populäre Cloud-Services

- Multi-Platform: Unterstützung für Windows, macOS und mobile Betriebssysteme

Besonders besorgniserregend ist die Integration von Large Language Models in Malware. Diese ermöglichen es Angreifern, personalisierte Phishing-Nachrichten in Echtzeit zu generieren und Social Engineering-Angriffe zu automatisieren.

Aktuelle Schutzmaßnahmen

Die Sicherheitsindustrie hat aus den T9000-Erkenntnissen gelernt. Moderne Endpoint Detection and Response (EDR) Lösungen von Anbietern wie CrowdStrike Falcon, SentinelOne und Microsoft Defender for Endpoint nutzen KI-basierte Verhaltensanalyse zur Erkennung fortschrittlicher Bedrohungen.

Zero Trust Architecture ist mittlerweile Standard für Unternehmensumgebungen:

- Continuous Authentication: Permanente Überprüfung von Benutzern und Geräten

- Microsegmentation: Isolierung kritischer Systeme und Daten

- Privileged Access Management: Strenge Kontrolle administrativer Zugriffe

- Threat Intelligence Integration: Echtzeit-Updates zu neuen Bedrohungen

Empfehlungen für 2026

Basierend auf den Lehren aus dem T9000-Vorfall solltet ihr folgende Maßnahmen implementieren:

- Multi-Faktor-Authentifizierung für alle Kommunikationsplattformen

- Regelmäßige Security Awareness Trainings mit Fokus auf Social Engineering

- Network Monitoring für ungewöhnliche Datenübertragungen

- Endpoint Protection mit KI-basierter Anomalieerkennung

- Incident Response Plan für Kompromittierungen von Kommunikationstools

Ausblick auf zukünftige Bedrohungen

Die nächste Generation von Kommunikations-Malware wird voraussichtlich Quantum-resistente Verschlüsselung umgehen können und Neural Network Poisoning einsetzen, um KI-basierte Sicherheitslösungen zu täuschen.

Browser-based Attacks werden zunehmen, da immer mehr Kommunikation über Web-Anwendungen abläuft. WebRTC-Exploits und Service Worker Manipulation sind bereits in freier Wildbahn beobachtet worden.

Die wichtigste Erkenntnis aus dem T9000-Fall bleibt aktuell: Angreifer passen sich kontinuierlich an Sicherheitsmaßnahmen an. Ein proaktiver, mehrschichtiger Ansatz ist essentiell, um moderne Bedrohungen effektiv abzuwehren.

Während die Technologie fortschreitet, müssen auch unsere Verteidigungsstrategien mitwachsen. Die Lehren aus T9000 haben gezeigt, dass spezialisierte Malware für Kommunikationsplattformen eine dauerhafte Bedrohung darstellt – eine Erkenntnis, die heute relevanter denn je ist.

Zuletzt aktualisiert am 10.04.2026