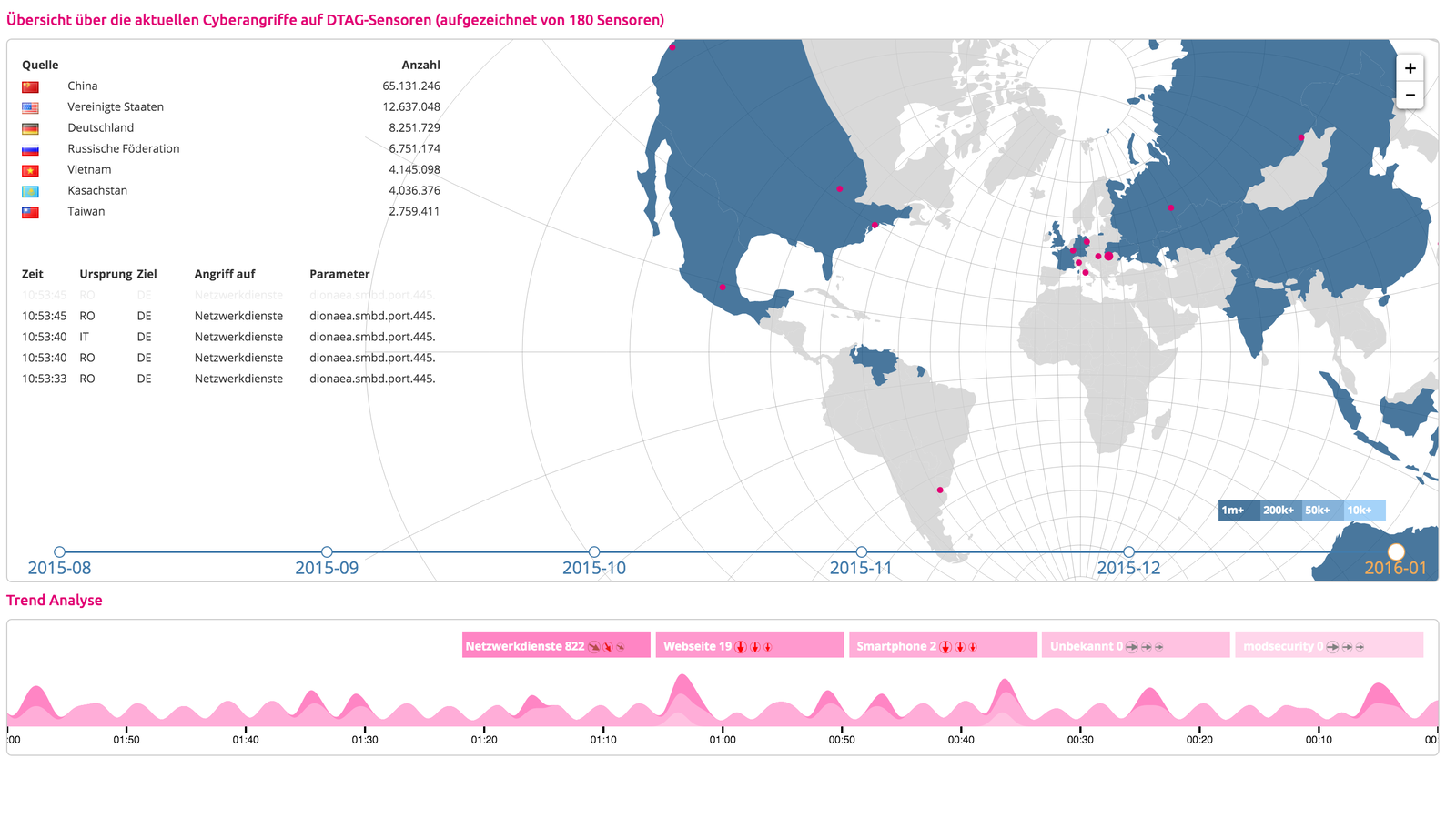

Bedrohungen aus dem Netz gibt es zahlreiche. Aber es ist schwierig, sich vorzustellen, woher die Angriffe kommen, welcher Art die Angriffe sind und wie häufig sie vorkommen. Die Telekom hat einen Web-Dienst am Start, der Angriffe auf Server, Webseiten, Smartphones und Geräte erkennt und visualisiert – live. Beeindruckend.

Acht bis zehn Millionen Mal täglich werden Sensoren attackiert, die die Deutsche Telekom im Netz als digitale Lock-Fallen betreibt und auf dem Sicherheits-Tacho visualisiert. Das bedeutet: Acht bis zehn Millionen Mal versuchen Angreifer, vermeintliche Schwachstellen, die in die Fallen eingebaut sind, auszunutzen. Die Angriffe sind in der Regel nicht zielgerichtet, sondern machen deutlich, wie Kriminelle massenhaft und automatisiert das Netz nach Schwachstellen abklopfen.

Besonders spannend: Der Sicherheits-Tacho zeigt nicht nur die schiere Menge der Angriffe, sondern auch deren geografische Verteilung und Angriffsmuster. Aktuell dominieren dabei Attacken auf IoT-Geräte wie Smart-Home-Systeme, Überwachungskameras und Router mit veralteter Firmware. Ransomware-as-a-Service hat das Geschäft professionalisiert – Cyberkriminelle können heute fertige Erpressungstrojaner mieten und gezielt einsetzen.

Dass Sicherheits-Lösungen in vielen Bereichen nicht oder nicht richtig eingesetzt werden, zeigt eine Zahl aus dem Privatkunden-Bereich der Telekom: Mehr als 180.000 Mails und Briefe verschickt das Unternehmen jeden Monat an Kunden, deren Rechner von Kriminellen missbraucht werden, um etwa Spams zu versenden oder in Botnets eingebunden sind. 2,8 Millionen Hinweise über den vermuteten Missbrauch (engl. Abuse) nimmt die Telekom hierfür jeden Monat entgegen.

Ein ähnliches Bild ergibt sich bei Unternehmen: Laut der aktuellen Bitkom-Studie 2025 sind mittlerweile 73 Prozent aller Unternehmen in Deutschland von digitaler Wirtschafts-Spionage, Sabotage oder Daten-Diebstahl betroffen. Der entstandene Schaden für die deutsche Wirtschaft ist auf rund 267 Milliarden Euro pro Jahr angestiegen – mehr als eine Verfünffachung gegenüber 2015.

Experten der Telekom prognostizieren, dass Angriffe durch KI-Unterstützung dramatisch zunehmen werden. Deepfake-Technologien ermöglichen heute täuschend echte CEO-Fraud-Attacken per Video-Call. Quantencomputer-resistante Verschlüsselung wird bereits jetzt implementiert, da erste Quantencomputer klassische Verschlüsselung knacken können. Supply-Chain-Angriffe auf Software-Bibliotheken und Cloud-Services haben sich vervielfacht.

Besonders kritisch: Angriffe auf kritische Infrastrukturen wie Stromnetze, Wasserversorgung und Verkehrssysteme. Die zunehmende Vernetzung macht Städte und Regionen verwundbarer. Gleichzeitig entstehen neue Angriffsflächen durch 5G-Netze, Edge-Computing und autonome Fahrzeuge.

Die wachsenden Bedrohungen stellen erweiterte Anforderungen an die Cyber-Abwehr, die sich in fünf wesentlichen Trends konkretisieren:

- **Zero Trust Security** wird zum Standard: Kein Gerät und kein Nutzer wird mehr automatisch vertraut, sondern kontinuierlich überprüft. Multi-Faktor-Authentifizierung ist mittlerweile Pflicht, biometrische Verfahren wie Gesichtserkennung oder Fingerabdruck werden Standard.

- **KI-basierte Threat Detection** analysiert Verhaltensmuster in Echtzeit und erkennt Anomalien binnen Sekunden. Machine Learning identifiziert neue Angriffsvektoren automatisch, noch bevor Sicherheitsexperten sie klassifiziert haben. SIEM-Systeme werden durch SOAR (Security Orchestration, Automation and Response) ergänzt.

- **Extended Detection and Response (XDR)** vernetzt alle Sicherheitstools und schafft eine ganzheitliche Sicht auf Bedrohungen. Endpoint Detection, Netzwerk-Monitoring und Cloud-Security arbeiten zusammen und teilen Threat Intelligence automatisch.

- **Cyber Resilience** wird wichtiger als reine Prävention: Unternehmen bereiten sich darauf vor, dass Angriffe erfolgreich sein können. Incident Response Plans, regelmäßige Backups und Business Continuity Management minimieren Ausfallzeiten.

- **Security Awareness Training** wird interaktiv und praxisnah: Phishing-Simulationen, gamifizierte Schulungen und regelmäßige Updates zu neuen Bedrohungen sensibilisieren Mitarbeiter. Denn der Mensch bleibt oft das schwächste Glied in der Sicherheitskette.

Der Sicherheits-Tacho der Telekom macht diese abstrakte Bedrohungslage greifbar und zeigt: Cybersecurity ist keine Option, sondern überlebenswichtig. Wer die Live-Angriffe verfolgt, versteht schnell, warum Sicherheitsexperten von einem permanenten „Cyber-Krieg“ sprechen. Die gute Nachricht: Mit den richtigen Tools und Strategien lassen sich auch moderne Bedrohungen erfolgreich abwehren.

Zuletzt aktualisiert am 09.04.2026