Passkeys: Die Zukunft der sicheren Anmeldung im Web

Immer mehr Onlinedienste setzen auf die neue Passwort-Alternative Passkeys. Doch was steckt hinter der Technologie und für wen lohnt sich der Umstieg? Wir klären auf.

Immer mehr Onlinedienste setzen auf die neue Passwort-Alternative Passkeys. Doch was steckt hinter der Technologie und für wen lohnt sich der Umstieg? Wir klären auf.

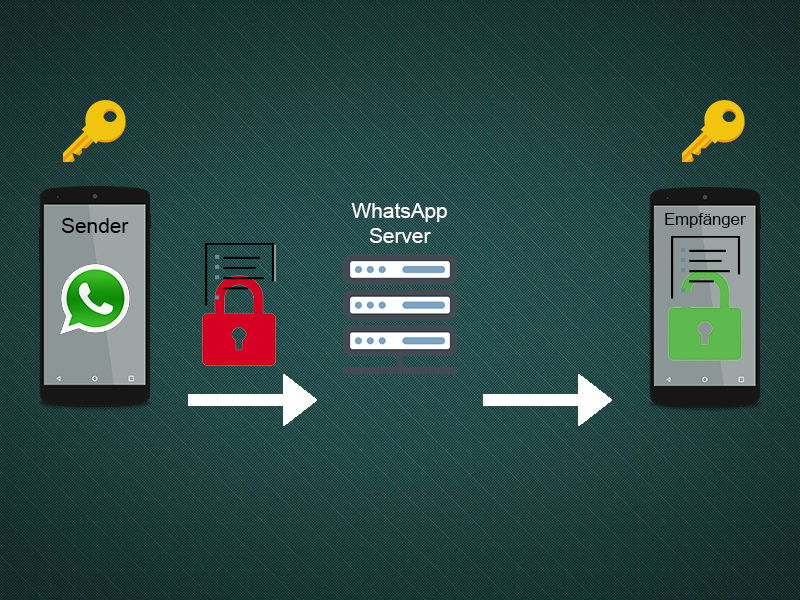

Fast jeder nutzt sie, ohne wirklich zu wissen, was eigentlich damit verbunden ist: die Ende-zu-Ende-Verschlüsselung.

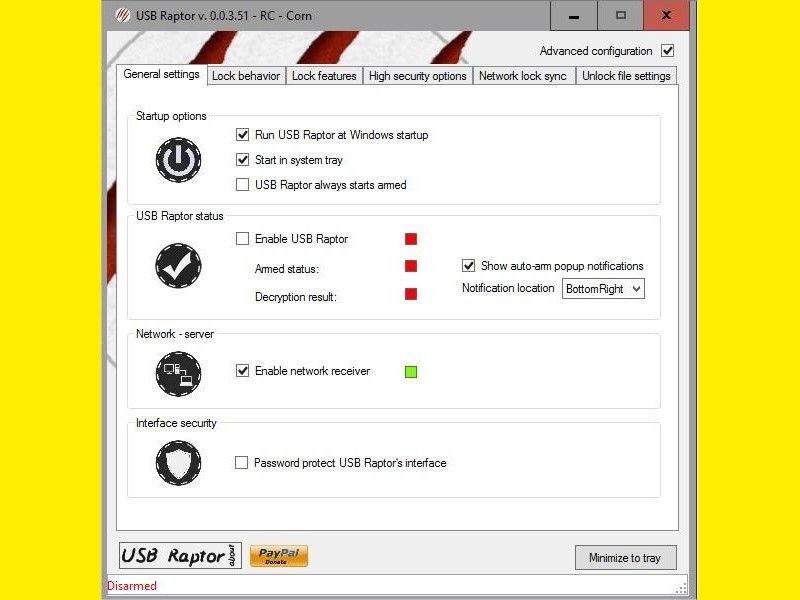

Immer das Passwort oder die PIN eingeben, um sich anzumelden? Das muss nicht sein. Stattdessen lässt sich auch der USB-Anschluss als Schloss nutzen. USB Raptor entsperrt bzw. sperrt das System, sobald ein bestimmtes USB-Laufwerk angeschlossen oder entfernt wird.

Daten, die unverschlüsselt durchs Internet geschickt werden, kann jeder mitlesen – nicht nur Geheimdienste und Behörden, sondern auch Hacker und Datendiebe. Egal ob Dokumente, E-Mails oder Daten ganz allgemein: Alles liegt im Klartext vor – ungeschützt. Verschlüsselung hilft, sensible Daten vor neugierigen Blicken zu schützen.