Heute schon gehackt worden? Bestimmt

Wir werden rund um die Uhr gehackt. Bots hacken uns. Hacker hacken uns. Und allzu oft klappt es auch – und wir merken es nicht einmal. Grund genug, der Sache mal auf den Grund zu gehen: Wie ist es um die eigene Sicherheit bestellt – und was kann ich unternehmen? Wenn...

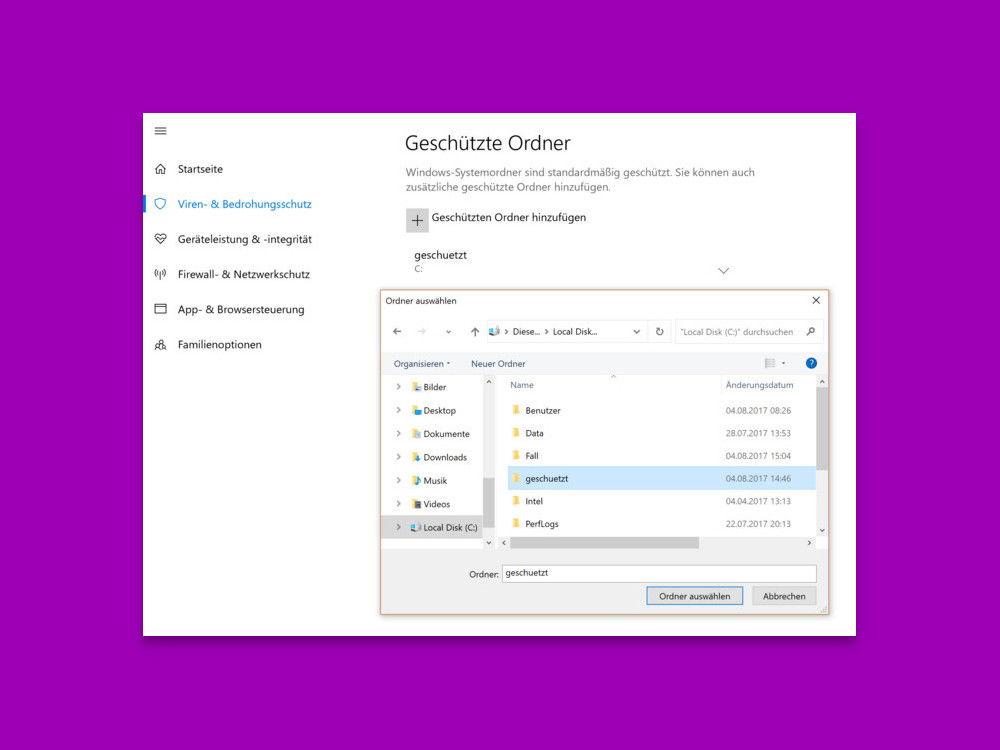

Desktop vor Datei-Chaos schützen: Windows Ordnerschutz nutzen

Wer alles auf dem Desktop speichert, sorgt im Nu für Chaos. Man kann ja später immer noch aufräumen und alles ordentlich archivieren. Macht man aber nie – deswegen am besten gleich verhindern, dass Programme Dateien auf dem Desktop speichern können.

Schutz gegen moderne Hackangriffe: KI, Passkeys und Zero Trust

Russische Staatsgehackte griffen 2025 Microsoft an, iranische Gruppen attackierten deutsche Energieversorger, und Ransomware-Gangs legen täglich Unternehmen lahm. Das kann grundsätzlich jedem drohen. Auch Politikern, Institutionen, Unternehmen – und natürlich auch...

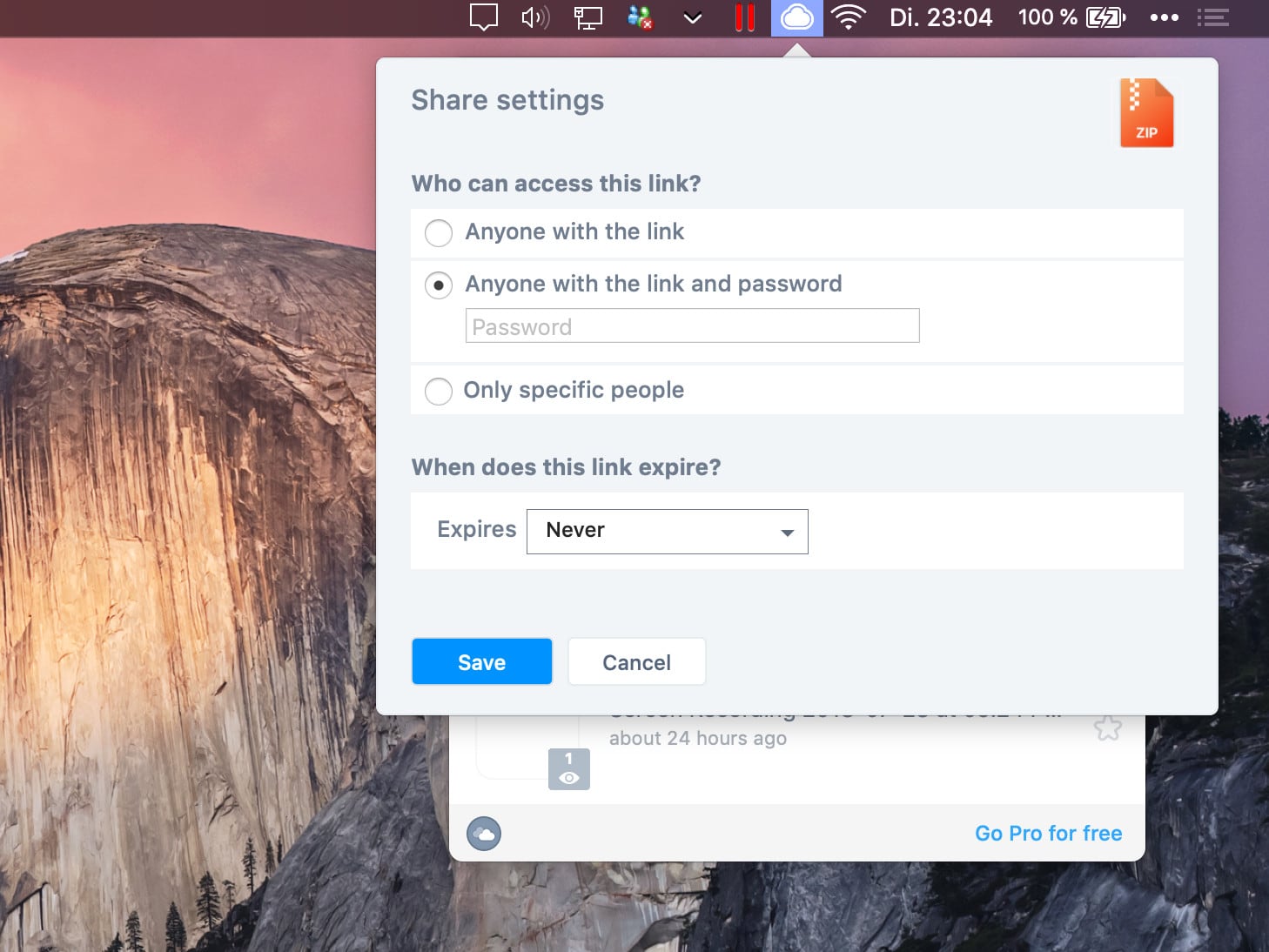

CloudApp-Links mit Passwort versehen

Über den Web-Dienst CloudApp lassen sich Dateien, Dokumente und Filme bequem hochladen und mit einem Link an andere verschicken. Das funktioniert ähnlich wie bei Dropbox. Der Vorteil von CloudApp: Soll ein Link nur bestimmten Besuchern zugänglich sein, lässt er sich auf Wunsch mit einem Passwort schützen.

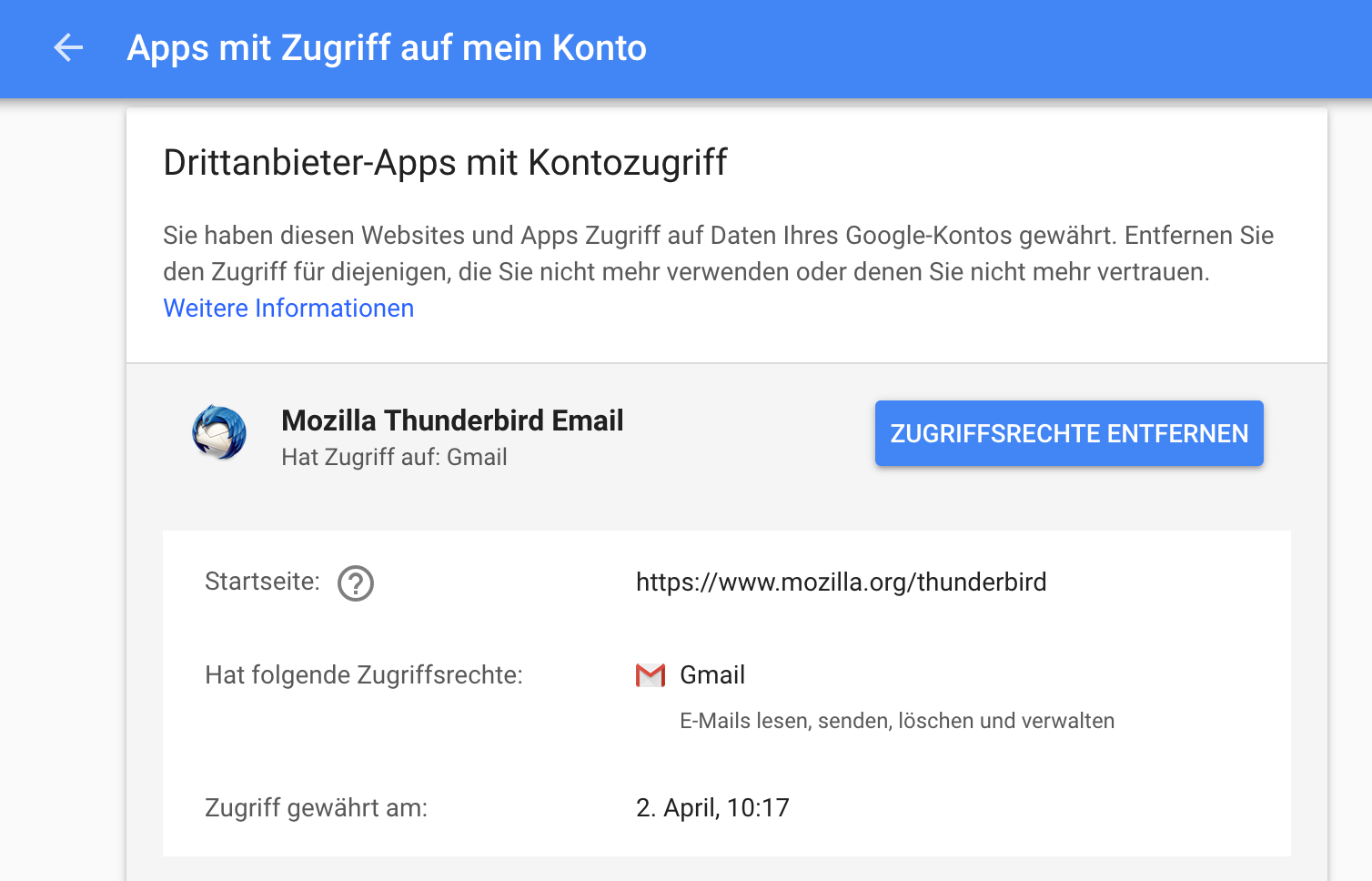

Google Mail: Dritter-Anbieter-Apps den Zugriff verweigern

Wenn ich Google-Mail-Nutzer bin: Kann ich denn feststellen, ob ich einer solchen App in der Vergangenheit möglicherweise Rechte eingeräumt habe – und kann ich was dagegen tun? Die gute Nachricht ist: Ihr seid hier nicht machtlos, sondern könnt etwas tun. Google hat...

So funktioniert Krypto-Jacking

Plötzlich wird der Rechner langsamer – und heiß. Der Lüfter rotiert. Und das nicht etwa, weil es sowieso gerade recht warm ist oder weil wir rechenintensive Aufgaben erledigen, sondern – weil Kriminelle unseren Rechner gekapert haben. Sie knacken auf unseren Computern...