Plötzlich wird der Rechner langsamer – und heiß. Der Lüfter rotiert. Und das nicht etwa, weil es sowieso gerade recht warm ist oder weil wir rechenintensive Aufgaben erledigen, sondern – weil Kriminelle unseren Rechner gekapert haben. Sie knacken auf unseren Computern komplexe Rechenaufgaben – und verdienen Geld damit. Bitcoins zum Beispiel. Eine neue Art von Bedrohung auf dem Netz, die sich Krypto-Jacking nennt. Noch nie gehört?

Bitcoins und andere Krypto-Währungen sind komplett digital und deshalb unsichtbar – aber eine Menge Wert. Für ein Bitcoin bekommt man derzeit über 95.000 EUR. Wer Bitcoins nicht kaufen will, der kann sie auch „herstellen“. Dazu müssen hoch-komplexe Rechenaufgaben bewältigt werden. Normalerweise mietet man dazu spezielle, teure Hochleistungs-Server.

TheDigitalArtist / Pixabay

Krypto-Währungen entstehen im Computer

Ich weiß, das ist nicht leicht zu verstehen: Aber Bitcoins und andere Kryptowährungen entstehen im Computer. Man muss virtuelle Geldstücke „schürfen“. Mining, heißt das im Englischen. Selbst schnellste Computer brauchen wochenlang, bis sie einen neuen Bitcoin gefunden haben. Lohnt sich aber trotzdem, denn Bitcoins und andere Währungen sind ja eine Menge wert.

Nun gibt es Betrüger, die sich sagen: Wozu selbst teure Server mieten und monatlich Hunderttausende von Euro für deren Betrieb zahlen? Ich nutze einfach die Computer von fremden Leuten. Ohne sie zu fragen. Und vor allem: Ohne sie dafür zu bezahlen.

Diese Methode des Betrugs wird Krypto-Jacking genannt. Weil die fremden Rechner gehijackt werden, also gekapert, um Kryptogeld zu generieren. Daher also der Begriff.

Krypto-Jacking unbedingt ernst nehmen

Krypto-Jacking ist ernst zu nehmen. Die Angriffe sind in den letzten Jahren zwar zurückgegangen, aber keineswegs verschwunden. Gerade mit dem erneuten Krypto-Boom 2024/2025 haben die Attacken wieder zugenommen. Besonders beliebt sind dabei Monero und andere privacy-fokussierte Coins, weil sie schwerer zu verfolgen sind.

Nun könnte man entgegnen: Macht doch nichts, wenn Fremde die Leerzeiten in meinem Rechner ausnutzen. Merke ich ja kaum.

Aber das ist die völlig falsche Haltung. Denn die Opfer von Krypto-Jacking haben durchaus einen Schaden.

Es entsteht erheblicher Schaden

Mobilen Geräten zum Beispiel geht dadurch deutlich früher die Puste aus, weil der Akku schneller leer ist. Sie rechnen ja ununterbrochen… Aber auch Notebooks und Tischcomputer nehmen Schaden, wenn sie gehijackt werden: Sie arbeiten nicht mehr so schnell wie sonst. Weil sie ja mit anderen Dingen beschäftigt sind.

Besonders problematisch: Die konstante Volllast kann Hardware dauerhaft schädigen. Prozessoren und Grafikkarten überhitzen, Lüfter verschleißen schneller. Bei älteren Geräten kann das sogar zu irreparablen Schäden führen.

Außerdem entstehen höhere Stromkosten, da die Computer unentwegt auf Hochtouren arbeiten. Computer verbrauchen dann deutlich mehr Energie – wie ein Auto, das Vollgas fährt. Das kann sich – je nach Art und Anzahl der Computer – auf einige Euro pro Tag summieren. In Büros erst recht. Bei den aktuellen Energiepreisen kann das richtig ins Geld gehen. Es entsteht also durchaus ein wirtschaftlicher Schaden.

Neue Angriffswege und Ziele

Die Software zum Schürfen der Krypto-Währungen läuft also ungefragt auf unseren manipulierten Geräten und wir kommen für die Stromkosten auf – aber die Betrüger kassieren ab. Indem sie die geschürften Bitcoins, Ripples oder Monero-Einheiten auf unseren Geräten berechnen – und das Geld selbst einsacken. Wenn das kein Betrug ist.

Moderne Krypto-Jacker sind dabei immer raffinierter geworden. Sie nutzen nicht mehr nur Webbrowser, sondern infizieren auch Docker-Container, Cloud-Instanzen und sogar IoT-Geräte wie Smart-TVs oder Router. Besonders beliebt sind ungesicherte Kubernetes-Cluster und Mining-Pools in der Cloud.

Das Tückische ist ja: Man merkt nicht direkt, dass man für Fremde rechnet. Es erscheinen keine Hinweise auf dem Bildschirm. Hellhörig werden sollte man, wenn ein Rechner plötzlich langsamer arbeitet und gleichzeitig ganz schnell warm oder heiß wird, der Lüfter auf Hochtouren arbeitet, obwohl man gerade nur eine E-Mail beantwortet. Oder der Akku von Smartphone oder Tablet blitzschnell leer ist.

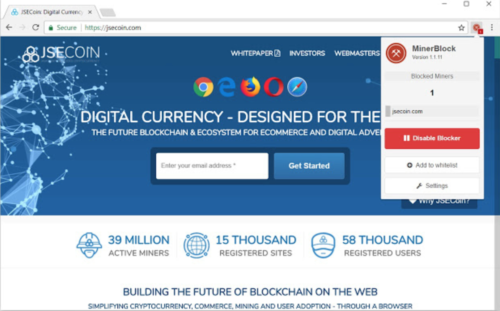

QuinceMedia / Pixabay

So könnt ihr euch effektiv schützen

Wie aber kann ich mich gegen einen solchen Missbrauch schützen? Nun, da unter anderem Sicherheitslücken ausgenutzt werden, vor allem durch das Schließen dieser Lecks. Also: Updates einspielen von Betriebssystem und Software.

Da viele Krypto-Jacker über den Browser kommen – es kann schon reichen, eine manipulierte Webseite aufzurufen –, empfiehlt es sich, auch den Browser sicher zu machen.

Moderne Browser wie Chrome, Firefox und Edge haben mittlerweile eingebaute Schutzfunktionen gegen Krypto-Mining. Diese solltet ihr unbedingt aktivieren. Zusätzlich helfen Browser-Erweiterungen wie uBlock Origin oder Ghostery, die Mining-Skripte blocken können.

Bei mobilen Geräten solltet ihr auf verdächtige Apps achten. Viele Krypto-Jacking-Apps tarnen sich als harmlose Spiele oder Utilities. Ladet nur Apps aus offiziellen Stores und prüft die Bewertungen.

Erweiterte Schutzmaßnahmen

Für zusätzlichen Schutz empfehle ich eine gute Antivirus-Software, die auch Krypto-Mining erkennt. Programme wie Malwarebytes, Bitdefender oder Kaspersky haben spezielle Module dafür.

In Unternehmen solltet ihr außerdem Network Monitoring einsetzen. Ungewöhnlich hoher Datenverkehr zu bekannten Mining-Pools ist oft ein Indikator für eine Infektion.

Ein weiterer Tipp: Überwacht regelmäßig eure Systemressourcen. Der Task Manager (Windows) oder Activity Monitor (Mac) zeigen euch, welche Prozesse viel CPU verbrauchen. Unbekannte Prozesse mit hoher Auslastung sind verdächtig.

Regelmäßige Backups sind ebenfalls wichtig. Manche Krypto-Jacker kommen nämlich im Doppelpack mit Ransomware daher.

Zuletzt: Seid vorsichtig mit kostenlosen Software-Downloads und E-Mail-Anhängen. Viele Infektionen passieren noch immer über diese klassischen Wege.

Zuletzt aktualisiert am 09.03.2026