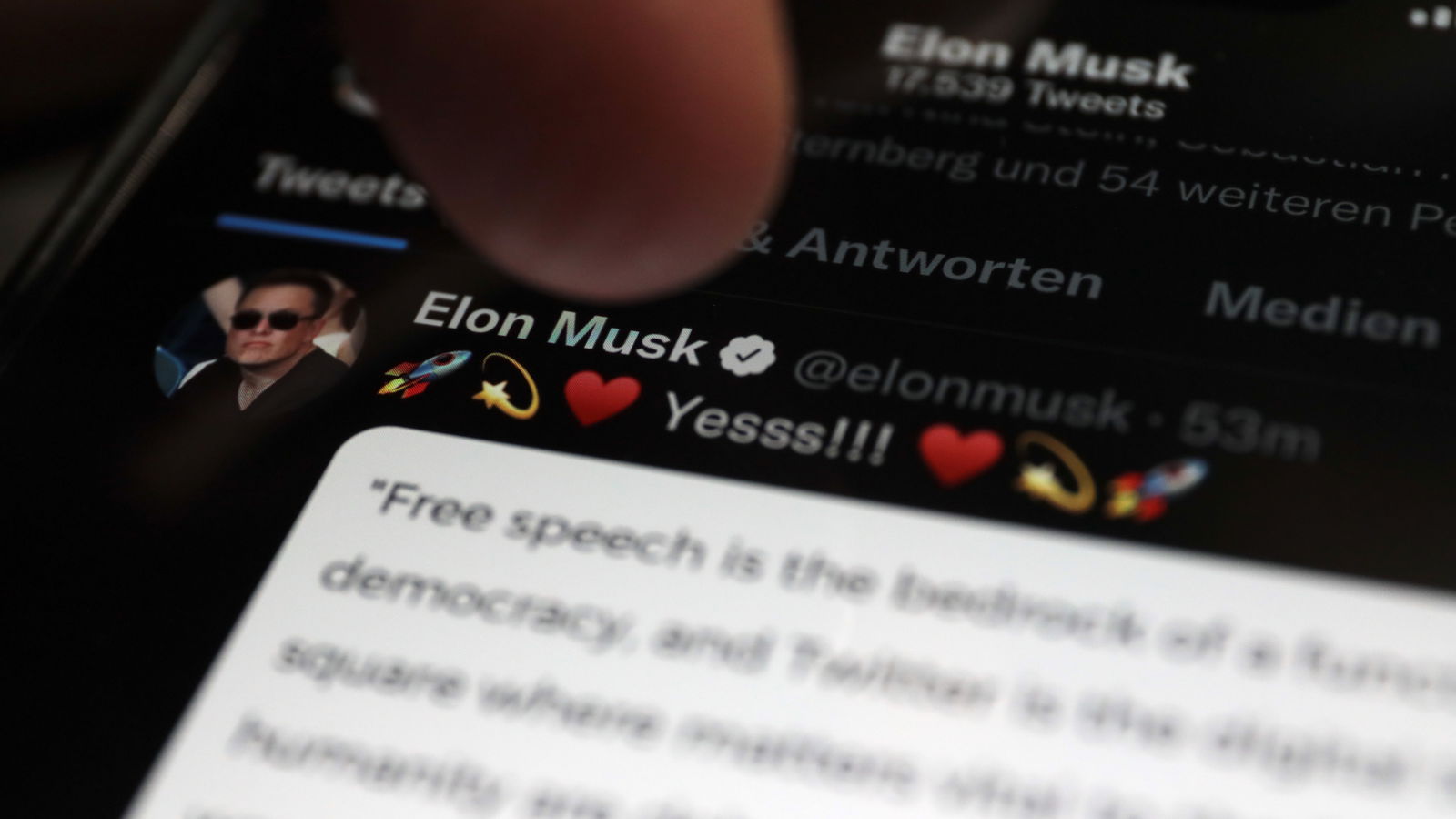

Was Elon Musks X-Übernahme über die Macht der Tech-Milliardäre verrät

Social Media-Plattformen wie X (ehemals Twitter), Meta und TikTok gehören mächtigen Einzelpersonen oder Konzernen. Elon Musks Übernahme von Twitter 2022 zeigt: Milliardäre können ganze Kommunikationskanäle nach ihren Vorstellungen umkrempeln – mit weitreichenden...

Virtuelle Ostereier: „Easter Eggs“ in Games und Tech haben Tradition

An Ostern Eier im Garten suchen: Das hat Tradition. Daran angelehnt sind „Easter Eggs“ genannte Überraschungen, die ebenso traditionell in Games, Software und Onlinediensten versteckt werden – das ganze Jahr über. Schönes Wetter vorausgesetzt, liegen Ostern wieder...

KI-System „Kivi“ revolutioniert Jugendschutz im Netz

Die Landesanstalt für Medien NRW setzt seit 2022 erfolgreich KI gegen Jugendschutzverstöße ein. Das System „Kivi“ durchforstet täglich über 20.000 Online-Inhalte und hat die Erkennungsrate problematischer Inhalte um 300% gesteigert. Mittlerweile nutzen...

Darknet: Marktplatz für Kriminelle, aber auch Infos trotz Zensur

Das Darknet ist längst nicht nur ein Tummelplatz für Kriminelle. Während Behörden regelmäßig illegale Marktplätze ausheben, nutzen Millionen Menschen das verschlüsselte Netzwerk für legitime Zwecke – von Journalismus über Meinungsfreiheit bis hin zum Schutz der...

Wie verifiziere ich Fake News, Bilder und Videos im Netz?

Im Zeitalter von generativer KI und Deep Fakes werden gefälschte Nachrichten, Bilder und Videos immer raffinierter. Gleichzeitig breiten sich Falschinformationen über Social Media rasend schnell aus. Wie könnt ihr echte von falschen Inhalten unterscheiden und was sind...

Wie Menschen weltweit digitale Zensur umgehen

Zensur und Informationskriege sind im digitalen Zeitalter allgegenwärtig geworden. Nicht nur in Russland, sondern weltweit versuchen Regierungen, den Zugang zu bestimmten Online-Inhalten zu kontrollieren. Von der kompletten Sperrung sozialer Medien bis hin zu...