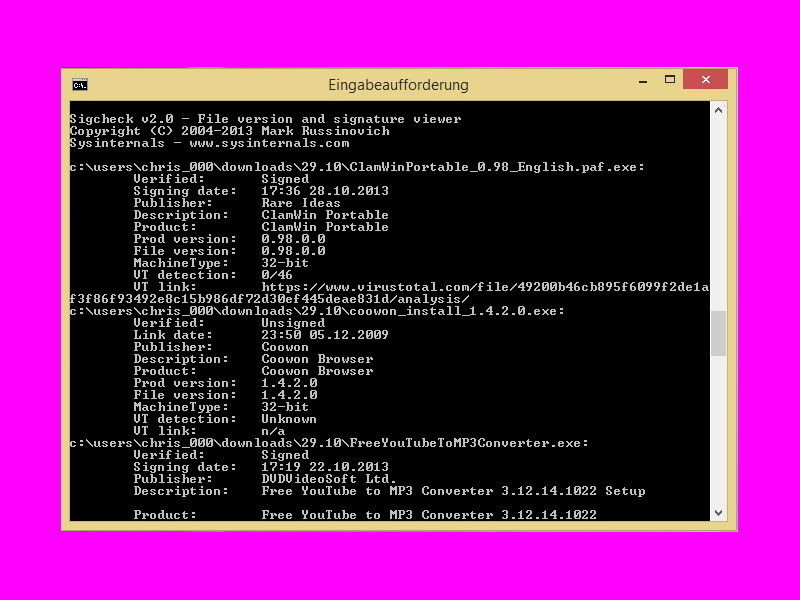

Digitale Signaturen sind ein wichtiges Sicherheitsmerkmal für Windows-Programme. Sie bestätigen, dass die Software von einem verifizierten Herausgeber stammt und nicht manipuliert wurde. Mit dem Microsoft-Tool Sigcheck aus der Sysinternals-Suite könnt ihr schnell herausfinden, welche EXE-Dateien in einem Ordner keine digitale Signatur besitzen – und daher potenziell riskant sein könnten.

Signcheck ist ein kostenloses Kommandozeilen-Tool, das ursprünglich von Mark Russinovich entwickelt und von Microsoft übernommen wurde. Es analysiert Versionsinformationen, Zeitstempel und Details digitaler Signaturen von ausführbaren Dateien. Das Tool ist besonders nützlich für Systemadministratoren und sicherheitsbewusste Nutzer, die ihre Windows-Installation auf verdächtige oder unsignierte Software prüfen möchten.

Sigcheck herunterladen und vorbereiten

Ladet euch Sigcheck von der Microsoft Sysinternals-Webseite herunter. Das Tool ist als ZIP-Archiv verfügbar und muss nicht installiert werden. Entpackt die Datei sigcheck.exe in einen Ordner eurer Wahl oder kopiert sie direkt nach C:WindowsSystem32, damit ihr sie von überall aus aufrufen könnt.

Unsignierte Programme aufspüren

Öffnet eine Eingabeaufforderung mit Administratorrechten (wichtig für den Zugriff auf Systemordner) und wechselt zu dem Ordner, den ihr prüfen möchtet. Für eine Analyse des wichtigen System32-Ordners gebt ihr beispielsweise ein:

cd C:WindowsSystem32

Anschließend startet ihr die Prüfung mit folgendem Befehl:

Sigcheck -u -e .

Der Parameter „-e“ sorgt dafür, dass nur ausführbare Dateien (EXE, DLL, SYS) geprüft werden, und „-u“ filtert die Ausgabe so, dass nur unsignierte Dateien angezeigt werden. Der Punkt am Ende steht für den aktuellen Ordner.

Erweiterte Parameter für detailliertere Analysen

Signcheck bietet noch weitere nützliche Parameter:

- -s: Durchsucht auch alle Unterordner rekursiv

- -c: Gibt die Ergebnisse im CSV-Format aus, ideal für Excel oder andere Tabellenprogramme

- -h: Zeigt SHA1/SHA256-Hashes der Dateien an

- -v: Prüft auch die Gültigkeit der Signatur online (erfordert Internetverbindung)

- -vt: Überprüft Dateien zusätzlich bei VirusTotal

Ein vollständiger Befehl für eine umfassende Prüfung könnte so aussehen:

Sigcheck -u -e -s -c -h C:Program Files > unsigniert.csv

Dieser Befehl durchsucht den kompletten Programme-Ordner inklusive Unterverzeichnisse, zeigt Hashes an und speichert das Ergebnis als CSV-Datei.

Moderne Alternativen und PowerShell-Lösungen

Neben Sigcheck könnt ihr auch PowerShell verwenden. Der Befehl Get-AuthenticodeSignature bietet ähnliche Funktionen:

Get-ChildItem -Path C:WindowsSystem32*.exe | Get-AuthenticodeSignature | Where-Object {$_.Status -ne „Valid“}

Dieser PowerShell-Befehl findet alle EXE-Dateien im System32-Ordner, die keine gültige Signatur haben.

Interpretation der Ergebnisse

Nicht jede unsignierte Datei ist automatisch schädlich. Viele ältere Programme oder Open-Source-Software sind nicht signiert, weil Codesigning-Zertifikate kostenpflichtig sind. Verdächtig sind hingegen:

- Dateien mit ungewöhnlichen Namen in Systemordnern

- Programme unbekannter Herkunft

- Dateien mit sehr neuen oder sehr alten Zeitstempeln an unpassenden Orten

- Executables in Temp-Ordnern oder Benutzerverzeichnissen

Sicherheitstipps für den Alltag

Regelmäßige Prüfungen mit Sigcheck sollten Teil eurer Sicherheitsroutine sein, besonders nach der Installation neuer Software oder bei Verdacht auf Malware. Kombiniert die Analyse mit anderen Sicherheitstools wie Windows Defender oder Malwarebytes für optimalen Schutz.

Für Unternehmen empfiehlt sich die Erstellung von Baseline-Scans bekanntermaßen sauberer Systeme, um später Abweichungen schnell zu erkennen. Die CSV-Ausgabe macht es einfach, Ergebnisse zu vergleichen und verdächtige Änderungen zu identifizieren.

Zuletzt aktualisiert am 14.04.2026