Sieben Jahre nach WannaCry und die Cybersecurity-Landschaft hat sich dramatisch verändert. Während der legendäre Ransomware-Angriff von 2017 noch wie ein Warnschuss wirkte, ist Ransomware heute zur Milliarden-Dollar-Industrie geworden. Was können wir aus dieser Entwicklung lernen – und wie schützen wir uns in einer Welt, in der KI-gestützte Angriffe, Zero-Day-Exploits und staatlich gesponserte Hacker zum Alltag gehören?

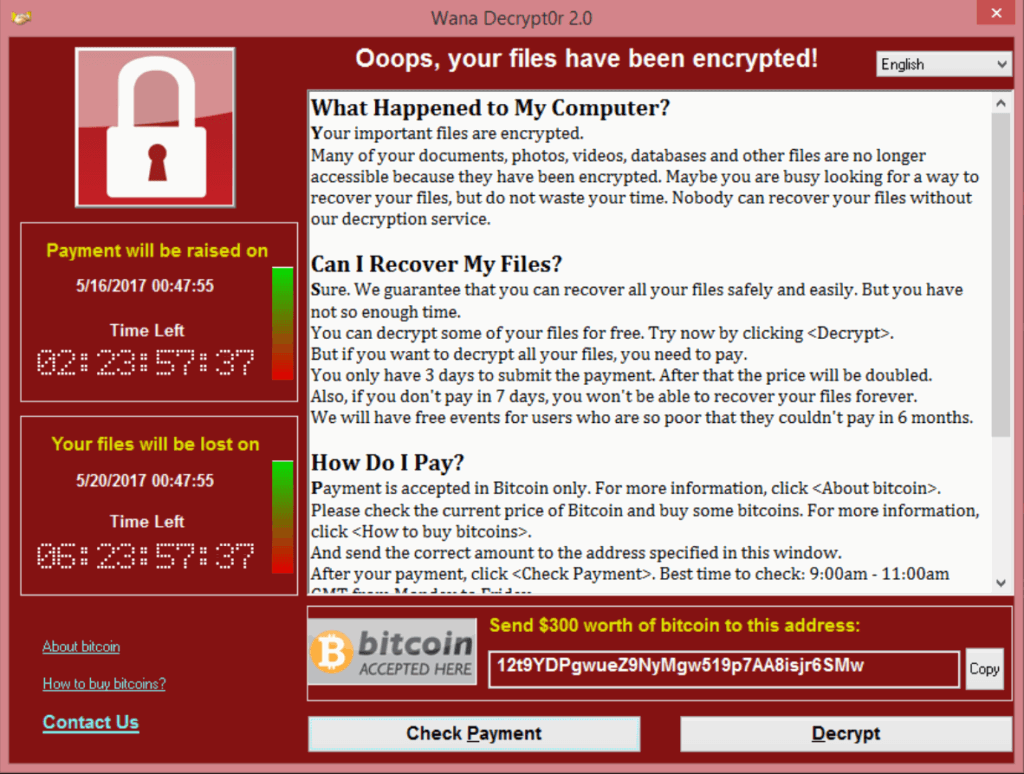

WannaCry war damals ein Ransom-Trojaner der ersten Generation. Ransom bedeutet Lösegeld – und dieses Geschäftsmodell hat sich als erschreckend erfolgreich erwiesen. Während WannaCry 2017 noch 300 Dollar forderte, verlangen heutige Ransomware-Gruppen routinemäßig Millionenbeträge. RaaS (Ransomware-as-a-Service) hat den Markt professionalisiert: Cyberkriminelle können heute fertige Ransomware mieten und Angriffe ohne tiefes technisches Wissen durchführen.

Die Methoden haben sich verfeinert. Moderne Ransomware verschlüsselt nicht nur Daten, sondern exfiltriert sie vorher – Double Extortion nennt sich das. Zahlt das Opfer nicht, werden sensible Daten im Darknet veröffentlicht. Einige Gruppen gehen noch weiter und kontaktieren Kunden oder Geschäftspartner direkt: Triple Extortion.

Wer steckt heute dahinter?

Die Ransomware-Landschaft 2026 dominieren professionelle Cybercrime-Syndikate, oft aus Russland, Nordkorea oder dem Iran. Gruppen wie Conti, LockBit oder Alphv operieren wie Unternehmen: mit Kundenservice, Affiliate-Programmen und sogar Bewertungssystemen. Staatlich gesponserte Gruppen nutzen Ransomware als Waffe der asymmetrischen Kriegsführung.

Das NSA-Problem von damals hat sich verschärft. Geheimdienste weltweit horten Zero-Day-Exploits, während gleichzeitig staatliche Hacker-Einheiten diese Lücken für Angriffe nutzen. Der Cyber-Schwarzmarkt floriert: Ein funktionierender Zero-Day-Exploit kann heute über 25 Millionen Dollar wert sein.

Künstliche Intelligenz verändert das Spiel fundamental. KI hilft Angreifern beim Erstellen überzeugender Phishing-Mails, beim Automatisieren von Reconnaissance und beim Umgehen von Sicherheitssystemen. Gleichzeitig nutzen Verteidiger KI für Threat Detection und Response. Es ist ein Wettrüsten der Algorithmen.

Critical Infrastructure unter Beschuss

Was 2017 bei WannaCry noch Kollateralschaden war, ist heute Hauptziel: Kritische Infrastrukturen. Colonial Pipeline 2021, Kaseya 2021, die Angriffe auf deutsche Krankenhäuser 2024 – die Liste wird länger. Ransomware-Gruppen haben erkannt: Wer kritische Systeme lahmlegt, kann höhere Lösegelder fordern.

Besonders besorgniserregend: Operational Technology (OT) in Fabriken, Kraftwerken und Wasserwerken ist oft schlecht geschützt. Viele dieser Systeme laufen noch auf Windows XP oder älter, sind aber mittlerweile vernetzt. Ein erfolgreich kompromittiertes Stromnetz oder Wasserwerk kann Millionen Menschen betreffen.

Die Angriffsfläche wächst exponentiell. 5G, Edge Computing und IoT schaffen Millionen neuer Einstiegspunkte. Jede vernetzte Überwachungskamera, jeder Smart Meter kann zum Einfallstor werden.

Was hat sich verbessert?

Nicht alles ist düster. Die EU-NIS2-Richtlinie verpflichtet Unternehmen zu besseren Sicherheitsstandards. Zero Trust Architectures setzen sich durch – niemand wird mehr vertraut, alles wird validiert. Endpoint Detection and Response (EDR) kann moderne Ransomware oft stoppen, bevor großer Schaden entsteht.

Quantum-sichere Kryptographie wird bereits getestet. Post-Quantum-Verschlüsselung soll uns vor den Angriffen der Quantencomputer von morgen schützen. Cyber-Versicherungen sind Standard geworden, auch wenn sie bei größeren Schäden oft nicht ausreichen.

Die Zusammenarbeit zwischen Staaten hat sich verbessert. Ransomware-Gruppen werden aktiv gejagt, ihre Infrastruktur zerschlagen. Aber für jede aufgelöste Gruppe entstehen zwei neue.

Smart Home: Neue Angriffsflächen

Unser Smart Home von 2026 ist ein Cyber-Minenfeld. Durchschnittlich 47 vernetzte Geräte pro Haushalt schaffen unzählige Einstiegspunkte. Matter/Thread haben zwar Sicherheitsstandards verbessert, aber viele ältere Geräte bleiben verwundbar.

Besonders kritisch: KI-Assistenten mit erweiterten Fähigkeiten. Sie können Termine verwalten, Einkäufe tätigen, Haussteuerung übernehmen. Kompromittiert ein Angreifer euren digitalen Assistenten, hat er Zugriff auf euer ganzes digitales Leben.

HomeOffice-Infrastrukturen sind besonders gefährdet. Viele Unternehmen haben seit Corona auf Remote Work gesetzt, ohne die Heimnetzwerke ausreichend zu schützen. Ein kompromittierter Smart-TV kann zum Einfallstor ins Firmennetzwerk werden.

Autonome Fahrzeuge bringen neue Risiken. Car2X-Kommunikation, Over-the-Air-Updates und vernetzte Infotainment-Systeme schaffen Angriffsmöglichkeiten, die Leben gefährden können.

Wie schützt ihr euch 2026?

Updates bleiben das A und O. Automatische Updates für alle Geräte aktivieren, regelmäßig Firmware prüfen. Network Segmentation: IoT-Geräte ins separate VLAN, weg von kritischen Systemen.

Backup-Strategien erweitern: 3-2-1-Regel plus Air Gap. Mindestens eine Backup-Kopie komplett offline lagern. Immutable Backups nutzen – können auch von Ransomware nicht verändert werden.

Zero Trust für zu Hause: Nicht allem vertrauen, alles überwachen. Network Monitoring Tools zeigen verdächtige Aktivitäten. VPN für alle externen Verbindungen.

Die Lehre aus WannaCry: Was möglich ist, passiert auch. Die Frage ist nicht ob, sondern wann der nächste große Angriff kommt. Bereitet euch vor.

Zuletzt aktualisiert am 03.04.2026