WhatsApp? Telegram? Facebook Messenger? Für Polizei und Sicherheitsbehörden ein harter Brocken, denn moderne Messenger verschlüsseln die gesamte Kommunikation. So sicher, dass Polizei und Behörden nichts mitbekommen, wenn sich Terroristen oder Kriminelle mit modernen Messengern austauschen. Ein erhebliches Problem. Deshalb hat die Bundesregierung nun beschlossen, dass die Polizei künftig Trojaner zum Abhören einsetzen darf.

Der Staat möchte den Behörden mehr Möglichkeiten zur Strafverfolgung an die Hand geben, insbesondere was die Überwachung von Handys und PCs betrifft. Polizei und Sicherheitsbehörden soll in mehr Fällen als bisher das Recht eingeräumt werden, Kommunikation zu entschlüsseln. Auch das Auslesen von Festplatten und Geräten wie Handys oder Tablets soll möglich werden.

Dazu wird regelrecht in die Systeme „eingebrochen“. Der Staat hackt sozusagen die Geräte der zu überwachenden Personen. Anders geht es nicht, denn verschlüsselte Nachrichten lassen sich auf anderem Weg nicht entschlüsseln, etwa indem die Nachrichten abgegriffen werden. Auf diese Weise können die Behörden mitlesen. Oder sie greifen auf gespeicherte Fotos, Videos, Texte, Kontakte und Termine zurück – auch das ist künftig in vielen Fällen erlaubt.

Der staatliche Hackangriff

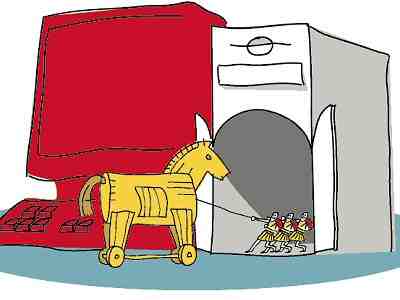

Technisch kommt ein Trojaner zum Einsatz, der so genannte Bundestrojaner. Also eine Technologie, die auch von Cyberkriminellen verwendet wird. Trojaner sind Miniprogramme, die in ein Gerät geschleust werden, sich dort verstecken, damit sie unbemerkt agieren können. Trojaner spähen Eingaben und Passwörter aus, überwachen Aktivitäten und übertragen alle relevanten Daten übers Internet an den Auftraggeber.

Genauso macht es auch der Bundestrojaner. Der muss aus der Ferne oder direkt am Gerät installiert werden. Ein Verfahren, das teuer und aufwändig ist, denn man muss genau wissen, welches Gerät (Hersteller, Betriebssystem, Software) der zu Überwachende verwendet, um den passenden Trojaner zu finden oder zu bauen – und diesen dann auch noch einschleusen. Einfacher ist es natürlich, die vorhandenen Daten auszulesen, wenn die Behörden Zugriff auf die Geräte haben, etwa nach einer Festnahme.

Eine Art großer Lauschangriff?

Kritiker sagen, das wäre eine Totalüberwachung und wäre mit dem Vorgehen der NSA zu vergleichen. Aber das sehe ich anders. Die beschlossene und demnächst wieder in Kraft befindliche Vorratsdatenspeicherung geht in diese Richtung, da sie anlasslose Überwachung von jedem nach sich zieht. Doch jetzt kann die Polizei Trojaner und Überwachung gezielt einsetzen, bei Straftätern und Verdächtigen, in der Regel nach Anordnung.

Das ist etwas völlig anderes. Die Frage ist, wie häufig von diesem Mittel Gebrauch gemacht wird. Straftäter genießen keinen Datenschutz! Aufgrund des immensen Aufwands, der nötig ist, um einen Trojaner aufzubringen, gehe ich noch davon aus, dass es nur in Einzelfällen angewendet wird.

Die Kritik am Gesetz

Dennoch gibt es erheblichen Widerstand. „Wehret den Anfängen“, heißt es – der Gesetzgeber könnte diese Form der Überwachung schnell ausweiten. Die Kritik gibt es, in der Tat. Ganz sicher wird das Gesetz vor dem Bundesverfassungsgericht landen und so überprüft werden. So wie das Gesetz heute geschrieben ist, kommen diese Überwachungsmethoden nur bei sehr schweren Straftaten zum Einsatz, nicht bei Allerweltsdelikten.

Da der Aufwand hoch ist, so einen Trojaner aufzubringen oder eine Onlinedurchsuchung von Speicher durchzuführen, kann ich mir nicht vorstellen, dass diese Methode ausgeweitet wird. Es braucht viel Personal und Zeit, um eine Person zu überwachen – da kann man nicht plötzlich Hunderttausende Menschen überwachen, selbst wenn man das wollte.

IT-Sicherheit bedroht

Kritik gibt es auch an den Methoden, dadurch würde die IT-Sicherheit insgesamt gefährdet. Und in der Tat: Durch das neue Gesetz setzt die Polizei Methoden ein, die auch von Kriminellen genutzt werden. Die Geräte der zu Überwachenden werden gehackt, es kommt ein Trojaner zum Einsatz. Dazu müssen Sicherheitslücken ausgenutzt werden.

Das bedeutet: Die Behörden müssen Exploits kaufen, vielleicht sogar Zero Day Exploiuts, also Sicherheitslecks, die noch unbekannt sind. Dafür muss viel Geld gezahlt werden, man beauftragt Experten, oft aus dem Graubereich, solche ausnutzbaren Lücken zu finden, Diese Lücken werden in der Regel früher oder später auch Kriminellen bekannt, die sie dann ausnutzen – also nicht nur die Polizei. Die Folge: Die IT-Sicherheit leidet, weil sich mehr Kriminelle mit Lecks beschäftigen. Dieser Seiteneffekt ist nicht zu bestreiten,