Der Ransom-Trojaner NotPetya hat bereits Schäden in Millionenhöhe erzeugt: Rechner in Produktionsstätten sind lahmgelegt. Und das ist erst der Anfang. Experten befürchten, es könnten Varianten in Umlauf kommen, die unbemerkt bleibt – und auf andere Weise Schaden anrichten.

Lieferengpässe bei Schokoladentafeln der Marke „Milka“ wurden gemeldet. Auch von der beliebten Hautcrème „Nivea“ wurden dieser Tage weniger Einheiten hergestellt und verteilt als sonst. Was Schokolade und Crème gemeinsam haben? Ihre Hersteller sind Opfer eines Cyberangriffs geworden. NotPetya macht die Runde und sorgt weltweit für erheblichen Ärger. Das BSI (Bundesamt für Sicherheit in der Informationstechnik) meldet: Die Gefahr ist keineswegs gebannt. Im Gegenteil. Was ist da los?

Schäden durch den Cyberangriff Ende Juni noch nicht absehbar

Seit Ende Juni geistert ein Trojaner durch die weltweiten Netze, der mittlerweile NotPetya genannt wird. NotPetya wird vor allem durch die insbesondere in der Ukraine populäre Buchhaltungssoftware M.E.Doc verteilt – darum gab es die ersten und meisten Opfer zunächst in der Ukraine. NotPetya ist ein Erpressungs-Trojaner wie Wannacry.

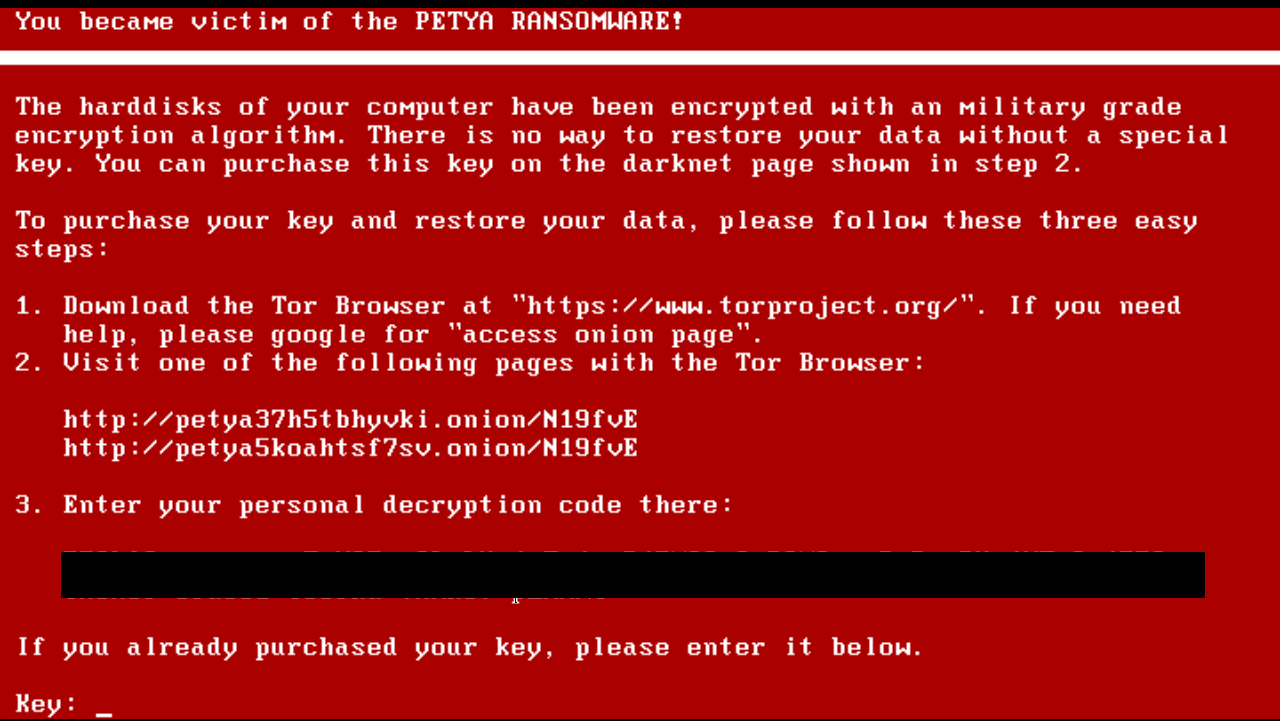

Wenn man sich solche Ransomware einfängt, werden alle auf der lokalen Festplatte gespeicherten Daten verschlüsselt. Man kann dann nicht mehr darauf zugreifen. Auf dem Bildschirm erscheint ein Hinweis, dass man ein Lösegeld bezahlen soll. Erst wenn man das Lösegeld zahlt, bekommt man wieder Zugriff auf die Daten, so wird behauptet.

Deshalb heißen diese Trojaner auch Ransom Ware – von Englisch „Ransom“, Lösegeld. Der vor einigen Wochen für viel Trubel sorgende Trojaner Wannacry funktionierte ganz ähnlich, Im Fall von NotPetya werden allerdings bis zu 100 Bitcoin Lösegeld verlangt. Umgerechnet 240.000 Euro.

Zahlen oder nicht zahlen, das ist hier die Frage.

Nicht zahlen, das sagte mir ein Experte vom LKA, mit dem ich diese Woche über dieses Thema gesprochen habe. Aus mehreren Gründen. Zum einen, weil man sowieso nicht sicher sein kann, dass man nach Zahlung auch einen Schlüssel zum Entschlüsseln erhält.

Zum anderen, weil das Signal an die Cyberkriminellen lautet: Es lohnt sich, mit Ransomware zu erpressen. Und drittens: Wer einmal zahlt, der wird ganz sicher schnell wieder zum Opfer – weil man dann ja weiß, dass gezahlt wird. So etwas spricht sich laut LKA in Hackerkreisen ganz schnell rum.

Schäden überall

Wir alle kennen den Fall vom Lukaskrankenhaus Neuss, das durch einen Befall mit Wannacry tagelang nicht operieren konnte. Der reguläre Klinikalltag war lahmgelegt. NotPetya hat Produktionsstätten von Mondelēz.

Weil die IT nicht funktionierte, konnte tagelang keine Milka-Schokolade hergestellt werden. Man kann sich leicht ausrechnen, welche Schäden da zu sammen kommen. 17 Fabriken des Unternehmens waren befallen. Neben den tagelangen Ausfällen kommen noch die Kosten für die Beseitigung des Schadens hinzu. Das summiert sich ganz schn. Nur ein Beispiel – es gibt viele.

Weitere Attacken möglich

Leider sehr realistisch, denn die Erfolgs von Wannacry, Petya und NotPetya – Erfolge aus Sicht der Cyberkriminellen –, motiert natürlich, weiterzumachen. Es ist nicht schwer, leicht abgewandelte Varianten von NotPetya auf den Weg zu bringen. Varianten, die mehr oder weniger dieselben Sicherheitslecks ausnutzen, aber anders funktionieren.

Wichtig ist auch zu wissen: Es könnte Varianten geben, die sich nicht sofort zu erkennen geben wie Wannacry oder NotPetya. Die zwar dieselben Sicherheitslecks nutzen, aber keine Daten verschlüsseln, sondern zum Beispiel Daten ausspionieren, Zugangsdaten ermitteln oder auch Daten manipulieren. Das wären dann Trojaner, die lange unentdeckt bleiben und indirekt Schaden verursachen. Auch damit muss man rechnen.

Sicherheitslecks

Das liegt an zwei Dingen. Zum einen daran, dass jede Software Fehler hat, Sicherheitslücken, die gezielt von solchen Schadprogrammen ausgenutzt werden. Dagegen kann der einzelne gar nichts machen. Zum anderen liegt es aber daran, dass die meisten Systeme – also Rechner, Notebooks, Tablets, Smartphones – oft nicht ausreichend gepflegt werden.

Vorhandene Updates werden nicht eingespielt. Im Fall von Wannacry und NotPetya muss man sagen: Sie nutzen eine Sicherheitslücke in Windows aus, die sich „Eternal Blue“ nennt und schon sehr lange bekannt ist, zumindest der NSA. Seit März gibt es ein Update. Wer das Update eingespielt hat, kann auch nicht zum Opfer von Wannacry und NotPetya werden. Dass so viele Rechner weltweit, auch in großen Konzernen, trotzdem betroffen waren und sind, zeigt, wie unzureichend Updates eingespielt werden. Das muss sich dringend ändern.

Gefahr für normale User

Natürlich. Auch wir nutzen immer mehr Geräte, die am Netz hängen – und sind immer abhängiger von der Technik, die wir verwenden. Auch wir spielen viel zu zögerlich Updates ein. Und bei manchen Gerätem wie Fitness Trackern, Haushaltsgeräten oder Smart Home Devices wissen wir nicht mal, wie man Updates lädt und einspielt. Wir bekommen auch nicht mit, wenn sie von Schadprogrammen infiziert werden und möglicherweise Dinge tun, die wir nicht wollen. Das ist eine riesige Gefahr – die immer größer wird.