Die Zeiten von Office-Makros als Lieblings-Malware-Schleuder sind vorbei. Seit Microsoft die Schrauben anzog, setzen Cyberkriminelle verstärkt auf Archive und Disk-Images. Das Resultat: neue Angriffswege, die viele Sicherheitslösungen noch nicht optimal abfangen. E-Mails bleiben dabei der Königsweg ins System.

Als Microsoft 2022 ankündigte, Makros aus dem Internet standardmäßig zu blockieren, war klar: Die Cyberkriminalität würde sich anpassen. Und genau das ist passiert – mit beeindruckender Geschwindigkeit und Kreativität.

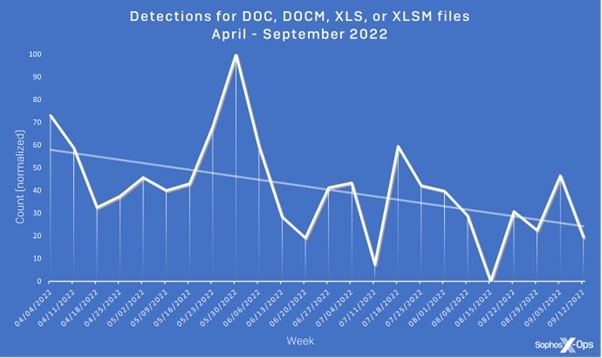

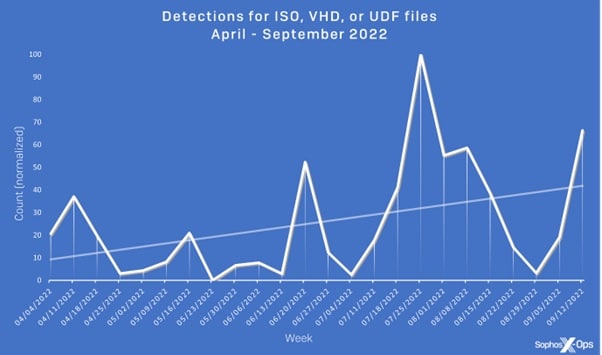

Die Zahlen von Sophos sprechen eine deutliche Sprache: Zwischen 2022 und 2024 brachen die Angriffe über klassische Office-Formate wie DOC, DOCM, XLS und XLSM regelrecht ein. Gleichzeitig explodierten Archive und Disk-Images als neue Lieblings-Transportmittel für Schadsoftware.

Archive als neues Einfallstor

Zuerst griffen die Angreifer zu obskuren Archiv-Formaten: ACE, ARJ, XZ, GZ oder LZH – Formate, die viele Sicherheitslösungen schlicht nicht kannten. Als die Schutzmaßnahmen nachzogen, wechselten sie zu den bekannteren ZIP, 7Z, CAB, TAR und RAR-Dateien.

Der Grund ist simpel: Archive lassen sich problemlos per E-Mail versenden, wirken auf Empfänger oft harmlos und können komplexe Malware-Pakete enthalten. Besonders perfide: Viele Nutzer öffnen ZIP-Dateien reflexartig, ohne groß nachzudenken.

Disk-Images: Der Geheimtipp der Hacker

Noch cleverer sind Disk-Image-Formate wie ISO, VHD und UDF. Diese umgehen Microsofts „Mark of the Web“-Funktion (MOTW) – ein Schutzmechanismus, der Dateien aus dem Internet markiert und deren Ausführung einschränkt.

Wenn ihr eine ISO-Datei öffnet, mountet Windows sie wie ein virtuelles Laufwerk. Die enthaltenen Dateien gelten dann als „lokal“ und werden nicht mehr als potentiell gefährlich eingestuft. Für Angreifer ist das ein Jackpot: Ihre Malware läuft ohne Sicherheitswarnungen durch.

2026: Neue Trends und Gegenmaßnahmen

Mittlerweile haben sich weitere Entwicklungen abgezeichnet. Container-Formate wie AppX und MSIX werden zunehmend missbraucht, ebenso wie PowerShell-basierte Angriffe, die direkt aus Archiven heraus starten. Microsoft hat zwar nachgebessert und auch für Disk-Images strengere Regeln eingeführt, aber die Katz-und-Maus-Spiel geht weiter.

Cloud-Storage-Links werden immer beliebter: Statt Anhänge zu versenden, locken Angreifer mit OneDrive-, Google Drive- oder Dropbox-Links. Diese passieren alle E-Mail-Filter und führen zu authentisch wirkenden Seiten, die dann die eigentliche Malware ausliefern.

Was Unternehmen jetzt tun müssen

Eure Sicherheitsstrategie muss sich anpassen. E-Mail-Security-Gateways sollten alle gängigen Archiv- und Image-Formate entpacken und analysieren können – auch die exotischen. Viele Lösungen hinken hier noch hinterher.

File-Type-Blocking wird wieder wichtiger: Warum sollten eure Mitarbeiter überhaupt ISO- oder VHD-Dateien per E-Mail erhalten? In den meisten Fällen gibt es dafür keinen legitimen Grund.

Zero-Trust-Ansätze gewinnen an Bedeutung: Jede Datei wird grundsätzlich als verdächtig behandelt und in isolierten Umgebungen (Sandboxes) analysiert, bevor sie das Netzwerk erreicht.

Social Engineering bleibt der Schlüssel

Technische Maßnahmen allein reichen nicht. Die Angreifer werden immer raffinierter beim Social Engineering. Fake-Rechnungen, vermeintliche Software-Updates oder Bewerbungen – die Köder werden authentischer und zielgerichteter.

Regelmäßige Security-Awareness-Trainings sind Pflicht, aber sie müssen aktuell bleiben. Was nützt es, vor Makros zu warnen, wenn die Gefahr längst aus anderen Ecken kommt?

Ausblick: KI verändert das Spiel

Künstliche Intelligenz revolutioniert beide Seiten. Angreifer nutzen AI für überzeugendere Phishing-Mails und automatisierte Angriffskampagnen. Gleichzeitig helfen KI-basierte Sicherheitslösungen dabei, auch neue, unbekannte Bedrohungen zu erkennen.

Die Botschaft ist klar: Stillstand in der Cybersecurity ist Rückschritt. Wer sich auf alte Schutzmaßnahmen verlässt, macht es den Angreifern unnötig leicht. Die Bedrohungslandschaft entwickelt sich täglich weiter – eure Verteidigung sollte das auch tun.

Zuletzt aktualisiert am 20.02.2026