Zero-Day-Exploits und Remote Code Execution Angriffe über Office-Dokumente bleiben eine der größten Cyber-Bedrohungen. Was als „Follina“ bekannt wurde, zeigt exemplarisch, wie Angreifer Systemkomponenten missbrauchen – und welche modernen Bedrohungen heute relevant sind.

Die ursprünglich als „Follina“ bezeichnete Sicherheitslücke in Microsoft Office aus dem Jahr 2022 wurde längst gepatcht, doch die dahinterstehenden Angriffsmuster sind aktueller denn je. Moderne Angreifer nutzen ähnliche Techniken, kombiniert mit KI-generierten Ködern und fortgeschrittenen Evasion-Methoden.

Aktuelle Bedrohungslandschaft: Office-basierte Angriffe 2026

Die heutige Angriffsvektoren über Office-Dokumente haben sich erheblich weiterentwickelt:

- KI-generierte, täuschend echte Phishing-Dokumente mit perfekter Rechtschreibung und Grammatik

- Living-off-the-Land-Angriffe über legitime Windows-Tools wie PowerShell, WMIC oder certutil

- Polyglot-Dateien, die je nach Kontext als harmlose oder schädliche Inhalte interpretiert werden

- Cloud-basierte Command & Control Server mit dynamischen Domains

- Fileless Malware, die vollständig im Arbeitsspeicher operiert

- Verschleierte Makros durch moderne Obfuskation-Techniken

Microsoft hat mit dem Rollout von „Macros by Default Blocked“ in Office 365 reagiert, doch Angreifer umgehen diese Schutzmaßnahme durch alternative Einsprungspunkte wie Excel 4.0 Makros, OneNote-Einbettungen oder manipulierte Template-Dateien.

Wie der ursprüngliche Follina-Angriff funktionierte

- Anwender öffneten eine mit versteckter Malware versehene DOC-Datei, die sie z.B. per E-Mail erhalten hatten.

- Das Dokument verwies auf eine normal aussehende https:-URL, die heruntergeladen wurde.

- Diese https:-URL verwies auf eine HTML-Datei, die einen JavaScript-Code enthielt.

- Das JavaScript wiederum verwies auf eine URL mit der ungewöhnlichen Kennung ms-msdt: anstelle von https:. Unter Windows ist ms-msdt: ein proprietärer URL-Typ, der das MSDT-Software-Toolkit startete. MSDT war die Abkürzung für Microsoft Support Diagnostic Tool.

- Die zum MSDT via URL übermittelte Befehlszeile führte dazu, dass nicht vertrauenswürdiger Code ausgeführt wurde.

Wenn der bösartige ms-msdt:-Link aufgerufen wurde, löste er einen MSDT-Befehl mit Befehlszeilenargumenten wie dem folgenden aus:

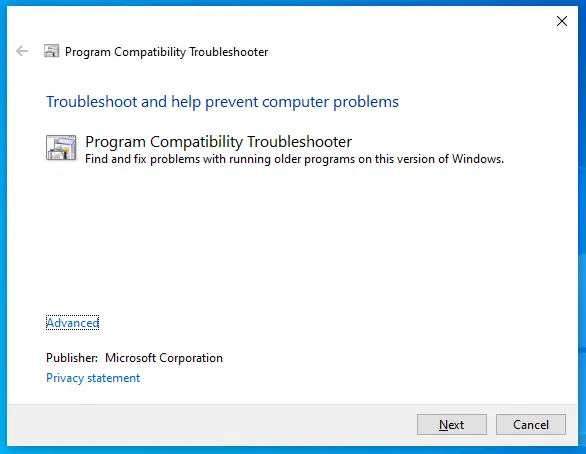

msdt /id pcwdiagnostic ….

Wenn es von Hand ausgeführt wurde, ohne andere Parameter, lud dieser Befehl automatisch MSDT und rief die Programmkompatibilitäts-Fehlerbehebung auf, die harmlos aussah:

Moderne Angriffstechniken: Was 2026 zu beachten ist

Heutige Office-basierte Angriffe nutzen raffinierte Methoden:

Template-Injection-Angriffe: Angreifer missbrauchen die automatische Template-Download-Funktion von Office. Beim Öffnen lädt Word/Excel automatisch Templates von Remote-Servern nach – perfekt für Malware-Delivery.

OneNote-Einbettungen: Seit der Makro-Blockade verlagern sich Angreifer verstärkt auf OneNote-Dateien (.one), die ausführbare Inhalte als „harmlose“ Anhänge tarnen.

PDF-Hybrid-Angriffe: Polyglot-Dateien, die gleichzeitig als PDF und Office-Dokument funktionieren, umgehen viele Sicherheitsscanner.

Cloud-Storage-Missbrauch: Legitime Dienste wie SharePoint, OneDrive oder Dropbox werden als Malware-Hosting genutzt – schwer zu blockieren, da die Domains vertrauenswürdig sind.

toned picture of silhouette of hacker in hoodie using laptop

Keine Makros erforderlich: Alternative Einsprungspunkte

Der Follina-Angriff zeigte bereits 2022, dass Makro-Deaktivierung allein nicht ausreicht. Moderne Angreifer nutzen:

DDE (Dynamic Data Exchange): Automatischer Datenaustausch zwischen Anwendungen kann für Code-Ausführung missbraucht werden.

External Content Loading: Automatisches Nachladen von Bildern, Schriftarten oder anderen Inhalten kann Tracking oder Code-Injection ermöglichen.

OLE-Objekte: Eingebettete Objekte können beim Aktivieren schädliche Aktionen ausführen.

Protected View Bypasses: Verschiedene Techniken umgehen Office’s Protected View, sodass Inhalte direkt im „unsicheren“ Modus geöffnet werden.

Aktuelle Schutzmaßnahmen und Best Practices

Für Privatnutzer:

– Office 365 mit automatischen Updates verwenden

– Microsoft Defender oder gleichwertige Endpoint-Protection aktivieren

– Unbekannte Dateien grundsätzlich in virtuellen Umgebungen oder Online-Viewern öffnen

– Email-Anhänge von unbekannten Absendern kritisch prüfen

– Regelmäßige Backups erstellen

Für Unternehmen:

– Application Guard für Office implementieren

– Zero Trust-Architektur mit Least-Privilege-Prinzipien

– SIEM-Systeme für anomale PowerShell- oder WMI-Aktivitäten konfigurieren

– Email-Security-Gateways mit Sandbox-Funktionen

– User Awareness Training für aktuelle Bedrohungen

– Incident Response Pläne regelmäßig testen

Microsoft Defender für Office 365 bietet heute erweiterte Schutzfunktionen:

– Safe Attachments mit Verhaltensanalyse

– Safe Links mit Echtzeit-URL-Scanning

– Anti-Phishing mit Impersonation-Schutz

– Attack Simulation Training

Ausblick: KI verändert die Bedrohungslandschaft

Künstliche Intelligenz beeinflusst beide Seiten des Cyber-Krieges. Angreifer nutzen KI für:

– Perfekte Spear-Phishing-Kampagnen mit personalisierten Inhalten

– Automated Vulnerability Discovery

– Evasion-Techniken gegen ML-basierte Erkennungssysteme

Verteidiger setzen dagegen auf:

– Behavioral Analytics für Zero-Day-Erkennung

– Automated Threat Hunting

– KI-basierte Incident Response

Die Follina-Lücke ist Geschichte, aber die zugrundeliegenden Angriffsprinzipien bleiben hochrelevant. Wachsamkeit, regelmäßige Updates und mehrschichtige Sicherheitsstrategien sind wichtiger denn je. Die Bedrohungslandschaft entwickelt sich kontinuierlich weiter – euer Schutz sollte das auch tun.

Zuletzt aktualisiert am 21.02.2026