Nutzt ihr Microsoft 365? Verlasst ihr euch auf die Standard-Sicherheitseinstellungen? Ein wenig Kontrolle ist trotzdem ratsam, zumal Microsoft einiges an Hilfsmitteln mitliefert! Wir zeigen euch, wo ihr diese findet und wie ihr eure Sicherheit massiv verbessern könnt.

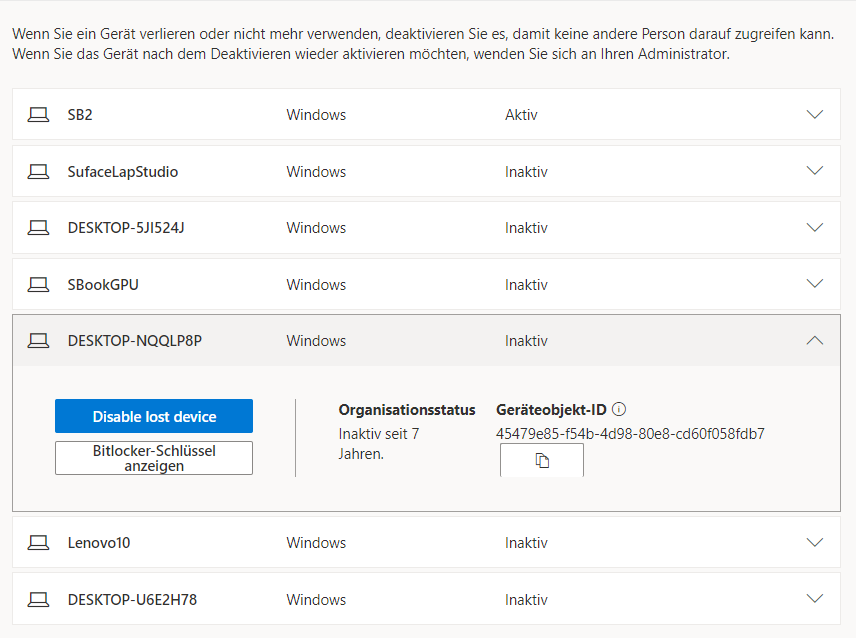

Kontrolle der angemeldeten Geräte

Jede Anmeldung an Microsoft 365 wird mit den Sicherheitsvorgaben abgeglichen. Wenn ihr die Zwei-Faktor-Authentifizierung aktiviert habt, dann wird der zweite Faktor (über eine SMS, eine Authenticator-App oder biometrische Daten) abgefragt, dann aber die Anmeldung gespeichert. Wenn ihr nicht genau aufpasst und die Frage „Angemeldet bleiben?“ auf einem nicht euch gehörenden Gerät verneint, dann bleibt die Anmeldung einige Zeit gültig. Jeder, der auf das Gerät zugreifen kann, kann ohne Eingabe des Passwortes auf euer Konto zugreifen.

Besonders tückisch: Moderne Browser synchronisieren Anmeldedaten automatisch zwischen Geräten. Ein einziger unsicherer Zugang kann so euer gesamtes digitales Ökosystem kompromittieren. Darum: Kontrolliert regelmäßig die angemeldeten Geräte und schmeißt die raus, die nicht mehr aktuell sind:

- Geht auf die Microsoft-Seite eurer Account-Übersicht.

- Klickt links in der Spalte auf Geräte.

- Aktuell aktiv angemeldete Geräte haben den Status Aktiv. Das heißt aber nicht, dass sich die als Inaktiv klassifizierten Geräte nicht automatisch anmelden können!

- Um ein Gerät abzumelden, klickt auf den Pfeil nach unten rechts von diesem Gerät und dann auf Disable lost Device.

- Das Gerät wird aus der Liste der vertrauenswürdigen Geräte gelöscht und muss sich ab dann erneut nach euren Vorgaben komplett authentifizieren.

Ganz nebenbei könnt ihr an dieser Stelle auch den Bitlocker-Key für jedes Gerät erfahren. Den braucht ihr, wenn ihr die Verschlüsselung einer Festplatte aufheben wollt, die zu einem der angemeldeten Geräte gehörte.

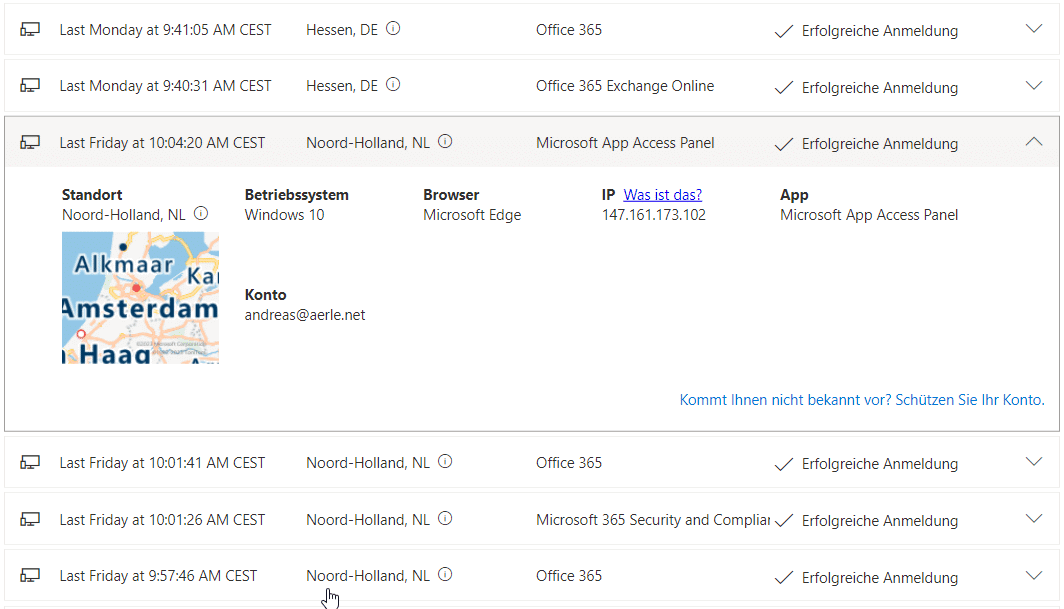

Kontrollieren der Anmeldungen

Ein kompromittiertes oder abhandengekommenes Gerät ist nur eine Möglichkeit, dass Fremde unbemerkt auf euer Microsoft 365 zugreifen. Wenn eure Zugangsdaten öffentlich geworden sind (und ihr keine Zwei-Faktor-Authentifizierung nutzt), dann kann der Zugriff auch über die Weboberfläche stattfinden. Das merkt ihr aktiv erst einmal gar nicht. Es sei denn, ihr kontrolliert regelmäßig die Anmeldungen:

- Geht auf die Microsoft-Seite eurer Account-Übersicht.

- Klickt links in der Spalte auf Meine Anmeldungen.

- Kontrolliert die Orte und die Zeitpunkte der Anmeldungen, die könnt ihr normalerweise schnell nachvollziehen. Wenn euch davon welche unbekannt vorkommen, dann ändert umgehend das Kennwort und schaltet die Zwei-Faktor-Authentifizierung ein!

Passkey-Unterstützung nutzen

Seit 2024 unterstützt Microsoft 365 vollständig Passkeys – die moderne Alternative zu herkömmlichen Passwörtern. Passkeys nutzen biometrische Daten oder Hardware-Schlüssel und sind praktisch unknackbar. Sie funktionieren geräteübergreifend und eliminieren das Risiko von Phishing-Angriffen.

So richtet ihr Passkeys ein:

- Geht zu Sicherheit in euren Kontoeinstellungen

- Wählt Passkey hinzufügen

- Folgt den Anweisungen für euer Gerät (Face ID, Touch ID, Windows Hello oder Hardware-Schlüssel)

- Testet die Anmeldung, bevor ihr das alte Passwort deaktiviert

Microsoft Defender für Office 365

Für Business-Nutzer hat Microsoft den Schutz massiv ausgebaut. Microsoft Defender für Office 365 bietet jetzt KI-gestützte Bedrohungserkennung in Echtzeit. Das System erkennt Zero-Day-Exploits, Advanced Persistent Threats und sogar Social Engineering-Versuche.

Besonders clever: Die „Safe Attachments“-Funktion öffnet verdächtige Dateien in einer isolierten Umgebung und prüft sie auf Schadsoftware, bevor sie euer System erreichen. Bei verdächtigen Links wird eine Warnung angezeigt und der Klick blockiert.

Conditional Access richtig konfigurieren

Eine der mächtigsten Sicherheitsfunktionen ist Conditional Access. Damit könnt ihr granular steuern, wer wann und von wo auf eure Daten zugreifen darf:

- Standortbasierte Zugriffsregeln (nur aus bestimmten Ländern/IP-Bereichen)

- Geräte-Compliance-Anforderungen (nur verwaltete, verschlüsselte Geräte)

- Risikobewertung basierend auf Anmeldeverhalten

- App-spezifische Richtlinien

Zero Trust-Architektur

Microsoft hat seine Sicherheitsstrategie komplett auf „Zero Trust“ umgestellt. Das bedeutet: Vertraue niemandem und nichts, verifiziere alles. Jeder Zugriff wird kontinuierlich überwacht und bewertet. Ungewöhnliche Aktivitäten lösen automatisch zusätzliche Sicherheitsmaßnahmen aus.

Diese Überwachung läuft im Hintergrund und analysiert:

- Anmeldemuster und -zeiten

- Genutzte Geräte und deren Sicherheitsstatus

- Netzwerkstandorte und IP-Reputation

- App-Nutzungsverhalten

Regelmäßige Sicherheitsüberprüfungen

Macht es euch zur Gewohnheit, mindestens einmal monatlich eure Sicherheitseinstellungen zu überprüfen. Microsoft liefert im Security Dashboard eine übersichtliche Zusammenfassung aller sicherheitsrelevanten Ereignisse. Dort seht ihr auch euren „Secure Score“ – eine Bewertung eurer aktuellen Sicherheitskonfiguration mit konkreten Verbesserungsvorschlägen.

Denkt daran: Cyberkriminelle werden immer raffinierter. Was heute sicher ist, kann morgen schon überholt sein. Bleibt wachsam und nutzt die Tools, die Microsoft euch zur Verfügung stellt!

Zuletzt aktualisiert am 18.02.2026