Läuft eure Internetverbindung merkwürdig träge oder verhalten sich Programme seltsam? Möglicherweise habt ihr euch Malware eingefangen oder unbemerkt Software installiert, die heimlich Daten überträgt. Wir zeigen euch, wie ihr mit Windows-Bordmitteln herausfindet, welche Programme wirklich mit dem Internet kommunizieren.

Der klassische netstat-Befehl ist nach wie vor eines der mächtigsten Tools zur Netzwerk-Analyse. Während viele zu kostenpflichtigen Monitoring-Tools greifen, liefert Windows alles Nötige bereits mit.

Schritt 1: Eingabeaufforderung als Administrator öffnen

Unter Windows 11 und 10 drückt ihr die Windows-Taste, tippt „cmd“ und klickt auf „Als Administrator ausführen“. Bei Windows 8.1 rechtsklickt ihr auf den Start-Button und wählt „Windows PowerShell (Administrator)“ oder „Eingabeaufforderung (Administrator)“. Windows 7-Nutzer suchen im Startmenü nach „cmd“, rechtsklicken auf „cmd.exe“ und wählen „Als Administrator ausführen“.

Schritt 2: Verbindungen protokollieren

Gebt folgende Befehle in das Kommandozeilenfenster ein:

cd C:Users%username%Desktop [Eingabetaste]

netstat -abf 5 > Netzwerk-Verbindungen.txt

Der Parameter „-a“ zeigt alle Verbindungen, „-b“ die zugehörigen Programme, „-f“ die vollständigen Domainnamen statt nur IP-Adressen, und „5“ bedeutet, dass alle fünf Sekunden ein neuer Snapshot erstellt wird.

Lasst das Tool mindestens zwei bis drei Minuten laufen, damit es verschiedene Verbindungsaufbauten erfasst. Drückt dann [Strg] + [C] zum Beenden.

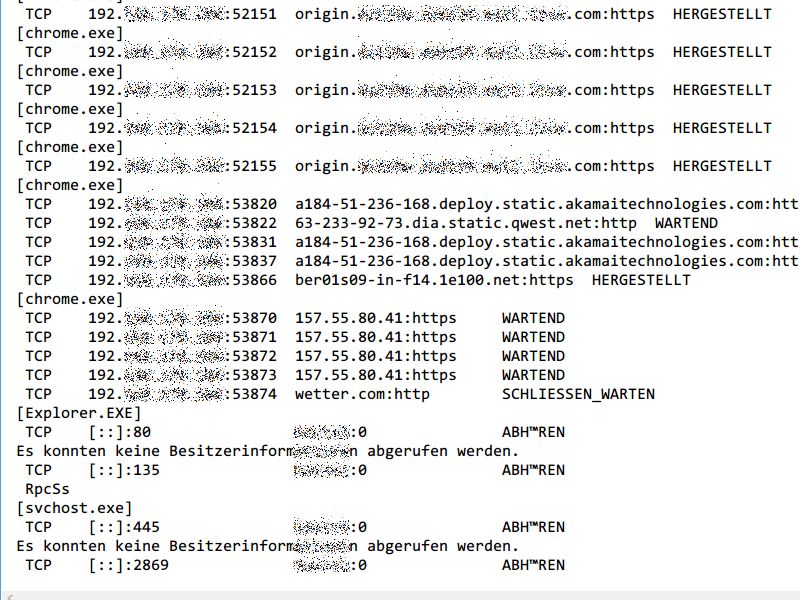

Schritt 3: Ergebnisse analysieren

Öffnet die Datei „Netzwerk-Verbindungen.txt“ auf eurem Desktop. Die Ausgabe zeigt für jede aktive Verbindung:

– Den Prozessnamen und die Process-ID (PID)

– Lokale und externe IP-Adressen bzw. Domainnamen

– Den verwendeten Port

– Den Verbindungsstatus (ESTABLISHED, LISTENING, etc.)

Normale vs. verdächtige Verbindungen unterscheiden

Legitimen Datenverkehr erkennt ihr an bekannten Programmen und Zielen:

– Browser (chrome.exe, firefox.exe, msedge.exe) zu Webseiten

– Windows Update (svchost.exe) zu Microsoft-Servern

– Antiviren-Software zu ihren Update-Servern

– Cloud-Dienste wie OneDrive, Dropbox oder Google Drive

– Gaming-Plattformen wie Steam, Origin oder Battle.net

Verdächtig sind dagegen:

– Unbekannte .exe-Dateien mit kryptischen Namen

– Verbindungen zu IP-Adressen in dubiosen Ländern

– Programme, die ihr nicht bewusst installiert habt

– Excessive Verbindungen von System-Prozessen

Alternative: PowerShell für detailliertere Analyse

Für eine modernere Variante könnt ihr auch PowerShell nutzen:

Get-NetTCPConnection | Select LocalAddress, LocalPort, RemoteAddress, RemotePort, State, @{Name=“Process“;Expression={(Get-Process -Id $_.OwningProcess).ProcessName}} | Export-Csv -Path „$env:USERPROFILEDesktopVerbindungen.csv“ -NoTypeInformation

Dieser Befehl erstellt eine CSV-Datei, die ihr in Excel oder einem anderen Tabellenkalkulationsprogramm öffnen und filtern könnt.

Zusätzliche Sicherheitsmaßnahmen

Wenn ihr verdächtige Verbindungen entdeckt:

- Sofort handeln: Trennt die Internetverbindung

- Prozesse beenden: Stoppt unbekannte Programme über den Task-Manager

- Vollscan durchführen: Startet einen kompletten Antiviren-Scan

- Windows Defender nutzen: Führt einen Offline-Scan durch

- Malware-Spezialtools: Nutzt Tools wie Malwarebytes oder ESET Online Scanner

Präventive Überwachung einrichten

Für kontinuierliche Überwachung könnt ihr eine Batch-Datei erstellen, die regelmäßig läuft:

@echo off

echo %date% %time% >> C:LogsNetzwerk-Log.txt

netstat -abf >> C:LogsNetzwerk-Log.txt

echo ==================== >> C:LogsNetzwerk-Log.txt

Speichert das als .bat-Datei und lasst sie über die Aufgabenplanung regelmäßig ausführen.

Firewall-Regeln überprüfen

Überprüft auch eure Windows-Firewall-Einstellungen. Geht zu „Systemsteuerung > System und Sicherheit > Windows Defender Firewall > Erweiterte Einstellungen“. Hier seht ihr alle ein- und ausgehenden Regeln. Löscht unbekannte oder verdächtige Regeln.

Router-Level Monitoring

Viele moderne Router bieten ebenfalls Netzwerk-Monitoring. Loggt euch in euer Router-Interface ein und aktiviert das Verbindungsprotokoll. So seht ihr den gesamten Datenverkehr eures Netzwerks.

Mit diesen Methoden behaltet ihr die Kontrolle über euren Datenverkehr und könnt unerwünschte Verbindungen schnell identifizieren und unterbinden.

Zuletzt aktualisiert am 17.04.2026