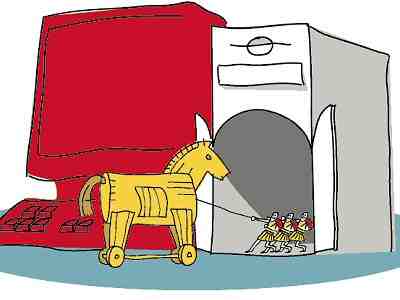

Dass NSA und ihre befreundeten Geheimdienste in den Five Eyes-Staaten (USA, Kanada, Großbritannien, Australien, Neuseeland) systematisch spionieren und Daten im industriellen Maßstab sammeln, ist seit Edward Snowdens Enthüllungen 2013 allgemein bekannt. Doch auch über ein Jahrzehnt später zeigen sich die wahren Dimensionen dieser Überwachungsmaschinerie. Die Methoden werden dabei immer skrupelloser und krimineller. Ein besonders perfides Beispiel: Der NSA-Trojaner Regin (intern QWERTY genannt), der gezielt gegen kritische Infrastruktur eingesetzt wird. Auch deutsche Ziele stehen im Visier.

IT-Sicherheitsexperten erhielten von investigativen Journalisten Programmcode-Fragmente aus den Snowden-Dokumenten – ein Schnüffelprogramm mit dem Codenamen QWERTY. Da Teile des Codes im Klartext vorlagen, starteten die Fachleute eine systematische Suche nach bekannten Malware-Familien, die diese Code-Signaturen verwenden könnten.

Der Durchbruch kam schnell: Der gefürchtete Trojaner „Regin“ enthält exakt diese NSA-Programmfragmente. Die forensischen Belege sind eindeutig und unwiderlegbar.

Kaspersky Labs und Symantec kennen Regin seit seiner ersten Entdeckung 2014. Über ein Jahrzehnt lang blieb der wahre Urheber dieser hochentwickelten Cyberwaffe im Dunkeln. Heute wissen wir mit mathematischer Gewissheit: Die NSA steht dahinter.

Globale Spionagekampagne mit deutscher Beteiligung

Laut Kaspersky-Analysen wurde Regin in mindestens 14 Ländern gegen kritische Ziele eingesetzt – Deutschland und Belgien explizit eingeschlossen. Die Angriffsziele folgen einem klaren strategischen Muster: Telekommunikationsanbieter, Energiekonzerne, Verkehrsinfrastruktur und Regierungsnetzwerke stehen im Fokus.

Sicherheitsexperten stufen Regin als die gefährlichste Cyberwaffe seit Stuxnet ein. Während Stuxnet spezifisch iranische Atomanlagen sabotierte, zielt Regin auf die digitale Überwachung ganzer Volkswirtschaften ab. Der Trojaner funktioniert als hochentwickelter Keylogger – er zeichnet Tastatureingaben auf, exfiltriert Login-Daten und verschafft der NSA persistenten Zugang zu kompromittierten Systemen.

Technische Raffinesse und Tarnmechanismen

Regin zeichnet sich durch extreme technische Sophistication aus. Der modulare Aufbau ermöglicht zielspezifische Anpassungen, während fortschrittliche Verschleierungstechniken eine Entdeckung über Jahre hinweg verhinderten. Die Malware nutzt legitime Systemfunktionen, tarnt sich als Standardsoftware und kommuniziert über verschlüsselte Kanäle mit Command-and-Control-Servern.

Besonders perfide: Regin installiert sich so tief im Betriebssystem, dass selbst komplette Festplatten-Formatierungen die Infektion nicht vollständig beseitigen können. Firmware-Level-Persistenz macht den Trojaner praktisch unzerstörbar.

Konkrete Angriffsfälle in Europa

Der belgische Telekommunikationsriese Belgacom wurde nachweislich mit Regin infiltriert – das primäre Ziel war die Überwachung EU-interner Kommunikation. Noch brisanter: Eine Mitarbeiterin des Europareferats im deutschen Bundeskanzleramt wurde gezielt mit dem NSA-Trojaner kompromittiert. Diese Attacken zeigen die völlige Missachtung diplomatischer Gepflogenheiten durch amerikanische Geheimdienste.

Forensischer Durchbruch dank Snowden-Dokumenten

Der Nachweis der NSA-Urheberschaft gelang nur durch die außergewöhnlichen Umstände der Snowden-Enthüllungen. Normalerweise enthalten Geheimdienstdokumente keine konkreten Code-Fragmente – diese fungieren wie digitale Fingerabdrücke. IT-Forensiker konnten durch systematischen Abgleich die identischen Programmstrukturen in Regin identifizieren.

Aktuelle Bedrohungslage 2026

Obwohl Regin ursprünglich vor über einem Jahrzehnt entwickelt wurde, bleiben die zugrundeliegenden Angriffsmethoden hochrelevant. Moderne NSA-Trojaner nutzen heute KI-gestützte Tarnung, Zero-Day-Exploits für Cloud-Infrastrukturen und Quantum-resistente Verschlüsselung.

Deutsche Behörden und Unternehmen müssen davon ausgehen, dass ähnlich raffinierte Nachfolge-Tools bereits im Einsatz sind. Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat seine Abwehrmaßnahmen entsprechend verschärft, doch der technologische Vorsprung amerikanischer Geheimdienste bleibt beträchtlich.

Konsequenzen für die digitale Souveränität

Der Regin-Fall verdeutlicht die Verwundbarkeit europäischer IT-Infrastrukturen gegenüber staatlicher Cyberkriegführung. Echte digitale Souveränität erfordert nicht nur regulatorische Maßnahmen wie den Digital Services Act, sondern fundamentale technologische Unabhängigkeit.

Für Unternehmen und Privatnutzer bedeutet dies: Absolute Sicherheit gibt es nicht, wenn Geheimdienste mit praktisch unbegrenzten Ressourcen und Rechtsbefugnissen agieren. Zero Trust-Architekturen, End-to-End-Verschlüsselung und kontinuierliche Bedrohungsanalyse werden zur Grundausstattung digitaler Selbstverteidigung.

Zuletzt aktualisiert am 17.04.2026