Wer Software aus dem Internet lädt, muss sicher sein, dass es sich bei der geladenen Datei auch um das Original handelt. Denn für jeden Nutzer sollte die Sicherheit des Computers und der eigenen Daten an oberster Stelle stehen. In Windows lässt sich schnell ermitteln, ob eine Datei echt ist oder nicht.

Digitale Signaturen direkt prüfen

Dazu öffnet man als Erstes den Explorer. Jetzt zum Bereich Dieser PC wechseln. Hier doppelt auf das System-Laufwerk klicken. Dann zum Ordner Programme wechseln und den Ordner des betreffenden Programms öffnen.

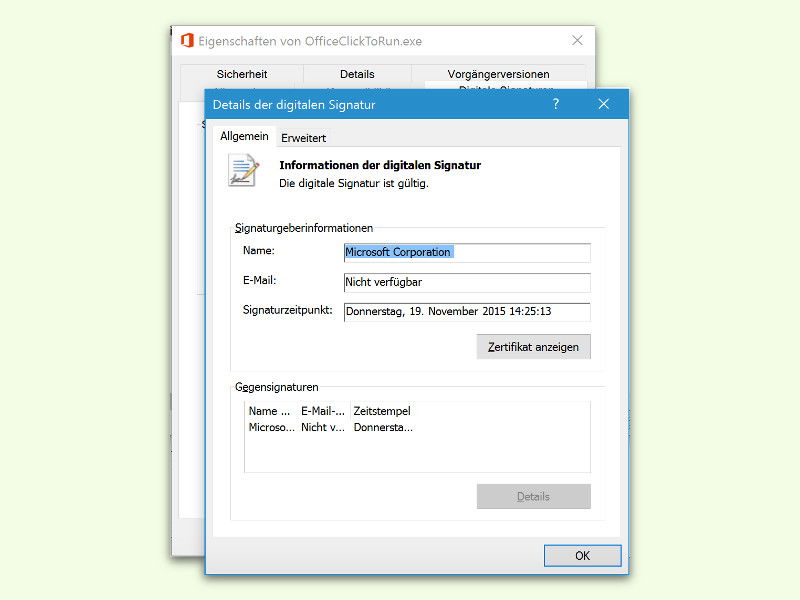

Hat man die ausführbare Datei gefunden (Endung *.exe), klickt man sie mit der rechten Maustaste an und wählt im Menü die Eigenschaften. Bei Original-Dateien ist dort ein Tab namens Digitale Signaturen sichtbar, den man anklickt und dann ablesen kann, von welchem Unternehmen die Datei wann signiert wurde.

PowerShell für fortgeschrittene Prüfung

Seit Windows 10 könnt ihr auch die PowerShell nutzen, um Signaturen zu überprüfen. Öffnet die PowerShell als Administrator und gebt ein: Get-AuthenticodeSignature "PfadzurDatei.exe". Das Tool zeigt euch den Status der Signatur an – „Valid“ bedeutet echt, „NotSigned“ heißt: Vorsicht geboten.

Windows Defender SmartScreen als erste Verteidigung

Moderne Windows-Versionen nutzen SmartScreen-Technologie, die automatisch prüft, ob heruntergeladene Software vertrauenswürdig ist. Erscheint eine Warnung „Windows hat den PC geschützt“, solltet ihr genau hinschauen. Nur wenn ihr der Quelle absolut vertraut, könnt ihr auf „Trotzdem ausführen“ klicken.

Checksum-Verifikation: Der Fingerabdruck von Dateien

Viele seriöse Anbieter stellen zu ihren Downloads SHA256- oder MD5-Hashes bereit. Diese digitalen Fingerabdrücke könnt ihr mit Tools wie dem kostenlosen „HashTab“ oder direkt in der PowerShell prüfen: Get-FileHash "Dateiname.exe" -Algorithm SHA256. Stimmt der angezeigte Hash mit dem vom Anbieter überein, ist die Datei unverändert.

VirusTotal: Crowd-sourced Sicherheitscheck

Ladet verdächtige Dateien bei virustotal.com hoch. Der Dienst prüft sie mit über 70 Antiviren-Engines und zeigt auch Informationen über digitale Signaturen. Selbst wenn eine Datei signiert ist, kann VirusTotal zusätzliche Bedrohungen erkennen.

Microsofts Windows Package Manager

Seit 2021 bietet Microsoft mit „winget“ einen offiziellen Paketmanager. Software über winget install programmname zu installieren, minimiert das Risiko gefälschter Downloads, da die Pakete aus verifizierten Quellen stammen.

Auf App Store und Microsoft Store setzen

Software aus dem Microsoft Store durchläuft Sicherheitsprüfungen. Zwar ist die Auswahl begrenzter als bei freien Downloads, aber das Risiko manipulierter Software sinkt drastisch.

Warnsignale erkennen

Achtet auf diese Alarmsignale: Fehlende digitale Signatur, unbekannte Herausgeber, ungewöhnlich kleine oder große Dateigrößen im Vergleich zum Original, Download-Links von Drittseiten statt der Herstellerwebsite.

Browser-Sicherheitsfeatures nutzen

Chrome, Firefox und Edge warnen vor potenziell schädlichen Downloads. Diese Warnungen solltet ihr ernst nehmen. Auch die Funktion „Sichere DNS“ in modernen Browsern hilft dabei, auf gefälschte Download-Seiten umgeleitete Anfragen zu erkennen.

Zusätzliche Absicherung

Installiert neue Programme zunächst in einer virtuellen Maschine oder nutzt Windows Sandbox (verfügbar in Windows 10/11 Pro). So könnt ihr das Verhalten testen, ohne euer Hauptsystem zu gefährden.

Regelmäßige Backups und ein aktueller Virenschutz bleiben unverzichtbar. Selbst die beste Prüfung schützt nicht vor Zero-Day-Bedrohungen oder sehr raffinierten Fälschungen.

Die Kombination aus digitaler Signaturprüfung, Hash-Verifikation und gesundem Menschenverstand macht euch zu einem schweren Ziel für Software-Fälscher. Investiert die extra Minuten – eure Daten sind es wert.

Zuletzt aktualisiert am 09.04.2026