27.11.2015 | Tipps

Auch Access Provider können unter bestimmten Umständen verpflichtet werden, bestimmte Inhalte im Netz zu blockieren. Das war bislang undenkbar, könnte aber in Zukunft passieren. Allerdings hat der BGH strenge Regeln aufgestellt, wann das in Frage kommt. Ein Erklärungsversuch.

30.06.2015 | Netzwerk

Wer in Urlaub fährt, will deswegen nicht auf die Internetverbindung verzichten. Da ist es doch praktisch, dass inzwischen fast jedes Hotel einen WLAN-Zugang anbietet, oft sogar kostenlos. Wer allerdings Zweifel an der Sicherheit hat, der muss sich absichern.

22.08.2014 | Tipps

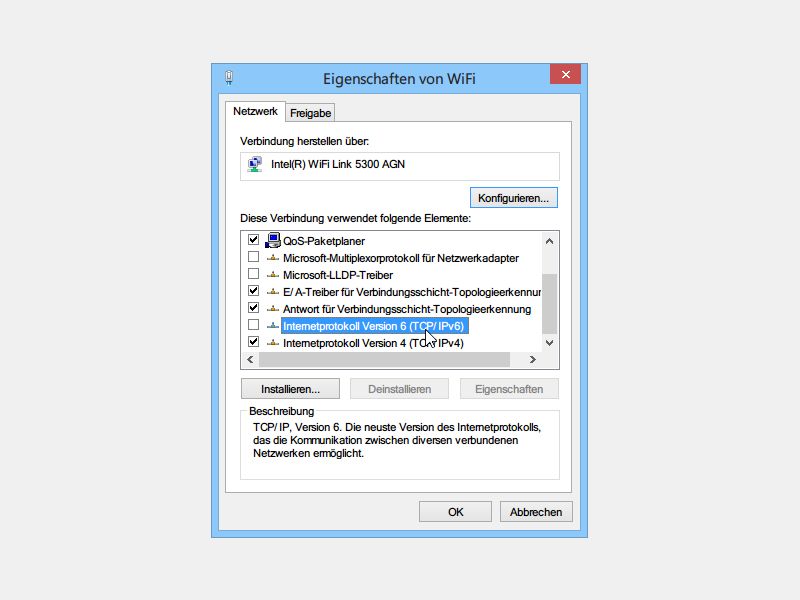

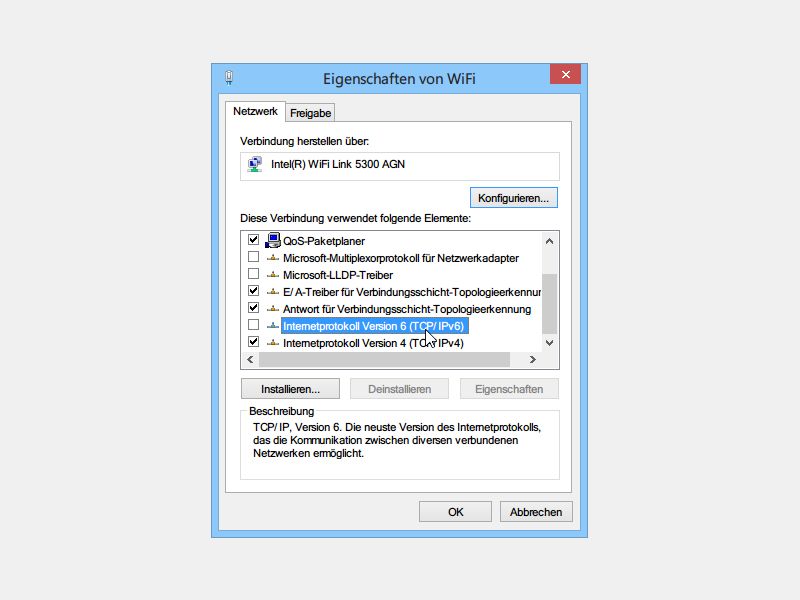

Wer sich auch in unverschlüsselten WLANs sicher im Netz bewegen will, kann auf ein VPN zugreifen, also einen Datentunnel nutzen. Das Problem: Viele VPNs bieten nur Sicherheit für die IPv4-Technik, aber nicht für IPv6. Verfügen Sie über einen IPv6-Internetzugang, ist der also nicht automatisch gesichert. Wie sorgen Sie vor?

14.08.2014 | iOS

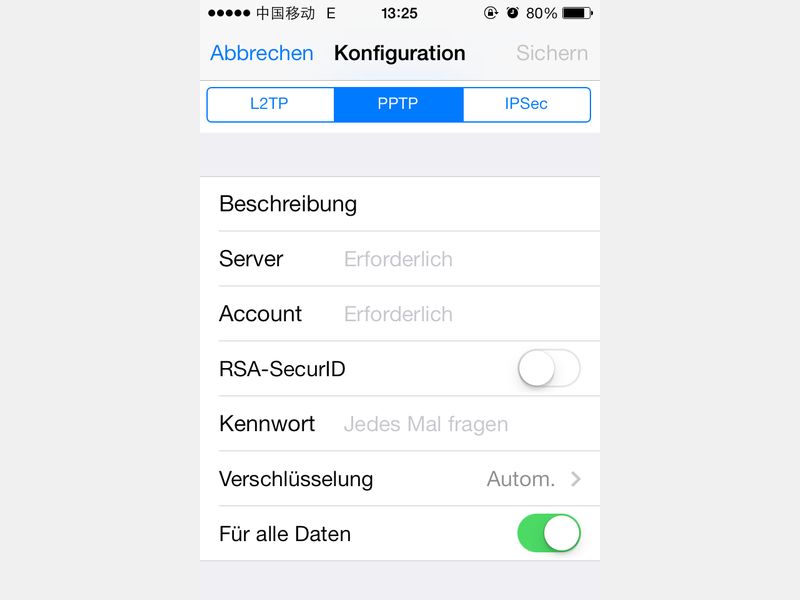

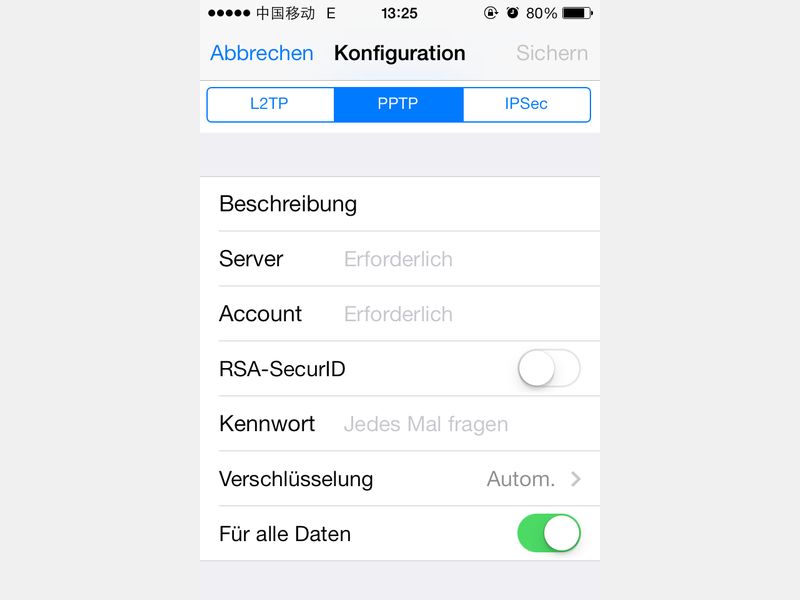

Wer von unterwegs aus auf das Firmennetz zugreifen muss, kann sich oft über eine VPN-Verbindung einwählen. Das klappt nicht nur am PC und Mac, sondern auch mit einem mobilen Gerät.

24.07.2014 | Tipps

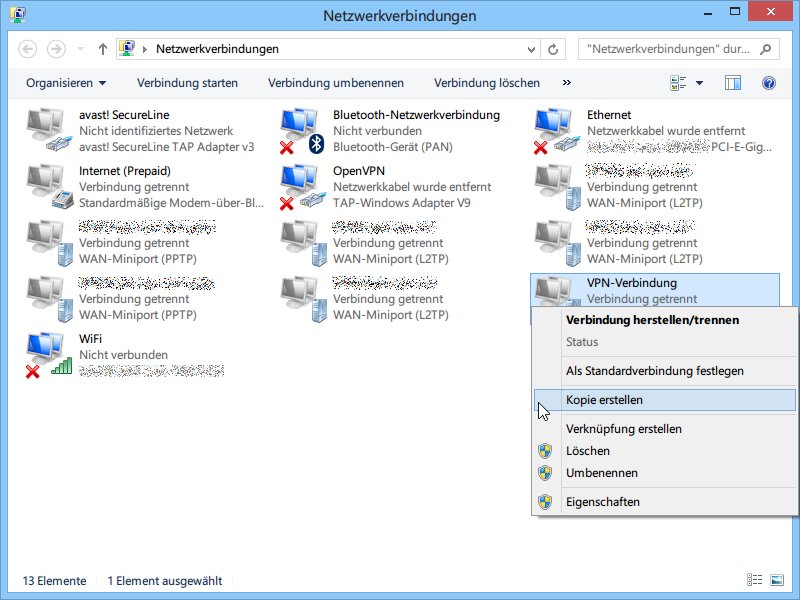

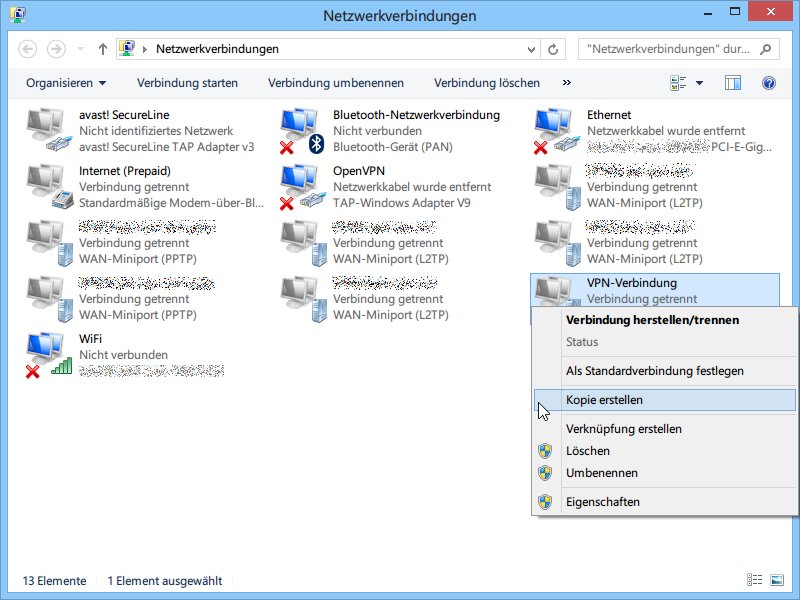

Wer sich mit einem neuen Netzwerk verbinden will, muss nicht immer alle Einstellungen von Hand festlegen. Eine neue Netzwerkverbindung lässt sich nämlich auch auf Basis einer vorhandenen einrichten. Wie?

26.07.2014 | Tipps

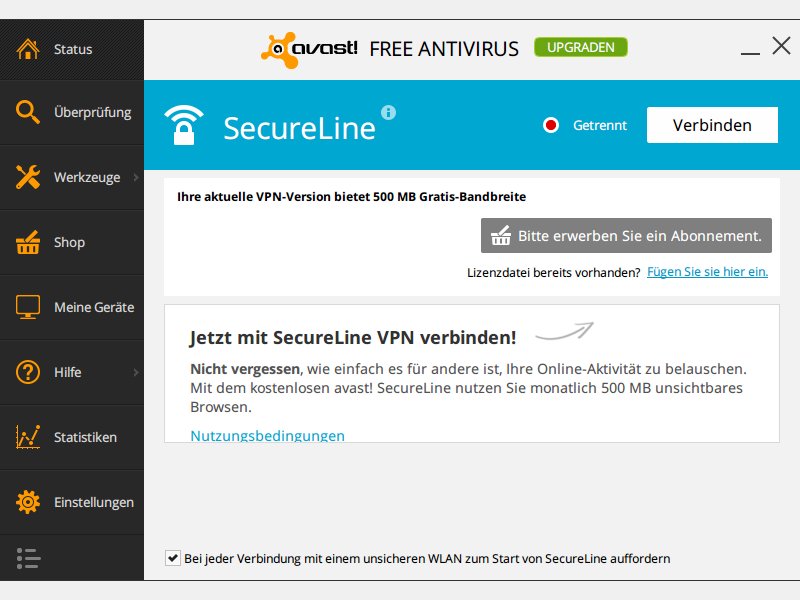

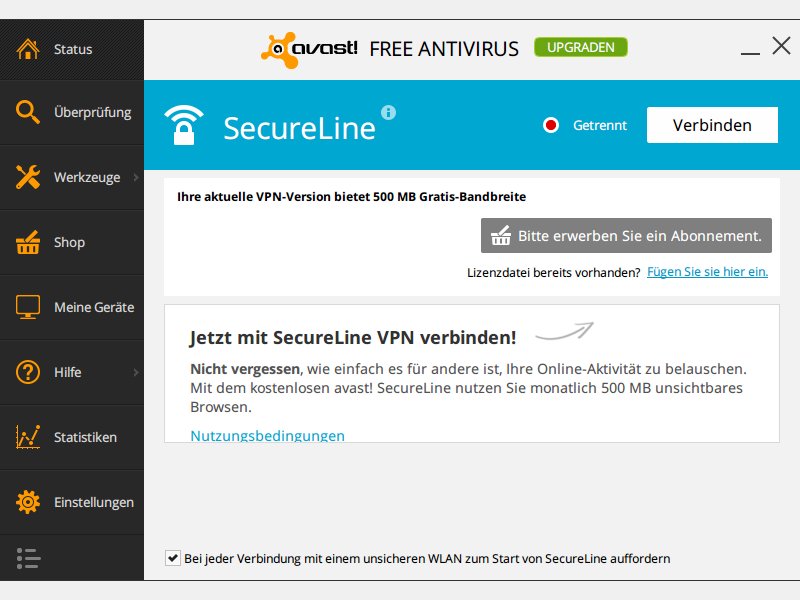

Wer am Flughafen, in einem Hotel oder im nächsten Café drahtlos online geht, dessen Daten können ausspioniert werden. Besser, Sie schützen sich vor neugierigen Datendieben. Am einfachsten geht das mit dem kostenlosen Antivirenprogramm Avast.

13.09.2013 | Netzwerk

Wer im Internet unterwegs ist, hinterlässt jede Menge Spuren. Anonymität? Fehlanzeige. Jeder Rechner hat zum Beispiel eine eindeutige IP-Adresse. Und jede Webseite, jeder Server, jeder E-Mail-Dienst kann sie sehen und speichern. So lassen sich Profile anfertigen und beispielsweise passende Werbung präsentieren. Internetbenutzer können relativ leicht überwacht und belauscht werden.

18.09.2013 | Tipps

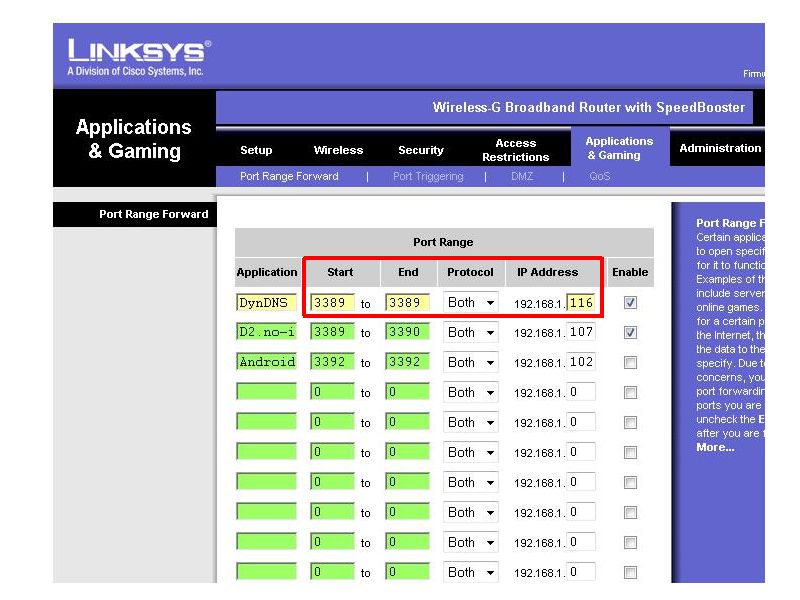

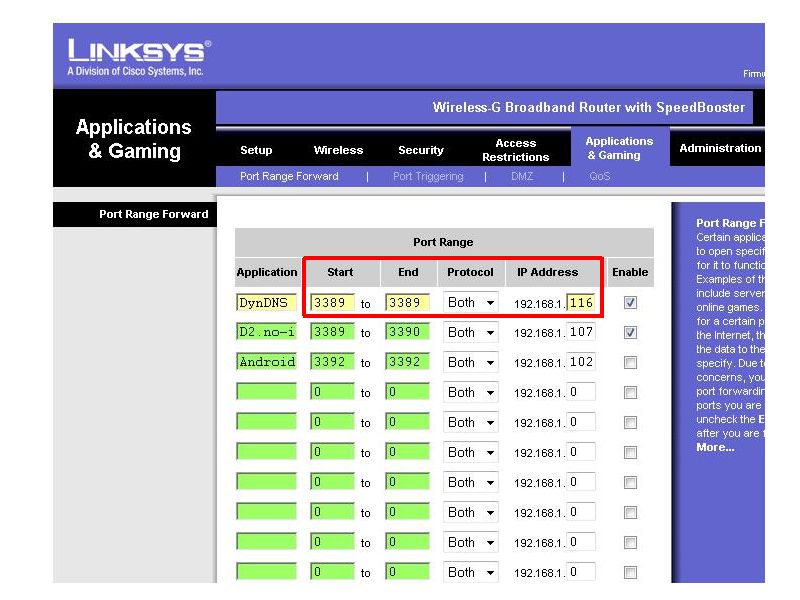

Wie können Sie von unterwegs auf Ihren Computer zuhause zugreifen? Wenn Sie eine Professional-Ausgabe von Windows nutzen, ist die nötige Software schon mit an Bord: Remotedesktop.

09.06.2008 | Tipps

Apple hat das neue iPhone 3G vorgestellt, das alle revolutionären Features des iPhone mit der 3G-Netzwerktechnologie kombiniert. Dank 3G ist das neue iPhone doppelt so schnell wie die erste Generation des iPhone.* Das iPhone 3G verfügt über eingebautes GPS für erweiterte standortbezogene mobile Dienste und die iPhone 2.0 Software, die die Unterstützung von Microsoft Exchange ActiveSync beinhaltet. Darüber hinaus sind Hunderte, mit Hilfe des kürzlich veröffentlichten iPhone SDK bereits erstellter Anwendungen von Drittherstellern nutzbar. In den USA wird das neue iPhone 3G für gerade einmal 199 US-Dollar in der 8 GB Variante und für nur 299 US-Dollar in der 16 GB Ausführung erhältlich sein.

17.04.2007 | Tipps

Mittelständische Unternehmen werden immer häufiger Opfer von Wirtschafts- und Konkurrenzspionage. Per Internet und Mobilfunk versuchen Spione, an fremdes Know-how zu kommen. Die nordrhein-westfälische Landesinitiative »secure-it.nrw« sagt, wie sich Firmen schützen können. IT-Sicherheit ist dabei eine wichtige Voraussetzung.