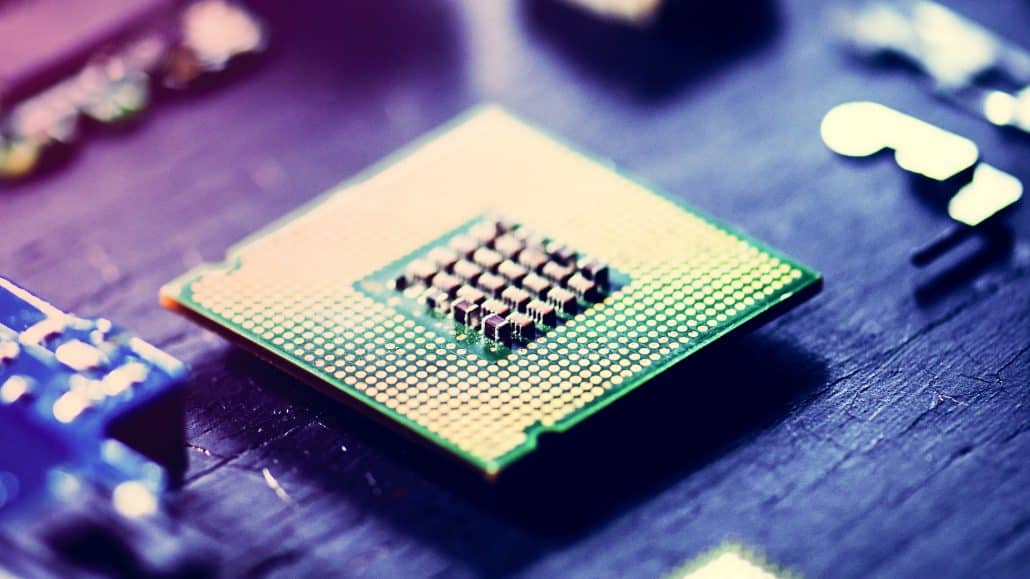

Sicherheitslecks in Prozessoren gehören zu den kritischsten IT-Bedrohungen. Nach Spectre, Meltdown und Downfall zeigen neue Schwachstellen wie Indirector und GoFetch 2024-2026: Moderne CPUs bleiben anfällig für ausgeklügelte Seitenkanalangriffe.

Sicherheitslecks in Prozessoren sind besonders tückisch, weil sie auf Hardware-Ebene ansetzen und sich kaum vollständig durch Software-Updates beheben lassen. Was 2018 mit Spectre und Meltdown begann, setzte sich 2023 mit Downfall fort – und die Entwicklung geht weiter.

Es gibt bereits erste „Exploits“, also Belege dafür, dass sich das Sicherheitsleck ausnutzen lässt

Downfall: Ein Rückblick auf 2023

Das von Google-Entwickler Daniel Moghimi entdeckte Downfall-Sicherheitsleck betraf Intel-Prozessoren der Skylake-, Tiger Lake- und Ice Lake-Generationen (2015-2022). Angreifer konnten über spezielle Gather-Instruktionen auf fremde Speicherbereiche zugreifen und sensible Daten wie Passwörter oder Verschlüsselungsschlüssel auslesen.

Besonders problematisch war Downfall in Cloud-Umgebungen, wo sich mehrere Nutzer dieselbe Hardware teilen. Intel veröffentlichte damals Mikrocode-Updates, die jedoch die Prozessor-Performance um bis zu 50 Prozent reduzieren konnten – ein klassisches Dilemma zwischen Sicherheit und Geschwindigkeit.

Neue Bedrohungen: Indirector und GoFetch

Die Forschung zu Prozessor-Sicherheitslücken ist nicht stehengeblieben. 2024 wurde die Indirector-Schwachstelle bekannt, die moderne Intel-Prozessoren ab der 12. Generation (Alder Lake) betrifft. Diese nutzt Branch Prediction Units aus, um Speicherinhalte zu extrahieren.

Noch brisanter ist GoFetch, das 2024 Apple-Prozessoren ins Visier nahm. Diese Schwachstelle in M-Series-Chips kann kryptografische Schlüssel während der Verschlüsselung abgreifen – ein Albtraum für alle, die auf Apples angeblich sicherere ARM-Architektur gesetzt haben.

Warum Hardware-Sicherheitslücken so hartnäckig sind

Moderne Prozessoren sind Geschwindigkeits-Monster geworden durch Tricks wie spekulative Ausführung, Branch Prediction und komplexe Cache-Hierarchien. Genau diese Performance-Features werden von Angreifern ausgenutzt, um Seitenkanalangriffe zu fahren.

Das Problem: Diese Optimierungen sind in die Chip-Architektur eingebrannt. Software-Updates können sie mildern, aber nicht vollständig eliminieren. Oft bleibt nur die Wahl zwischen Sicherheit und Performance – oder dem Kauf neuer Hardware.

Cloud-Computing unter Beschuss

Besonders Cloud-Anbieter stehen unter Druck. AWS, Microsoft Azure und Google Cloud haben seit 2018 Milliarden in neue Sicherheitsmaßnahmen investiert. Moderne Hypervisoren isolieren virtuelle Maschinen stärker voneinander, aber perfekt ist der Schutz nie.

Intel hat mit seinen neuesten Prozessoren (13. und 14. Generation) Hardware-Mitigationen eingebaut. AMD bewirbt seine Zen-4-Architektur als resistenter gegen Seitenkanalangriffe. Doch Sicherheitsforscher finden immer wieder neue Angriffsvektoren.

Was bedeutet das für euch als Nutzer?

Die gute Nachricht: Direkte Angriffe auf Privatnutzer sind selten. Die meisten dokumentierten Exploits funktionieren nur unter Laborbedingungen oder erfordern bereits Zugriff auf das Zielsystem.

Trotzdem solltet ihr folgende Maßnahmen beherzigen:

Betriebssystem-Updates sofort installieren: Microsoft, Apple und Linux-Distributionen liefern regelmäßig Microcode-Updates aus, die bekannte Schwachstellen eindämmen.

BIOS/UEFI aktuell halten: Hersteller wie Dell, HP oder Lenovo veröffentlichen Firmware-Updates, die Intel- und AMD-Patches enthalten.

Browser-Sicherheit verstärken: Chrome, Firefox und Safari haben Site Isolation und andere Schutzmaßnahmen eingeführt, die Prozessor-Exploits erschweren.

Kritische Anwendungen isolieren: Für wirklich sensitive Arbeiten könnt ihr separate virtuelle Maschinen oder sogar dedizierte Hardware verwenden.

Ausblick: Die Zukunft der Prozessor-Sicherheit

Die Chipindustrie arbeitet an grundlegenden Lösungen. Intel plant für seine kommenden Lunar Lake-Prozessoren verbesserte Hardware-Isolierung. AMD entwickelt an „Shadow Stacks“ und anderen Schutzfeatures.

Langfristig könnten völlig neue Ansätze wie homomorphe Verschlüsselung oder Confidential Computing die Spielregeln ändern. Bis dahin bleibt es ein Katz-und-Maus-Spiel zwischen Angreifern und Verteidigern – mit euren Daten als Einsatz.

Fakt ist: Perfekte Sicherheit gibt es nicht, aber informierte Nutzer können ihr Risiko drastisch senken. Bleibt wachsam, haltet eure Systeme aktuell und vertraut nicht blind darauf, dass „es schon nichts passieren wird“.

Zuletzt aktualisiert am 18.02.2026