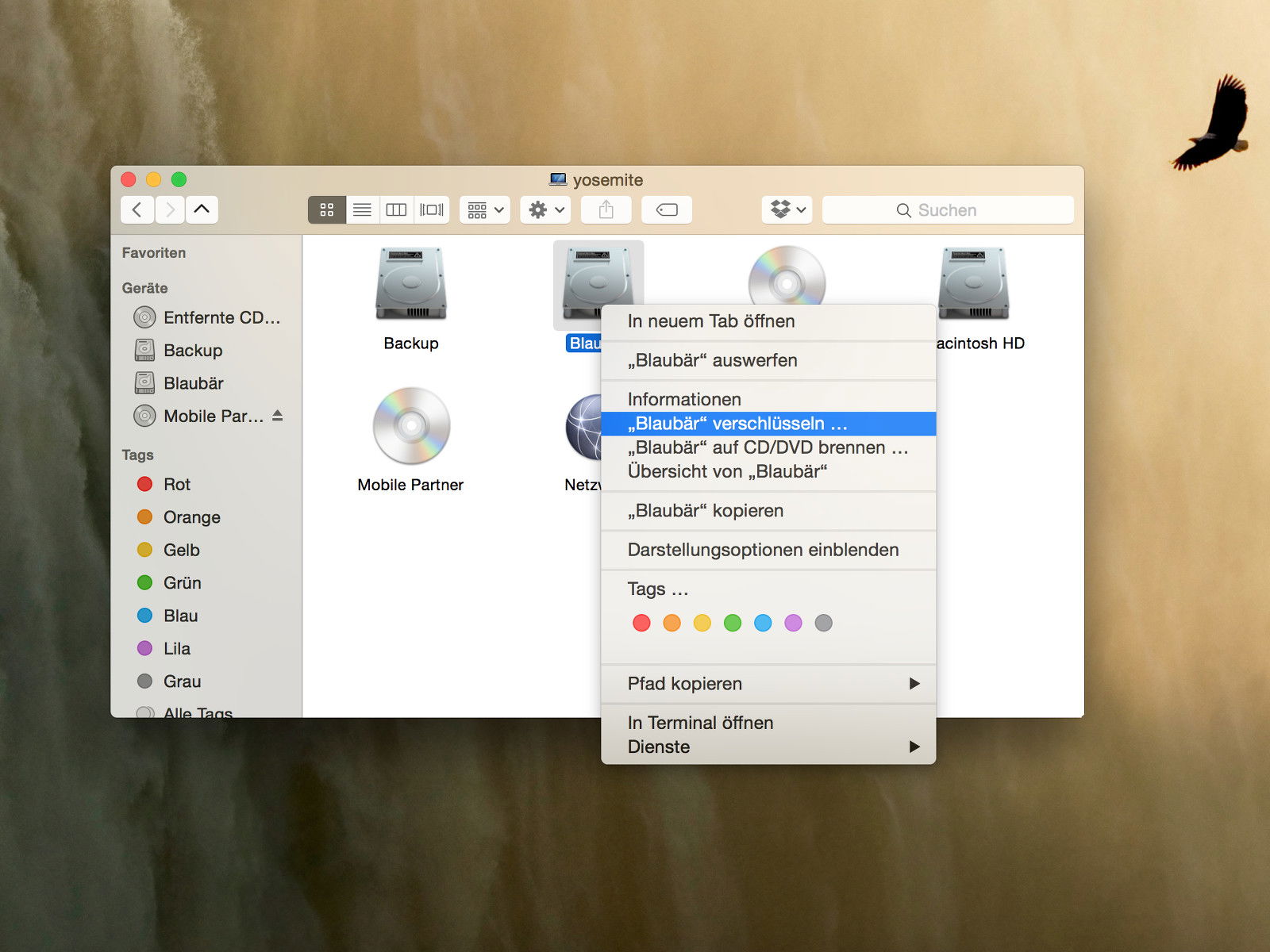

Mac: Partitionen zur Sicherheit verschlüsseln

Selbst wenn das Systemlaufwerk verschlüsselt ist, können andere Nutzer eines Macs (und auch Gäste) immer noch auf die Datenpartitionen zugreifen und dort Dateien öffnen, ändern oder gar löschen. Um das zu verhindern, lässt sich jede Partition verschlüsseln.

Beim Kurz-Urlaub im Ausland mobiles Internet nutzen

Wer auf einer Kurz-Reise in ein anderes EU-Land ist, kann zusätzlich zum mobilen Internet oft ein kleines EU-Roaming-Paket hinzubuchen. Damit spart man sich teure Roaming-Kosten, besonders bei Prepaid-Tarifen, und kann trotzdem alle Daten sicher übertragen.

Das Geheimnis der WLAN-Verschlüsselung

Beim Einrichten eines Drahtlosnetzes begegnen einem zwangsläufig Fachbegriffe wie WEP, WPA, AES oder auch TKIP. Wer sein WLAN gut absichern will, muss da den Durchblick behalten. Wir werfen Licht auf die Geheimnisse der WLAN-Verschlüsselung.

BoxCryptor kann unter iOS jetzt noch mehr

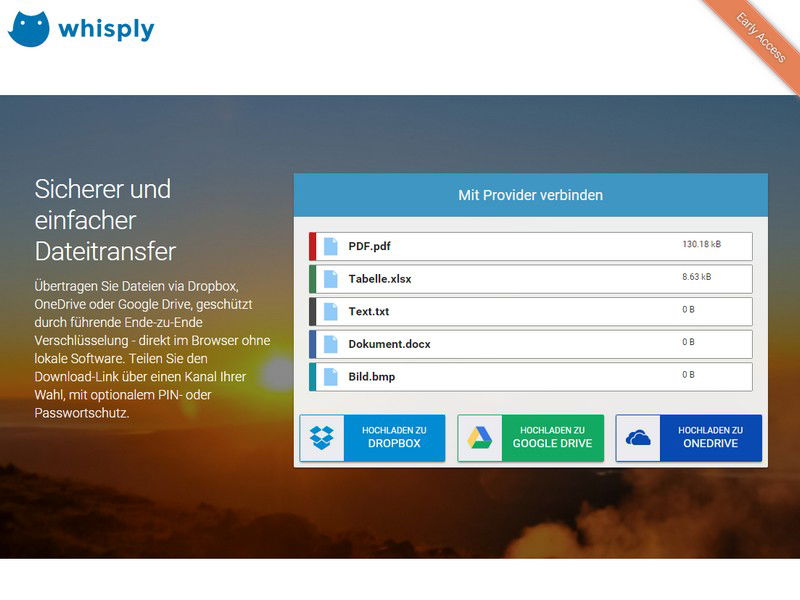

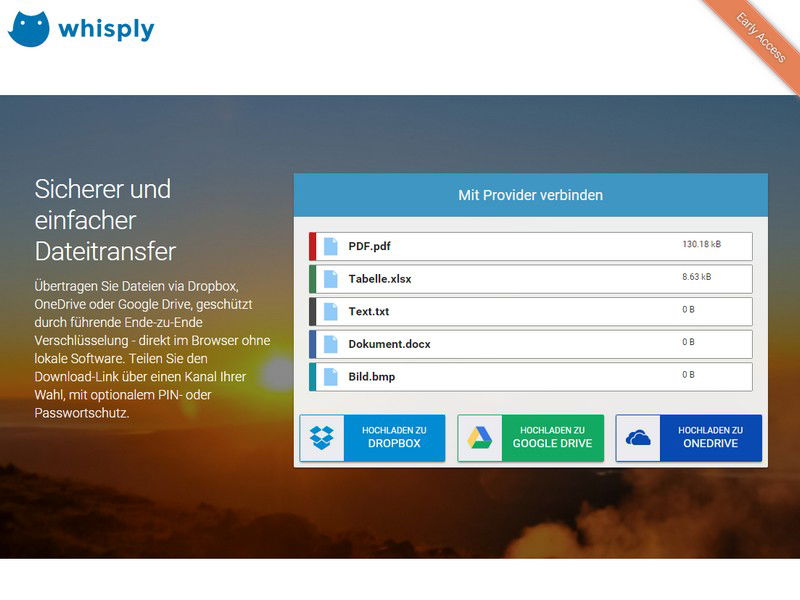

Wer es Datendieben und Geheimdiensten nicht unnötig leicht machen will, der verschlüsselt seine Daten. Zugegeben: Es ist nicht immer ganz einfach. Doch zumindest für das Verschlüsseln von in der Cloud gespeicherte Daten gibt es mit Boxcryptor eine handliche und...

PGP: De-Mail soll sicherer werden

Bloß weil die Bundesregierung die De-Mail als sicher erklärt, ist sie es nicht. Vertrauen genießt die von einigen deutschen Providern wie Telekom und United Internet angebotene De-Mail bislang nicht. Dabei soll die De-Mail alles einfacher machen: Sich ausweisen, die...

Sicherheits-Leck „Freak“ betrifft viele Browser

Auch diese Woche gab es mal wieder eine Sicherheitswarnung, die Internetbenutzer aufgeschreckt hat. Experten haben herausgefunden, dass die sog. sichere Datenübertragung zwischen Browser und Webservern teilweise nicht ausreichend geschützt sind. Mit etwas Aufwand...