Für manche Anwendungen kann es sinnvoll sein, Zugriff aus dem Internet auf ein Gerät in eurem Netzwerk zu erlauben. Die Netzwerkfestplatte, auf die ihr per SFTP zugreifen wollt, die IP-Kamera, die euch auch unterwegs euer Zuhause zeigen soll, der Homeserver oder das Smart-Home-System – die Möglichkeiten sind vielfältig. Auch hier ist der Router der Ansatzpunkt. Wir zeigen euch, worauf ihr achten müsst!

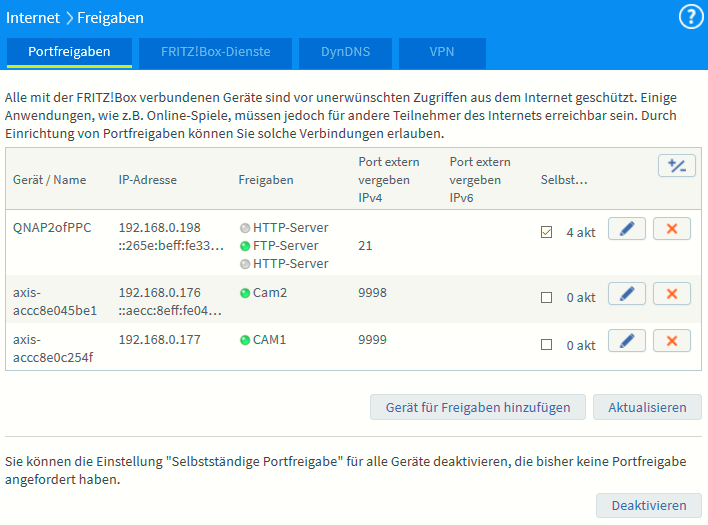

Unter Internet -> Freigaben oder Port-Weiterleitung (je nach Router-Hersteller) findet ihr die bereits bestehenden Freigaben. Diese funktionieren wie ein Verteiler: Kommt eine Verbindung von außen an euren Router, dann geht diese über einen so genannten Port, einen virtuellen Anschluss des Routers.

Im Router legt ihr dann fest, an welches Gerät die Verbindung geleitet werden soll. Beispielsweise wird eine Anfrage über Port 22, der für SFTP-Verbindungen genutzt wird, an die IP-Adresse eurer Netzwerkfestplatte weitergeleitet.

Kontrolliert sehr genau, ob die aktuell eingerichteten Freigaben nötig und aktuell sind. Löscht umgehend jede Freigabe, die nicht mehr benötigt wird!

Weg von den Standardports

Wenn ihr Geräte ins Internet stellt, dann sind Portfreigaben, wie wir sie oben beschrieben haben, unabdingbar. Nun ist es aber natürlich so, dass die Standardports bekannt sind, und Angreifer von außen genau auf diese Ports ihre automatisierten Angriffe starten. Bot-Netzwerke scannen permanent das Internet nach offenen Standardports wie 21 (FTP), 22 (SSH), 80 (HTTP), 443 (HTTPS) oder 3389 (RDP).

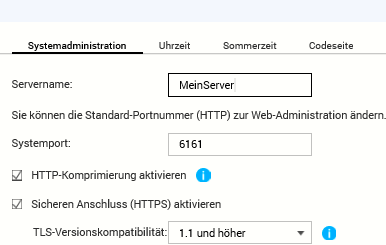

Aus diesem Grund solltet ihr überlegen, einfach die Ports eurer Geräte von dem Standard weg zu konfigurieren. Das NAS läuft beispielsweise statt auf dem Standardport 80 oder 8080 auch wunderbar auf dem Port 6161 oder einem anderen hohen Port zwischen 10000 und 65535.

Zusätzliche Sicherheitsmaßnahmen 2026

Port-Obscurity allein reicht aber nicht mehr aus. Moderne Angreifer nutzen Port-Scanner, die systematisch alle Ports durchprobieren. Daher sind zusätzliche Schutzmaßnahmen essentiell:

VPN statt direkte Portfreigaben: Der sicherste Weg ist ein VPN-Tunnel zu eurem Heimnetzwerk. Viele aktuelle Router haben OpenVPN oder WireGuard bereits integriert. So müsst ihr nur einen einzigen VPN-Port öffnen und erreicht alle internen Dienste sicher.

Fail2Ban und Rate Limiting: Konfiguriert eure Geräte so, dass sie nach mehreren fehlgeschlagenen Login-Versuchen IP-Adressen temporär sperren. Die meisten modernen NAS-Systeme und Router bieten diese Funktion.

Starke Authentifizierung: Nutzt komplexe Passwörter oder noch besser Zwei-Faktor-Authentifizierung (2FA). Viele Geräte unterstützen mittlerweile TOTP-Apps wie Google Authenticator oder Authy.

Regelmäßige Updates: Haltet Firmware und Software immer aktuell. Automatische Updates sind oft die beste Option, auch wenn sie gelegentlich Inkompatibilitäten verursachen können.

Praktische Tipps für den Alltag

Wenn ihr dann auf das Gerät zugreifen wollt, hängt ihr an die Internet- oder IP-Adresse einfach einen Doppelpunkt und den Port an. Beispielsweise MeinServer.dyndns.org:6161. Darauf kommt ein Angreifer nicht so einfach!

Dokumentiert eure Port-Konfigurationen gut – nach einem Jahr wisst ihr sonst nicht mehr, welcher Port für was war. Eine einfache Tabelle oder Notiz-App reicht völlig.

Überlegt euch auch, ob ihr wirklich 24/7-Zugriff braucht. Manche Router erlauben zeitgesteuerte Freigaben – nachts könnt ihr viele Dienste abschalten.

Alternative: Cloud-Services

Bedenkt auch moderne Alternativen: Viele NAS-Hersteller wie Synology, QNAP oder Asustor bieten eigene Cloud-Services, die sicheren externen Zugriff ohne Portfreigaben ermöglichen. Diese nutzen verschlüsselte Tunnel und sind oft sicherer als selbst konfigurierte Lösungen.

Tailscale und ZeroTier sind weitere interessante Optionen für sichere Netzwerkverbindungen ohne komplizierte Router-Konfiguration.

Die Grundregel bleibt: So wenig Angriffsfläche wie möglich bieten, aber dabei die Benutzerfreundlichkeit nicht vergessen. Mit den richtigen Einstellungen könnt ihr sicher und komfortabel auf eure Heimnetzwerk-Geräte zugreifen.

Zuletzt aktualisiert am 02.03.2026