X (ehemals Twitter) bleibt trotz aller Turbulenzen ein wichtiger Baustein im Social-Media-Mix. Mal eben einen kurzen Text schreiben, ein passendes Hashtag vergeben und schon weiß die Welt, was euch gerade durch den Kopf geht. Da der Web-Client nicht sonderlich komfortabel ist, nutzen viele von euch Drittanbieter-Apps, die das deutlich besser können. Aber Vorsicht: Viele Identitätsdiebstähle und Account-Übernahmen beginnen genau hier – über veraltete oder kompromittierte Apps.

Irgendwann wird eine App nicht mehr aktualisiert, der Entwickler verschwindet oder Cyberkriminelle kapern die Zugangsdaten. Plötzlich haben sie Vollzugriff auf euer X-Konto und können von dort aus weitere Accounts angreifen. Ein regelmäßiger Frühjahrsputz bei den autorisierten Apps ist also nicht nur empfehlenswert, sondern überlebenswichtig für eure digitale Sicherheit.

So räumt ihr bei X richtig auf

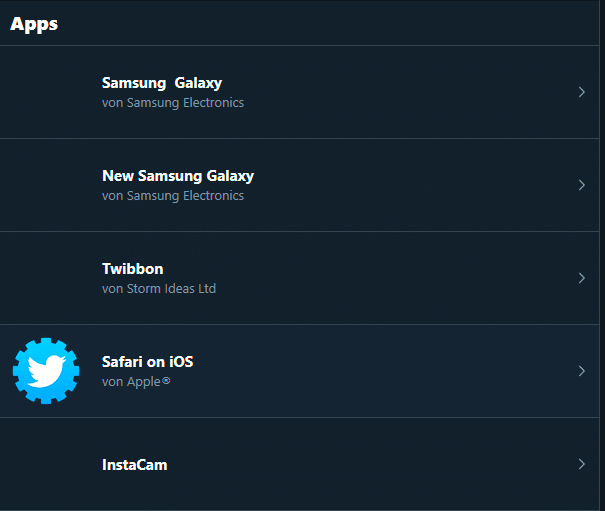

In der X-App (egal ob für iOS, Android oder im Webclient) findet ihr unter Einstellungen und Support > Einstellungen und Datenschutz > Sicherheit und Kontozugriff > Apps und Sitzungen eine vollständige Übersicht aller Programme, die sich mit eurem X-Konto verbinden dürfen.

Hier seht ihr auf einen Blick, welche Apps Zugriff haben – und das können durchaus mehr sein, als ihr denkt. Von längst vergessenen Social-Media-Management-Tools bis hin zu Analyse-Apps, die ihr mal ausprobiert habt. Jede einzelne Berechtigung ist ein potenzielles Sicherheitsrisiko.

Durch einen Klick auf die jeweilige App bekommt ihr detaillierte Informationen: Wer ist der Hersteller, seit wann hat die App Zugriff und – besonders wichtig – welche Berechtigungen wurden erteilt. Manche Apps können nur eure Tweets lesen, andere haben Vollzugriff und können in eurem Namen posten, Direct Messages verschicken oder sogar Account-Einstellungen ändern.

Bei Apps, die ihr nicht mehr aktiv nutzt oder die ihr gar nicht mehr kennt, klickt ohne zu zögern auf Zugriff widerrufen. Diese Berechtigung ist dann sofort entfernt und die App kann nicht mehr auf euer Konto zugreifen.

Aktive Sitzungen im Blick behalten

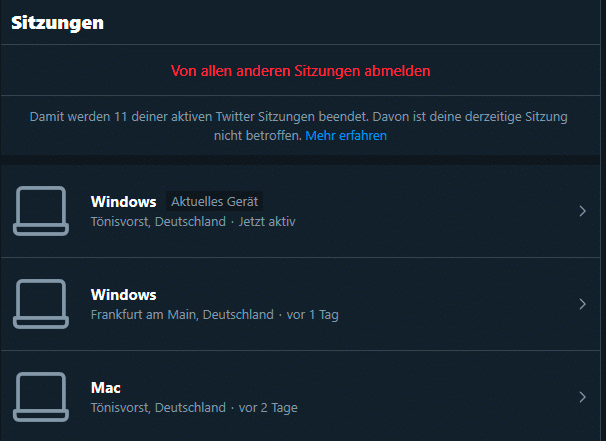

Minestens genauso wichtig sind die aktiven Sitzungen. Hier seht ihr alle Geräte und Browser, die gerade mit eurem X-Konto verbunden sind. Das können euer Smartphone, der Laptop im Büro, das Tablet zu Hause oder auch fremde Rechner sein, an denen ihr euch mal eingeloggt habt.

Besonders spannend: X zeigt euch auch an, von wo aus sich die Geräte eingeloggt haben – zumindest grob nach Region. Seht ihr hier Orte, an denen ihr definitiv nicht wart, dann sollten bei euch alle Alarmglocken läuten.

Mit einem Klick auf Von allen anderen Sitzungen abmelden trennt ihr alle Verbindungen bis auf die aktuelle. Das ist besonders wichtig, wenn ihr öffentliche Computer, Internet-Cafés oder Arbeitsplätze von Kollegen genutzt habt.

Warum der Aufwand sich lohnt

2025 und 2026 haben gezeigt: Social-Media-Accounts sind zu wertvollen Zielen für Cyberkriminelle geworden. Sie nutzen gekaperte Profile nicht nur für Spam oder Betrugsversuche, sondern auch für ausgeklügelte Social-Engineering-Attacken auf eure Kontakte. Ein kompromittierter X-Account kann der Türöffner zu eurem kompletten digitalen Leben werden.

Besonders perfide: Viele Angreifer agieren sehr subtil. Sie posten nicht sofort offensichtlichen Spam, sondern sammeln erst Informationen über euch und euer Netzwerk. Wenn der Angriff dann kommt, wirkt er authentisch – weil er von eurem echten Account ausgeht.

Regelmäßige Kontrolle als Routine

Macht die Überprüfung der Apps und Sitzungen zu einer regelmäßigen Routine – idealerweise alle drei Monate. Setzt euch einen Termin im Kalender oder nutzt die Erinnerungsfunktion eures Smartphones. Der Aufwand ist minimal, der Sicherheitsgewinn enorm.

Besonders aufmerksam solltet ihr bei Apps sein, die weitreichende Berechtigungen haben: Vollzugriff, die Möglichkeit Direct Messages zu lesen oder Account-Einstellungen zu ändern. Hier gilt die Faustregel: So wenig wie möglich, so viel wie nötig.

Und noch ein Tipp: Wenn ihr eine App nicht mehr nutzt, aber unsicher seid, ob ihr sie vielleicht doch noch braucht – widerruft trotzdem den Zugriff. Falls ihr sie später wieder braucht, könnt ihr die Berechtigung jederzeit neu erteilen. Aber dann bewusst und kontrolliert.

Zuletzt aktualisiert am 04.03.2026