Meltdown und Spectre gelten als eine der größten Sicherheitskrisen der Computergeschichte. Die 2018 entdeckten Schwachstellen in modernen Prozessoren betreffen Milliarden von Geräten weltweit und haben die IT-Sicherheit nachhaltig verändert. Was damals als Katastrophe begann, hat zu fundamentalen Verbesserungen in der Chip-Architektur geführt.

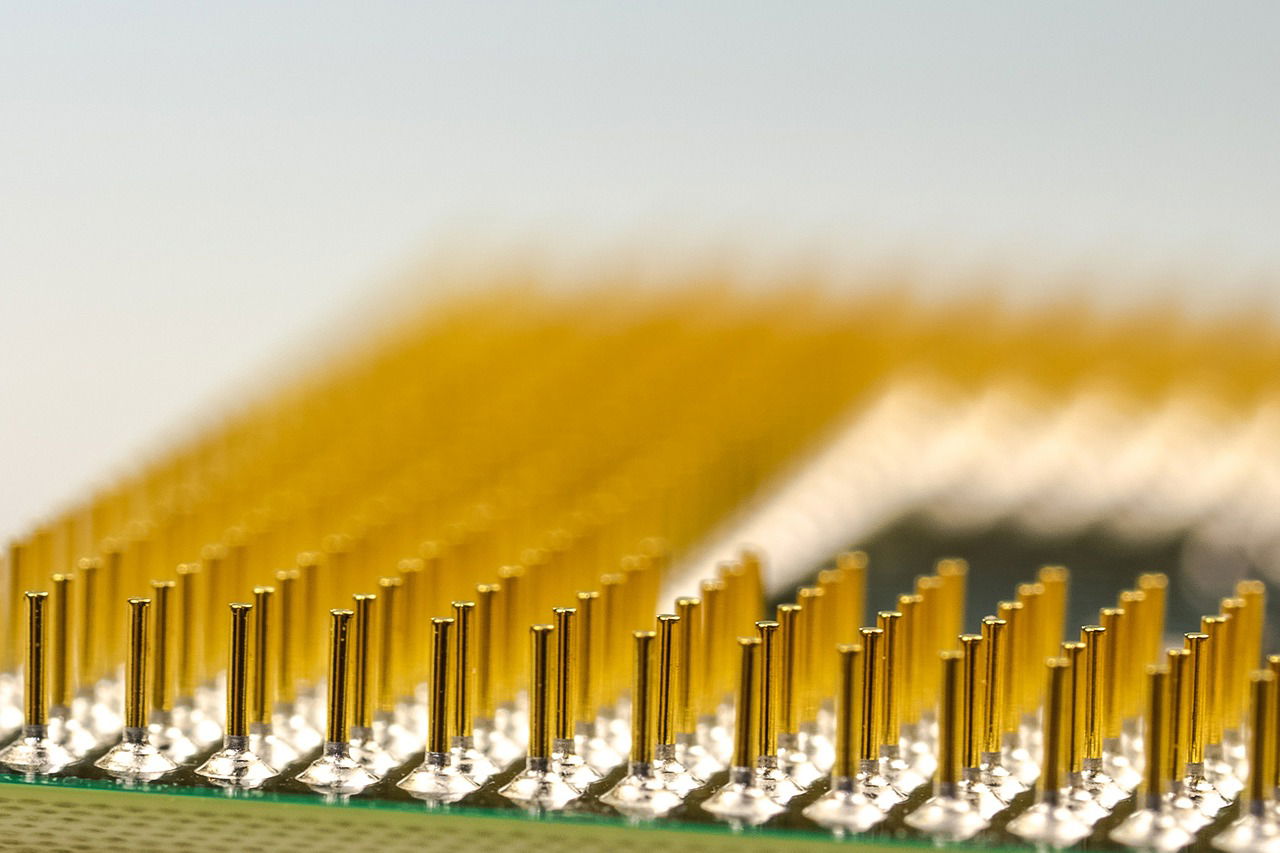

Moderne Prozessoren arbeiten mit einer Technik namens „Speculative Execution“ (spekulative Ausführung). Dabei führen sie Berechnungen aus, bevor klar ist, ob diese überhaupt benötigt werden – nach dem Motto „Ich bereite schon mal was vor“. Das macht die Chips deutlich schneller, da sie nicht auf jede Anweisung warten müssen.

Genau hier setzen Meltdown und Spectre an: Diese Angriffe nutzen die spekulative Ausführung aus, um an Daten zu gelangen, die eigentlich geschützt sein sollten. „Spectre“ und „Meltdown“ – „Gespenst“ und „Kernschmelze“ – sind treffende Namen für diese heimtückischen Attacken.

blickpixel / Pixabay

Was Angreifer damit anstellen können

Die Angriffe ermöglichen es, praktisch jede Art von Daten aus dem Arbeitsspeicher auszulesen: Passwörter, Verschlüsselungsschlüssel, private Nachrichten oder Geschäftsdaten. Das Perfide: Die Attacken hinterlassen keine Spuren in herkömmlichen Logfiles.

Besonders gefährlich wird es in Cloud-Umgebungen, wo verschiedene Kunden sich Hardware teilen. Ein Angreifer könnte theoretisch Daten anderer Cloud-Nutzer abgreifen. Auch Browser sind betroffen – bösartige Websites könnten über JavaScript-Code sensible Informationen aus anderen Browser-Tabs stehlen.

Das macht diese Schwachstellen so dramatisch: Sie brechen fundamentale Sicherheitsannahmen moderner Computer.

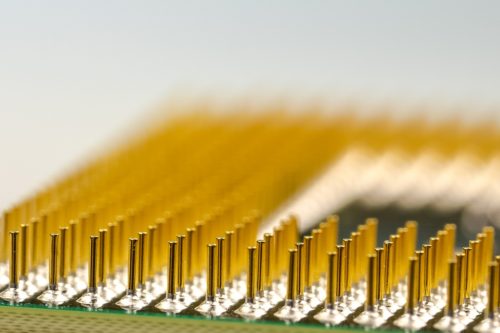

MasterTux / Pixabay

Wer heute noch betroffen ist

Ursprünglich waren praktisch alle Intel-Prozessoren seit 1995 anfällig, plus viele ARM-Chips in Smartphones und Tablets. AMD-Prozessoren zeigten sich resistenter gegen Meltdown, aber anfällig für Spectre-Varianten.

Heute sieht die Lage deutlich besser aus: Moderne Prozessoren von Intel (seit 10. Generation), AMD (Zen 3 und neuer) und Apple Silicon enthalten Hardware-Mitigationen gegen diese Angriffe. Bei aktuellen Chips ist das Risiko minimal.

Kritisch wird es bei älteren Systemen ohne aktuelle Updates oder Embedded-Geräten, die nie Patches erhalten haben. Auch viele IoT-Geräte, industrielle Steuerungen oder ältere Server könnten noch anfällig sein.

Alexas_Fotos / Pixabay

Was ihr jetzt tun solltet

Die wichtigste Regel bleibt unverändert: Haltet eure Systeme aktuell. Alle großen Betriebssystem-Hersteller haben mittlerweile umfassende Schutzmaßnahmen implementiert:

- Windows 11 und aktuelle Windows 10-Versionen enthalten vollständige Mitigationen

- macOS schützt seit Jahren vor diesen Angriffen, besonders auf Apple Silicon

- Linux-Distributionen bieten verschiedene Kernel-Patches und Compiler-Optionen

- Android und iOS sind durch Betriebssystem-Updates geschützt

Bei älteren Systemen solltet ihr prüfen, ob noch Security-Updates verfügbar sind. Kritische Systeme ohne Patch-Möglichkeit gehören vom Netz getrennt oder ersetzt.

Browser-Hersteller haben ebenfalls reagiert: Chrome, Firefox, Safari und Edge enthalten alle Gegenmaßnahmen wie reduzierte Timer-Genauigkeit und Site-Isolation.

Die Realität der Bedrohung

Trotz der theoretischen Gefährlichkeit sind praktische Angriffe selten. Die Exploits sind komplex zu programmieren und schwer zu skalieren. Bisher sind keine großflächigen Attacken bekannt geworden.

Dennoch haben Meltdown und Spectre die Sicherheitslandschaft verändert. Sie zeigten, dass auch Hardware-Features zur Sicherheitsbedrohung werden können – ein Paradigmenwechsel für die gesamte Branche.

Cloud-Sicherheit heute

Cloud-Anbieter waren besonders gefordert: AWS, Microsoft Azure, Google Cloud und andere mussten ihre gesamte Infrastruktur patchen. Heute setzen sie auf Hardware-Mitigationen und verbesserte Isolation zwischen Kunden.

Viele Provider sind zu speziellen Intel- oder AMD-Chips mit Hardware-Schutz gewechselt. Amazon entwickelte sogar eigene Graviton-Prozessoren, die gegen diese Angriffe gehärtet sind.

Lehren für die Zukunft

Meltdown und Spectre haben gezeigt: Performance und Sicherheit müssen von Anfang an zusammen gedacht werden. Neue CPU-Architekturen durchlaufen heute umfangreichere Sicherheitsanalysen.

Die Forschung hat außerdem Dutzende weitere Spectre-Varianten entdeckt – ein Beweis dafür, dass diese Angriffskategorie langfristig relevant bleibt.

Für Nutzer bleibt die Botschaft klar: Aktuelle Hardware und Software sind der beste Schutz. Die dramatischen Anfangsjahre von Meltdown und Spectre sind vorbei, aber Wachsamkeit ist weiterhin geboten.

Zuletzt aktualisiert am 30.03.2026