KI Cybersicherheit: Wie Menschen und KI zusammenarbeiten

KI analysiert Millionen Bedrohungen in Sekunden, aber Menschen entscheiden final. So nutzt ihr KI-Sicherheitstools richtig, ohne die Kontrolle zu verlieren.

KI analysiert Millionen Bedrohungen in Sekunden, aber Menschen entscheiden final. So nutzt ihr KI-Sicherheitstools richtig, ohne die Kontrolle zu verlieren.

Spam sind unerwünschte, massenhaft versendete Nachrichten, die meist Werbung oder schädliche Inhalte enthalten. Erfahre alles über Arten, Erkennung und Schutz vor Spam.

gematik meldet Sicherheitsverbesserungen für das TI-Dashboard. Was bedeutet das für Nutzer von Gesundheits-Apps und den sicheren Umgang mit sensiblen Daten?

End-to-End-Verschlüsselung schützt eure Nachrichten vor fremden Blicken. Nur Sender und Empfänger können die Inhalte lesen – selbst die Anbieter haben keinen Zugriff.

Passwörter nerven – und sie sind ein echtes Sicherheitsproblem. Zu schwach, zu oft wiederverwendet, zu leicht zu knacken.

Apple arbeitet bereits seit Jahren daran, das zu ändern: Mit Passkeys gibt es eine echte Alternative, die deutlich sicherer und gleichzeitig einfacher zu bedienen ist. Was du jetzt wissen musst – und was wirklich schon funktioniert.

Instagram schlägt Alarm: Millionen Nutzer erhalten gefälschte Login-Links per DM. Die Plattform startet Aufklärungs-Kampagne gegen raffinierte Phishing-Attacken.

Es sieht verdammt gut aus: G7$kL9#mQ2&xP4!w – Großbuchstaben, Kleinbuchstaben, Zahlen, Sonderzeichen, 16 Zeichen lang. Jeder Online-Passwortchecker vergibt dafür volle Punktzahl. Und trotzdem ist dieses Passwort gefährlich schwach. Nicht ein bisschen schwach. Fundamental schwach.

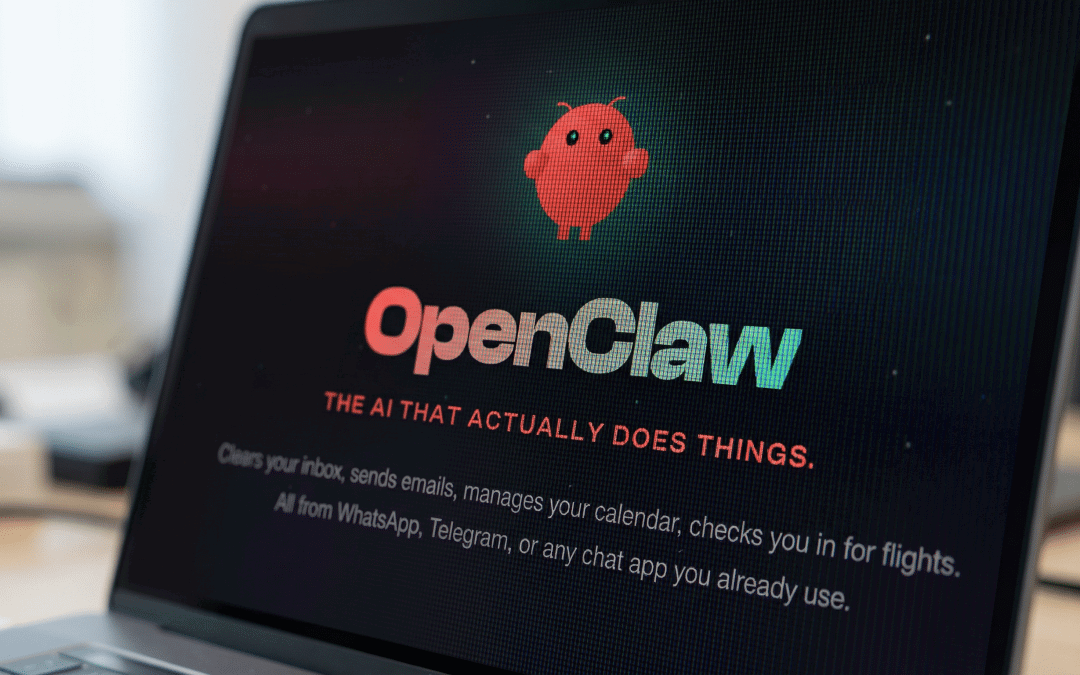

Ein deutscher Entwickler hat ein KI-Tool entwickelt, das Computer selbstständig bedienen kann – und damit in der Tech-Szene für ordentlich Wirbel sorgt. Doch aufgepasst: Wer OpenClaw nutzt, öffnet Hackern möglicherweise Tür und Tor. Warum das Tool trotz seiner faszinierenden Fähigkeiten für die meisten von euch absolut tabu sein sollte, erkläre ich hier.