Wie Hacker digitale Tickets stehlen – und wie ihr euch schützt

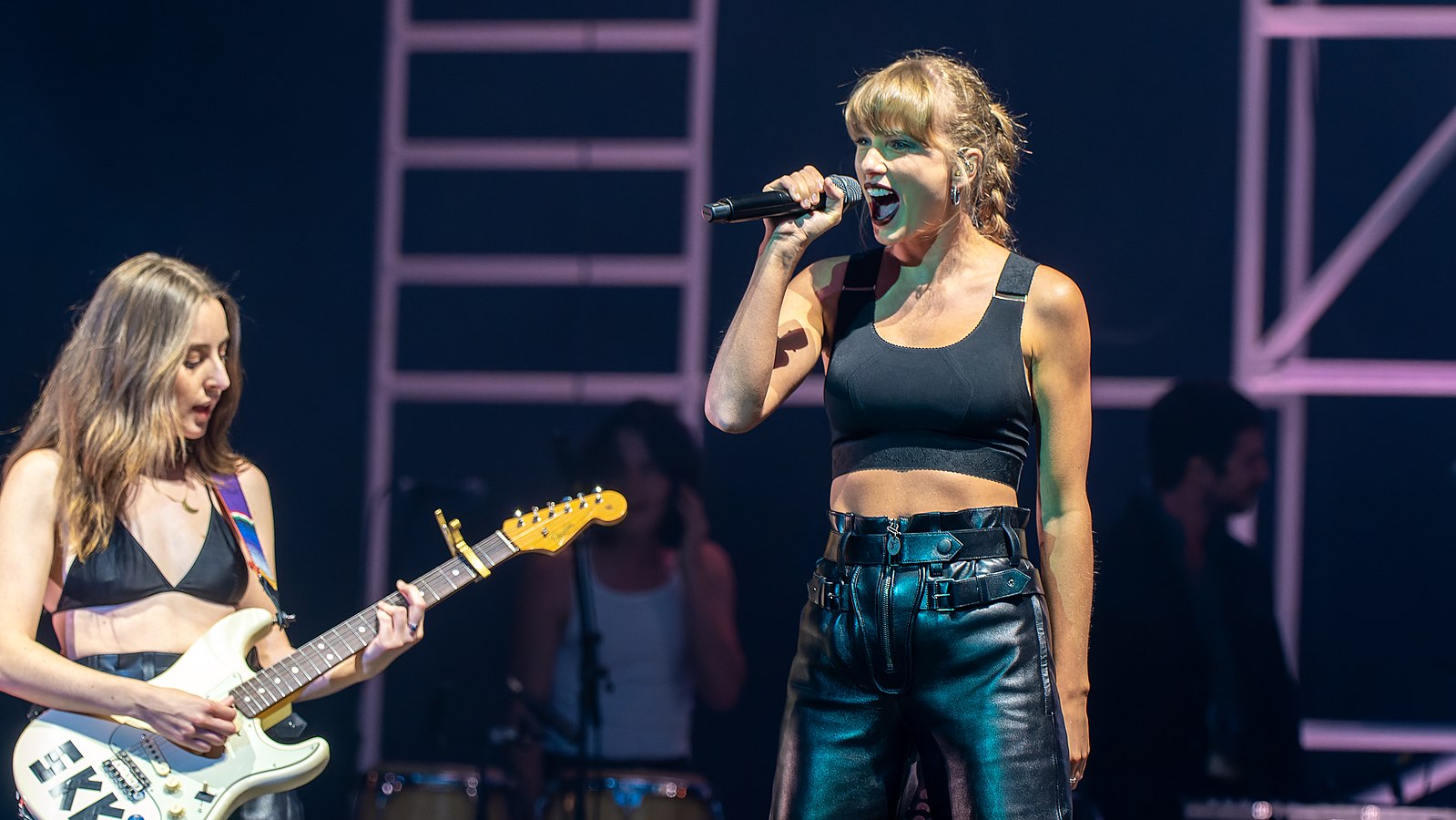

Hackern ist es gelungen, in die privaten Konten von Kunden der Ticketbörse Eventim zu hacken und extrem begehrte Tickets für Konzerte von Taylor Swift zu entwenden.

Hackern ist es gelungen, in die privaten Konten von Kunden der Ticketbörse Eventim zu hacken und extrem begehrte Tickets für Konzerte von Taylor Swift zu entwenden.

Open-Source-Software – also Programme, die kostenlos mit der Welt geteilt werden – ist eine alte Idee. Freie Software kam schon Anfang der 80er-Jahre auf, und Linus Torvalds arbeitet schon seit 1991 an Linux. Heute steckt Open Source überall drin – und man sollte die Auswirkungen nicht unterschätzen.

Diese Woche hat ein Thema die Schlagzeilen dominiert: Offensichtlich hat die NSA auch das Handy der Bundeskanzlerin abgehört. Noch dementiert die NSA, aber eine andere Reaktion ist wohl auch kaum von einem Geheimdienst zu erwarten. Die Reaktionen im Netz auf die Lauschaktion: Hohn und Spott. Schließlich hat die Bundesregierung die NSA-Affäre vor einigen Wochen für beendet erklärt und sich nicht sonderlich intensiv damit beschäftigt, dass amerikanische und britische Geheimdienste in großen Stil spionieren.