Der Krieg in der Ukraine ist auch ein Cyberkrieg. Unternehmen in dem angegriffenen Land oder in unterstützenden Nationen mit Verbindung zur Ukraine sind von hochentwickelten IT-Angriffsmechanismen bedroht, deren Urheber politisch motiviert agieren. Neben der Sabotage von Infrastruktur steht dabei Cyberspionage im Fokus. Die Analystenteams von Bitdefender Labs und anderen Sicherheitsunternehmen haben die ausgefeilten Angriffsmechanismen des sogenannten „Elephant Framework“ und seiner Nachfolger untersucht – mit alarmierenden Erkenntnissen über die Evolution staatlicher Cyberwaffen.

Threat-Intelligence-Experten und Analysten von Managed-Detection-and-Response-Teams beobachten seit Kriegsausbruch eine drastische Veränderung der Cybersicherheitslage. Unternehmen und Organisationen in der Ukraine, insbesondere im Bereich Behörden und Kritische Infrastrukturen, sind wie erwartet bevorzugte Ziele. Doch die Angriffswellen haben sich längst auf NATO-Partner und Unterstützerstaaten ausgeweitet.

Seit März 2021 betreibt die pro-russische UAC-0056-Gruppe (auch bekannt als Lorec53, UNC2589, EmberBear, LorecBear, BleedingBear, SaintBear und TA471) systematische Cyberspionage-Operationen. Die Gruppe hat ihre Fähigkeiten kontinuierlich ausgebaut und setzt mittlerweile eine ganze Palette von Advanced Persistent Threat (APT) Techniken ein.

Besonders bemerkenswert ist die Weiterentwicklung ihrer Stealer-Malware. Während frühe Varianten wie OutSteel noch relativ einfach gestrickt waren, repräsentiert GraphSteel und seine Nachfolger einen Quantensprung in Sachen Raffinesse. Diese Tools verwenden ausgeklügelte Methoden zur Umgehung von Endpoint Detection and Response (EDR) Systemen und können praktisch jeden gängigen Datentyp exfiltrieren – von Office-Dokumenten über SSH-Schlüssel bis hin zu Kryptowährungswallets.

GraphSteel und das Elephant Framework

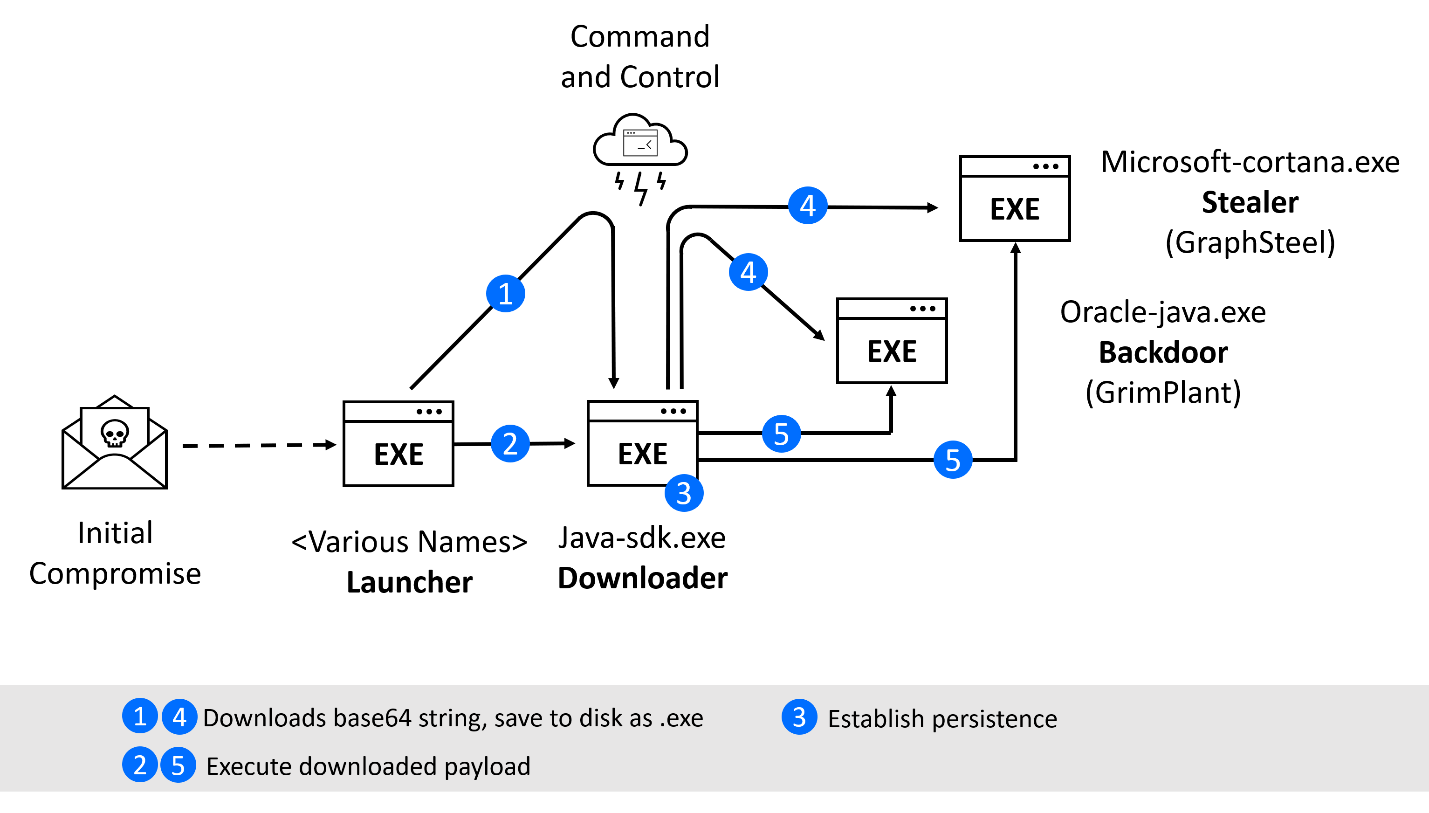

Die Komplexität und Professionalität solcher Angriffe zeigen sich besonders deutlich bei GraphSteel-Kampagnen, die höchstwahrscheinlich der UAC-0056-Gruppe zuzuordnen sind. GraphSteel ist Teil des Elephant-Frameworks, einem in Go entwickelten Malware-Ökosystem, das modular aufgebaut ist und sich schnell an neue Zielumgebungen anpassen lässt.

Die Angreifer haben ihre Taktiken seit 2022 erheblich verfeinert. Aktuelle Kampagnen nutzen nicht nur ukrainische Regierungsbehörden (gov.ua-Domains) als Ziele, sondern auch Energieunternehmen, Telekommunikationsanbieter und sogar westliche Rüstungskonzerne mit Ukraine-Bezug.

Die Initial-Access-Methoden haben sich von einfachen Spearphishing-Mails zu hochkomplexen Social-Engineering-Kampagnen entwickelt. Die Hacker nutzen dabei Deep-Fake-Technologien für gefälschte Videokonferenzen, kompromittierte LinkedIn-Profile und sogar manipulierte QR-Codes in offiziell aussehenden Dokumenten.

Ein typischer Angriffsvektor beginnt mit einer vermeintlich harmlosen E-Mail von einem „bekannten“ Kontakt. Die Nachricht enthält oft aktuelle Bezüge zu Kriegsgeschehen oder Hilfsprogrammen. Statt plumper Anhänge setzen die Angreifer auf Cloud-Links zu OneDrive, Google Drive oder Dropbox – Dienste, die von Firewalls selten blockiert werden.

Phishing-Mail mit Verweis auf eine vermeintliche Bitdefender.fr-Seite zum Herunterladen einer Software. Bildquelle: CERT-UA.

Next-Generation Launcher

Die Launcher-Komponente hat eine bemerkenswerte Evolution durchlaufen. Während frühe Versionen noch auf Python basierten, setzen aktuelle Varianten vollständig auf Go. Diese Entscheidung ist strategisch clever: Go-basierte Malware wird von vielen herkömmlichen Antivirenprogrammen schlechter erkannt, da die Sprache in der Malware-Entwicklung noch nicht weit verbreitet ist.

Der entscheidende Vorteil liegt in der plattformübergreifenden Kompilierung. Ein einziger Codebase kann für Windows, Linux und macOS kompiliert werden – ohne Anpassungen. Das macht die Malware extrem flexibel und reduziert den Entwicklungsaufwand erheblich.

Moderne Launcher verfügen über fortgeschrittene Anti-Analysis-Features: Sie erkennen Sandbox-Umgebungen, prüfen auf Virtualisierung und können sogar Machine-Learning-basierte Erkennungssysteme austricksen. Einige Varianten nutzen Steganographie, um ihren Command-and-Control-Traffic in harmloss aussehenden Bildern oder Videos zu verstecken.

Advanced Downloader-Techniken

Der Downloader hat sich zu einem multifunktionalen Tool entwickelt, das weit mehr kann als nur Dateien herunterladen. Aktuelle Versionen implementieren einen modularen Ansatz: Je nach Zielumgebung werden verschiedene Payload-Kombinationen geladen.

Neben GraphSteel (oft als Microsoft-cortana.exe getarnt) und GrimPlant (Oracle-java.exe) haben die Entwickler neue Module hinzugefügt: MemStealer für In-Memory-Credentials, CryptoMiner für heimliches Cryptocurrency-Mining und NetworkScanner für laterale Bewegung im Netzwerk.

Besonders raffiniert ist das Living-off-the-Land-Konzept: Die Malware nutzt legitime Windows-Tools wie PowerShell, WMI oder BITS für ihre Aktivitäten. Das macht die Erkennung extrem schwierig, da diese Prozesse normalerweise nicht verdächtig sind.

GraphSteel 2.0: Die nächste Generation

Die aktuelle GraphSteel-Generation ist ein Meisterwerk der Cyberkriminalität. Das Tool kann mittlerweile über 200 verschiedene Anwendungen anzapfen – von Browsern über E-Mail-Clients bis hin zu Kryptowährungs-Wallets und VPN-Clients.

Besonders bemerkenswert ist die Fähigkeit zur Echtzeit-Keylogging und Screenshot-Aufzeichnung. Die Malware kann sogar Zwei-Faktor-Authentifizierung umgehen, indem sie SMS oder Authenticator-Codes in Echtzeit abfängt.

Für die Datenübertragung nutzt GraphSteel 2.0 eine Kombination aus verschlüsselter WebSocket-Kommunikation und DNS-Tunneling. Die GraphQL-Integration ermöglicht es, nur relevante Daten zu exfiltrieren und dabei das Netzwerkaufkommen minimal zu halten.

Ein neues Feature ist die Cloud-Integration: Gestohlene Daten werden nicht nur an Command-and-Control-Server übertragen, sondern auch in kompromittierte Cloud-Accounts hochgeladen. Das macht die Spurenverfolgung praktisch unmöglich.

Gefälschte Sicherheitslösungen als Waffe

Ein besonders perfider Ansatz sind die gefälschten Antivirus-Kampagnen. Laut CERT-UA nutzen aktuelle UAC-0056-Operationen gefälschte Webseiten bekannter Sicherheitsanbieter. Die Bitdefender.fr-Kampagne war nur der Anfang – mittlerweile existieren Fakes von praktisch jedem großen Cybersecurity-Vendor.

Diese Angriffe sind psychologisch besonders wirkungsvoll: Opfer denken, sie würden ihre Sicherheit erhöhen, während sie sich tatsächlich kompromittieren. Die gefälschten Seiten sind oft perfekte Kopien der Originale, komplett mit funktionierenden Live-Chats und Kundensupport.

Hinter der ursprünglichen forkscenter.fr-Infrastruktur steckt mittlerweile ein ganzes Netzwerk von Fake-Domains, die über Content Delivery Networks (CDNs) verteilt sind. Das macht Takedowns praktisch unmöglich.

Abwehrstrategien für 2026

Derart sophistizierte Angriffe erfordern eine mehrstufige Verteidigungsstrategie. Zero Trust Architecture ist dabei nicht mehr optional, sondern absolute Notwendigkeit. Jeder Netzwerk-Traffic, auch interner, muss als potentiell gefährlich behandelt werden.

Moderne EDR-Systeme müssen um Behavioral Analysis und Machine Learning ergänzt werden. Regelbasierte Signaturen reichen längst nicht mehr aus. Wichtig ist auch die Integration von Threat Intelligence Feeds, die aktuelle IOCs (Indicators of Compromise) in Echtzeit bereitstellen.

Für Unternehmen mit Ukraine-Bezug empfiehlt sich außerdem die Implementierung von Honeypots und Canary-Tokens. Diese „Köder“ können dabei helfen, Angriffe frühzeitig zu erkennen und die Angreifer auf falsche Fährten zu locken.

Die vollständige technische Analyse dieser Angriffskampagnen und aktuelle IOCs findet ihr in den Threat Intelligence Reports der großen Cybersecurity-Anbieter. Bitdefender, CrowdStrike und Microsoft veröffentlichen regelmäßig Updates zu diesen Bedrohungen.

Zuletzt aktualisiert am 21.02.2026