Vorsicht an Flughäfen, Bahnhöfen und öffentlichen Orten: Ihr solltet nicht bedenkenlos öffentlich zugängliche USB-Anschlüsse zum Aufladen von Handy und Notebook nutzen – denn es droht ein potenzielles Risiko.

Die Situation kennt jeder Reisende: Der Flug verspätet sich, der Handyakku zeigt bedrohliche 15 Prozent und die nächste Steckdose ist weit entfernt. Da kommt die praktische USB-Ladestation am Gate wie gerufen. Doch was als harmlose Stromtankstelle erscheint, kann zur digitalen Falle werden. Die amerikanische Transportsicherheitsbehörde TSA warnt neuerdings explizit vor der Nutzung öffentlicher USB-Ports – und das aus gutem Grund.

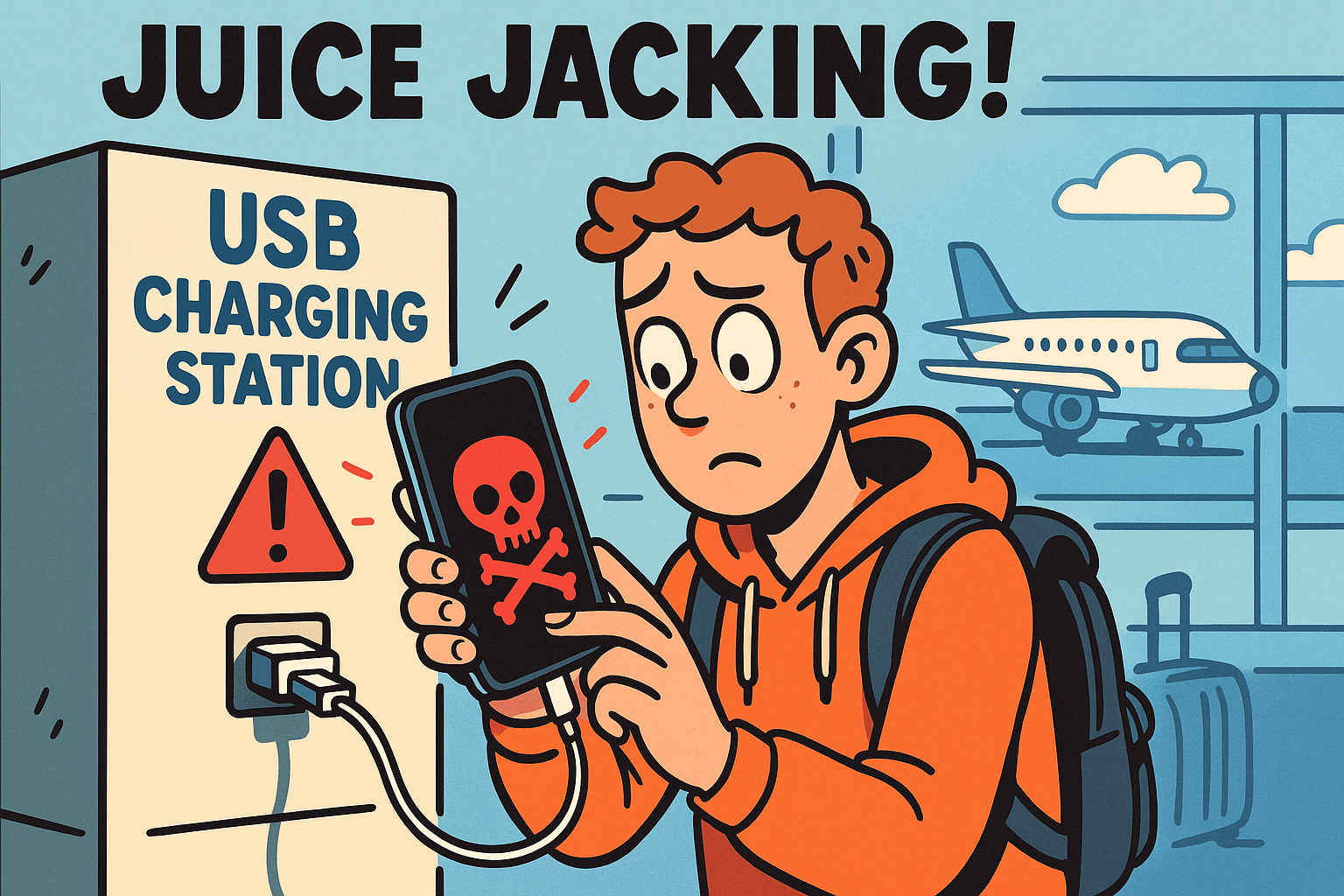

Was ist Juice Jacking überhaupt?

Juice Jacking beschreibt einen Cyberangriff über die Stromzufuhr eines Smartphones, Tabletcomputers oder eines sonstigen mobilen Geräts. Der Begriff, der erstmals 2012 von Sicherheitsjournalist Brian Krebs geprägt wurde, beschreibt eine perfide Methode: Cyberkriminelle nutzen die Doppelfunktion von USB-Anschlüssen aus, die sowohl zum Laden als auch zur Datenübertragung dienen.

Das Grundprinzip ist ebenso simpel wie gefährlich. Mit einem USB-Kabel können Sie auf das Smartphone zugreifen und Daten zwischen dem Gerät und dem System austauschen. Was normalerweise für das Synchronisieren von Fotos oder Musik gedacht ist, wird zum Einfallstor für Schadsoftware.

Drei konkrete Angriffsszenarien

Szenario 1: Die manipulierte Ladestation Am Flughafen Frankfurt installiert ein Angreifer ein kleines Gerät in einer USB-Ladestation. Reisende Geschäftsleute schließen arglos ihre Smartphones an – und übertragen dabei unwissentlich Kontakte, E-Mails und Passwörter. Kriminelle können öffentliche Ladestationen mit USB-Anschluss oder „vergessene“ Ladekabel nutzen, um ein Smartphone zu komromittieren und Malware zum Datenklau zu installieren.

Szenario 2: Das „vergessene“ Ladekabel Ein präpariertes USB-Kabel liegt scheinbar vergessen an einer Sitzgruppe. Ein hilfsbereiter Passagier nutzt es zum Laden – und aktiviert dabei unbemerkt eine Spyware, die fortan alle Eingaben mitprotokolliert. Diese Form des Social Engineering ist besonders heimtückisch, da das Opfer sogar dankbar für den vermeintlichen Fund ist.

Szenario 3: Der Multi-Device-Angriff Noch gefährlicher wird es, wenn der auf dem Smartphone des Benutzers installierte bösartige Code so konzipiert wurde, dass er die anderen USB-Anschlüsse beschädigt, wenn diese an Ladepunkte angeschlossen sind. Ein infiziertes Gerät wird zum Überträger und infiziert weitere Smartphones an derselben Ladestation.

Die neuen Bedrohungen: ChoiceJacking

Besonders alarmierend sind neueste Forschungsergebnisse der TU Graz. Wissenschaftler der Technischen Universität Graz deckten nun mit der Methode „ChoiceJacking“ einen grundlegenden Fehler auf. Diese fortgeschrittene Angriffsmethode umgeht die jahrelang als sicher geltenden Schutzmechanismen von iOS und Android.

Das Perfide an ChoiceJacking: Das Angriffsszenario beginnt damit, dass das Ladegerät sich nach dem Anstecken zunächst als USB-Tastatur ausgibt. Dadurch kann es über einfache Tastenbefehle die Bluetooth-Funktion des entsperrten Smartphones aktivieren. Über eine gekoppelte Bluetooth-Verbindung werden anschließend alle Sicherheitsdialoge automatisch bestätigt – ohne dass der Nutzer etwas davon mitbekommt.

Warum herkömmliche Schutzmaßnahmen versagen

Moderne Smartphones haben durchaus Schutzmechanismen eingebaut. Anwender werden inzwischen bei jedem Aufladen gewarnt, um es dem Anwender zu ermöglichen, dem angeschlossenen Netzteil oder anderen Geräten zu vertrauen. Doch diese Dialoge können durch die neuen Angriffsmethoden automatisiert umgangen werden.

Auch die Annahme, ein gesperrtes Handy sei sicher, erweist sich als trügerisch. Apples Betriebssystem iOS sperrt den Datenaustausch, wenn das iPhone gesperrt ist, gibt man allerdings seinen Code ein, wird die Sperre aufgehoben. Da viele Reisende ihr Handy entsperrt lassen, um Boarding-Pässe oder Tickets schnell vorzeigen zu können, ist diese Schutzfunktion oft wirkungslos.

Internationale Warnungen nehmen zu

Die Bedrohung ist keineswegs hypothetisch. Die Behörden von Los Angeles (USA) haben im Nov. 2019 eine dringende Warnung vor öffentlichen Ladestationen für Smartphones mit USB-Anschluss veröffentlicht. Im April 2023 hat das FBI diese Warnung via Twitter für die gesamte USA ausgesprochen.

Auch in Deutschland wächst das Bewusstsein für diese Gefahr, auch wenn diese Angriffe kaum bekannt sind, weil es nur wenige öffentliche Ladestationen gibt. Doch mit dem Ausbau der Ladeinfrastruktur an deutschen Flughäfen und Bahnhöfen wird auch hierzulande das Risiko steigen.

Praktische Schutzmaßnahmen für Reisende

Die sichere Alternative: Steckdose statt USB Die einfachste Lösung ist der Verzicht auf USB-Ladestationen. Reisende sollten also eher das eigene Ladekabel anschließen, das mit einer herkömmlichen Steckdose verbunden wird. Normale 230V-Steckdosen übertragen keine Daten und sind daher sicher.

Powerbank als mobile Energiereserve Eine hochwertige Powerbank eliminiert die Abhängigkeit von öffentlichen Ladestationen komplett. Moderne Geräte mit 20.000 mAh können ein Smartphone mehrfach vollständig aufladen und wiegen dabei unter 400 Gramm.

USB-Datenblocker als Kompromiss Für Vielreisende, die auf maximale Flexibilität angewiesen sind, gibt es spezielle USB-Adapter, die man zwischen dem Smartphone und dem fremden USB-Port stecken kann. Diese Schutzlösungen blockieren den Datenverkehr zwischen dem USB-Port und dem Endgerät. Diese auch als „USB Condom“ bekannten Adapter kosten zwischen 10 und 30 Euro und können online bestellt werden.

Charge-Only-Kabel als Alternative Spezielle Ladekabel ohne Datenleitungen sind eine weitere Option. Diese Kabel übertragen ausschließlich Strom und machen Datendiebstahl technisch unmöglich.

Besondere Vorsicht in Risikogebieten

Nicht alle öffentlichen Orte sind gleich gefährlich. Besonders kritisch sind:

- Flughäfen und Bahnhöfe mit hohem Durchgangsverkehr

- Hotels in touristischen Hotspots

- Internetcafés und Coworking-Spaces

- Öffentliche Verkehrsmittel mit USB-Anschlüssen

In diesen Umgebungen ist die Wahrscheinlichkeit manipulierter Ladestationen deutlich höher, da Angreifer auf viele potenzielle Opfer treffen.

Fazit: Paranoia oder berechtigte Vorsicht?

Die Warnungen vor Juice Jacking mögen übertrieben erscheinen, doch die Realität spricht eine andere Sprache. Diese Praxis ist nicht neu, aber laut FBI-Angaben mehren sich die Vorfälle weltweit seit ein paar Monaten. Mit der zunehmenden Digitalisierung des Reisens – von digitalen Boarding-Pässen bis hin zur kontaktlosen Bezahlung – werden unsere Smartphones zu immer wertvolleren Zielen für Cyberkriminelle.

Die gute Nachricht: Schutz ist einfach und kostengünstig möglich. Eine Powerbank für 30 Euro oder ein USB-Datenblocker für 15 Euro können teure Schäden durch Identitätsdiebstahl verhindern. Bei der digitalen Sicherheit gilt dasselbe Prinzip wie beim Reisegepäck: Vorsicht ist besser als Nachsicht.

Wer beim nächsten Flughafenaufenthalt den Griff zum USB-Port vermeidet und stattdessen zur bewährten Steckdose greift, trifft definitiv die richtige Entscheidung. Denn die paar Minuten längere Ladezeit sind ein kleiner Preis für den Schutz persönlicher Daten.