Viele Benutzer verwenden das Tor-Netzwerk, um möglichst anonym zu surfen. Das basiert vor allem auf dem Vertrauen, dass die Daten darin wirklich wirksam anonymisiert werden. Aber ist das wirklich der Fall?

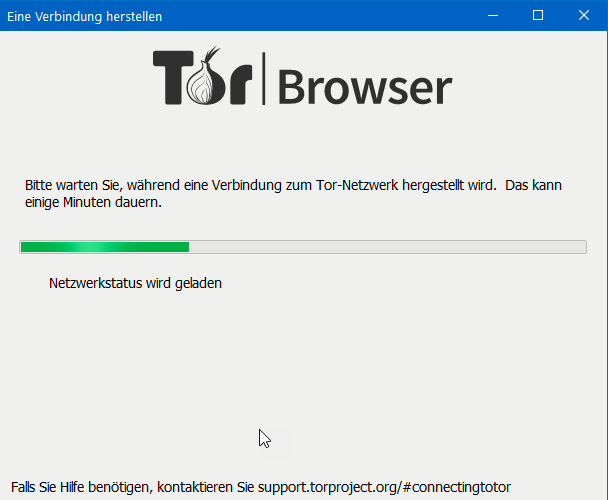

Im Internet finden Sie nahezu alle Informationen, die Sie benötigen. Manchmal auch mehr, als Sie tatsächlich wissen wollen. Sicher ist aber: Eine Suche im Internet hinterlässt Spuren. Und bei bestimmten Themen ist es Ihnen vielleicht nicht so Recht, wenn man nachvollziehen kann, dass Sie eine Webseite besucht haben. Eine schnelle Lösung ist hier der kostenlose Tor-Browser.

Die Idee dahinter ist einfach: Das Internet kann Suchen und Webseitenbesuche ja nur deshalb zu Ihnen zurückverfolgen, weil es über die IP-Adresse potenziell Zugriff zu Ihrem Anschluss hat. Der Tor-Browser löst das elegant: Er verwendet das Zwiebelschalenprinzip. Im Englischen heißt das Onion Routing, daher kommt auch der Name des Browsers: The Onion Router.

Das funktioniert so: Im Internet laufen die Daten immer über verschiedene Knotenpunkte, damit ist Ihre Adresse auch all diesen Knoten bekannt. Beim Tor-Browser werden Ihre Daten an jedem Knoten neu ver- bzw. entschlüsselt. Damit sieht am Ende nur der letzte Knoten Ihre Daten im Klartext und kann überhaupt etwas damit anfangen.

Neue Sicherheitsverbesserungen 2025/2026

Das Tor-Projekt hat in den letzten Jahren erheblich aufgerüstet. Die Version 13.0 des Tor-Browsers, die Ende 2025 erschien, bringt wichtige Sicherheitsupdates mit. So wurden die Verschlüsselungsalgorithmen modernisiert und zusätzliche Schutzmaßnahmen gegen moderne Tracking-Methoden implementiert. Der Browser blockiert jetzt standardmäßig auch Canvas-Fingerprinting und WebGL-basierte Identifikationstechniken.

Besonders interessant: Das neue „Circuit Display“ zeigt euch nun transparent an, über welche Länder eure Daten geroutet werden. So könnt ihr problematische Routen erkennen und bei Bedarf eine neue Verbindung aufbauen.

Die realen Sicherheitsrisiken

Nun gibt es immer wieder Gerüchte, dass Server kompromittiert werden und dadurch Nutzer, die einen solchen Server nutzen, identifizierbar wären. Dies ist leider möglich und bedeutet eine gewisse Gefahr für all diejenigen, die sich komplett anonym wähnen.

Die größte Schwachstelle bleibt nach wie vor die sogenannte „Exit Node“-Problematik. Wenn jemand sowohl den Eingangs- als auch den Ausgangsknoten eurer Verbindung kontrolliert, kann er durch Timing-Analysen eure Identität enthüllen. Staatliche Akteure haben hier besonders gute Möglichkeiten, da sie über die nötigen Ressourcen verfügen.

2024 wurde bekannt, dass mehrere hundert kompromittierte Tor-Knoten entdeckt wurden, die von einer einzigen Organisation betrieben wurden. Das Tor-Projekt reagierte schnell und entfernte diese, aber es zeigt: Das Katz-und-Maus-Spiel geht weiter.

JavaScript und moderne Angriffsvektoren

Ein oft übersehenes Risiko liegt in aktiviertem JavaScript. Viele Webseiten funktionieren ohne JavaScript nicht richtig, aber genau hier lauern Gefahren. Über JavaScript können Angreifer Browser-Fingerprinting betreiben oder sogar echte IP-Adressen durch WebRTC-Leaks ermitteln.

Der Tor-Browser blockiert zwar viele dieser Techniken standardmäßig, aber ihr solltet trotzdem vorsichtig sein. Bei kritischen Recherchen empfiehlt es sich, JavaScript komplett zu deaktivieren – auch wenn das die Nutzererfahrung einschränkt.

Tor und Tails: Die Kombination macht’s

Für maximale Sicherheit kombinieren viele Nutzer den Tor-Browser mit dem Betriebssystem Tails (The Amnesic Incognito Live System). Tails läuft vom USB-Stick, hinterlässt keine Spuren auf dem Computer und routet sämtlichen Datenverkehr automatisch über Tor.

2025 wurde Tails 6.0 veröffentlicht, das auf Debian 12 basiert und deutlich benutzerfreundlicher geworden ist. Die Installation ist jetzt auch für weniger technikaffine Nutzer machbar.

Was Geheimdienste wirklich können

Dokumente von Whistleblowern zeigen: Geheimdienste investieren erhebliche Ressourcen, um Tor-Nutzer zu identifizieren. Die NSA betreibt eigene Tor-Knoten und nutzt Korrelationsangriffe. Das BKA und andere Behörden setzen auf Browser-Exploits und Malware-Verteilung über kompromittierte Hidden Services.

Trotzdem: Tor funktioniert. Sonst würden Autokratien nicht so viel Aufwand betreiben, um es zu blockieren. In China, Iran und Russland wird Tor aktiv gestört – ein Zeichen dafür, dass es effektiv ist.

Praktische Tipps für mehr Sicherheit

Wenn ihr Tor nutzt, solltet ihr einige Grundregeln beachten: Ladet niemals Dateien herunter und öffnet sie im Tor-Browser. Nutzt keine Browser-Plugins oder Add-ons. Gebt keine persönlichen Daten ein und loggt euch nicht in eure gewöhnlichen Accounts ein.

Besonders wichtig: Vertraut nie ausschließlich auf Tor. Kombiniert es mit VPNs (aber Vorsicht bei der Reihenfolge!), nutzt sichere Messenger wie Signal und beachtet eure digitale Hygiene auch außerhalb des Browsers.

Fazit: Sicher, aber nicht perfekt

Schutz gibt es gegen die beschriebenen Gefahren nur bedingt. Die Betreiber des Tor-Netzwerkes können kompromittierte Server zwar aus dem Netzwerk entfernen. Genauso werden aber immer wieder neue Server mit schadhaften Funktionen eingestellt.

Tor bietet deutlich mehr Anonymität als herkömmliche Browser, ist aber kein Allheilmittel. Wer wirklich sensible Recherchen betreibt, sollte zusätzliche Sicherheitsmaßnahmen ergreifen und sich der Grenzen bewusst sein. Für den normalen Schutz der Privatsphäre reicht Tor aber völlig aus – und bleibt eines der wichtigsten Tools für digitale Meinungsfreiheit weltweit.

Zuletzt aktualisiert am 23.02.2026