Wurde ich schon gehackt? Findet es heraus!

Bin auch ich schon mal gehackt worden? Diese Frage stellen sich jetzt viele – aus gutem Grund. Einfach zu beantworten ist sie nicht. Aber zumindest kann man herausfinden, ob die eigenen Zugangsdaten, Passwörter oder andere Daten schon mal bei einer größeren...

Hardwareschutz für USB-C in Arbeit

USB-C als neuer USB-Standard hat eine Menge Vorteile: neben Datenträgern und Netzteilen lassen sich darüber die verschiedensten Geräte anschließen, und im Vergleich zu den Vorgänger-Standards (wie USB 3.0) sind die Datenübertragungsraten deutlich höher. Ebenso erlaubt...

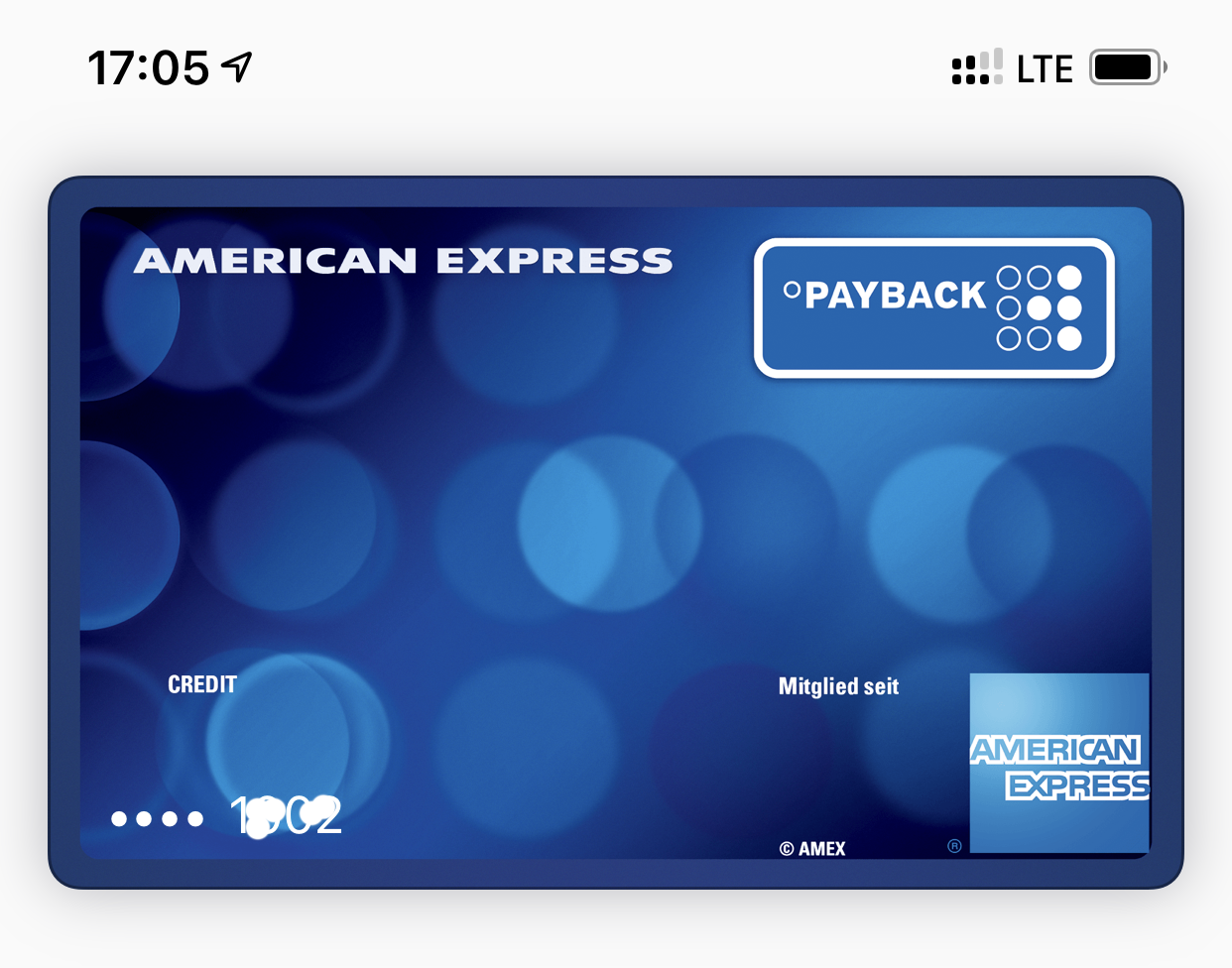

Nutzen von Apple Pay mit verschiedenen Kreditkarten

Apple Pay ist endlich auch in unseren Breitengraden verfügbar: Kontaktlose Bezahlung über das iPhone oder die Apple Watch ist damit einfacher denn je. Die Bedienung erschliesst sich allerdings nicht ganz von alleine, vor allem, wenn man mehr als eine Kredit- oder...

Datenleak: Wie die Medien damit umgegangen sind

Das neue Jahr war kaum angebrochen, da hatten wir auch schon den ersten handfesten Datenskandal in Deutschland. Der ist diesmal aber nicht auf das Konto von Facebook und Co. gegangen. Es hat jemanden gegeben, der Informationen über Prominente und Politiker erforscht...

Willkommen im Team! Ein neues Team anlegen

Skype for Business wird von Microsoft auf das virtuelle Abstellgleis geschoben und durch Microsoft Teams ersetzt. Was auf den ersten Blick als nur für Firmen interessante Lösung erscheint, hat für den Privatnutzer von Office 365, der mehrere Benutzer (beispielsweise...

Erster Patchday 2019: Updates für alle Windows-Versionen

Der erste offizielle Patchday für Microsoft Produkte des Jahres 2019 ist verstrichen, und so hat Microsoft am 8.1.2019 für alle Windows-Versionen Patches und Updates herausgebracht. Der Fokus lag hier weniger auf neuen Funktionen, sondern vor allem 49...

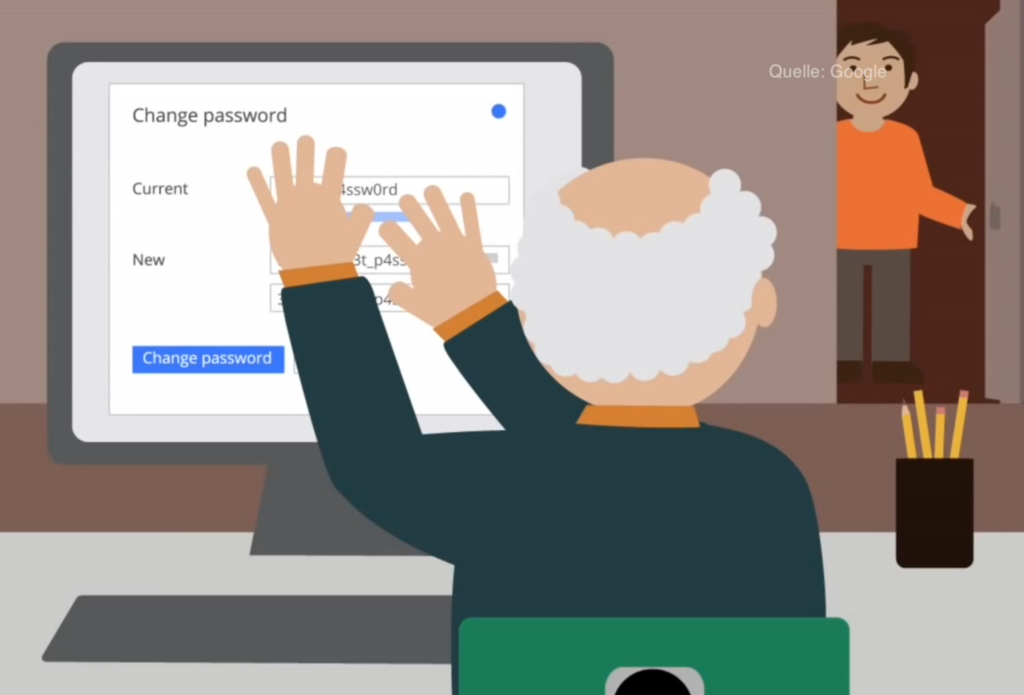

Mail-Accounts absichern: Gar nicht so einfach

Der aktuelle Datenleak hat mal wieder Schwachstellen deutlich gemacht. Vor allem in Mail-Diensten und Cloud-Diensten. Die populärsten deutschen Mail-Anbieter GMX und T-Online bietet bislang keine Möglichkeit an, die Postfächer mit einer Zwei-Faktor-Authentifizierung...

WLAN im Smarthome: Neue Herausforderungen

WLAN: Heute fast in jeder Wohnung eine selbstverständliche Einrichtung. Bereits heute stößt das drahtlose Internet (WLAN) in einigen Haushalten an seine Grenzen. In den kommenden Jahren wird sich die Nutzung über das Abrufen von Videoinhalten und viele weitere...

Wieso gibt es eigentlich so wenig gute Lösungen zum Datenschutz?

Der aktuelle Fall des Datenleak macht deutlich: Wenn etwas passiert, sind alle aufgeregt – und berichten intensiv. Aber schon wenige Tage später kehrt wieder Ruhe ein. Ernsthafte Konsequenzen will aber keiner ziehen. Dabei müssten alle etwas unternehmen, um...

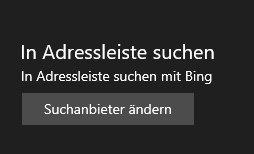

Ändern des Suchanbieters in Microsoft Edge

Die Suche im Internet ist eine der meist verwendeten Funktionen unter Windows. Lange sind die Zeiten vorbei, in denen man erst die Webseite der Suchmaschine (z. B. bing.com) aufrufen musste und dann erst den Suchbegriff eingeben konnte. Microsoft Edge (und auch andere...

Google Assistant wird zum Übersetzer

Das Wettrennen der Sprachassistenten geht in die nächste Runde. Amazons Alexa (Amazon), Cortana (Microsoft), Siri (Apple), Bixby (Samsung) und der Google Assistant (Google) versuchen sich immer weiter in die Herzen und Haushalte der Anwender zu bringen. Je mehr...

Aus dem iPad Pro zum Macbook: Brydge Keyboard für neue iPad Pros vorbestellbar

Apple positioniert die neuen iPad Pros, die Ende 2018 erschienen sind, noch mehr als Notebook-Ersatz, als es bisher schon der Fall war. Wer diese Nutzung allerdings ernsthaft anstrebt, der vermisst eine Tastatur, die das iPad bequem und sicher auf dem Schoß...

Autovervollständigung für Formulare in Microsoft Edge einstellen

Sie kennen die Situation: Wann immer Sie im Internet etwas bestellen. müssen Sie Ihre Adresse eingeben. Immer und immer und immer wieder, für jede Webseite neu. Der Windows 10-Browser Microsoft Edge kennt Ihre Sorgen und bietet die so genannten Formulare, feste...

CES in Las Vegas: Die Trends

Die „Consumer Electronics Show“ (CES) ist die größte Messe ihrer Art, wenn es um Unterhaltungselektronik, Computer und Internet geht. Grund genug, um über die Trends in diesem Jahr zu sprechen: Was kommt, was entwickelt sich, womit müssen wir rechnen? Den ersten...

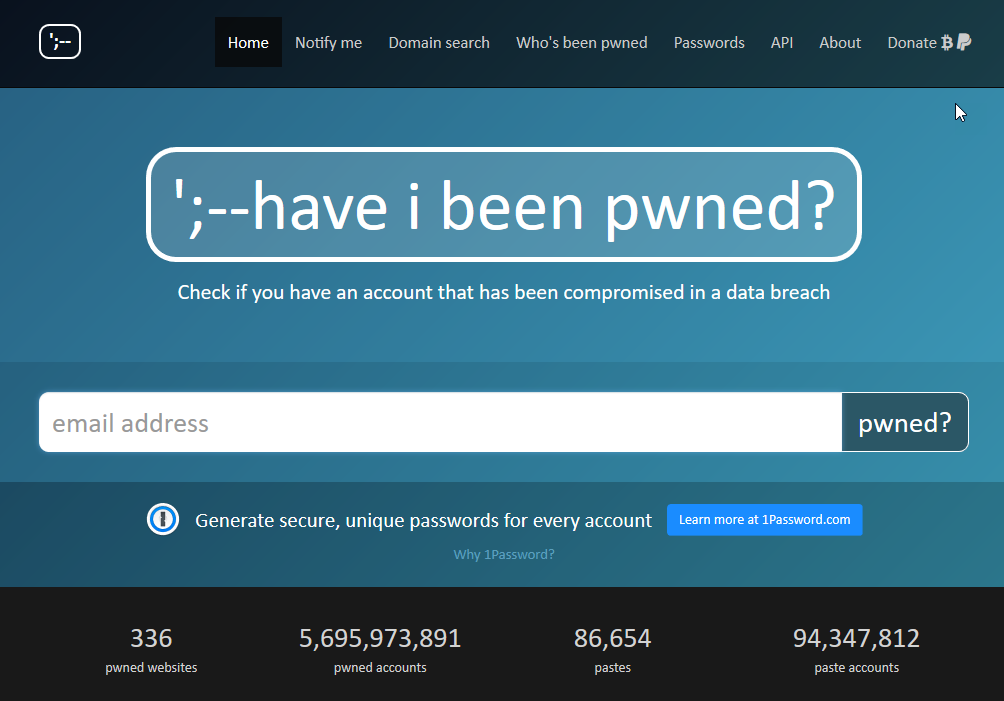

Schnell prüfen, ob der eigene E-Mail-Account kompromittiert wurde

Nicht erst seit dem „Adventkalender“ des Hackers G0D, der eine Vielzahl teilweise sehr sensibler Daten vieler Prominenter und Politiker ins Netz gestellt hat, sind viele Anwender besorgt, ob sie vielleicht auch schon mal Ziel eines Angriffes waren. Das...

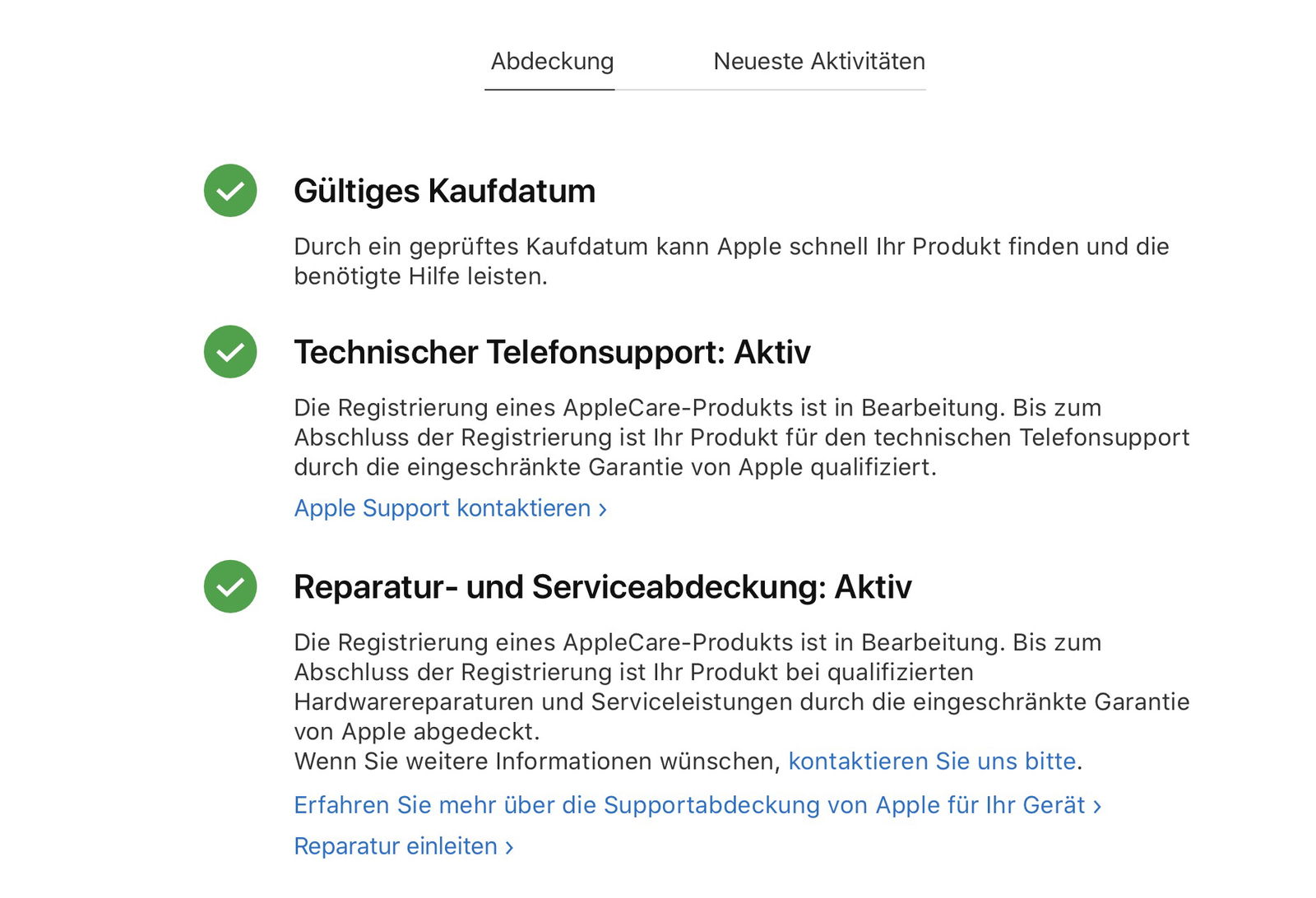

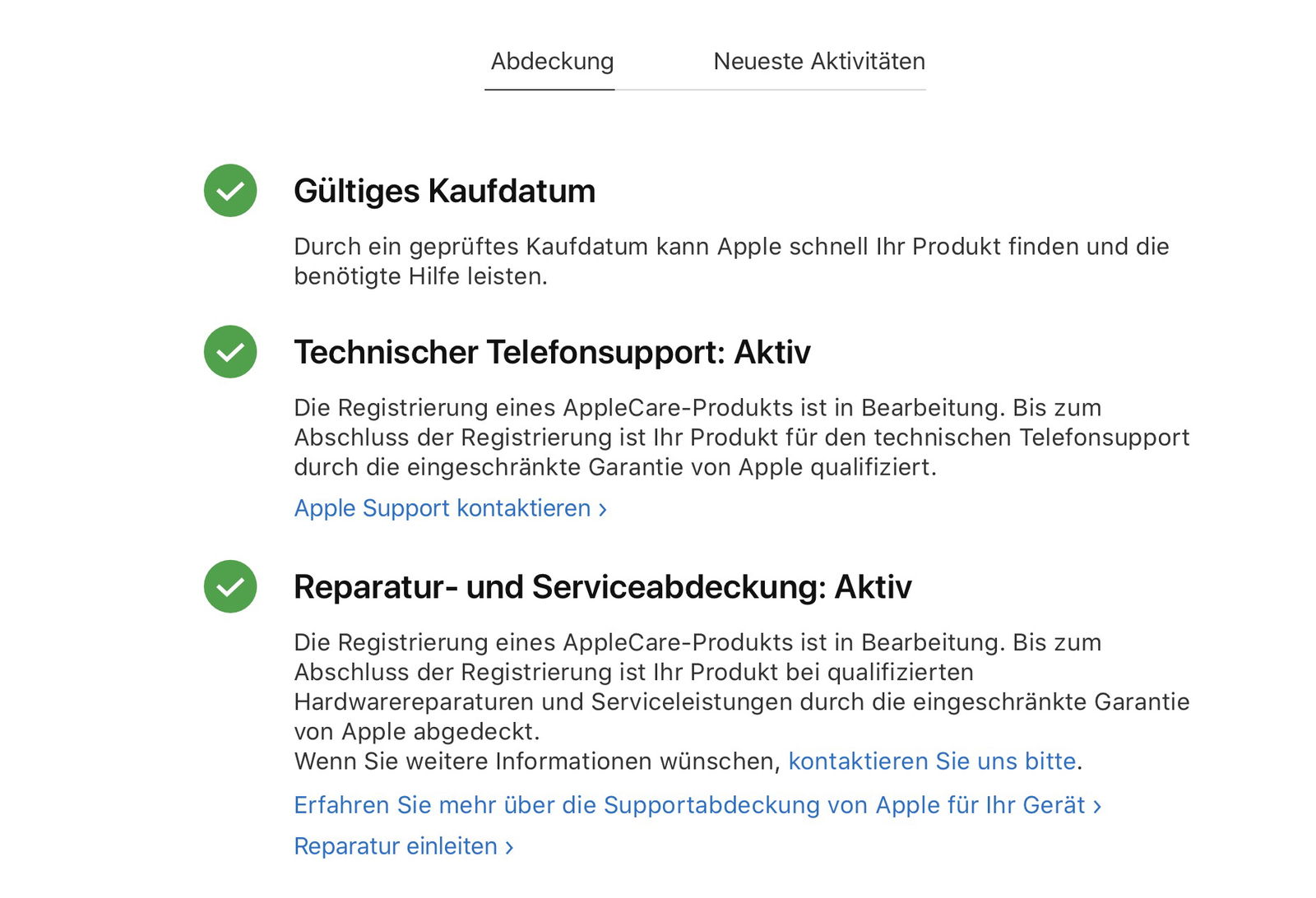

Hinzufügen einer Kreditkarte für Apple Pay am iPhone

Mit Apple Pay wird eine Kreditkarte quasi ins iPhone hineintransportiert: Für den Bezahlvorgang ist dann nicht mehr die Plastikkarte nötig, sondern nur noch das iPhone. In diesem sind alle Daten der Kreditkarte vorhanden und es überträgt die zur Zahlung nötigen Daten...

„Smarte“ Westen überwachen chinesische Schüler

In Sachen Überwachung gibt es einen ungekürten Weltmeister: China. Hier werden nicht nur mit Hochdruck neue Technologien zur Überwachung entwickelt, sondern auch gleich eingesetzt. Widerstand aus der Bevölerung ist nicht zu befürchten. In einigen Schulen müssen die...

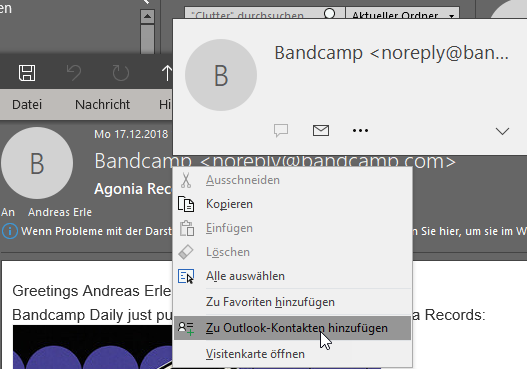

Unbekannten Absender als Outlook-Kontakt anlegen

Die Zahl der E-Mails, die am Tag im Posteingang ankommen, nimmt stetig zu. Keine Frage, viele davon sind SPAM und damit nicht interessant. Neben unerwünschten Werbemails aber kommt durchaus die eine oder andere Nachricht von einem neuen Absender an, die wichtig ist...