Moderne Fahrzeuge sind rollende Computer – und damit Angriffsziele für Cyberkriminelle. IT-Sicherheitsexperten decken regelmäßig erschreckende Schwachstellen auf, über die sich Autos aus der Ferne öffnen, steuern und überwachen lassen. Der Stand der Fahrzeugsicherheit 2026.

In modernen Autos sorgen Computer nicht nur für Entertainment, Navigation und Komfortfunktionen, sondern steuern sicherheitskritische Systeme vom Bremssystem bis zur Lenkung. Software-Updates over-the-air, permanente Internetverbindung und KI-gestützte Assistenzsysteme machen Fahrzeuge zu fahrenden Datenzentren – mit allen Risiken.

2024 verschärfte sich die Lage dramatisch: Allein in den ersten sechs Monaten meldeten Cybersecurity-Firmen über 300 neue Schwachstellen in Fahrzeugsystemen. Tesla, Volkswagen, BMW und andere Hersteller mussten mehrfach kritische Sicherheitsupdates ausrollen.

Zunehmende Digitalisierung in Autos hat auch ihre Schattenseiten

Vollzugriff über simple API-Schwachstellen

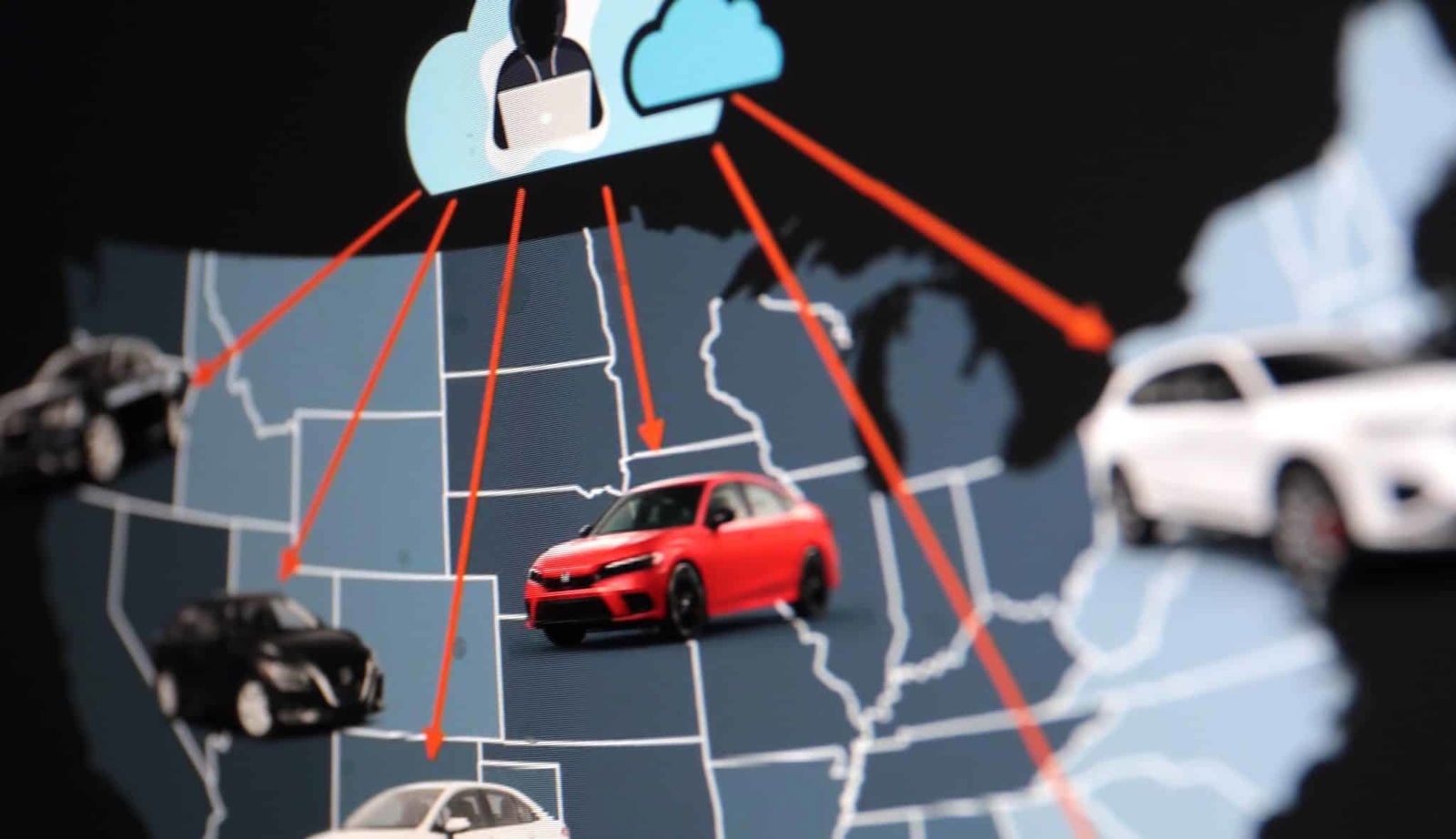

Der Fall des IT-Sicherheitsexperten Sam Curry aus 2023 war nur der Anfang. Curry und sein Team demonstrierten damals, wie sie über einfache HTTP-Anfragen die komplette Kontrolle über Fahrzeuge von Kia, Honda, Hyundai und Nissan übernehmen konnten – lediglich mit der Fahrzeug-Identifikationsnummer.

Seither haben Sicherheitsforscher weltweit ähnliche Schwachstellen bei praktisch allen Herstellern gefunden. 2024 gelang es Hackern, über 50.000 Tesla-Fahrzeuge gleichzeitig zu kompromittieren. Bei BMW konnten sich Angreifer Zugang zu Millionen von Kundendaten verschaffen. Mercedes musste sein „Mercedes Me“-System zweimal komplett überarbeiten.

Das Problem: Die meisten Schwachstellen basieren auf grundlegenden Sicherheitsfehlern in den APIs (Programmierschnittstellen), über die Apps und Cloud-Services mit den Fahrzeugen kommunizieren. Fehlende Authentifizierung, unverschlüsselte Datenübertragung und mangelhafte Autorisierung öffnen Angreifern Tür und Tor.

Neue Angriffsvektoren durch KI und 5G

Die Integration von ChatGPT und anderen KI-Assistenten in Fahrzeuge ab 2024 schuf völlig neue Angriffsmöglichkeiten. Durch manipulierte Sprachbefehle können Angreifer KI-Systeme dazu bringen, unbeabsichtigte Aktionen auszuführen – vom Öffnen der Türen bis zum Deaktivieren von Sicherheitssystemen.

5G-Konnektivität verstärkt das Problem zusätzlich. Zwar ermöglicht der neue Standard blitzschnelle Updates und erweiterte Services, gleichzeitig vergrößert sich aber die Angriffsfläche erheblich. Fahrzeuge sind nun permanent und mit hoher Bandbreite mit dem Internet verbunden – ein Traum für jeden Cyberkriminellen.

Auf dem Portal von BMW konnten sich die Experten als Mitarbeiter ausgeben

Millionen Fahrzeuge betroffen

Die Dimension ist erschreckend: Cybersecurity-Experten schätzen, dass über 80% aller vernetzten Fahrzeuge mindestens eine kritische Schwachstelle aufweisen. Besonders betroffen sind Systeme von Drittanbietern wie SiriusXM, die bei Millionen von Fahrzeugen zum Einsatz kommen.

2025 demonstrierten Forscher der Universität München, wie sie über manipulierte Verkehrsschilder autonome Fahrzeuge zum Anhalten zwingen konnten. In den USA gelang es Hackern, eine ganze Flotte von Carsharing-Fahrzeugen lahmzulegen und Lösegeldforderungen zu stellen.

Besonders perfide: Viele Angriffe bleiben monatelang unentdeckt. Kriminelle sammeln systematisch Standortdaten, Fahrgewohnheiten und persönliche Informationen, bevor sie zuschlagen. Der Schwarzmarkt für gestohlene Fahrzeugdaten boomt.

Was Fahrer jetzt tun können

Der Schutz beginnt beim Bewusstsein: Behandelt euer Auto wie einen Computer auf Rädern. Installiert Updates sofort, nutzt starke Passwörter für alle Apps und deaktiviert unnötige Konnektivitätsfunktionen.

Viele Hersteller bieten mittlerweile „Privacy Modi“ an, die die Datensammlung einschränken. Tesla führte 2024 einen „Stealth Mode“ ein, BMW einen „Security Mode“. Nutzt diese Funktionen – auch wenn dadurch manche Komfortfunktionen wegfallen.

Bei gebrauchten Fahrzeugen ist besondere Vorsicht geboten: Führt nach dem Kauf ein komplettes „Reset“ aller digitalen Systeme durch. Oft bleiben Zugangsdaten und Apps des Vorbesitzers aktiv.

Regulierung hinkt hinterher

Die Politik reagiert langsam auf die Bedrohung. Erst 2024 verabschiedete die EU die „Cybersecurity Regulation for Automotive“ (CRA), die verbindliche Sicherheitsstandards vorschreibt. Die Umsetzung läuft schleppend.

In Deutschland plant das Kraftfahrt-Bundesamt für 2026 verpflichtende Cybersecurity-Zertifizierungen für alle neuen Fahrzeugmodelle. Ob das ausreicht, bezweifeln Experten. Die Angreifer sind meist schneller als die Regulierer.

Ausblick: Sicherheit als Verkaufsargument

Immerhin: Das Bewusstsein für Fahrzeugsicherheit wächst. Hersteller wie Volvo und Subaru machen IT-Security mittlerweile zum Verkaufsargument. „Security by Design“ wird zum Standard – zumindest bei Premium-Herstellern.

Startups wie Karamba Security und Upstream Security entwickeln speziell für Fahrzeuge optimierte Cybersecurity-Lösungen. Erste Versicherungen bieten bereits Cyber-Schutz für Autos an.

Doch bis wirklich sichere Fahrzeuge Standard sind, vergehen noch Jahre. Bis dahin gilt: Augen auf beim Auto-Kauf – und beim digitalen Verhalten im Fahrzeug.

Zuletzt aktualisiert am 19.02.2026