Bundestagspräsidentin, Ministerinnen, Abgeordnete quer durch alle Fraktionen: Dutzende, vielleicht Hunderte von Amtsträgern wurden über den Messenger Signal ausspioniert. Das Erschreckende daran ist nicht allein, dass es passiert ist. Sondern wie.

Was ist passiert?

Signal gilt als der sicherste Messenger der Welt. Ende-zu-Ende-verschlüsselt, quelloffen, regelmäßig auditiert. Kein Wunder, dass er in Berliner Politikkreisen das bevorzugte Kommunikationsmittel ist – für vertrauliche Absprachen, für interne Fraktionskommunikation, für Chats auf Kabinettsebene.

Seit Monaten warnen BfV und BSI vor einer Angriffswelle, die genau diese Beliebtheit von Signal im Politikbetrieb ausnutzt. Jetzt ist klar: Die Warnung hat vielen nicht gereicht. Nach Informationen des Handelsblatts wurden eine niedrige dreistellige Zahl von Geräten kompromittiert – darunter offenbar Bundestagspräsidentin Julia Klöckner, Bildungsministerin Karin Prien und Bauministerin Verena Hubertz. Abgeordnete aus allen Fraktionen des Bundestags sind betroffen.

Die Bundesanwaltschaft in Karlsruhe ermittelt wegen des Anfangsverdachts der Spionage – und das bereits seit Februar.

Die Hintermänner? Die Bundesregierung ist überzeugt: Russland steckt dahinter. Auch FBI und niederländischer Geheimdienst zeigen in dieselbe Richtung.

Die Methode: So läuft der Angriff ab

Und jetzt kommt das Wichtige – denn Signal selbst wurde nicht gehackt. Charakteristisch für diese Kampagne ist, dass weder Schadsoftware eingesetzt noch technische Schwachstellen ausgenutzt werden. Die Angreifer bedienen sich legitimer Sicherheitsfunktionen der App und kombinieren diese mit Social Engineering.

Es gibt zwei Varianten:

Variante 1: Der gefälschte Support. Die Angreifer geben sich als Support-Team von Signal aus und treten direkt über eine Chatnachricht mit dem Opfer in Kontakt. Über eine angebliche Sicherheitswarnung bringen sie die Betroffenen dazu, ihren privaten Sicherheits-PIN zu übermitteln. Mit diesem können sie das Konto übernehmen – der eigentliche Nutzer wird ausgesperrt, die Angreifer lesen weiterhin mit.

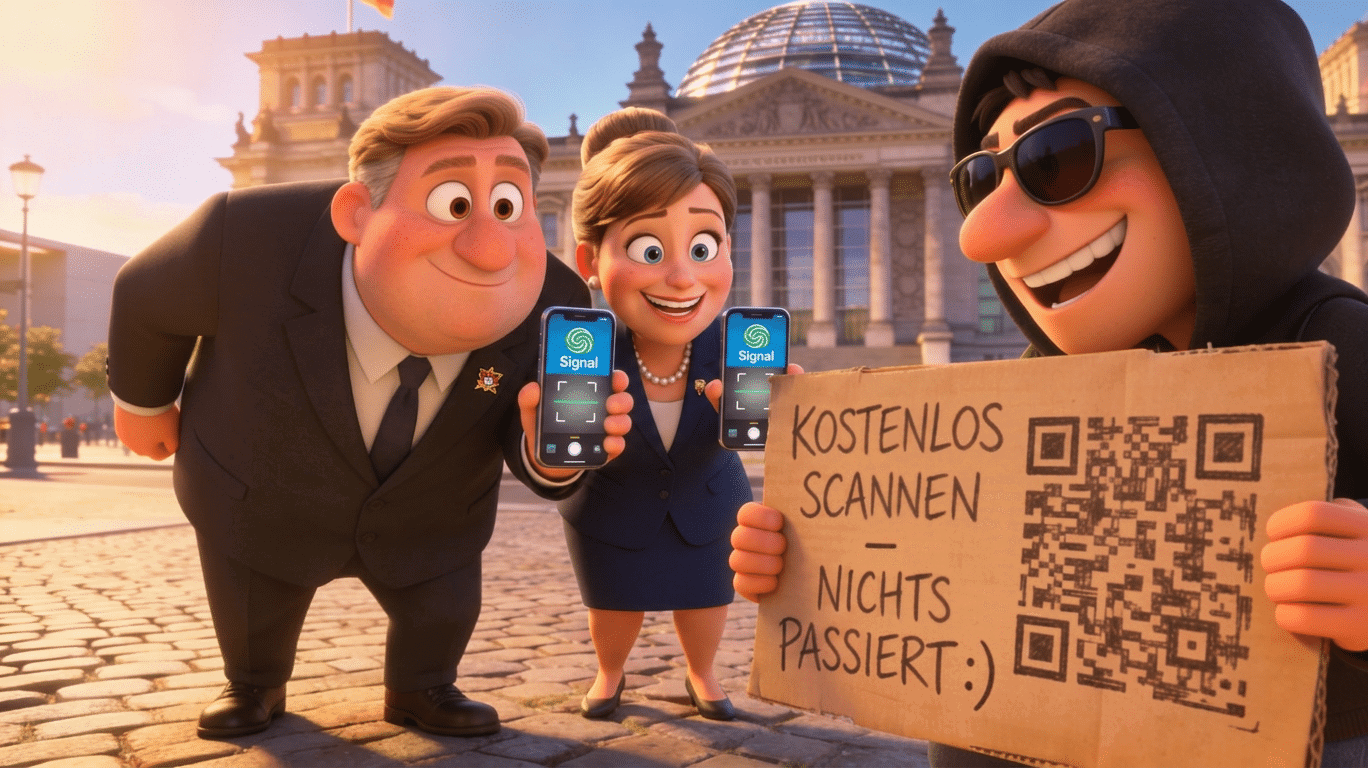

Variante 2: Der QR-Code-Trick. Die Angreifer nutzen die Funktion, zusätzliche Geräte mit einem Konto zu koppeln. Sie kontaktieren ihr Opfer unter einem glaubwürdigen Vorwand und bringen es dazu, einen QR-Code zu scannen. Dieser Code koppelt tatsächlich ein neues Gerät mit dem Konto – aber das Gerät gehört den Angreifern. Ab diesem Moment lesen sie in Echtzeit alles mit, ohne dass das Opfer etwas merkt.

Sobald ein neues Gerät gekoppelt ist, können die Angreifer eingehende Nachrichten in Echtzeit mitlesen – und nicht nur Einzelnachrichten. Sie erhalten auch Zugriff auf alle Gruppen-Chats, in denen das Opfer Mitglied ist.

Das ist der Punkt, an dem das Ganze politisch brisant wird: Wer Julia Klöckner mitlesen kann, liest möglicherweise auch den CDU-Präsidiumschat mit – dem auch Bundeskanzler Friedrich Merz angehört.

Ja, Phishing wird immer raffinierter – und trifft auch schlaue Menschen

Bevor wir weitermachen: Ein bisschen Fairness ist angebracht.

Phishing-Angriffe sind heute nicht mehr das schlecht formulierte „Sehr geehrter Kunde, Ihr Konto wurde gesperrt“-Mail von anno dazumal. Die Angreifer tarnen sich geschickt als legitime Signal-Support-Mitarbeiter, erzeugen Dringlichkeit und gewinnen so das Vertrauen der Opfer. Die Nachrichten sehen echt aus. Die Sprache ist korrekt. Der Kontext passt. Selbst technikaffine, aufmerksame Menschen können darauf hereinfallen – das ist keine Schande, das ist die Realität moderner Cyberangriffe.

Aber trotzdem reicht das als Entschuldigung hier nicht.

Der entscheidende Unterschied: Wer trägt Verantwortung für wen?

Wenn ich als Selbstständiger auf eine Phishing-Nachricht reinfalle, habe ich ein Problem. Meine Daten, meine Konten, mein Schaden. Das ist schlimm – aber es betrifft primär mich.

Wenn eine Ministerin, eine Bundestagspräsidentin oder ein Bundestagsabgeordneter auf dieselbe Masche hereinfällt, ist das etwas fundamental anderes. Da geht es nicht um persönliche Daten. Da geht es um Koalitionsverhandlungen. Um verteidigungspolitische Absprachen. Um Namen von Informanten. Um Entscheidungen, die Millionen Menschen betreffen. Der unberechtigte Zugriff auf Messengerkonten ermöglicht nicht nur die Einsicht in vertrauliche Einzelkommunikation, sondern potenziell die Kompromittierung ganzer Netzwerke.

Das Amt bringt Macht – aber auch Pflichten. Eine davon ist digitale Sorgfalt.

Und diese Sorgfaltspflicht wurde hier auf breiter Front vernachlässigt. Nicht von einer Person. Nicht einmal. Sondern von Abgeordneten aus nahezu allen Fraktionen – trotz expliziter Warnung der Sicherheitsbehörden, die bereits am 6. Februar 2026 öffentlich vor genau dieser Kampagne gewarnt hatten.

Das sind fast drei Monate. Drei Monate, in denen die Warnung vorlag. Und trotzdem wurden weiterhin Konten kompromittiert.

Drei Grundregeln – die offenbar zu viel verlangt waren

Es braucht keinen IT-Studiengang, um sich zu schützen. Es genügen drei Dinge, die man sich ein einziges Mal merken muss:

Erstens: Signal, WhatsApp und kein anderer Messenger kontaktiert seine Nutzer jemals per Chat. Nie. Wer eine Nachricht vom „Signal Support“ bekommt, bekommt sie von Kriminellen.

Zweitens: Kein seriöser Dienst der Welt fragt jemals nach deinem PIN, deinem Passwort oder einem Bestätigungscode – egal wie dringend oder offiziell die Anfrage klingt.

Drittens: Einen QR-Code scannen, weil jemand per Nachricht darum bittet? Niemals, ohne den Absender auf einem anderen Weg verifiziert zu haben.

Das ist kein Geheimwissen aus einer Sicherheitskonferenz. Das steht in jedem halbwegs seriösen Digitalratgeber. Das hätte jede Fraktion in einem zehnminütigen Briefing vermitteln können – und müssen.

Stattdessen: Mindestens 300 bekannte Fälle in Deutschland, das BfV geht von einer deutlich höheren Dunkelziffer aus.

Das eigentliche Problem: Digitale Kompetenz als Freiwilligkeitsangebot

Was dieser Vorfall offenbart, ist unangenehm. Nicht nur, dass einzelne Personen unvorsichtig waren. Sondern dass digitale Sicherheitskultur in deutschen Amtsstuben offenbar noch immer als optional gilt.

Ärzte haben eine Schweigepflicht – und Konsequenzen, wenn sie dagegen verstoßen. Anwälte haben Berufsgeheimnisse, deren Verletzung strafrechtlich relevant ist. Bei Politikern und Beamten gelten ebenso strenge Regeln für den Umgang mit Verschlusssachen.

Aber der Messenger auf dem privaten Handy? Der gehört irgendwie zum Graubereich. Niemand hat offenbar darauf bestanden, dass Amtsträger bestimmte Grundregeln kennen und einhalten. Oder wenn doch, haben die Konsequenzen gefehlt.

Das ist kein technisches Problem. Das ist ein Problem des Verantwortungsbewusstseins.

Was jetzt folgen muss

Marc Henrichmann, Vorsitzender des Parlamentarischen Kontrollgremiums, nennt den Angriff „einen Weckruf für uns alle“ – das klingt gut, wird aber wertlos, wenn wieder nichts passiert.

Was es braucht: verpflichtende digitale Sicherheitsschulungen für alle Amtsträger. Klare Regeln, welche Inhalte über welche Kanäle laufen dürfen. Und eine Kultur, in der das Einhalten dieser Regeln nicht als lästige Bürokratie gilt, sondern als Teil des Jobs.

Denn die nächste Welle kommt. Und die nächste Variante des Angriffs wird noch überzeugender aussehen.

Fazit: Signal ist sicher. Das Problem saß vor dem Bildschirm – und trug manchmal ein Ministeramt. Phishing wird immer besser, das stimmt. Aber wer öffentliche Verantwortung trägt, darf „Ich wusste es nicht besser“ nicht als Ausrede akzeptieren. Das wäre bei einem Arzt undenkbar. Bei einem Politiker sollte es nicht anders sein.