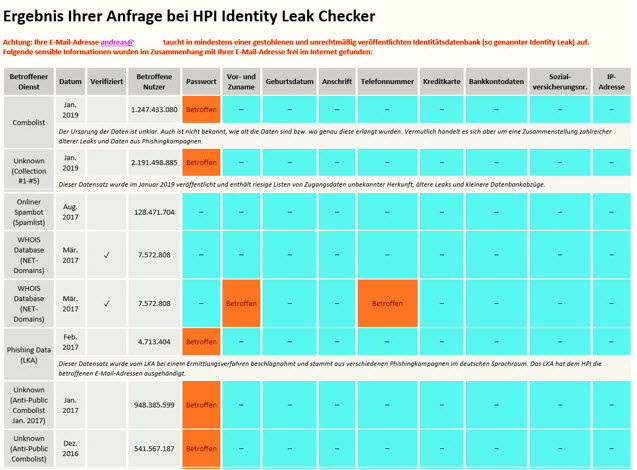

Passwörter können Sie in Ihrem eigenen System gut schützen, denn da haben Sie die Kontrolle. Anders sieht es bei den Anbietern aus: Wenn diese Opfer eines Cybereinbruchs sind, dann sind Ihre Benutzerdaten schnell im Internet verfügbar. Das können Sie zumindest prüfen: Das Hasso-Plattner-Institut bietet mit dem kostenlosen Identity Leak Checker unter https://sec.hpi.de/ilc/ einen entsprechenden Service.

Geben Sie auf der Seite die E-Mail-Adresse ein. Sie bekommen an genau diese E-Mail-Adresse eine Liste der Leaks, in denen diese sich befindet. In dieser E-Mail finden Sie noch detailliertere Informationen als in der Datenbank von HaveIBeenPwned: Sie sehen auch, welche Daten abgeflossen sind.

Wenn Sie betroffen sind, dann ändern Sie so schnell wie möglich das Passwort. Führen Sie die Abfrage regelmäßig durch. Auch wenn Sie das nach dem Vorfall wissentlich oder unwissentlich schon gemacht haben: Besitzer der erbeuteten Daten wissen zumindest, dass die Benutzernamen und E-Mail-Adressen existieren. Sie müssen sich so nur noch darauf konzentrieren, das Passwort herauszufinden.

Keine dieser Datenbanken erhebt natürlich Anspruch auf Vollständigkeit. Nur, weil Ihre E-Mailadresse nicht als betroffen gekennzeichnet wird, können damit zusammenhängende Kombinationen aus Benutzername und Kennwort trotzdem in die falschen Hände gelangt sein!

Echten Schutz dagegen gibt es nicht. Natürlich macht es Sinn, Ihre Kennwörter auch ohne konkreten Anlass regelmäßig zu ändern. Dabei sollten Sie eben keine erkennbare Systematik zu verwenden. Ab dem Zeitpunkt der Änderung ist der Zugang für einen Fremden mit den erbeuteten Passwörtern nicht mehr möglich.