08.11.2016 | Windows

Es ist immer eine gute Idee, ab und zu einen Blick in den Task-Manager zu werfen. So weiß man, welche Prozesse auf dem System aktiv sind. Dabei fällt womöglich LogiOptions.exe ins Auge. Dahinter steckt aber nichts Schlimmes.

LogiOptions.exe gehört zum Treiber von Logitech-Mäusen und Tastaturen. Wer also eine Maus oder eine Tastatur dieses Anbieters nutzt und das zugehörige Logitech Control Panel installiert hat, findet LogiOptions.exe unter den laufenden Prozessen.

Die Original-Datei dieses Treiber-Prozesses ist von Logitech signiert und daher sicher. Allerdings könnte sich auch schädliche Software als LogiOptions.exe ausgeben. Verfügt die fragliche Datei daher nicht über eine gültige digitale Signatur, ist etwas faul und es sollte dringend ein Anti-Virus-Scan durchgeführt werden.

23.08.2016 | Social Networks

Wird der eigene Twitter-Account gehackt, ist das ein großes Problem. Denn der Ruf des Inhabers steht auf dem Spiel. Deswegen ist es wichtig, seinen Account sicher zu halten. Hier fünf Punkte, die man beachten sollte.

- Passwort: Unbedingt ein starkes Passwort nutzen, das man auf keiner anderen Website einsetzt. Am besten eins mit Buchstaben, Zahlen und Punkt, Komma oder anderen Zeichen.

- Anmeldung: Neben dem Passwort auch die Anmelde-Bestätigung aktivieren. Dabei muss man jeden Login zuerst am Handy mit der Twitter App bestätigen.

- Gefährliche Links: Bekommt man Links zugesendet, die angeblich auf Twitter verweisen, sollte man immer Vorsicht walten lassen. Die Adresse muss verschlüsselt sein und die Domain muss twitter.com sein – andere Seiten sind Phishing.

- Sicherheit: Benutzer und Passwort sollte nie auf anderen Webseiten angegeben werden, besonders, wenn diese neue Follower, viel Geld oder die Verifizierung versprechen.

- PC: Die Computer-Software, besonders der Browser, muss auf dem neuesten Stand sein – dazu zählt auch ein Anti-Virus-Programm.

03.07.2016 | Windows

Wenn der Monitor flackert, liegt das entweder an einer App, die streikt. Oder der Grafik-Treiber hat ein Problem. Das Problem lässt sich schnell eingrenzen und beheben.

Zunächst [Strg]+[Umschalt]+[Esc] drücken, sodass der Task-Manager startet. Flimmert der Bildschirm hier auch, liegt es am Treiber. Flimmert der Task-Manager nicht, ist eine App die Ursache des Fehlers.

In Windows 10 gibt es zum Beispiel öfter Probleme mit Norton AntiVirus, iCloud und IDT Audio. Entfernt man diese Programme, wird das Problem gelöst.

Ist der Treiber das Problem, startet man den Computer im abgesicherten Modus, entfernt den Grafik-Treiber und sucht dann nach Treiber-Updates.

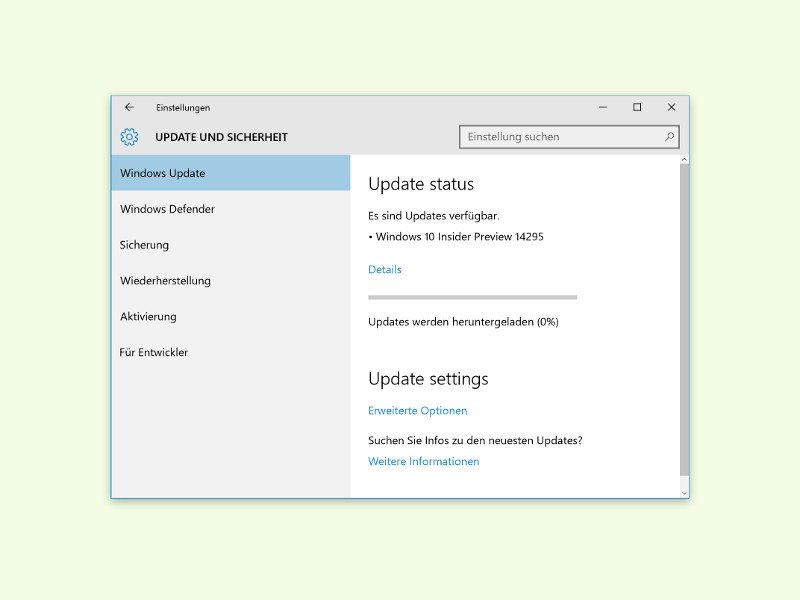

26.03.2016 | Windows

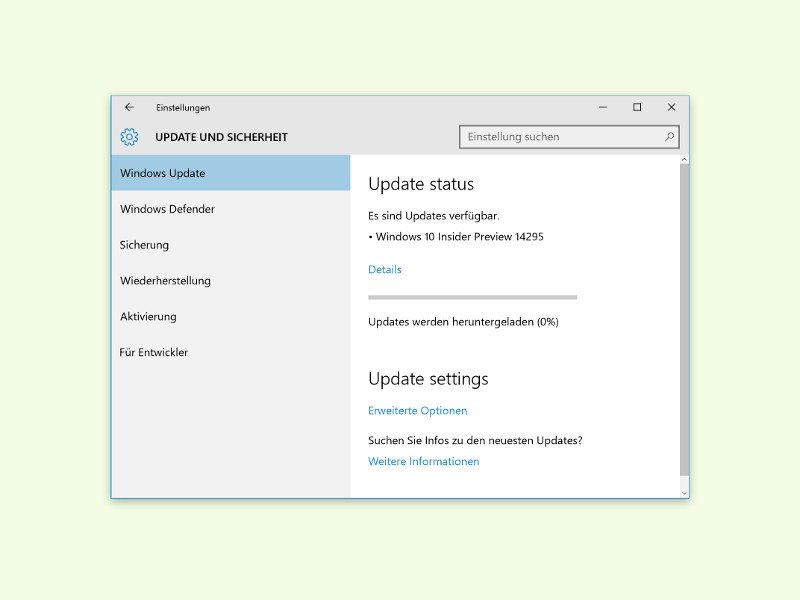

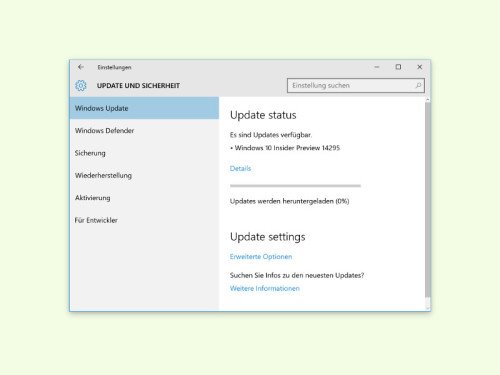

Letzte Woche hat Microsoft gleichzeitig mit der Ankündigung, dass nun auch ältere Smartphones auf Windows 10 upgraden können, eine neue Vorschau-Version bereitgestellt. Jetzt gibt’s wieder Neues zum Testen, denn Build 14295 steht für Teilnehmer des Insider-Programms für PCs und Handys zum Testen bereit.

Für mobile Geräte steht die neue Vorschau-Version nicht nur bei den Modellen bereit, die bereits ab Werk mit Windows 10 ausgeliefert wurden, sondern auch für viele ältere Geräte, die seit kurzem ebenfalls von den Updates des Fast-Rings profitieren.

In dieser Version wurde unter anderem der Fehler behoben, dass die Schutz-Programme Kaspersky Anti-Virus, Internet Security und Kaspersky Total Security Suite nicht korrekt funktionierten. Auch klappt die Anmeldung beim Xbox-Spiele-Service jetzt wieder.

Die Vorschau-Version lässt sich über die Einstellungen im Bereich Windows Update kostenlos laden und installieren.

06.03.2016 | Windows

Wenn der eigene Computer lahm ist und man herausfinden will, warum das der Fall ist, führt der Weg vielleicht in den Task-Manager. Findet man hier die Datei SkypeHost.exe als Übeltäter, kann man dagegen etwas tun.

Skypehost.exe gehört weder zu Skype, noch handelt es sich um einen Virus. Die Anwendung gehört zur Microsoft-App Nachrichten + Skype und kann das System verlangsamen. Ein manuelles Löschen der Datei ist nicht empfehlenswert.

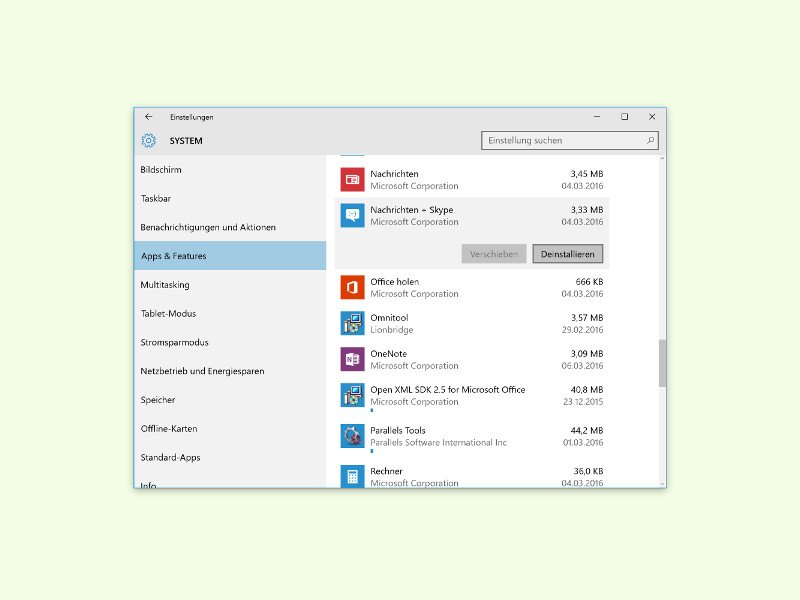

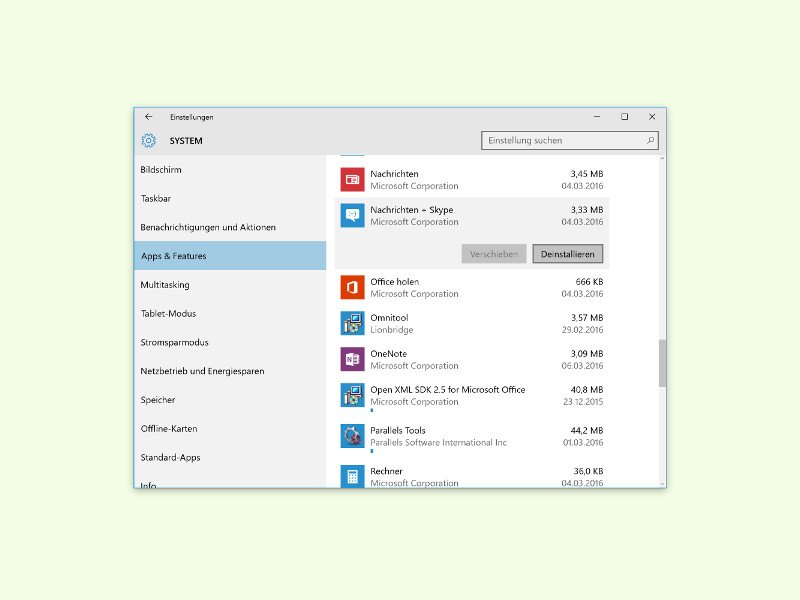

- Als Erstes auf Start, Einstellungen, System klicken.

- Nun zur Rubrik System, Apps & Features wechseln.

- Hier in der Liste die Einträge Skype-Video und Nachrichten + Skype jeweils markieren und deinstallieren.

- Nach einem Neustart des Computers ist SkypeHost.exe verschwunden.

28.10.2015 | Windows

Unerwünschte Popups sind nervig. Richtig gefährlich werden sie dann, wenn angeblich Tausende Viren und Schad-Programme auf dem eigenen PC gefunden wurden. Man solle doch schnell die Vollversion des Scan-Tools kaufen, um die Sicherheit wiederherzustellen. Dabei ist alles nur gelogen!

Denn in Wirklichkeit finden sich auf der Festplatte des Nutzers natürlich keine Tausende infizierte Dateien, sondern das vorgebliche „Antivirus“-Programm selbst ist das Problem. Solche Benachrichtigungen auf dem Desktop sind nie echt, von Microsoft oder einem echten Antiviren-Programm, wie AVG, Norton, Avast oder ähnlichen.

Ein Beispiel für ein solches Angst-Mach-Programm ist „PC Optimizer Pro“. Neben den Warnmeldungen über nichtexistierende Viren werden auch die Suchmaschine und der Desktop gekapert. Nachdem der Nutzer das kostenlose Erkennungsprogramm ausgeführt hat, soll er das teure Entfernungs-Tool kaufen.

Um „PC Optimizer Pro“ zu entfernen, drückt man [Win]+[R], gibt appwiz.cpl ein, klickt auf „OK“ und sucht in der Liste nach „PC Optimizer Pro“, um es dann zu deinstallieren. Anschließend muss man noch ein gutes Bereinigungs-Programm laufen lassen, wie etwa AdwCleaner. Zum Schluss unbedingt ein echtes Antiviren-Tool (wie das kostenlose Avast) installieren, damit der Spuk ein Ende hat.

30.08.2015 | Windows

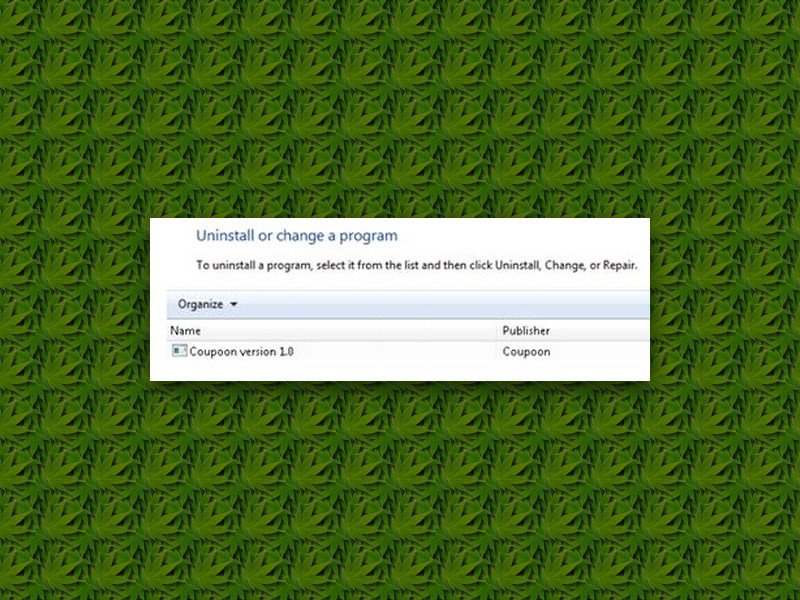

Manchmal passiert das Unerwartete: Trotz Antivirus- und Sicherheits-Programm schleicht sich ein Werbetool ein, das den Nutzer fortan mit Popups und umgeleiteten Suchanfragen nervt. Ein Beispiel ist „Adware:Win32/peapoon“.

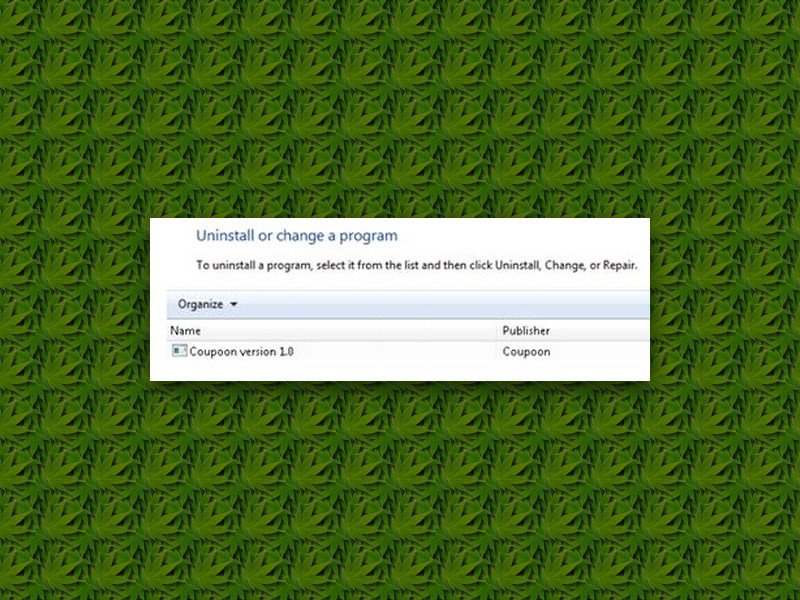

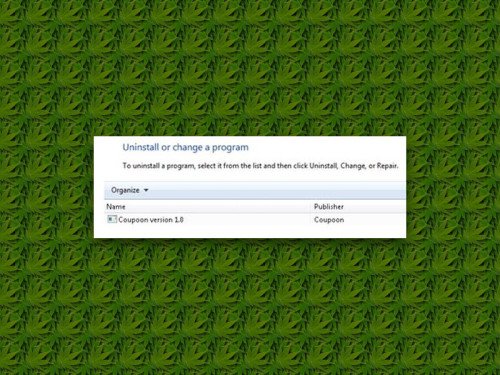

Dabei ist es gar nicht schwer, dieser Malware wieder den Garaus zu machen. Dazu wird als Erstes der Browser beendet, dann gleichzeitig [Win]+[R] gedrückt. Ins Dialogfeld „Ausführen“ tippt man dann appwiz.cpl ein und klickt auf „OK“.

In der langen Liste wird jetzt die Zeile „Coupoon“ gesucht und markiert, bevor oben ein Klick auf „Deinstallieren“ folgt – fertig!

24.07.2015 | Tipps

Moderne Autos sind wie Smartphones, denn es steckt immer mehr IT-Technologie und Software in unseren Autos, verbunden mit dem Internet. Hacker haben es in den USA geschafft, die vollständige Kontrolle über einen Jeep Cherokee zu übernehmen. Sie konnten den Wagen nahezu komplett fernsteuern – ohne das Auto jemals berührt zu haben. Nächste Woche wollen die Experten auf einer Hackerkonferenz zeigen, wie das geht. Nicht der erste, aber vielleicht der bislang spektakulärste Hackangriff auf ein Auto. Wie soll das weitergehen?

Klingt ja irgendwie hollywoodreif, die Aktion – wie realistisch ist das denn, ist das mit jedem Auto machbar?

Die Sache ist leider sehr realistisch, schließlich handelt es sich um ein handelsübliches Fahrzeug. Das Problem ist: Immer mehr Hightech in den Autos, vor allem auch Systeme mit Internetanbindungen, um klar, Komfort zu bieten: Onlinekarten, Navigation, aktuelle Daten und Infos, aber auch Musik, Entertainment und Co. Genau diese Systeme sind aber angreifbar, wie das aktuelle Beispiel zeigt, weil die Info-Systeme und die Systeme des Autos nicht gut genug getrennt sind. Grundsätzlich ist so etwas in jedem Auto vorstellbar, das moderne digitale Technik einsetzt.

.

Der Fahrer konnte nicht eingreifen, als die Hacker die Kontrolle übernommen haben – aber wie ist es dann um selbstfahrende Autos bestellt? Eine noch größere Gefahr?

Definitiv sind selbstfahrende Autos noch eher angreifbar, denn hier gibt es noch mehr Technik, die alles steuert und kontrolliert. Während ein echter Autofahrer noch die Handbremse ziehen oder in die Lenkung eingreifen kann, ist das bei selbstfahrenden Autos natürlich nicht der Fall. Man möchte sich nicht vorstellen, was passiert, wenn Hacker solche autonomen Autos angreifen und sie fernsteuern. Man muss es für möglich halten.

Was muss jetzt passieren, kann man sich schützen?

Sich selbst zu schützen ist schwierig. Es sei denn, man kauft nur Autos, die keinerlei Onlinezugang haben. Die Autohersteller müssen aus ihrem Dornröschenschlaf aufwachen. Sie müssen strenge und strikte Tests und Kontrollen für diese Art von Systemen einführen.

Es könnte auch hilfreich sein, wenn die Politik reagiert. Sie könnte solche Tests vorschreiben, sie könnte auch die Autohersteller haftbar machen für jeden Schaden, der durch fehlerhafte Elektronik entsteht – das würde dann quasi die Hersteller zwingen, sich intensiver darum zu kümmern, dass alles sicher ist.

Nun ist das Problem ja nicht auf Autos beschränkt. Immer mehr Geräte werden vernetzt – haben wir das Risiko nun überall?

Richtig, das Internet der Dinge ist längst Wirklichkeit. Feuermelder, Heizungsanlagen, Lichtschalter, Kaffeemaschinen, alles Mögliche ist heute mit dem Internet verbunden. Über das Thema Sicherheit macht man sich da viel zu wenige Gedanken. Und für den Konsumenten ist es unmöglich zu sehen, ob und wie sicher ein Gerät ist, ob es gegen Hackattacken geschützt ist.

Im Grund genommen bräuchte es eine Art Gütesiegel, damit man erkennen kann, welcher Schaden theoretisch angerichtet werden kann und mit welchem Aufwand das Gerät vor Angriffen von außen geschützt wird. Das müssten die Hersteller durch Tests nachweisen. Natürlich hat man bei einem Auto ein anderes Sicherheitsbedürfnis als bei einer Saftpresse.

Die Hintergründe

IT-Experten ist es gelungen, ein handelsübliches Auto zu hacken. Ganz ohne Kabel. Die auf IT-Sicherheit spezialisierten Fachleute haben eine Schwachstelle im Infotainment-System des Autos ausgenutzt und den Jeep Cherokee danach aus der Ferne gesteuert.

Der (in diesem konkreten Fall eingeweihte) Fahrer konnte rein gar nichts dagegen unternehmen. Die Hacker hatten aus der Ferne die Kontrolle über Bremsen, Beschleunigung, Türverriegelung, Klimaanlage und Scheibenwischer. Wird der Rückwärtsgang eingelegt, soll sich sogar das Lenkrad fernsteuern lassen. Eine Szene wie aus einem Kinofilm – aber eben Realität.

Autoindustrie aufrütteln

Den Jeep haben „gute“ Hacker gehackt: Sie wollen die Autoindustrie wachrütteln. Sie wollen demonstrieren, wie gigantisch die Sicherheitslecks sind, die in vielen Fahrzeugen klaffen – und welche enormen Risiken damit verbunden sind. Allerdings rütteln sie damit nicht in erster Linie die Autoindustrie auf, sondern verunsichern zig Millionen Autofahrer, die fortan bei jedem Ruckeln im Auto befürchten müssen – und befürchten werden -, es könnte sich um einen Hackangriff handeln. So wie bei jedem ungewöhnlichen Verhalten im Rechner reflexartig ein Virus oder Wurm verantwortlich gemacht wird.

Dass es tatsächlich möglich ist, über ein Infotainment-System in die Kontrollebene eines Fahrzeugs zu gelangen, ist beängstigend. Eigentlich sollten diese Systeme komplett voneinander abgeschirmt sein, nichts miteinander verbinden. Doch die Realität sieht offensichtlich anders aus – und das ist beschämend für die Autohersteller, die gerne mit Sicherheit werben.

Über ein Infosystem gehackt

Möglich wurde der konkrete Hack, weil das Infotainment-System in den USA über den Mobilfunkanbieter Sprint online geht. Wie das genau funktioniert, demonstrieren die Experten auf der Blackhat-Konferenz, die ab 1. August in Las Vegas stattfindet. Da dürften Autobauer aus der ganzen Welt anreisen und die Ohren spitzen. Denn alle setzen derzeit auf digitale Systeme, alle bauen immer intelligentere Systeme in ihre Fahrzeuge ein, oft auch mit Android-Betriebssystem, um Fahrer und Beifahrern ein Höchstmaß an Komfort und auch Onlinezugang bieten zu können. Doch das Risiko ist groß, wie man sieht.

Unter diesem Aspekt erscheinen auch selbstfahrende Autos, an denen nicht nur Google, sondern auch die meisten Autohersteller arbeiten, in einem ganz anderen Licht. Denn bei selbstfahrenden Autos kann niemand mehr eingreifen. Hier ist der Grad der Technisierung systembedingt noch höher – entsprechend größer ist auch das Risiko, Ziel von Hackangriffen zu werden.

Auch die Politik muss nun aktiv werden. Da sie wohl kaum die IT-Systeme auf Sicherheit wird überprüfen lassen wollen, hilft nur eins, um die Sicherheit zu erhöhen: Der Gesetzgeber sollte eine Haftung einführen. Passiert etwas, weil ein System nicht funktioniert, weil es kompromittiert werden kann – muss der Hersteller haften. Vollumfänglich. Dann würde auch strenger kontrolliert. Mit Sicherheit.