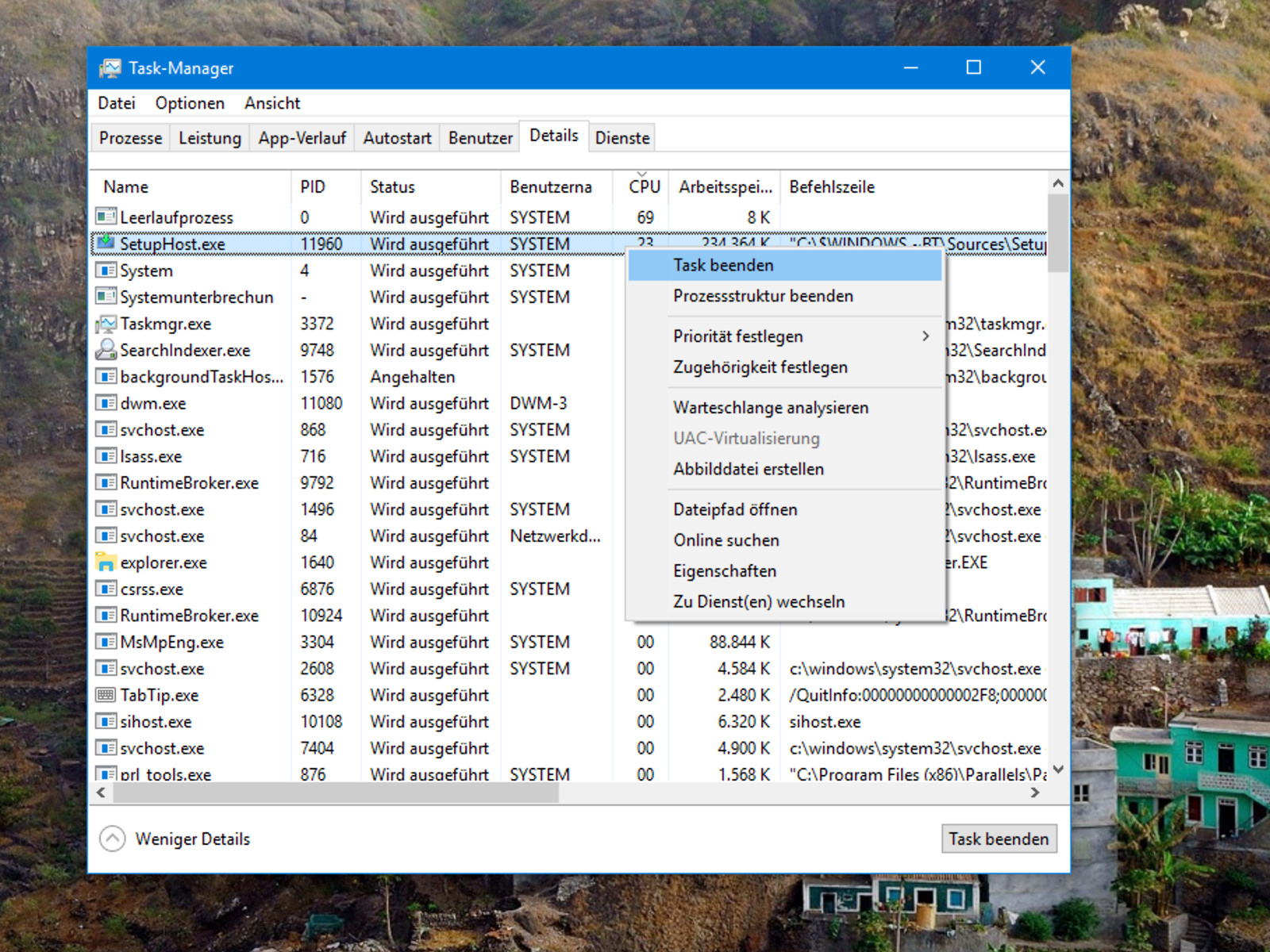

Crypto-Miner enttarnen: So stoppt ihr digitale Parasiten

Wenn der Ventilator des Computers ständig auf Hochtouren läuft, kann dies an einer fehlerhaften Software liegen. Oder daran, dass Hacker die CPU-Leistung für sich ausnutzen – etwa, um virtuelles Geld in Form von Bitcoin zu generieren. Wer auf Nummer sicher gehen will, wirft einen Blick in den Task-Manager.

CPU-Leistung in Windows 11 optimal einstellen

Windows wacht darüber, wie viel Energie dem Prozessor zur Ausführung seiner Aufgaben zur Verfügung steht. Die zugehörigen Einstellungen finden sich im Energieplan. Wird der Prozessor allerdings zu weit herunter geregelt, ist das System einfach nur noch lahm.

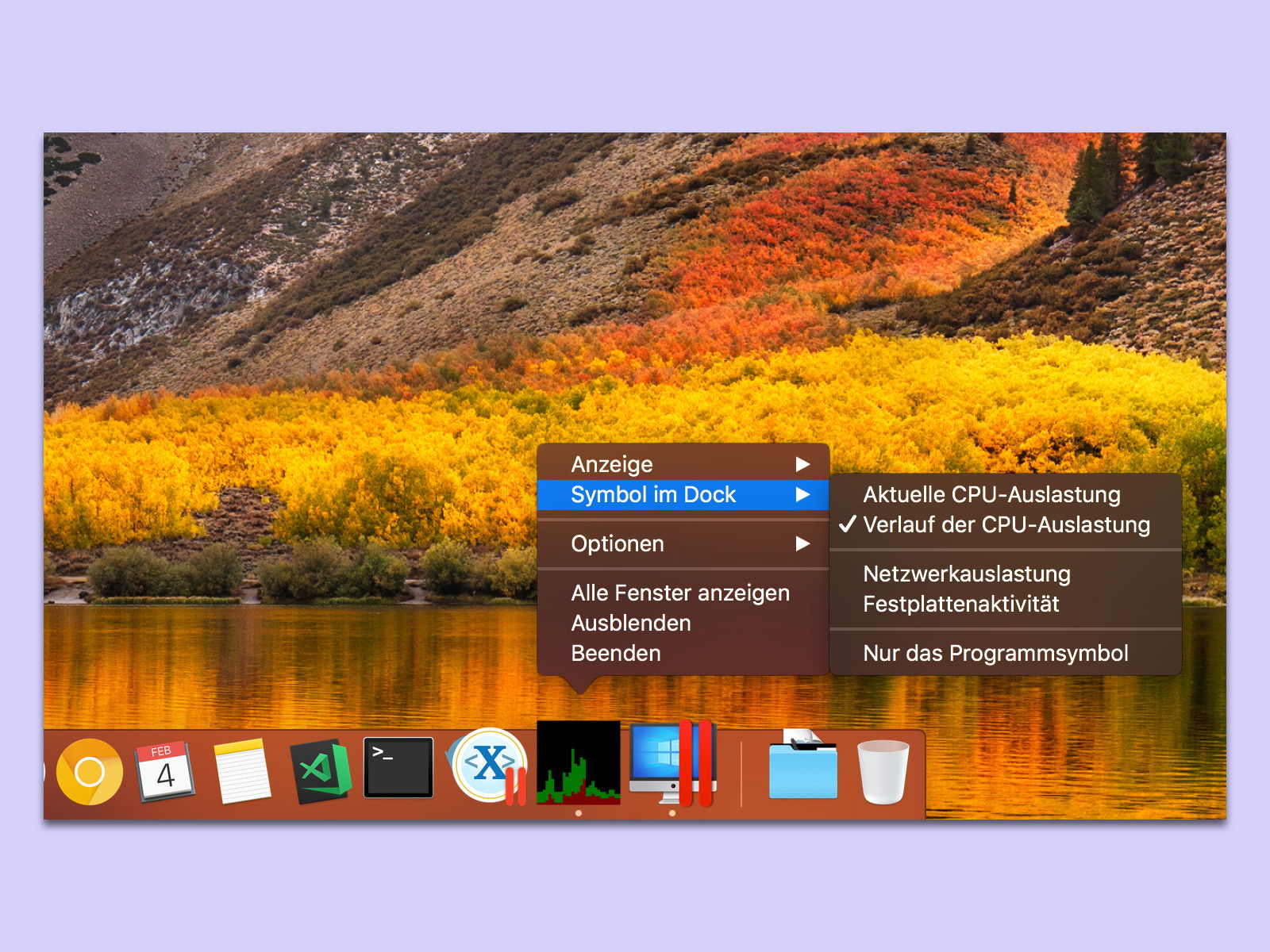

CPU-Auslastung auf den ersten Blick

Wie stark der Mac aktuell ausgelastet ist, lässt sich nicht nur anhand der Geschwindigkeit des Lüfters erkennen. Mit einem Trick kann die Auslastung auch direkt als Diagramm unten im Dock eingeblendet werden – ganz ohne zusätzliche Software.

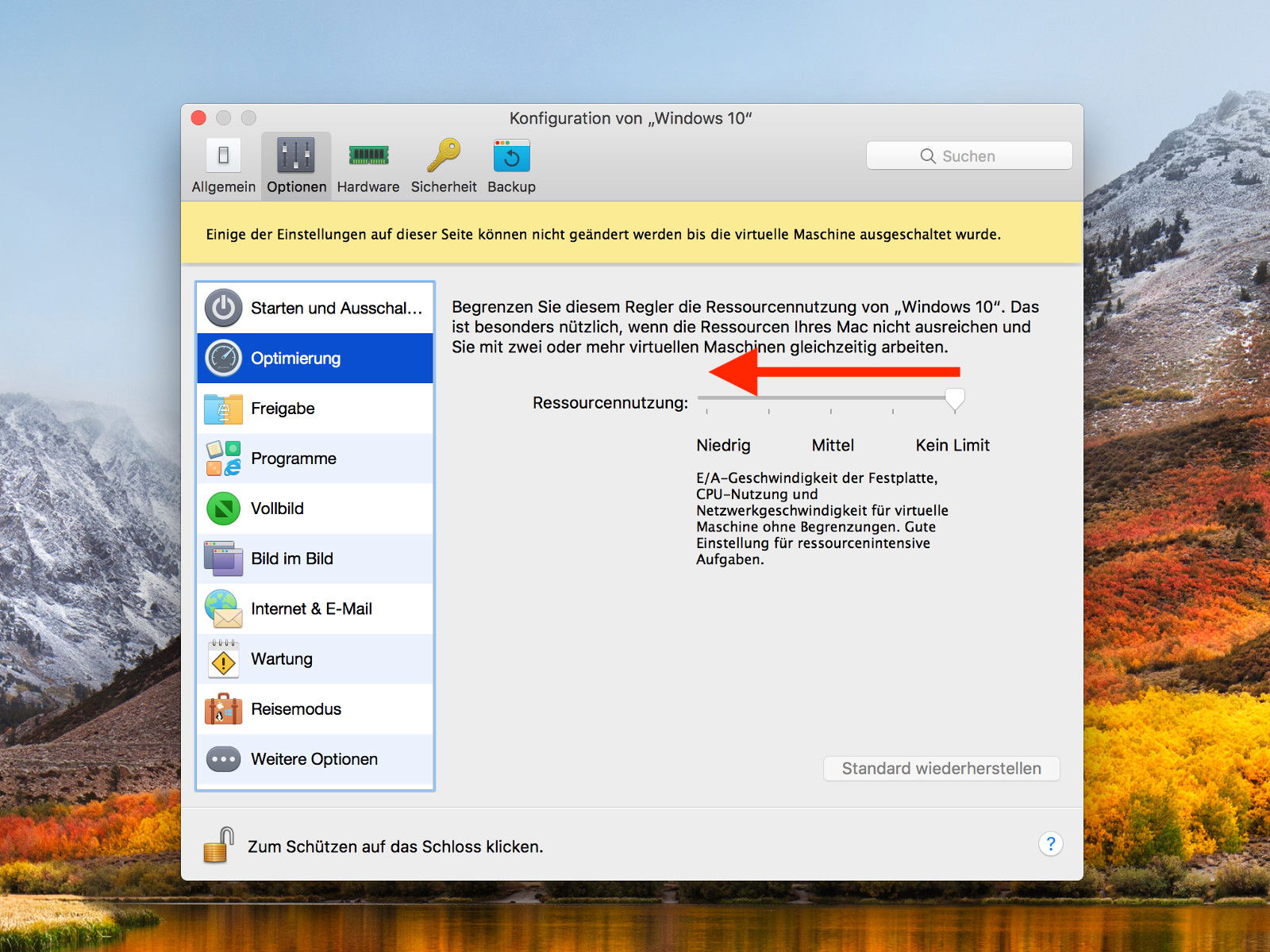

Windows-VM ausbremsen: Ressourcen intelligent begrenzen

Microsoft hat Windows für die Nutzung als Basis-System auf einem PC entwickelt. Einige kommen aber auch am Mac nicht an der Nutzung von Windows vorbei – oft wird das System dann als virtueller Computer ausgeführt, etwa mit Parallels Desktop. Schluckt Windows aber zu viel Ressourcen, muss man die Bremse ziehen.

Smartphone kaufen 2026: Worauf ihr wirklich achten solltet

Smartphones sind 2026 längst unverzichtbare Alltagsbegleiter geworden. Doch bei der schier endlosen Auswahl an Geräten, Herstellern und Preisklassen verliert man schnell den Überblick. Welches Smartphone passt wirklich zu euch? Und worauf solltet ihr beim Kauf achten,...

CPU-Fresser finden und stoppen: So macht ihr euren PC wieder flott

Läuft der PC nur noch sehr lahm, liegt das entweder an einer vollen Festplatte. Oder der Prozessor hat so viel zu tun, dass keine Zeit mehr bleibt, die Eingaben des Nutzers zu verarbeiten. In diesem Fall kann es kurzfristig helfen, Programme zu beenden, die besonders viel CPU-Leistung in Anspruch nehmen.