Generative KI nutzen: So setzt ihr KI im Alltag ein

Deutschland knackt die 30-Prozent-Marke bei der KI-Nutzung. Was das bedeutet – und wie ihr selbst sinnvoll einsteigt.

WhatsApp Shopping: KI-Assistent für Einkäufe kommt

Meta testet KI-Shopping direkt in WhatsApp – weniger App-Hopping, mehr Komfort beim Online-Einkauf. Aber zu welchem Preis für eure Daten?

Gemini bekommt Gedächtnis: KI merkt sich eure Gespräche

Ab März merkt sich Gemini vergangene Gespräche app-spezifisch. Schluss mit Kontext-Wiederholungen – ein echter Produktivitätsschub für den Arbeitsalltag.

Neue Regeln für Passwörter: Lieber einmalig als zu komplex

Kompliziert und möglichst lang: Das waren lange die wichtigsten Regeln für Passwörter. Doch nach den neuen Richtlinien des BSI gelten nun neue Regeln. Die wichtigste: Passwörter sollen vor allem einzigartig sein. Wir können und sollten also alle umdenken – und...

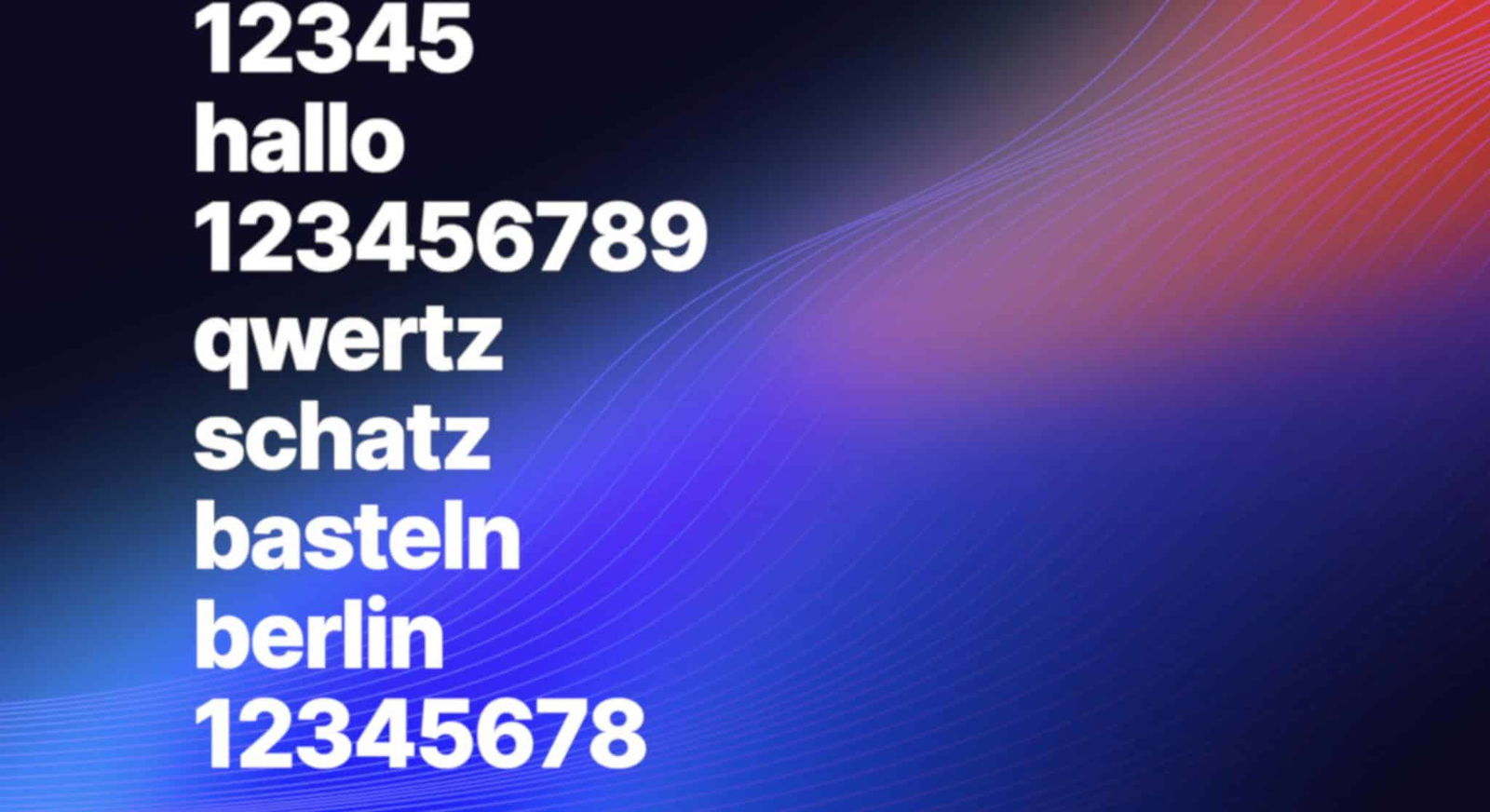

Passwörter 2026: Weniger komplex reicht, aber einzigartig muss sein

Passwörter, überall. Kein Wunder, dass es sich viele Menschen einfach machen – und überall dasselbe Passwort verwenden. Darum sagt das BSI: Lieber weniger komplexe Passwörter, aber dafür garantiert überall ein anderes. Und das sollte man vorher auf Sicherheit...

Fremdanmeldungen in Google löschen

Für jeden Dienst eine eigene Kombination aus Benutzername und Passwort anzulegen, kann nervig sein. Viele Dienste bieten dazu die Möglichkeit euch mit einem bestehenden Konto wie Google, Apple, Microsoft oder Facebook anzumelden. Das ist bequem, was aber, wenn Ihr das...

iOS-Passwörter unter Windows nutzen: So klappt die Synchronisation

Den größten Anteil Eurer Surfzeit verbringt Ihr auf Smartphone und Tablet. Folglich habt Ihr da dann auch Eure Passwörter. Das nutzt Euch am PC aber nichts. Es sei denn Ihr nutzt ein iOS-Gerät und unseren aktuellen Hack! iPad und iPhone verwenden – wie der Mac...

KI-Agenten im Internet: Wie autonome Agenten das Web verändern

Autonome KI-Agenten klicken, scrollen und kaufen selbstständig im Web. Was das für SEO, UX und euren Browser-Alltag bedeutet.