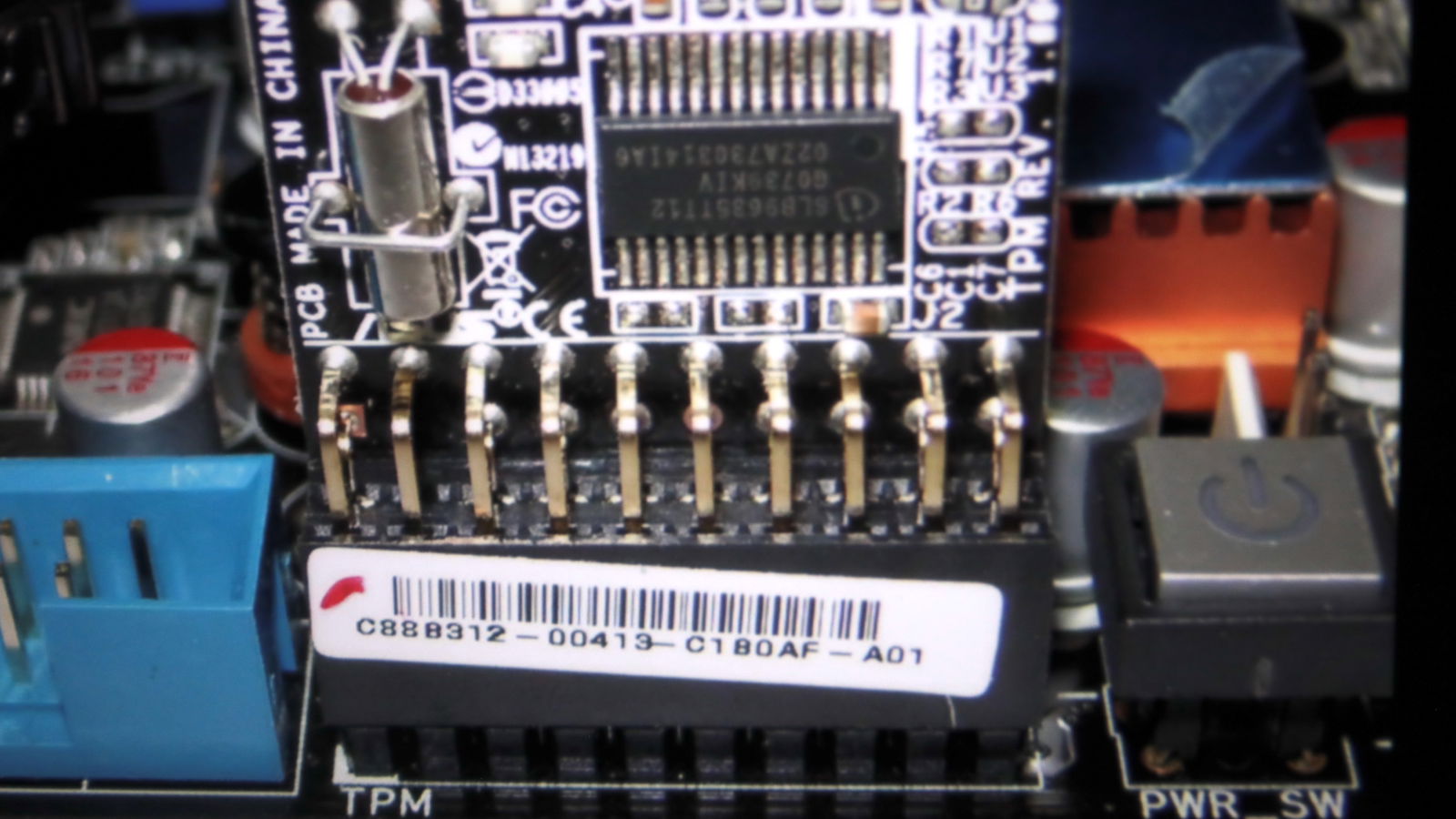

Hat mein PC ein Trusted Platform Module?

Viele Sicherheitsfunktionen eines PC basieren auf einem TPM, dem Trusted Platform Module oder Sicherheitschip. Wir zeigen Euch, wie Ihr herausfindet, ob in Eurem Rechner einer verbaut ist. Sicherheit ist ein wichtiges Thema, auch bei Windows 10 und 11. Da gibt...

Handy weg: Maßnahmen davor und danach

Smartphones sind heute mehr als nur ein teures Stück Hardware: Sie bergen häufig wichtige und sensible Daten. Wwas im Falle eines Diebstahls oder Verlust zu tun ist – und wie man sein Gerät gut vorbereitet. Handys und Smartphones sind begehrtes Diebesgut: Laut...

Wirksame Maßnahmen gegen Anrufterror

Tag für Tag, Stunde für Stunde rufen fremde Rufnummern an und melden sich nicht oder wollen Euch etwas verkaufen. Wir zeigen Euch, was Ihr dagegen machen könnt! Werbeanrufe, Cold Calls, der Telefonanbieter oder der angebliche Microsoft-Service: Sie haben alle eines...

Bandbreite teilen: Ganz einfach – aber auch sicher?

Gelegentlich teilen wir unsere Bandbreite: Durch Einrichten eines offenen Hotspots, oder indem wir unser WLAN aufmachen. Das ist relativ einfach – und rechtlich auch weitgehend sicher. Online gehen zu können, das ist für die meisten von uns heute ungeheuer...

Wie Menschen in Russland Putins Blockaden aushebeln

Der Krieg in der Ukraine ist auch ein Krieg der Bilder – und der Informationen. Wir haben hier schon öfter darüber berichtet: Russland sperrt nicht nur Medienangebote im Land, sondern sogar komplette Onlinedienste wie Facebook, Twitter oder Instagram. Doch die...

Nahtloses Weiterarbeiten an Office-Dokumenten

Besonders bei umfangreichen Dokumenten ist der Wechsel des Arbeitsortes nervig: Sie waren irgendwo mitten im Dokument und müssen diese Stelle mühsam und zeitaufwändig über Ihre Erinnerung wiederfinden. Microsoft 365 bietet Ihnen hier über einen kleinen Umweg eine...

Dokumententresor: Cryptomator

Ein anderer Ansatz der sicheren Aufbewahrung von Dokumenten kommt aus der analogen Welt: Wenn vertrauliche Dokumente nur dann und wann mal benötigt werden, dann legen Sie sie in den Tresor. Den können Sie für PC und Mac mit der kostenlosen App Cryptomator verwenden....

Wenn die dynamische Sperre unter Windows nicht funktioniert

Je mehr Aufwand Sie haben, um Ihrem PC sicher zu sperren, desto weniger nutzen sie die Möglichkeiten. Diese Bequemlichkeit stellt ein Risiko dar, denn ein offener PC ist potenziell für Unbefugte zugänglich. Da ist die dynamische Sperre, die ihr Smartphone als...